Un estudio en redes 802.11

Anuncio

Proyecto de Grado

Presentado ante la ilustre Universidad de Los Andes como requisito final para

obtener el Tı́tulo de Ingeniero de Sistemas

Diseño e implementación de un mecanismo de

arranque rápido de flujos transporte: Un

estudio en redes 802.11

Por

Br. Omar A. Dı́az M.

Tutor: Prof. Andrés Arcia Moret

Abril 2012

c

2012

Universidad de Los Andes Mérida, Venezuela

Diseño e implementación de un mecanismo de arranque

rápido de flujos transporte: Un estudio en redes 802.11

Br. Omar A. Dı́az M.

Proyecto de Grado — Sistemas Computacionales, 138 páginas

Resumen: El advenimiento de redes de acceso más rápidas, conlleva la necesidad

de aprovechar el ancho de banda disponible más eficientemente. Esta eficiencia debe

considerar al menos tres aspectos: el aprovechamiento rápido del ancho de banda

disponible, el mantenimiento de la justicia en el uso del ancho de banda y el aumento

efectivo del rendimiento de las transferencias. Es posible modificar TCP sin violar el

principio de extremo a extremo, para aprovechar el ancho de banda disponible en la

red más rápidamente que como se define en el algoritmo clásico de Slow Start. En

esta propuesta la retroalimentación hecha por los ACKs, no significa solamente, como

en el algoritmo clásico, que un paquete ha salido de la red, sino también que pueden

inyectarse tantos paquetes como lo indique el receptor. La idea consiste en dividir los

ACKs (divacks), para que cada uno reconozca una porción de un paquete (sin perder

la semántica de TCP), pudiendo entonces enviarse varios ACKs por un solo paquete

de datos. Esta propiedad permite controlar el ritmo de envı́o de divacks en el receptor

TCP aumentando considerablemente y a voluntad del receptor la tasa de envı́o de

datos en el emisor.

Palabras clave: Control de Congestión, División de ACK, Arranque rápido, Redes

802.11, TCP.

Índice general

Índice general

III

Índice de Figuras

VI

Índice de figuras

VI

Índice de Cuadros

XIII

Agradecimientos

XV

1. Introducción

1

1.1. Antecedentes . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

2

1.2. Definición del Problema . . . . . . . . . . . . . . . . . . . . . . . . . .

4

1.3. Justificación . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

4

1.4. Objetivos . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

6

1.4.1. Objetivo general . . . . . . . . . . . . . . . . . . . . . . . . . .

6

1.4.2. Objetivos especı́ficos . . . . . . . . . . . . . . . . . . . . . . . .

6

1.5. Metodologı́a de trabajo . . . . . . . . . . . . . . . . . . . . . . . . . . .

6

1.6. Alcance del Proyecto . . . . . . . . . . . . . . . . . . . . . . . . . . . .

7

1.7. Estructura del Documento . . . . . . . . . . . . . . . . . . . . . . . . .

7

2. Marco Teórico

9

2.1. Protocolo de Control de Transmisión . . . . . . . . . . . . . . . . . . .

9

2.2. Control de la congestión: Slow Start y Congestion Avoidance . . . . . .

12

2.2.1. Algoritmo Slow Start . . . . . . . . . . . . . . . . . . . . . . . .

13

iii

2.2.2. Algoritmo Congestion Avoidance . . . . . . . . . . . . . . . . .

14

2.3. Envı́o de ACKs: Delayed-ACK y divacks . . . . . . . . . . . . . . . . .

14

2.3.1. Delayed-ACK . . . . . . . . . . . . . . . . . . . . . . . . . . . .

15

2.3.2. División de reconocimientos (divacks) . . . . . . . . . . . . . . .

16

2.4. Aclaratoria . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

18

2.5. Kernel Linux . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

18

2.5.1. Implementación de TCP en el kernel Linux v2.6.35.7 . . . . . .

18

2.5.2. Parámetros TCP . . . . . . . . . . . . . . . . . . . . . . . . . .

21

2.6. Herramientas de medición y procesamiento de tráfico de red . . . . . .

22

2.6.1. Wireshark/Tshark

. . . . . . . . . . . . . . . . . . . . . . . . .

22

2.6.2. Tcpprobe . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

22

2.7. Conclusión . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

24

3. Desarrollo de la técnica

25

3.1. División de ACKs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

25

3.2. Descripción del Algoritmo . . . . . . . . . . . . . . . . . . . . . . . . .

27

3.2.1. Variables implicadas en la formación de los divacks . . . . . . .

28

3.2.2. Mecanismos afectados por los divacks . . . . . . . . . . . . . . .

29

3.2.3. Presentación del algoritmo . . . . . . . . . . . . . . . . . . . . .

29

3.3. Conclusión . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

32

4. Implementación de la Técnica

33

4.1. Técnica de control de envı́o de divacks . . . . . . . . . . . . . . . . . .

33

4.2. Modificaciones en el Servidor . . . . . . . . . . . . . . . . . . . . . . . .

36

4.3. Modificaciones en el Cliente . . . . . . . . . . . . . . . . . . . . . . . .

40

4.4. Limitación de los divacks . . . . . . . . . . . . . . . . . . . . . . . . . .

43

4.5. Compilación del kernel . . . . . . . . . . . . . . . . . . . . . . . . . . .

49

4.6. Conclusión . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

52

5. Pruebas

53

5.1. Configuración de las pruebas . . . . . . . . . . . . . . . . . . . . . . . .

53

5.2. Pruebas sobre red cableada

54

. . . . . . . . . . . . . . . . . . . . . . . .

5.3. Pruebas sobre red cableada simulando una WAN . . . . . . . . . . . . .

64

5.3.1. Tiempo de retardo de 10 ms . . . . . . . . . . . . . . . . . . . .

65

5.3.2. Tiempos mayores de retardo . . . . . . . . . . . . . . . . . . . .

70

5.4. Pruebas sobre red Inalámbrica . . . . . . . . . . . . . . . . . . . . . . .

77

5.4.1. Configuración de las pruebas . . . . . . . . . . . . . . . . . . . .

77

5.4.2. Pruebas y resultados . . . . . . . . . . . . . . . . . . . . . . . .

78

5.5. Conclusión . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 114

6. Conclusiones y Recomendaciones

115

Bibliografı́a

118

Referencias

118

A. Scripts utilizados para la realización y procesamiento de las pruebas120

A.1. Script para la configuración de Netem . . . . . . . . . . . . . . . . . . . 120

A.2. Script para las pruebas de descarga del cliente . . . . . . . . . . . . . . 122

A.3. Script para pruebas de descarga del sevidor . . . . . . . . . . . . . . . . 124

A.4. Scripts para el cálculo del throughput . . . . . . . . . . . . . . . . . . . 125

A.5. Scripts para la creación de las gráficas . . . . . . . . . . . . . . . . . . 128

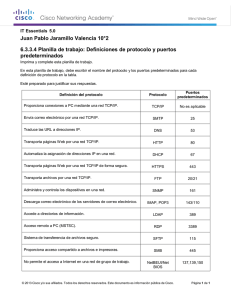

Índice de figuras

1.1. Crecimiento de la cwnd en slow start mediante el uso de divacks. . . . .

5

2.1. Vida de una conexión TCP . . . . . . . . . . . . . . . . . . . . . . . . .

10

2.2. Comportamiento de la cwnd en slow start . . . . . . . . . . . . . . . .

13

2.3. Comportamiento de la cwnd en congestion avoidance . . . . . . . . . .

14

2.4. Envı́o de un ACK por paquete . . . . . . . . . . . . . . . . . . . . . . .

15

2.5. Delayed-ACK, un ACK por cada dos paquetes . . . . . . . . . . . . . .

16

2.6. Técnica de división de ACKs: 3 ACKs por cada paquete de datos. . . .

17

3.1. Ejemplo de la técnica de divacks. . . . . . . . . . . . . . . . . . . . . .

27

3.2. Valores de snd nxt y snd una en el emisor. . . . . . . . . . . . . . . . .

28

4.1. Proceso de envı́o de datos ante la llegada de un ACK. . . . . . . . . . .

37

4.2. Comportamiento de la función tcp clean rtx queue(). . . . . . . . . . .

39

4.3. Mecanismo de envı́o de ACKs ante la llegada de un paquete de datos. .

41

4.4. Ruta para activar algoritmo de control de congestión por omisión. . . .

50

4.5. Captura de pantalla menuconfig: Selección del algoritmo de control de

congestión. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

50

5.1. Topologı́a simple Cliente-Servidor. . . . . . . . . . . . . . . . . . . . . .

54

5.2. Captura de pantalla de una traza en Wireshark, sin divacks. . . . . . .

55

5.3. Captura de pantalla de una traza en Wireshark. . . . . . . . . . . . . .

57

5.4. Captura de pantalla de una traza en Wireshark (Fin de la conexión). .

58

5.5. Comparación del crecimiento de la cwnd con y sin divacks. . . . . . . .

60

vi

5.6. Comparación del proceso de descarga de un archivo de 99 KB con y sin

divacks. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

61

5.7. Descarga de archivo de 99 KB con divacks (acercamiento). . . . . . . .

62

5.8. Comparación del proceso de descarga de un archivo de 99 KB con y sin

divacks, sobre una red cableada (Traza del servidor). . . . . . . . . . .

63

5.9. Topologı́a WAN emulada con netem. . . . . . . . . . . . . . . . . . . .

65

5.10. Comparación del crecimiento de la cwnd de control, con n=9, 20 ms de

RTT y archivo de tamaño 99 kB, sobre una red cableada. . . . . . . . .

66

5.11. Comparación del proceso de descarga de un archivo de 99 KB de control,

con n=9 y con 20 ms de RTT, sobre una red cableada (Traza del cliente). 66

5.12. Comparación del proceso de descarga de un archivo de 99 KB de control,

con n=9 y con 20 ms de RTT, sobre una red cableada (Traza del servidor). 68

5.13. Comparación del crecimiento de la cwnd de control, con n=9, 20 ms de

RTT y archivo de tamaño 990 kB, sobre una red cableada. . . . . . . .

68

5.14. Comparación del proceso de descarga de un archivo de 990 KB de

control, con n=9 y con 20 ms de RTT, sobre una red cableada (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

69

5.15. Comparación del proceso de descarga de un archivo de 990 KB de

control, con n=9 y con 20 ms de RTT, sobre una red cableada (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

69

5.16. Comparación del crecimiento de la cwnd de control, con n=9, 50 ms de

RTT y archivo de tamaño 99 kB, sobre una red cableada. . . . . . . . .

71

5.17. Comparación del proceso de descarga de un archivo de 99 KB de control,

con n=9 y con 50 ms de RTT, sobre una red cableada (Traza del cliente). 71

5.18. Comparación del proceso de descarga de un archivo de 99 KB de control,

con n=9 y con 50 ms de RTT, sobre una red cableada (Traza del servidor). 72

5.19. Comparación del crecimiento de la cwnd de control, con n=9, 80 ms de

RTT y archivo de tamaño 99 kB, sobre una red cableada. . . . . . . . .

73

5.20. Comparación del proceso de descarga de un archivo de 99 KB de control,

con n=9 y con 80 ms de RTT, sobre una red cableada (Traza del cliente). 73

5.21. Comparación del proceso de descarga de un archivo de 99 KB de control,

con n=9 y con 80 ms de RTT, sobre una red cableada (Traza del servidor). 74

5.22. Comparación del rendimiento de descarga de un archivo de 99 kb, con

diferentes tiempos de retardo, en una red cableada. . . . . . . . . . . .

75

5.23. Comparación del tiempo de descarga de un archivo de 99 kb, con

diferentes tiempos de retardo, en una red cableada. . . . . . . . . . . .

75

5.24. Comparación del rendimiento de descarga de un archivo de 990 kb, con

diferentes tiempos de retardo, en una red cableada. . . . . . . . . . . .

76

5.25. Comparación del tiempo de descarga de un archivo de 990 kb, con

diferentes tiempos de retardo, en una red cableada. . . . . . . . . . . .

76

5.26. Maqueta de red de acceso inalámbrico. . . . . . . . . . . . . . . . . . .

77

5.27. Comparación del crecimiento de la cwnd utilizando diferentes valores de

n y tamaño de archivo de 99 kB, sobre una red inalámbrica. . . . . . .

79

5.28. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n, sobre una red inalámbrica (Traza del cliente). .

80

5.29. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n, sobre una red inalámbrica (Traza del servidor).

80

5.30. Comparación crecimiento de la cwnd utilizando diferentes valores de n

y tamaño de archivo de 198 kB, sobre una red inalámbrica. . . . . . . .

81

5.31. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n, sobre una red inalámbrica (Traza del cliente). .

81

5.32. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n, sobre una red inalámbrica (Traza del servidor).

82

5.33. Comparación del crecimiento de la cwnd utilizando diferentes valores de

n y tamaño de archivo de 990 kB, sobre una red inalámbrica. . . . . . .

82

5.34. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n, sobre una red inalámbrica (Traza del cliente). .

83

5.35. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n, sobre una red inalámbrica (Traza del servidor).

83

5.36. Comparación del crecimiento de la cwnd utilizando diferentes valores de

n, 20 ms de RTT y tamaño de archivo de 99 kB, sobre una red inalámbrica. 84

5.37. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n y 20 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

85

5.38. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n y 20 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

85

5.39. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 20 ms de RTT y tamaño de archivo de 198 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

86

5.40. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n y 20 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

86

5.41. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n y 20 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

87

5.42. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 20 ms de RTT y tamaño de archivo de 990 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

87

5.43. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n y 20 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

88

5.44. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n y 20 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

88

5.45. Comparación del crecimiento de la cwnd utilizando diferentes valores de

n, 50 ms de RTT y tamaño de archivo de 99 kB, sobre una red inalámbrica. 89

5.46. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n y 50 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

90

5.47. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n y 50 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

91

5.48. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 50 ms de RTT y tamaño de archivo de 198 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

91

5.49. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n y 50 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

92

5.50. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n y 50 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

93

5.51. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 50 ms de RTT y tamaño de archivo de 990 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

93

5.52. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n y 50 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

94

5.53. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n y 50 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

94

5.54. Comparación del crecimiento de la cwnd utilizando diferentes valores de

n, 80 ms de RTT y tamaño de archivo de 99 kB, sobre una red inalámbrica. 95

5.55. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n y 80 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

96

5.56. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n y 80 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

97

5.57. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 80 ms de RTT y tamaño de archivo de 198 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

97

5.58. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n y 80 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

98

5.59. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n y 80 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

99

5.60. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 80 ms de RTT y tamaño de archivo de 990 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

99

5.61. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n y 80 ms de RTT, sobre una red inalámbrica (Traza

del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

5.62. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n y 80 ms de RTT, sobre una red inalámbrica (Traza

del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

5.63. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 250 ms de RTT y tamaño de archivo de 99 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 101

5.64. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n y 250 ms de RTT, sobre una red inalámbrica

(Traza del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 102

5.65. Comparación del proceso de descarga de un archivo de 99 kB utilizando

diferentes valores de n y 250 ms de RTT, sobre una red inalámbrica

(Traza del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . 103

5.66. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 250 ms de RTT y tamaño de archivo de 198 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 104

5.67. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n y 250 ms de RTT, sobre una red inalámbrica

(Traza del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 105

5.68. Comparación del proceso de descarga de un archivo de 198 kB utilizando

diferentes valores de n y 250 ms de RTT, sobre una red inalámbrica

(Traza del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . 106

5.69. Comparación del crecimiento de la cwnd utilizando diferentes valores

de n, 250 ms de RTT y tamaño de archivo de 990 kB, sobre una red

inalámbrica. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 107

5.70. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n y 250 ms de RTT, sobre una red inalámbrica

(Traza del cliente). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 108

5.71. Comparación del proceso de descarga de un archivo de 990 kB utilizando

diferentes valores de n y 250 ms de RTT, sobre una red inalámbrica

(Traza del servidor). . . . . . . . . . . . . . . . . . . . . . . . . . . . . 109

5.72. Comparación del rendimiento de descarga de archivos de tamaño 99 kB

con diferentes tiempos de retardo. . . . . . . . . . . . . . . . . . . . . . 111

5.73. Comparación del tiempo de descarga de archivos de tamaño 99 kB con

diferentes tiempos de retardo. . . . . . . . . . . . . . . . . . . . . . . . 112

5.74. Comparación del rendimiento de descarga de archivos de tamaño 198

kB con diferentes tiempos de retardo. . . . . . . . . . . . . . . . . . . . 112

5.75. Comparación del tiempo de descarga de archivos de tamaño 198 kB con

diferentes tiempos de retardo. . . . . . . . . . . . . . . . . . . . . . . . 113

5.76. Comparación del rendimiento de descarga de archivos de tamaño 990

kB con diferentes tiempos de retardo. . . . . . . . . . . . . . . . . . . . 113

5.77. Comparación del tiempo de descarga de archivos de tamaño 990 kB con

diferentes tiempos de retardo. . . . . . . . . . . . . . . . . . . . . . . . 114

Índice de Cuadros

2.1. Archivo generado por tcp probe. . . . . . . . . . . . . . . . . . . . . .

23

3.1. Algoritmo de divacks en el receptor TCP. . . . . . . . . . . . . . . . . .

31

4.1. Declaración de tcp divack (net/ipv4/tcp intput.c) . . . . . . . . . . .

34

4.2. ipv4 table[ ] (net/ipv4/sysctl net ipv4.c) . . . . . . . . . . . . . . . . .

35

4.3. Definición de nombres sysctl (include/linux/sysctl.h) . . . . . . . . . .

35

4.4. bin net ipv4 table[ ] (kernel/sysctl binary.c) . . . . . . . . . . . . . . .

36

4.5. sysctl tcp divack (include/net/tcp.h) . . . . . . . . . . . . . . . . . . .

36

4.6. Modificación

en

el

servidor

de

la

función

tcp ack()

(net/ipv4/tcp input.c). . . . . . . . . . . . . . . . . . . . . . . . . .

40

4.7. Implementación de la técnica de divacks en el receptor TCP

(net/ipv4/tcp input.c) . . . . . . . . . . . . . . . . . . . . . . . . . . .

42

4.8. Mensajes de depuración del kernel. . . . . . . . . . . . . . . . . . . . .

44

4.9. Modificación en el cliente de la función

tcp select window()

(net/ipv4/tcp output.c) . . . . . . . . . . . . . . . . . . . . . . . . .

47

4.10. Modificación en el servidor de la función tcp reno cong avoid()

(net/ipv4/tcp input.c) . . . . . . . . . . . . . . . . . . . . . . . . . . .

48

4.11. Compilación del kernel. . . . . . . . . . . . . . . . . . . . . . . . . . . .

51

5.1. Diagrama de flechas de una transmisión TCP, sin divacks. . . . . . . .

56

5.2. Diagrama de flechas . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

59

5.3. Ping realizado entre el receptor y el emisor usando un retardo de 10 ms. 65

5.4. Ping realizado entre el receptor y el emisor usando un retardo de 25 ms. 70

5.5. Ping realizado entre el receptor y el emisor usando un retardo de 40 ms. 72

A.1. netem.sh . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 120

A.2. Script bash del cliente para realizar las pruebas de descarga

xiii

. . . . . . 122

A.3. Script bash del servidor para realizar las pruebas de descarga . . . . . . 124

A.4. throughput.sh . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 125

A.5. throughput.py . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 126

A.6. throughput-promedio.py . . . . . . . . . . . . . . . . . . . . . . . . . . 127

A.7. graficar-cwnd.sh . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 128

A.8. cwnd.py . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 129

A.9. graficar-descarga.sh . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 131

A.10.graficar-descarga-srv.sh . . . . . . . . . . . . . . . . . . . . . . . . . . . 134

A.11.graficar-throughput.sh . . . . . . . . . . . . . . . . . . . . . . . . . . . 137

Agradecimientos

Quiero agradecer sinceramente a todos cuyo apoyo y colaboración hicieron posible

la culminación de este proyecto.

Primero a mi mamá, que con su apoyo siempre me anima a salir adelante y con su

ejemplo me impulsa a alcanzar mis metas.

A mi familia, que siempre espera lo mejor de mi lo que me motiva a poner mi mayor

esfuerzo en las cosas que hago.

Al profesor Andrés Arcia Moret, por la confianza que ha puesto en mi y su gran

ayuda, no solo en la realización de este proyecto, sino en parte importante de mi

desarrollo académico.

A mis amigos, que me han demostrado que puedo contar con ellos cuando lo necesito.

En especial a mi querida amiga Samantha Gamboa, con quien inicié este proyecto, lo

cual fue de gran ayuda y un importante impulso para seguir superando obstáculos

durante el desarrollo del proyecto.

A la Universidad de Los Andes, que ha sido mi casa de estudios, el hogar de una

nueva gran familia que ahora forma parte de mi vida. Por brindarme los medios y

conocimientos que hoy me convierten en un profesional. Me siento orgulloso de formar

parte de esta casa de estudios.

A las secretarias de la facultad de Ingenierı́a, siempre dispuestas a ayudar a resolver

cualquier problema y prestar todo su apoyo.

A todos aquellos que a pesar de que no he nombrado, han colaborado de alguna

manera al buen desarrollo y finalización de este proyecto.

xv

Capı́tulo 1

Introducción

Bajo ciertas condiciones, TCP por sı́ solo, no es capaz de aprovechar el ancho de

banda como deberı́a. Por ejemplo en caı́das abruptas de la ventana de congestión por

pérdidas aleatorias, TCP no se comporta de manera apropiada, y trata este tipo de

evento de la misma manera como lidia con la congestión de la red, desperdiciándose

ası́ mucho ancho de banda.

Hoy en dı́a TCP es uno de los protocolos fundamentales, y por lo tanto, más

difundido de Internet. Por ser un protocolo de la capa transporte su función es

comunicar aplicaciones en hosts distintos, para ello, el host emisor divide en segmentos

el flujo de datos a enviar, cada segmento es etiquetado con un número de secuencia

para garantizar el orden y confiabilidad de los datos. Cuando el host receptor recibe

un segmento en orden, éste envı́a un reconocimiento acumulativo, denominado ACK,

el cual notifica al emisor que todos los datos precedentes a ese número de secuencia

han sido recibidos y pueden ser retirados del buffer de retransmisión del emisor.

Una de las caracterı́sticas de TCP es el control de la congestión, para esto utiliza

varios algoritmos, entre los cuales se encuentran slow start y congestion avoidance.

Estos algoritmos controlan el ritmo de envı́o de datos mediante la manipulación de una

ventana de congestión (cwnd ) que limita el número de paquetes que se pueden enviar

sin haber recibido un ACK. Cuando una conexión comienza, el algoritmo slow start es

utilizado para incrementar rápidamente el tamaño de la cwnd y ası́ utilizar el máximo

ancho de banda de envı́o disponible. Durante slow start, TCP incrementa la cwnd

1.1 Antecedentes

2

a lo sumo SMSS (Sender Maximum Segment Size o Tamaño Máximo de Segmento

en el emisor) bytes por cada ACK recibido que reconoce un nuevo dato. Se puede

aprovechar esta caracterı́stica y explotarla como una vulnerabilidad, ası́, cada ACK

puede ser dividido en varios ACKs (igualmente válidos), a los que llamaremos divacks,

incrementando la velocidad con que slow start aumenta el tamaño de la cwnd y de esta

manera poder aprovechar mejor el ancho de banda disponible al inicio de una conexión.

1.1.

Antecedentes

Arcia (2009) realiza un estudio minucioso sobre la división de ACKs, en su tesis

Doctoral expone una recopilación de los estudios y propuestas realizadas sobre esta

técnica, como una forma de mejorar el rendimiento de TCP. Expone las discusiones

existentes sobre este tema y hace un análisis de la técnica basándose en simulaciones

con NS-2 con el objetivo de cuantificar los beneficios y problemas obtenidos a través

del uso de divacks (el autor acuña este término como un diminutivo de ACK dividido).

Como resultado de sus análisis, Arcia (2009) propone el uso de los divacks durante

los primeros RTT del slow start, para inducir la transmisión de una gran cantidad

de paquetes de datos en esta etapa. Esto podrı́a ser utilizado en la recuperación de

conexiones TCP luego de un timeout 1 , para la compensación de la cwnd luego de una

pérdida aleatoria, un handover

2

o simplemente para mejorar la transmisión al inicio

de la conexión y aprovechar más rápidamente el ancho de banda disponible en la red.

El comportamiento de los algoritmos de control de la congestión TCP ante

la presencia de divacks fue originalmente descrito por Savage et al. (1999), su

investigación estaba enfocada en exponer las vulnerabilidades que presentaba TCP

ante un receptor malintencionado que, aprovechándose de éstas, podrı́a controlar el

ritmo de envı́o de datos del emisor. Ellos describen por primera vez la división de ACKs

1

Si el emisor no recibe ningún ACK dentro del intervalo de tiempo esperado (timeout), los datos

son retransmitidos y cwnd se reinicia en 1 SMSS.

2

En redes inalámbricas, handover es un mecanismo que permite a un receptor TCP móvil cambiar

de una red a otra cuando la calidad del enlace es insuficiente.

1.1 Antecedentes

3

como un ataque capaz de inducir en un emisor TCP correctamente implementado, un

envı́o agresivo de datos.

Dado el comportamiento del emisor TCP ante el uso de la técnica de división de

ACKs, se han hecho ya varias propuestas con el fin de mejorar el rendimiento de TCP

en redes inalámbricas:

Jin et al. (1999) , motivados por las significativas pérdidas de paquetes que existen

en las redes inalámbricas debido a las altas tazas de errores de bits, proponen una forma

de mejorar la respuesta de TCP en esta situación. En su propuesta, cuando la estación

base detecta pérdidas, divide los ACKs entrantes en varios y los envia al host fijo (en

una red cableada). El host fijo al recibir muchos paquetes de reconocimiento (ACK),

incrementa rápidamente el tamaño de la cwnd, con lo que se aumenta la velocidad de

recuperación de TCP. Mediante la medición por simulación, los autores comprueban

que TCP muestra un mejor rendimiento utilizando esta técnica que sin ella.

Matsushita et al. (2005), por su parte utilizan la técnica de division de ACKs para

mejorar el rendimiento de TCP durante un handover vertical (handover entre redes

de tipo diferente). Cuando el nodo móvil calcula el ancho de banda de la nueva red,

controlando el ritmo de envı́o de ACKs, puede ajustar rápidamente su cwnd a este

nuevo ancho de banda, mejorando su rendimiento. Sus conclusiones también están

basadas en los resultados obtenidos a través de simulaciones.

Para hacer frente a la caı́da de la cwnd debido a pérdidas inalámbricas aleatorias

en redes cableadas-inalámbricas asimétricas (mayor ancho de banda de bajada que de

subida de datos), Hasegawa et al. (2007) proponen un método en el que resaltan tres

aspectos: el primero es un mecanismo para diferenciar una pérdida inalámbrica de una

pérdida por congestión, de manera de solo usar los divacks cuando una pérdida aleatoria

ocurre; el segundo es el control del intervalo de duración de generación de divacks, para

esto el nodo móvil guarda un estimado del tamaño de la cwnd del emisor, cuando

la pérdida aleatoria ocurre, el receptor envı́a tantos divacks como sea necesario para

recuperar la cwnd que el emisor tenı́a antes que la pérdida ocurriera; por ultimo el

control de la tasa de envı́o de divacks, ya que el envı́o de divack aumenta la carga en

el enlace de subida de datos, se hace un chequeo de la cola de datos de subida (del

1.2 Definición del Problema

4

receptor al emisor). Cuando llega un paquete de datos, se revisa esta cola, si está vacı́a

se aumenta la tasa de envı́o en r = r +1 (donde r es el número de divacks a ser

transmitido), sino, se reduce r por el número de paquetes en la cola esperando a ser

transmitidos. Este método busca adaptar el envı́o de divacks al ancho de banda de

subida disponible en la red.

1.2.

Definición del Problema

TCP fue diseñado para tratar con la congestión en la red. Cuando TCP detecta

que existe congestión en la red, aminora bruscamente el ritmo de transmisión de

datos reduciendo la ventana de congestión (cwnd ), con la cual controla la cantidad

de paquetes que se pueden enviar sin haber recibido un ACK. Luego prueba

cautelosamente el nivel de congestión en la red enviando una cantidad mayor de datos

cada vez, para evitar saturar de nuevo la red.

El problema de este comportamiento de TCP se presenta cuando ocurren eventos

como la pérdida aleatoria de paquetes o handovers, comunes en redes 802.11, donde

TCP reacciona, equivocadamente, como lo harı́a ante la presencia de congestión,

reduciendo abruptamente el tamaño de la cwnd y probando lentamente el nivel de

saturación de la red, aun cuando sabemos que hay suficiente ancho de banda disponible

ya que la reducción de la cwnd no fue provocada por la congestión.

1.3.

Justificación

Utilizando la ténica de divacks podemos luego del primer RTT3 (Round Trip Time)

enviar una ráfaga de ACKs tal que aumentemos de forma inmediata la cwnd al tamaño

que, dependiendo de la congestión estimada, asumamos como óptimo. De esta manera

aprovechamos todo el ancho de banda disponible desde el comienzo de la conexión. Este

ajuste rápido de la cwnd tiene especial utilidad para la adaptación y la recuperación

de la ventana de congestión (cwnd ) luego de una pérdida aleatoria, un handover o un

3

Round-Trip Time o tiempo de ida y vuelta, es el tiempo estimado que tarda un paquete en llegar

al receptor y su ACK al emisor.

1.3 Justificación

5

Figura 1.1: Crecimiento de la cwnd en slow start mediante el uso de divacks.

timeout, de esta manera, mediante el uso de la técnica de divacks se puede recuperar

la velocidad de transmisión de datos rápidamente.

Con la intención de clarificar el efecto del uso de divacks, se presenta en la Figura

1.1 el comportamiento teórico de la ventana de congestión (cwnd ) durante la etapa slow

start, donde se compara con el comportamiento normal (1 ACK por paquete recibido).

En slow start la ventana de congestion (cwnd ) se actualiza en SMSS bytes por cada

ACK que reconoce nuevos datos (Allman et al., 2009), siguiendo este comportamiento

se puede notar el crecimiento acelerado de la cwnd que se logra con el uso de divacks

(en este caso 4 divacks por paquete recibido), tan solo en el tercer RTT la ventana de

congestión es de 250 SMSS bytes en contraste con el escenario normal en el que tan

solo serı́a de 16 SMSS bytes.

Es un hecho que la fuerte presencia de TCP en la Internet y por la tanto su muy

difundido uso, dificulta aplicar cualquier cambio en él, por esta razón TCP no se adapta

bien a algunas tecnologı́as de transmisión de información. Haciendo uso de la técnica

de divacks, se mejora el aprovechamiento del ancho de banda disponible en una red, ası́,

se propone esta técnica para mejorar el rendimiento de TCP bajo ciertas condiciones.

1.4 Objetivos

1.4.

1.4.1.

6

Objetivos

Objetivo general

Implementar la técnica de división de ACKs (divacks) en un kernel linux para

comprobar su viabilidad en redes reales.

1.4.2.

Objetivos especı́ficos

Estudiar el efecto del envı́o de divacks sobre la cwnd, en la implementación de

TCP de un kernel linux.

Desarrollar algoritmos que permitan utilizar la técnica de división de ACKs en

el kernel Linux para aprovechar el ancho de banda disponible en redes de acceso.

Comprobar la mejora en uso del ancho de banda disponible en una red mediante

la observación de experimentos.

1.5.

Metodologı́a de trabajo

Debido a la naturaleza de este proyecto se utilizará como guı́a el Método

Experimental que se basa en el conocimiento empı́rico y la experimentación. Según

este método este proyecto se realizará en las siguientes etapas:

Identificación del Problema: Ante la ocurrencia de ciertos eventos, TCP no

reacciona correctamente, con lo cual desperdicia ancho de banda y castiga el

ritmo de transferencia de datos. Hasta donde se sabe, actualmente no existe una

implementación que trate de corregir este problema.

Formulación de la Hipótesis: Dividiendo los ACKs en el receptor (sin perder la

semántica de TCP), se podrı́an enviar varios ACKs (divacks) por cada paquete

de datos. Esta propiedad permitirı́a controlar el ritmo de envı́o de divacks en el

receptor TCP aumentando considerablemente y a voluntad del receptor la tasa

de envı́o de datos en el emisor. Ası́, serı́a posible recuperarse rápidamente de una

caı́da abrupta de la cwnd bajo ciertas condiciones.

1.6 Alcance del Proyecto

7

Prueba de Hipótesis: La experimentación se realizará de la siguiente manera: Se

montará una red simple de dos nodos modificados para utilizar la técnica de

divacks. Se realizarán las pruebas en esta red, variando ciertas condiciones y se

tomarán los datos usando el programa Wireshark, que permite examinar datos

de una red en vivo.

Resultados: Basándose en los datos obtenidos en la fase de Prueba de Hipótesis, se

podrá concluir sobre la posible utilidad de aplicar la técnica de divacks, ası́ como

las ventajas y desventajas que presenta esta técnica.

1.6.

Alcance del Proyecto

Diseñar e implementar los algoritmos necesarios para utilizar la técnica de división

de ACKs en un kernel linux. Realizar las pruebas necesarias para comprobar la utilidad

y funcionamiento de la técnica de división de ACKs.

1.7.

Estructura del Documento

Este documento se estructura de la siguiente forma:

Capı́tulo 1. Introducción. Describe los conceptos manejados en el proyecto.

Se definen los antecedentes que son la base para solucionar el problema, ası́ como

también, el planteamiento del problema, la justificación y los objetivos, el alcance del

proyecto y la metodologı́a para su desarrollo.

Capı́tulo 2. Marco teórico. Contiene los fundamentos teóricos necesarios para el

entendimiento y comprensión del proyecto.

Capı́tulo 3. Desarrollo de la técnica. Este capı́tulo se refiere al desarrollo del

algoritmo que implementa la técnica de divacks, las variables a ser tomadas en cuenta

y la descripción de su funcionamiento.

1.7 Estructura del Documento

8

Capı́tulo 4. Implementación de la técnica. Comprende la implementación del

algoritmo en lenguaje C en un kernel Linux, se mostrarán los archivos utilizados y

modificados, y se describirá paso a paso cómo se implementará la técnica de divacks

en el kernel.

Capı́tulo 5. Pruebas. Se refiere a la fase de las pruebas de la técnica de divacks,

aquı́ se describirán los escenarios utilizados, las especificaciones de las pruebas y los

resultados obtenidos en cada una.

Capı́tulo 6. Conclusiones y recomendaciones. Se describen las conclusiones

generales basadas en el análisis de los resultados obtenidos en la experimentación,

y se plantean algunas recomendaciones para trabajos futuros.

Capı́tulo 2

Marco Teórico

Para entender cabalmente las propuestas y los experimentos planteados en este

proyecto, es necesario tener conocimiento de algunos conceptos básicos en redes e

Internet. En este capı́tulo se mostrarán estos conceptos con el propósito de aclarar las

ideas expuestas y facilitar la comprensión del proyecto.

2.1.

Protocolo de Control de Transmisión

Abreviado TCP, es uno de las protocolos de capa transporte más utilizado hoy en

dı́a en la Internet, de hecho más del 90 % de los datos en la Internet son transportados

haciendo uso de TCP (Arcia, 2009, p. 21). TCP fue diseñado para proporcionar una

transmisión confiable, garantizando el ritmo de transmisión, el control de la congestión

y el tratamiento de la corrupción, duplicación y reordenamiento de los paquetes.

Como cualquier protocolo de la capa transporte, TCP comunica las aplicaciones de

host distintos, pero también posee ciertas caracterı́sticas que lo diferencia de otros

protocolos:

Es orientado a conexión, eso quiere decir que antes de comenzar la transmisión

de datos los hosts involucrados deben establecer un acuerdo, en el cual intercambian

y establecen los parámetros para asegurar la transferencia de datos. Esta conexión

se realiza mediante un proceso conocido como acuerdo de tres fases (three-way

2.1 Protocolo de Control de Transmisión

10

Figura 2.1: Vida de una conexión TCP

handshake): En la primera fase, el host cliente (receptor) envı́a un segmento especial

que no contiene datos (segmento SYN ) al host servidor (emisor) para hacer la petición

de inicio de la conexión. En la segunda fase, el emisor responde con un segmento

reconociendo la llegada del SYN del receptor (SYN+ACK ). Finalmente, en la última

fase, el receptor envı́a un ACK al emisor y de esta manera queda establecida la

conexión entre ambos. En este punto se han acordado sus los números de secuencia

(identificación de los paquetes) iniciales y se ha reservado espacio para los buffers y

para las variables de la conexión. Luego de esto cualquiera de los dos hosts puede

terminar su conexión mediante el envı́o de un segmento FIN y la recepción del

reconocimiento mediante un ACK, una vez que ambos hosts hacen esto, todos los

recursos son liberados. En la Figura 2.1 se muestra, utilizando diagramas de flechas,

el procedimiento para abrir y cerrar una conexión TCP.

2.1 Protocolo de Control de Transmisión

11

La siguiente caracterı́stica de TCP es su confiabilidad, esto es, TCP garantiza

que los datos serán recibidos de la misma forma como fueron enviados. TCP debe

lidiar con segmentos dañados, perdidos, duplicados o entregados fuera de orden por

la capa IP. Para garantizar el envı́o y recepción correcta de los datos, TCP asigna un

número de secuencia a cada paquete transmitido, de esta manera, cuando al receptor

llega correctamente un paquete de datos, éste envı́a un reconocimiento positivo (ACK)

para notificárselo al emisor. Si el ACK no llega en el intervalo de tiempo de espera

(RTO por sus siglas en inglés: Retransmition Timeout), el emisor asume que el paquete

se perdió, ası́ que, retransmite los datos no reconocidos y duplica el valor del RTO.

Los números de secuencia también son utilizados por el receptor para ordenar los

segmentos recibidos (que pueden llegar de forma desordenada), ası́ como para eliminar

los segmentos repetidos. Cuando el receptor detecta que un paquete ha llegado de forma

desordenada, envı́a ACKs duplicados para avisar al emisor que falta algún segmento,

de esta manera el emisor retransmite el segmento faltante y reduce la ventana de

congestión (cwnd ) para disminuir el ritmo de envı́o de datos.

Cuando hay alguna pérdida, el receptor envı́a 3 (tres) ACKs duplicados. El

emisor TCP toma estos tres ACKs como señal de que la pérdida de un paquete ha

ocurrido y utiliza el algoritmo de retransmisión rápida (fast retransmit) para enviar

el segmento perdido sin esperar a que el RTO expire. Luego que el algoritmo de

retransmisión rápida envı́a el segmento perdido, el emisor aumenta el tamaño de la

cwnd y continua enviado nuevos segmentos en una fase llamada recuperación rápida

(fast recovery) hasta la llegada de un ACK no duplicado que reconoce un nuevo

segmento (Allman et al., 2009).

Otra de las caracterı́sticas importantes de TCP es el control de flujo (flow

control ), éste es un método para lograr que un receptor “lento” pueda tratar con

un emisor “rápido” sin saturarse. El receptor TCP controla la cantidad de datos

que el emisor puede enviar mediante el envı́o de una ventana (receiver window o

rwnd ) en cada ACK, indicando el espacio disponible en el buffer de recepción, esto

permite al emisor saber cuantos segmentos puede enviar sin esperar por un nuevo

reconocimiento (ACK), éste es el mecanismo de ventana deslizante (sliding window ).

2.2 Control de la congestión: Slow Start y Congestion Avoidance

12

El receptor también puede anunciar una rwnd de tamaño 0 (cero), deteniendo la

transmisión cuando se encuentra saturado, en este momento el emisor entra en modo

de persistencia. A partir de aquı́ el emisor enviará regularmente paquetes pequeños

hasta recibir un ACK con el nuevo tamaño de la rwnd, Postel (1981) recomienda que

el envı́o de estos paquetes sea cada dos minutos.(p. 42)

El control de la congestión permite hacer un uso eficiente de la red, es

decir, realizar grandes envı́os de paquetes cuando hay ancho de banda disponible y

decrementar el ritmo de envı́o cuando se detecta congestión en la red. Para el control

de congestión, TCP también utiliza un mecanismo basado en ventana (ventana de

congestión, en inglés congestion window o cwnd ). El emisor TCP incrementará el

ritmo de envı́o de segmentos mediante el aumento del tamaño de la cwnd, cuando se

detecta congestión en la red (generalmente cuando ocurren pérdidas de paquetes), se

reduce el tamaño de la cwnd.

2.2.

Control de la congestión: Slow Start

y

Congestion Avoidance

TCP controla la cantidad de datos que entran en la red con la intención de

evitar la congestión. Para esto juegan un papel importante la ventana de congestión

(cwnd ) y la ventana anunciada (rwnd ) pues la menor entre las dos será la que regirá la

transmisión de datos.

El control de congestión es llevado a cabo por una serie de algoritmos corriendo

en el emisor, en implementaciones modernas de TCP son 4 (cuatro) estos algoritmos:

slow start, congestion avoidance, fast retransmit y fast recovery. Para este proyecto es

de fundamental importancia conocer el funcionamiento de los dos primeros. Entonces

debemos definir una nueva variable, el umbral de slow start (en inglés slow start

threshold o ssthresh), éste determina cual algoritmo utilizar en cualquier momento de

la trasmisión (slow start o congestion avoidance).

2.2 Control de la congestión: Slow Start y Congestion Avoidance

13

Figura 2.2: Comportamiento de la cwnd en slow start

2.2.1.

Algoritmo Slow Start

El algortimo slow start es utilizado cuando cwnd es menor a ssthresh,

generalmente al inicio de una transmisión o luego de recuperar una pérdida detectada

por el temporizador de retransmisión (RTO). La función de slow start consiste en

comenzar enviando un volumen de datos pequeño, que se irá aumentando hasta que

la red se sature, en cuyo caso se reducirá la tasa de envı́o para reducir la saturación.

Todo esto con el fin de medir la capacidad de la red y ası́ fijar el ssthresh.

Durante slow start la cwnd se incrementa de forma exponencial, en a lo sumo

SMSS

1

bytes por cada ACK recibido que reconoce nuevos datos. Slow start finaliza

cuando cwnd supera al ssthresh (o cuando lo alcanza) o cuando se detecta congestión

por la pérdida de algún segmento (Allman et al., 2009). En la Figura 2.2 se muestra

el crecimiento exponencial de la cwnd durante la fase de slow start.

1

Sender Maximum Segment Size, es el tamaño máximo que un segmento puede tener durante la

vida de una conexión, generalmente 1500 bytes.

2.3 Envı́o de ACKs: Delayed-ACK y divacks

14

Figura 2.3: Comportamiento de la cwnd en congestion avoidance

2.2.2.

Algoritmo Congestion Avoidance

Una vez que cwnd alcanza o supera al ssthresh, se pone en funcionamiento

congestion avoidance, el cual sigue probando la disponibilidad de la red pero de una

manera mucho más cautelosa que en slow start.

Congestion avoidance incrementa la cwnd aproximadamente en un SMSS por

RTT. Esto significa que este algoritmo prueba cautelosamente el buffer del receptor

aumentando en cada RTT un paquete más hasta detectar congestión, entonces se

actualiza el valor de la cwnd a la mitad. Si el motivo de la congestión es debido a que

el RTO expiró, se pondrá el valor de cwnd a un SMSS. En la Figura 2.3 se muestra el

crecimiento lineal de la cwnd durante la fase de congestion avoidance.

2.3.

Envı́o de ACKs: Delayed-ACK y divacks

Como se ha mostrado antes los ACKs tienen varias funciones en TCP, pero su

principal objetivo es el de informar al emisor que un segmento ha llegado al receptor

2.3 Envı́o de ACKs: Delayed-ACK y divacks

15

Cliente

Servidor

Data

1:144

A CK

1

Data

8

1449

896

449:2

A CK

2897

Figura 2.4: Envı́o de un ACK por paquete

de forma correcta y ası́ poder descartarlo de la cola de retransmisión. Según esto, por

cada paquete correctamente recibido, el receptor deberı́a enviar un ACK para informar

este evento. La Figura 2.4 es un diagrama de flechas que ejemplifica esta situación,

ası́ ante la llegada del segmento DATA 1:1448 (que contiene los bytes del 1 al 1448) el

receptor responde con el ACK 1449 para indicar que todos los bytes por debajo de este

número han sido correctamente recibidos y 1449 es el siguiente byte que espera recibir.

Cuando el emisor recibe el ACK 1449 sabe que puede eliminar todos los segmentos que

contengan los bytes menores a 1449 de la cola de retransmisión y que debe responder

con el segmento DATA 1449:2896.

2.3.1.

Delayed-ACK

Como ya se ha dicho, los ACKs son acumulativos, de esta manera cuando el

receptor envı́a un ACK significa que ha recibido todos los datos precedentes al número

de secuencia reconocido, siendo ası́, el receptor podrı́a reducir el envı́o de ACKs para

ası́ descongestionar el canal de subida de datos. El envı́o de menos de un ACK por

segmento de datos recibido se conoce como delayed-ACK (ACK retardado).

Según Branden (1989) el receptor TCP puede implementar esta técnica, pero un

2.3 Envı́o de ACKs: Delayed-ACK y divacks

16

Cliente

Servidor

:1448

Data 1

896

449:2

Data 1

ACK 2

897

344

897:4

Data 2

792

345:5

Data 4

ACK 5

793

Figura 2.5: Delayed-ACK, un ACK por cada dos paquetes

ACK no debe retrasarse demasiado (cuando mucho 0.5 segundos) y deberı́a enviarse

un ACK por al menos cada dos segmentos recibidos. (p. 96)

En la Figura 2.5 se muestra con un diagrama de flechas la interacción clienteservidor haciendo uso de delayed-ACK, en este caso un ACK cada dos paquetes

recibidos.

2.3.2.

División de reconocimientos (divacks)

Los algoritmos de control de congestión de TCP están definidos en términos de

segmentos: Durante slow start, TCP incrementa la cwnd en SMSS bytes (1 segmento)

por cada ACK recibido que reconoce un nuevo dato, y durante congestion avoidance,

la cwnd se incrementa en SMSS bytes (1 segmento) por cada RTT. Se puede sacar

provecho de esta caracterı́stica de la siguiente manera:

En lugar de enviar un único ACK por cada paquete de datos recibido, el

receptor puede enviar varios ACKs al emisor, de tal manera que cada uno de estos

ACKs reconozca una parte del paquete de datos recibido.

2.3 Envı́o de ACKs: Delayed-ACK y divacks

17

Cliente

Servidor

Data 1

:1448

ACK 4

83

RTT

ACK 9

65

ACK 1

Data 1

4 49

896

449:2

344

897:4

Data 2

7 92

345:5

Data 4

2 40

793:7

Data 5

Figura 2.6: Técnica de división de ACKs: 3 ACKs por cada paquete de datos.

Esta técnica, conocida como división de ACKs, fue estudiada por primera vez

por Savage et al. (1999). Consiste en dividir cada ACK en varios ACKs, como se

muestra en la Figura 2.6, donde cada uno reconoce una porción del paquete de datos

recibido. Cada ACK es válido ya que reconoce datos que han sido enviados y no han

sido reconocidos aún, por lo tanto, cada uno hace crecer la cwnd según el algoritmo de

control de congestión utilizado (slow start o congestion avoidance).

De ahora en adelante, en este proyecto, llamaremos divack a cada una de la

partes en las que un ACK es dividido (Arcia, 2009). Por lo tanto, a la división de

ACKs la llamaremos la técnica de divacks.

La principal consecuencia de la aplicación de la técnica de divacks es que permite

al emisor incrementar la cwnd a un ritmo mucho mayor que el usual. El número máximo

de divacks en que se podrı́a dividir un ACK serı́a en el cual cada uno reconocerı́a un

único byte del paquete de datos. Esto harı́a crecer la cwnd a un valor exageradamente

grande en pocos RTTs, sin embargo, las velocidades de transmisión están delimitadas

por otros factores como el tamaño de la rwnd, el ancho de banda disponible, entre

2.4 Aclaratoria

18

otros.

Aunque se está aumentando el número de ACKs que están circulando en el

camino hacia el emisor (el tráfico de subida), lo que podrı́a ocasionar sus pérdidas, esto

no es de mayor consideración debido a que los ACKs son acumulativos y si se pierde

alguno, al llegar el siguiente, se considerará el segmento que reconocı́a el ACK perdido,

como reconocido.

2.4.

Aclaratoria

Debido a que las transmisiones de datos tratadas en este proyecto son en una sola

dirección, esto es, un host sólo envı́a datos y el otro por tanto sólo recibe. Se utilizarán

indistintamente los términos emisor o servidor para referirse al host que envı́a datos,

y receptor o cliente para referirse al host que los recibe.

2.5.

Kernel Linux

El kernel Linux es un sistema operativo libre tipo Unix. Es usualmente utilizado

junto a las herramientas GNU como interfaz entre los dispositivos de hardware y los

programas usados por el usuario para manejar un computador. A la unión de ambas

tecnologı́as, más la inclusión de algunas otras (como entornos de escritorio e interfaces

gráficas) se le conoce como distribución GNU/Linux. Fue lanzado bajo la licencia

pública general de GNU y es desarrollado gracias a contribuciones provenientes de

colaboradores de todo el mundo, por lo que es uno de los ejemplos más notables de

software libre. La versión del kernel con la que se trabajará este proyecto es la 2.6.35.7

2.5.1.

Implementación de TCP en el kernel Linux v2.6.35.7

Todos los detalles de implementación de TCP en Linux están visibles y

explicados en su código fuente. La parte relacionada con TCP en IPv4 está en el

directorio net/ipv4/. Los archivos que son de interés para el estudio son tcp input.c

y tcp output.c.

2.5 Kernel Linux

19

tcp input.c:

Es la porción de código que maneja la recepción de los paquetes TCP

provenientes de la red. Según el estado de la conexión TCP se tratan los paquetes

entrantes. Si la conexión ya está establecida, es decir, el estado de la conexión es

TCP ESTABLISHED, el paquete es tratado por la función tcp rcv established() la

cual distingue 2 tipos de tratamiento:

Camino rápido:

• Se recibe un ACK puro en reconocimiento de los datos recientemente

enviados (no un ACK duplicado).

• Se recibe un segmento con los datos que se esperan a continuación (segmento

en orden).

Camino lento:

• Se recibe un segmento con las banderas de SYN, URG, FIN o RST activadas.

• Llega un segmento fuera de orden o un segmento retransmitido.

• Llega un mensaje indicando ventana cero (el receptor no puede recibir mas).

• Se reciben segmentos con opciones inesperadas.

Si se está en el camino rápido, la longitud del segmento se compara con la longitud de

la cabecera de un paquete TCP con el fin de distinguir si se trata de un ACK puro

(su longitud es igual a la de la cabecera) o un paquete de datos (su longitud es mayor

que la de la cabecera). Los segmentos cuya longitud es menor que la longitud de la

cabecera de un paquete TCP, se desechan.

Si es un ACK puro, es procesado por la función tcp ack() y la función

tcp data snd check() realiza la trasmisión de los datos que estaban esperando para

ser enviados cuando llegara el ACK.

Si es un paquete de datos, estos son esperados (pues estamos en el camino

rápido), entonces, si se puede, se remueve la cabecera TCP, se copia directamente

los datos en la memoria de recepción del proceso, las estadı́sticas de la conexión

son actualizadas y el número de secuencia esperado es actualizado. Si no se puede

2.5 Kernel Linux

20

copiar directamente, se almacena en el buffer hasta que pueda hacerlo. Todo esto

es completado por las funciones tcp event data rcv() y tcp data queue(). Luego

se chequea que tipo de reconocimiento es requerido para el paquete mediante

la función

tcp ack snd check(). Dicha función efectúa el llamado a la función

tcp send delayed ack() si se requiere un ACK retrasado o directamente a la función

tcp send ack() si se requiere un ACK sin retraso; estas dos últimas funciones se

especifican en tcp output.c.

Si se está en el camino lento con la función tcp sequence() se comprueba si el

paquete llegó fuera de orden, en cuyo caso afirmativo se activa el modo de QuickACK

para enviar reconocimientos lo más rápido posible. Si la bandera de RST está activa

se llama a la función tcp reset() que reinicia la conexión (cambia el estado de la

conexión a CLOSED, desactiva los temporizadores y libera el buffer del socket). Si la

bandera de SYN está activa indica un error pues se esta en el estado ESTABLISHED,

entonces se reinicia la conexión con la llamada a la función tcp reset(). Si la bandera

de URG está activa se procesa con la función tcp urg().

tcp output.c:

Es la porción de código que maneja el envı́o de los paquetes TCP a la

red. Para el estudio, la función de interés es tcp send ack() pues es la encargada

de construir y enviar los reconocimientos. Para ello, solicita un socket buffer y

asigna los valores correspondientes a este buffer. Posteriormente, se utiliza la función

tcp transmit skb() para terminar de llenar la cabecera del segmento TCP y

transmitirlo a la capa de red.

Cuando se trata del envı́o de ACKs retrasados, la función encargada de

manejarlos es tcp send delayed ack() la cual chequea y ajusta los tiempos de

transmisión y al momento de transmitir el ACK llama a la función tcp send ack()

antes mencionada. La función encargada de solicitar la conexión es tcp connect() la

cual envı́a el segmento con el bit SYN activo para solicitar establecer la conexión.

2.5 Kernel Linux

21

tcp.h:

Ubicado en la carpeta /include/linux/ contiene las estructuras de datos

necesarias para manejar el protocolo TCP en el kernel. La estructura de interés para

el estudio fue tcp sock pues es la que contiene los datos del flujo TCP.

2.5.2.

Parámetros TCP

En un sistema en ejecución, varios parámetros de TCP se pueden ver y modificar

mediante los archivos del directorio /proc, por ejemplo /proc/sys/net/ipv4/. Linux

implementa muchos algoritmos de control de congestión: BIC, CUBIC, Westwood,

Reno, H-TCP, y varios más. Desde la versión 2.6.19 se usa por omisión CUBIC con

Reno como segunda opción, por su simplicidad, para el desarrollo de este proyecto se

utilizará Reno como algoritmo de control de la congestión.

TCP Reno

Este algoritmo de control de congestión implementa una fase llamada fast

recovery (recuperación rápida). Esta implementación previene reiniciar la ventana de

congestión después de una retransmisión, por lo que evita entrar en slow start luego

de haber sufrido la pérdida de un solo paquete. En Reno se utiliza el envı́o de ACKs

duplicados para indicar que un paquete que se ha perdido. Una vez que el emisor recibe

tres ACKs duplicados, se entra en fast recovery. En esta fase, el emisor retransmite el

paquete perdido y reduce su ventana de congestión a la mitad (cwnd ), en lugar de

reiniciarla a un SMSS y entrar en slow start como lo hace Tahoe.

Durante fast recovery por cada ACK duplicado recibido, se aumenta la ventana

de congestión y se envı́a un paquete de la ventana de transmisión2 . Cuando se recibe

un ACK que reconoce datos nuevos, el emisor sale de la fase de fast recovery. Reno

representa una mejora con respecto a su antecesor Tahoe cuando se trata con la pérdida

de un solo paquete, ya que evita entrar en slow start. Sin embargo, ya que Reno puede

retransmitir sólo un paquete perdido por RTT, puede presentar problemas cuando trata

2

Ventana que contiene los segmentos a ser enviados, cuyo tamaño es siempre el mı́nimo entre la

cwnd y la rwnd.

2.6 Herramientas de medición y procesamiento de tráfico de red

22

con pérdidas de múltiples paquetes.

2.6.

Herramientas de medición y procesamiento de

tráfico de red

2.6.1.

Wireshark/Tshark

Wireshark es un analizador de protocolos de red, es decir, una herramienta

utilizada para estudiar y desarrollar protocolos y aplicaciones de red (Wikipedia, 2011).

Permite capturar en tiempo real los paquetes que transitan en una red.

Wireshark brinda múltiples opciones de filtrado y organización de la información

capturada. Permite observar, en cada paquete capturado, información de cada capa. Se

puede monitorear el estado de la red en tiempo real o analizar los datos de una traza

almacenada en disco. Wireshark es software libre, y se ejecuta sobre la mayorı́a de

sistemas operativos Unix y compatibles, incluyendo Linux, Solaris, FreeBSD, NetBSD,

OpenBSD, y Mac OS X, ası́ como en Microsoft Windows.

2.6.2.

Tcpprobe

tcp probe es un módulo que permite guardar el estado de una conexión TCP

durante la llegada de nuevos paquetes. Trabaja dentro del proceso de recepción del

kernel (tcp recv) y utiliza kprobe para ver la información TCP de los paquetes (Linux

Fundation, 2009).

Cada vez que un ACK entrante modifica la ventana de congestión (cwnd ), el

módulo tcp probe imprime una lı́nea en el archivo /proc/net/tcpprobe. Cada linea

contiene la siguiente información:

1. Tiempo de recepción del ACK, en segundos.

2. IP del servidor y puerto.

3. IP del cliente y puerto.

4. Cantidad de bytes en el paquete (longitud).

2.6 Herramientas de medición y procesamiento de tráfico de red

5. Número de secuencia del siguiente paquete a ser enviado (snd nxt).

6. Número de secuencia del último paquete no reconocido (snd una).

7. Ventana de congestión (cwnd ).

8. Umbral de slow start (ssthresh).

9. Ventana anunciada (rwnd ).

10. RTT promedio (srtt).

El siguiente es un ejemplo de un archivo generado por tcp probe:

1

3.214453400 192.168.1.104:80 1 9 2 .1 6 8 .1 . 1 0 2: 4 4 39 3 32 0 x6c4f1537

0 x6c4f043f 3 2147483647 262144 62

2

3.214744264 192.168.1.104:80 1 9 2 .1 6 8 .1 . 1 0 2: 4 4 39 3 32 0 x6c4f2087

0 x6c4f09e7 4 2147483647 260736 62

3

3.215095761 192.168.1.104:80 1 9 2 .1 6 8 .1 . 1 0 2: 4 4 39 3 32 0 x6c4f2bd7

0 x6c4f0f8f 5 2147483647 259328 62

4

3.466880456 192.168.1.104:80 1 9 2 .1 6 8 .1 . 1 0 2: 4 4 39 3 32 0 x6c4f3727

0 x6c4f1537 6 2147483647 257920 62

5

3.467196414 192.168.1.104:80 1 9 2 .1 6 8 .1 . 1 0 2: 4 4 39 3 32 0 x6c4f4277

0 x6c4f1adf 7 2147483647 260032 62

6

3.467548234 192.168.1.104:80 1 9 2 .1 6 8 .1 . 1 0 2: 4 4 39 3 32 0 x6c4f4dc7

0 x6c4f2087 8 2147483647 260032 62

7

3.469590960 192.168.1.104:80 1 9 2 .1 6 8 .1 . 1 0 2: 4 4 39 3 32 0 x6c4f5917

0 x6c4f262f 9 2147483647 260032 62

8

...

Cuadro 2.1: Archivo generado por tcp probe.

23

2.7 Conclusión

2.7.

24

Conclusión

En este capı́tulo se mostraron las caracterı́sticas relevantes de TCP y los

algoritmos principales que utiliza, como para el tratamiento de la congestión (slow

start y congestion avoidance), el inicio y fin de las conexiones (acuerdo de tres fases),

el manejo de las pérdidas de datos (fast recovery), entre otros.

Finalmente se discutió, en términos generales, sobre el kernel Linux, sobre

los archivos y funciones que serán modificadas, utilizadas y agregadas para lograr

implementar la técnica de divacks, ası́ como los parámetros TCP con los que se

trabajará y las herramientas que serán utilizadas a lo largo de este estudio.

Capı́tulo 3

Desarrollo de la técnica

A través del uso de divacks podemos aumentar el ritmo de envió de datos hacia

el receptor TCP, tan solo haciendo algunos cambios en los extremos de la conexión. En

este capı́tulo se describirá detalladamente la técnica de divacks, y se mostrará de manera

general el algoritmo que será implementado en el kernel Linux v2.6.35.7, explicando

y señalando las variables a ser tomadas en cuenta y los casos en los cuales el uso de

divacks es apropiado.

3.1.

División de ACKs

Cada segmento TCP es descrito por un campo para el número de secuencia (en

el caso de los datos) y un campo para el número de reconocimiento (en el caso de los

ACKs). El número de secuencia marca el primer byte del flujo de bytes que el emisor

está enviando al receptor en ese segmento, por lo tanto también indica la cantidad de

bytes que ya se han enviado en una conexión TCP (el número de secuencia es igual al

número de bytes que ya se han transmitido + 1). El número de reconocimiento se utiliza

para que el receptor pueda indicar al emisor cuáles bytes ha recibido correctamente,

ası́ si al receptor llega un segmento con el número de secuencia s, que contiene n bytes,

éste enviará un ACK con número de reconocimiento s+n+1 indicando que ha recibido

correctamente s+n bytes y que espera por el s+n+1. De esta manera TCP garantiza

la confiabilidad de los datos. Por otro lado, los algoritmos de control de congestión de

3.1 División de ACKs

26

TCP están definidos en términos de segmentos en lugar de bytes. El comportamiento

del control de congestión de TCP, definido en (Allman et al., 2009, p. 5), establece:

Durante slow start, TCP incrementa la cwnd a lo sumo en SMSS bytes por

cada ACK recibido que reconoce nuevos datos.

...

Durante congestion avoidance, la cwnd es incrementada aproximadamente

SMSS bytes por round-trip time (RTT).

Esta caracterı́stica de la implementación de TCP permite aumentar la velocidad

con la que crece la cwnd de la siguiente manera:

Cuando recibe un paquete de datos, el receptor TCP puede, en lugar de enviar

un ACK que lo reconozca por completo, enviar varios ACKs (divacks) al emisor, donde

cada uno reconozca una parte del paquete de datos recibido. Cada divack es válido ya

que cubre datos que fueron enviados y no han sido previamente reconocidos, por lo

tanto cada divack provoca la actualización de la cwnd.

En la Figura 3.1 se muestra un ejemplo de la técnica de divacks, donde el

receptor envı́a tres divacks por cada paquete de datos recibido. Al recibir el paquete

con número de secuencia 1 que contiene 1448 bytes, el receptor envı́a un divack

reconociendo los primeros 1446 bytes y los siguientes dos divacks señalando la llegada

de un nuevo byte cada uno. Al final, mediante el envı́o de los tres divacks se han

reconocido los 1448 bytes del paquete recibido, pero se ha actualizado el valor de la

cnwd tres veces.

El uso de la técnica de divacks ocasiona en el emisor TCP un aumento del

tamaño de la cwnd a un ritmo mucho más acelerado que el normal. El receptor puede

controlar este ritmo de crecimiento mediante la división arbitraria de los ACKs, hasta

un máximo de un divack por byte recibido. En este limite, teóricamente se harı́a crecer

la cwnd a un valor exageradamente grande en pocos RTTs, sin embargo, las velocidades

de transmisión son delimitadas también por otros factores como el tamaño de la rwnd,

el ancho de banda disponible en la red, el tamaño del buffer de transmisión, entre otros.

3.2 Descripción del Algoritmo

27

Cliente

Servidor

Data 1

:1448

ACK 1

4 47

ACK 1

4 48

ACK 1

4 49

Data 1

RTT

896

449:2

344

897:4

Data 2

7 92

345:5

Data 4

2 40

793:7

Data 5

Figura 3.1: Ejemplo de la técnica de divacks.

3.2.

Descripción del Algoritmo

Como ya se ha explicado, el objetivo esta técnica es dividir los ACKs salientes

del receptor, en los llamados divacks, de tal manera que cada uno reconozca una parte

del paquete recibido. Una manera de hacer esto es realizando un bucle en la zona del

código donde TCP forma el ACK y lo envı́a, de tal manera que en el momento de

enviar un ACK, nuestro receptor modificado envı́e tantos como se hayan especificado.

Para poder llevar a cabo este proceso se debe verificar que no se

esté interrumpiendo o alterando ningún otro mecanismo de TCP y que los divacks

enviados serán recibidos y aceptados como válidos por el emisor. Por eso existen ciertas

variables y comportamientos que deben ser tomados en cuenta.

3.2 Descripción del Algoritmo

3.2.1.

28

Variables implicadas en la formación de los divacks

Entre estas variables, la primera en ser mencionada debe ser rcv nxt, la cual

almacena el primer byte del próximo paquete de datos que se espera recibir. Cuando

se envı́a un ACK, éste tiene como número de secuencia a rcv nxt, de esta manera se

informa al emisor que todos los bytes anteriores a este número de secuencia han sido

correctamente recibidos y se desea recibir datos nuevos a partir de este byte. Por lo

tanto esta es la variable que debemos manipular para informar el reconocimiento de

cada parte del paquete recibido.

También es importante mencionar a snd nxt y snd una, que representan

respectivamente el primer byte del próximo paquete que será enviado y el primer

byte de aquellos que no han sido reconocidos aún. Estas variables se utilizan para

la validación de los ACKs, de esta manera, el número de secuencia del divack no puede

ser mayor que snd nxt porque ese paquete aún no ha sido enviado, y no puede ser

menor que snd una porque esos datos ya han sido reconocidos.

En la Figura 3.2, los números superiores e inferiores indican el byte inicial y

final de cada paquete, respectivamente. Utilizando este ejemplo, el valor de rcv nxt en

el receptor, cuando llega el último paquete enviado, deberı́a ser el mismo que snd nxt.

snd_una

1449

2897

2896

snd_nxt

4345

4344

5793

5792

7240

Segmento enviado

no reconocido

Segmento no enviado

Figura 3.2: Valores de snd nxt y snd una en el emisor.

Una última variable a tomar en cuenta es sysctl tcp divack, la cual es

implementada en este proyecto con el fin de poder controlar la cantidad de divacks

que se debe enviar en cualquier momento. Es a través de sysctl tcp divack que

se maneja el aumento o reducción del ritmo de envió de divacks, e incluso el poder

desactivarlos.

3.2 Descripción del Algoritmo

3.2.2.

29

Mecanismos afectados por los divacks

Como se ha explicado en capı́tulos anteriores, a pesar de que la función principal

de los ACKs es reconocer la correcta llegada de los datos al receptor, TCP los utiliza

también con otros objetivos. Es en estos casos donde se debe evaluar si es efectivo

enviar divacks, o si por el contrario interrumpen el proceso.

TCP es orientado a conexiones. En la segunda etapa de el acuerdo de tres

fases (three-way handshake), para el inicio de una conexión, el receptor debe enviar

un reconocimiento a un segmento SYN+ACK para establecer la conexión. Al terminar

la transmisión de datos es necesario finalizar la conexión, en esta última fase, luego

de recibir un segmento FIN, es necesario responder con un ACK para que los recursos

de la conexión puedan ser liberados. En ambos casos el ACK reconoce una petición

para cambiar el estado de la conexión, estos ACKs son llamados ACKs de control y no

reconocen datos, por este motivo no se deben enviar divacks.

En el momento de detectar algún error en la llegada de los paquetes, el receptor

utiliza los llamados dup-ACKs (ACKs duplicados) para avisarle al emisor de este error.

Cuando el emisor recibe 3 (tres) ACKs duplicados, debe reenviar el paquete solicitado

sin esperar a que el RTO expire (Allman et al., 2009). Ası́, el envió de divacks en esta

situación solo entorpecerı́a el mecanismo.

De lo descrito anteriormente concluimos que los divacks deben estar limitados a

ser enviados únicamente como respuesta a la llegada de paquetes que contienen nuevos

datos, por esta razón es importante desactivarlos en los casos donde esto no ocurra.

3.2.3.

Presentación del algoritmo

Una vez descrito el funcionamiento de los divacks, ası́ como las variables y los

mecanismos importantes, podemos finalmente mostrar de manera general el algoritmo

de formación y envı́o de los divacks.

El algoritmo mostrado en el Cuadro 3.1 toma el número de secuencia del ACK

y lo almacena en una variable (seq original) para usarlo como referencia para la

asignación del número de secuencia de cada divack. En un bucle que se repetirá tantas

3.2 Descripción del Algoritmo

30

veces como divacks se enviarán (n), se forma y envı́a cada divack. El primer divack

tendrá como número de secuencia:

seq original - n

los siguientes n-1 divacks les será asignado el número de secuencia del divack anterior

+ 1, es decir, reconocerán un nuevo byte cada vez. Finalmente, al salir del bucle, se

envı́a el full-ACK 1 que reconoce el último byte recibido y señala el siguiente byte que

se espera recibir, con el número de secuencia seq original, es decir, el número de

secuencia del ACK original.

Cabe destacar que, en el caso de que la técnica de divacks esté desactivada

(sysctl tcp divack=0), el número de secuencia del ACK no será modificado y no se