escuela superior politecnica de chimborazo facultad de informatica

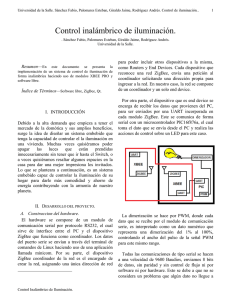

Anuncio