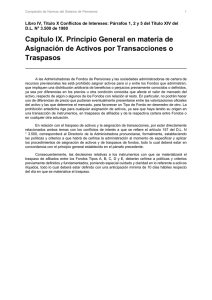

evaluación de traspasos de comunicaciones inalámbricas en

Anuncio