sistema nacional de certificación digital

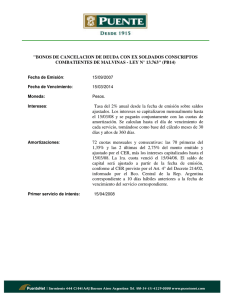

Anuncio