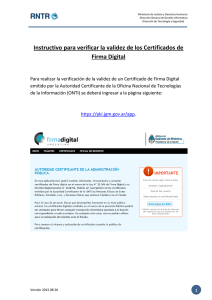

Versión 3.1

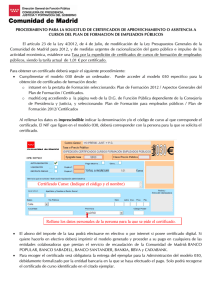

Anuncio