Revista Escenarios Actuales 23-07-2015

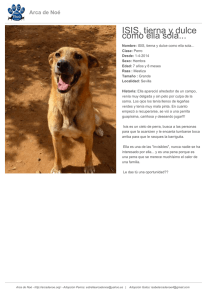

Anuncio