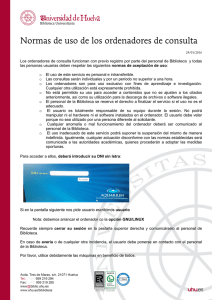

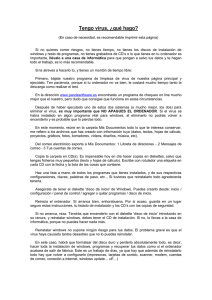

Seguridad en internet

Anuncio