Cambios Versión 2.5

Anuncio

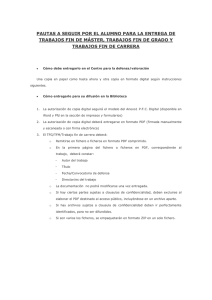

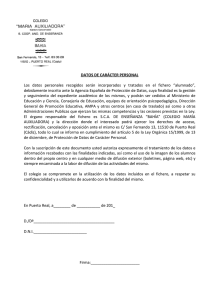

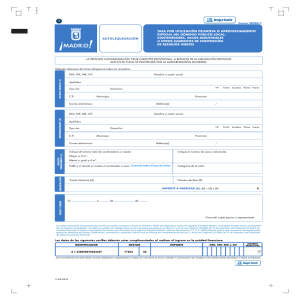

Cambios Versión 2.5 1. Descripción nueva política de contraseñas 2. Descripción nueva política de gestión de usuarios (integración Directorio Activo) 3. Descripción nueva política de Copias de Seguridad 4. Creación nuevo Plan de Contingencias INDICE 1. ÁMBITO DE APLICACIÓN DEL DOCUMENTO 2. MEDIDAS, NORMAS, PROCEDIMIENTOS, REGLAS Y ESTÁNDARES ENCAMINADOS A GARANTIZAR LOS NIVELES DE SEGURIDAD EXIGIDOS EN ESTE DOCUMENTO 3. INFORMACIÓN Y OBLIGACIONES DEL PERSONAL 4. PROCEDIMIENTOS DE NOTIFICACIÓN, GESTIÓN Y RESPUESTA ANTE LAS INCIDENCIAS 5. PROCEDIMIENTOS DE REVISIÓN 6. ANEXOS ANEXO I - DESCRIPCIÓN DE FICHEROS ANEXO II - INVENTARIO DE SOPORTES ANEXO III - REGISTRO DE INCIDENCIAS ANEXO IV - ENCARGADOS DE TRATAMIENTO ANEXO V - REGISTRO DE ENTRADA Y SALIDA DE SOPORTES ANEXO VI - Responsabilidad del personal de AFIGAL, S.G.R. En materia de protección de datos de carácter personal ANEXO VII - NOMBRAMIENTOS 1. ÁMBITO DE APLICACIÓN DEL DOCUMENTO El presente documento será de aplicación a los ficheros que contienen datos de carácter personal que se hallan bajo la responsabilidad de Afianzamientos de Galicia, Sociedad de Garantía Recíproca ( En adelante AFIGAL, S.G.R.), incluyendo los sistemas de información, soportes y equipos empleados para el tratamiento de datos de carácter personal, que deban ser protegidos de acuerdo a lo dispuesto en normativa vigente, las personas que intervienen en el tratamiento y los locales en los que se ubican. En concreto, los ficheros sujetos a las medidas de seguridad establecidas en este documento, con indicación del nivel de seguridad correspondiente, son los siguientes: SOCIOS, descrito en el documento de notificación a la Agencia de Protección de Datos que se adjunta en el Anexo I “Notificaciones a la Agencia de Protección de Datos”, se encuentra oficialmente clasificado como de nivel medio, atendiendo a las condiciones descritas en el artículo 4 de El Real Decreto 1720/2007, de 21 de diciembre de desarrollo de la Ley Orgánica de Protección de Datos, siendo por tanto aplicable a el todas las medidas de seguridad de nivel medio que se establecen en el Capitulo II del citado decreto. La especificación detallada de los recursos protegidos se recoge en el capítulo del Documento de Seguridad “Sistemas de Información”. PRINCIPIOS DE PROTECCIÓN PERSONAL DE AFIGAL, S.G.R. DE DATOS DE CARÁCTER Calidad de datos Los datos de carácter personal sólo se podrán recoger para su tratamiento, así como someterlos al mismo, cuando sean adecuados, pertinentes y no excesivos en relación con el ámbito y las finalidades determinadas, explícitas y legítimas para las que se hayan obtenido. Se prohíbe terminantemente la recogida de datos por medios fraudulentos, desleales o ilícitos. Podrán utilizarse única y exclusivamente dentro del marco de las actividades propias de AFIGAL, S.G.R. ( captación de nuevo Socio de Afigal, SGR, solicitud, estudio, análisis, formalización y seguimiento de una operación de riesgo de crédito que vaya a ser o finalmente sea avalada por la Sociedad ante una Entidad Financiera u otro Organismo o Empresa. Asimismo se podrán utilizar los datos con fines comerciales, siempre y cuando no solicite lo contrario el interesado ). En consecuencia, está terminantemente prohibido utilizar dichos datos para fines particulares o privados. Serán datos exactos, fehacientes y puestos al día de forma que correspondan con la veracidad de la situación real del afectado. Si resultaran inexactos, en todo o en parte, o incompletos, se cancelarán y sustituirán de oficio por los correspondientes datos rectificados o completados, sin perjuicio de los derechos de rectificación y cancelación del afectado. Serán cancelados cuando hayan dejado de ser necesarios o pertinentes para la finalidad para la cuál hubieran sido recabados o registrados. Una vez cancelados, se conservarán físicamente, pero no podrán ser utilizados para las tareas habituales de los datos de personas físicas que tienen relación contractual con la Sociedad. Se almacenarán de forma que permita el derecho de acceso, salvo que sean legalmente cancelados. Consentimiento del afectado El tratamiento de los datos de carácter personal requerirá el consentimiento inequívoco del afectado, salvo : Cuándo los datos se refieran a personas vinculadas con AFIGAL, S.G.R. Por un contrato o precontrato de una relación negociar o laboral y sean necesarios para el mantenimiento o cumplimiento de dicha relación. Cuándo figuren en fuentes accesibles al público y su tratamiento sea necesario para la satisfacción de la actividad u objetos propios de AFIGAL, S.G.R., siempre que se respeten los derechos y libertades fundamentales del interesado. Datos especialmente protegidos En ningún caso se recogerán ni tratarán datos de carácter personal que revelen o hagan referencia a ideología, afiliación sindical, religión, creencias, origen racial o vida sexual. Los datos de carácter personal que hagan referencia a la salud sólo podrán ser recabados y tratados cuando, por razones de interés general, así lo disponga una ley, o cuando el afectado lo consienta expresamente. DIRECTRICES GENERALES DE SEGURIDAD Introducción Propósito La pérdida o uso indebido de información confidencial y/o sensible así como el deterioro o no disponibilidad de los Sistemas de Información pueden causar la interrupción del normal desarrollo de una Organización, produciendo efectos negativos en la calidad del servicio y en los beneficios e imagen de la entidad. Garantizar la confidencialidad, integridad y disponibilidad de la información, así como minimizar la probabilidad de que los riesgos anteriormente expuestos se manifiesten en la Sociedad es el propósito que persigue la definición de las Directrices Generales de Seguridad. Por otra parte, y en cumplimiento con el artículo 9.1 del Reglamento, dichas Directrices definen de un modo detallado, las funciones y obligaciones de las personas con acceso a los ficheros y a los sistemas de información. Ámbito de aplicación El ámbito de aplicación de las Directrices Generales de Seguridad alcanza a todos los Sistemas de Información, instalaciones informáticas y redes de comunicaciones que se encuentren bajo la gestión y responsabilidad del Servicio de Informática de AFIGAL, S.G.R.. Asimismo, debido a que dichas Directrices reflejan los requerimientos legales y éticos, éstas afectan a todas las personas de todos los niveles de la Organización. Observaciones Tanto estas Directrices como el resto de normas, procedimientos, estándares o cualquier documento relacionado con la seguridad de los SS.II. y los datos que tratan, son propiedad de AFIGAL, S.G.R. y, por tanto, tienen carácter confidencial y únicamente está permitida su utilización y difusión con carácter interno y por personal autorizado. Salidas de información Toda salida de información de Datos de Carácter Personal (en soportes informáticos o por correo electrónico) deberá ser realizada exclusivamente por personal autorizado, para ello será necesaria la autorización formal del Responsable del Fichero del que provienen los datos. En el caso de producirse salidas periódicas de DCPs, el Responsable del Fichero expedirá la autorización una sola vez para todas ellas. Tanto en el CPD como en las unidades usuarias, existirá un registro en el que quedarán anotadas todas las entradas y salidas de soportes informáticos con Datos de Carácter Personal. En ningún caso se podrán utilizar datos de carácter personal calificados como ALTO. La salida de Datos de Carácter Personal en un PC portátil, en general está autorizada por el Responsable del Fichero, siempre y cuando se mantengan las directrices de Seguridad definidas en este documento y sen utilizadas por personal de la empresa y para tareas relacionadas con la operativa de negocio de AFIGAL, S.G.R. Incidencias Es obligación de todo el personal con acceso a los SS.II. de comunicar cualquier incidencia que se produzca y esté relacionada con los SS.II. o con cualquier otro recurso informático propiedad de la Sociedad o confiado a ésta. La comunicación, gestión y resolución de las incidencias de seguridad se tramita mediante el Sistema de Gestión de incidencias que la Sociedad ha habilitado para ese fin. El Área de Explotación, y a través de dicho Sistema, mantiene un Registro actualizado en el que se refleja la información relativa a las incidencias que acontecen y que pueden afectar a la seguridad de los Datos de Carácter Personal. Las actuaciones que se siguen en la comunicación y resolución de las incidencias, tanto por parte de los usuarios como por parte de las unidades resolutorias, están recogidas en el Procedimiento de Notificación y Gestión de Incidencias del Documento de Seguridad. Uso apropiado de los recursos Los Recursos Informáticos, Datos, Software, Red Corporativa y Sistemas de Comunicación están disponibles exclusivamente para cumplir las obligaciones laborales y propósito de la operativa para la que fueron diseñados e implantados. Queda terminantemente prohibido: El uso de los recursos propios de la Sociedad o bajo su supervisión para actividades no relacionadas con las finalidades de esta entidad. El uso de equipos o aplicaciones que no estén directamente especificados como parte del software, hardware o de los estándares de los recursos informáticos propios de la Sociedad. Se consentirán sólo bajo la supervisión del Responsable de Seguridad o el Responsable del Fichero. Introducir en los SS.II. o la Red Corporativa contenidos obscenos, amenazadores, inmorales u ofensivos y en general, carentes de utilidad para los objetivos de la Sociedad. Introducir voluntariamente programas, virus, macros, o cualquier otro dispositivo lógico o secuencia de caracteres que causen o sean susceptibles de causar cualquier tipo de alteración en los Recursos Informáticos de la Sociedad o de terceros. Desactivar o inutilizar los programas antivirus y sus actualizaciones instaladas por el Servicio de Informática. Intentar destruir, alterar, inutilizar o cualquier otra forma de dañar los Datos, Programas o Documentos Electrónicos propios de la Sociedad o confiados a ella. (Estos actos pueden constituir un delito de daños, previsto en el artículo 264.2 del Código Penal). Ubicar ficheros con Datos de Carácter Personal en las unidades locales de disco de los puestos PC de usuario. Conectarse a la Red Corporativa a través de otros medios que no sean los definidos y administrados por la Sociedad (Intranet Corporativa u otro medio habilitado por el Responsable de Seguridad) Intentar distorsionar o falsear los registros “log” de los SS.II.. Intentar descifrar las claves, sistemas o algoritmos de cifrado y cualquier otro elemento de seguridad que intervenga en los procesos telemáticos de la Sociedad. Cualquier Fichero introducido en la Red Corporativa o en el puesto de trabajo del Usuario a través de soportes automatizados, Internet, correo electrónico o cualquier otro medio, deberá cumplir los requisitos establecidos en estas normas y en especial, las referidas a propiedad intelectual, protección de Datos de Carácter Personal y control de virus. Software Los Usuarios deben utilizar únicamente las versiones de software facilitadas por la Sociedad y seguir sus normas de utilización. Bajo ningún concepto se puede instalar software externo sin la supervisión del Responsable de Seguridad o la autorización del Responsable del Fichero. El Servicio de Informática es el responsable de definir los programas de uso estandarizado en la Sociedad, y de realizar las instalaciones pertinentes en los PCs. Los Usuarios no deben instalar ni borrar ningún tipo de programa informático en su PC, incluido el software estandarizado por el Servicio de Informática. Hardware Los usuarios, en su actividad laboral, deben hacer uso únicamente del hardware instalado en los equipos propiedad de la Sociedad. El usuario en ningún caso accederá físicamente al interior del PC que tiene asignado para su trabajo. En caso necesario se comunicará la incidencia, según el procedimiento habilitado, y únicamente el personal autorizado por el Servicio de Informática podrá acceder al interior del PC para labores de reparación, instalación o mantenimiento. Los usuarios no manipularán los mecanismos de seguridad que la Sociedad implemente en los PC´s de su parque informático. Conectividad a Internet La autorización de acceso a Internet se concede de manera acorde con la labor que los usuarios desempeñan en la Sociedad. Los accesos a Internet estarán regulados y controlados por el Servicio de Informática. El acceso a Internet se realiza exclusivamente a través de la Red establecida y los medios facilitados por la Sociedad. El uso de Internet es un servicio corporativo que la Sociedad pone a disposición de su personal para uso estrictamente profesional. La transferencia de datos a/desde Internet se realizará exclusivamente cuando las actividades propias del trabajo desempeñado lo exija. No se podrán transmitir bajo ningún concepto Datos de Carácter Personal de Nivel ALTO. La Sociedad se reserva el derecho de controlar, monitorizar o limitar el uso de Internet, por motivos de seguridad o rendimiento de la red. Queda totalmente prohibido, utilizar Internet para servicios de descarga masiva de información no relacionada con la activadad empresarial, así como utilizar servicios on line que demanden alta carga de transferencia de información, como servicios multimedia en tiempo real (tv, radio, …). Queda totalmente prohibido, utilizar Internet para accesos a redes sociales y/o similares para utilización personal y con fines no empresariales. Se considerará faltas graves, los usos de servicios de Internet que pongan en peligro la información privada de la empresa, mediante el acceso a portales de dudosa seguridad y reputación, páginas de juegos on line, descargas de software ( ilegal ó legal sin permiso del Responsable de Seguridad ), etc. que comprometan la seguridad de los SS.II. De la empresa mediante el filtrado de información ó simplemente accediendo a dichos servicios, pues de forma automática estará desvelando la identidad pública de AFIGAL, S.G.R en Internet ( mediante la dirección IP ), lo que puede provocar ataques e intentos de intrusión a través de alguno de los servicios públicos de la Sociedad en Internet. Correo electrónico Las normas establecidas en cuanto al uso del correo electrónico son: El servicio de Correo electrónico es un servicio corporativo que la Sociedad pone a disposición de su personal para uso estrictamente profesional. Queda terminantemente prohibido intentar leer, borrar, copiar o modificar los mensajes de correo electrónico de otros usuarios Los usuarios no deben enviar mensajes de correo electrónico de forma masiva o de tipo piramidal con fines comerciales o publicitarios. El Servicio de Informática velará por el correcto uso del correo electrónico con el fin de prevenir actividades que puedan afectar a la seguridad de los SS.II. y de los Datos de Carácter Personal. Monitorización Con el fin de velar por el correcto uso de los distintos SS.II., así como por garantizar la integridad, confidencialidad y disponibilidad de los datos ubicados en los mismos, la Sociedad a través de los mecanismos formales y técnicos que considere oportunos, comprobará, ya sea de forma periódica o cuando por razones específicas de seguridad o del servicio resulte conveniente, la correcta utilización de dichos recursos por todo el personal. En caso de apreciar un uso incorrecto de los recursos asignados a los usuarios (correo electrónico, conexión a Internet, etc.), así como de las aplicaciones y/o datos, se le comunicará tal circunstancia y se le facilitará, en su caso, la formación necesaria para el correcto uso de los recursos. En caso de apreciarse mala fe en la incorrecta utilización de los recursos informáticos, así como de las aplicaciones y/o datos, la Sociedad ejercerá las acciones que legalmente le amparen para la protección de sus derechos. Actualizaciones de las DIRECTRICES de Seguridad Debido a la propia evolución de la tecnología, de las amenazas de seguridad, y a las nuevas aportaciones legales en la materia, la Sociedad se reserva el derecho a modificar cualquiera de los aspectos incluidos en el capítulo: “Directrices de Seguridad” cuando sea necesario. Los cambios realizados serán divulgados a todos las personas con acceso a los Sistemas de Información utilizando los medios que se consideren pertinentes. Es responsabilidad de cada uno de éstas la lectura y conocimiento de las Directrices Generales de Seguridad más recientes de la Sociedad. Por este motivo, este manual se mantendrá accesible a todo el personal en las unidades asignadas para otros manuales de normas de procedimientos de la Sociedad ( ISO 9001, Manual de Políticas y Procedimientos, etc. ) ORGANIZACIÓN DE LA SEGURIDAD Organización En este capítulo se incluye la Organización de Seguridad de la Sociedad. Responsable de Ficheros Responsable de Fichero, es aquella persona física o jurídica, de naturaleza pública o privada, u órgano administrativo, que decide sobre la finalidad, contenido y uso del tratamiento. Para cada Fichero que posee Datos de Carácter Personal existe un Órgano Responsable del Fichero que figura en la declaración que del fichero se realiza a la Agencia de Protección de Datos. El Responsable del Fichero asumen las siguientes tareas : Adoptar las medidas necesarias para que el personal usuario de los SS.II. conozca las normas de seguridad que afectan al desarrollo de sus funciones, así como las consecuencias en que puede incurrir en caso de incumplimiento. Esta tarea la realiza en colaboración con el Responsable de Seguridad. Autorizar por escrito la ejecución de los procesos de recuperación de Datos de Carácter Personal, según el procedimiento de recuperación de los datos. Autorizar las altas, bajas y modificaciones de los acceso de usuarios a las aplicaciones que realizan tratamiento de carácter personal. Autorizar la salida de soportes informáticos que Datos de Carácter Personal fuera de los locales donde se ubica el fichero. Garantizar la ejecución de los derechos de acceso, modificación y supresión que ejerzan los propietarios de los datos. Incluir en los formularios, documentos e impresos de recogida de Datos de Carácter Personal el texto informativo de tratamiento de datos en Ficheros y de ejecución de los derechos de los titulares de los datos. Incluir en los contratos de prestación de servicios que impliquen acceso a Datos de Carácter Personal las cláusulas que establezcan las obligaciones de las empresas de servicios en la seguridad de los datos. Autorizar el uso de Datos de Carácter Personal reales en pruebas en las aplicaciones que manejan los ficheros de los que es responsable y verificar que dichas pruebas se realizan con las medidas de seguridad adecuadas. Adoptar las medidas correctoras pertinentes para solventar las deficiencias que en materia de seguridad DCPs se detecten tras la realización de las auditorías de seguridad. El Responsable del Fichero puede delegar las tareas que tiene asignadas al Responsable de Seguridad. Esta delegación no supone en ningún caso una exoneración de las responsabilidades que en materia de seguridad de Datos de Carácter Personal corresponden al Responsable de Fichero. Responsable de Seguridad El Responsable de Seguridad coordina y controla todas las tareas y actividades que se realicen en materia de seguridad. Las funciones asignadas al Responsable de Seguridad de la Sociedad, están recogidas en el apartado 4.2 “Funciones del Responsable de Seguridad”. Para el desempeño de estas funciones, se designa el siguiente Responsable de Seguridad a: Emilio Iglesias Martínez (Responsable de Informática y Comunicaciones de AFIGAL, S.G.R.) FUNCIONES DEL RESPONSABLE DE SEGURIDAD El Responsable de Seguridad de la Sociedad tiene atribuidas las siguientes funciones: Aplicaciones y Ficheros de la Sociedad : Notificar, para su inscripción en el R.G.P.D., la modificación y cancelación de ficheros que contengan Carácter Personal, según se detalla en la Normativa de Modificación y Supresión de Ficheros con Datos de Personal. Mantener actualizado el Inventario de Ficheros. Colaborar con el Responsable del Fichero en la definición de los distintos perfiles de usuario. En dichos perfiles se especificarán las opciones de acceso permitido y el tipo de acceso requerido. Realizar las actividades asociadas a la gestión de administración de usuarios. Éstas se llevarán a cabo según el Procedimiento y Normativa de Administración de Usuarios. Solicitar al Responsable de Fichero las autorizaciones para las peticiones de acceso de usuarios. Solicitar al correspondiente Responsable de Fichero la preceptiva autorización cuando se produzcan, salidas de soportes que contengan Datos de Carácter Personal. Participar en los procesos de recuperación de Datos de Carácter Personal. Para ello, y según se establece en el Procedimiento de Copias de Respaldo y Recuperación de Datos, el Responsable de Seguridad deberá: creación, Datos de Creación, Carácter Participar en la toma de decisión sobre la recuperación. Comunicar al Responsable de Fichero la necesidad de recuperación de datos para obtener la autorización a la misma. Diseño e implantación de aplicaciones informáticas: Asesorar, en la definición de requisitos, sobre las medidas de seguridad que se deben adoptar. Validar la implantación de los requisitos de seguridad necesarios. Actualización del Documento de Seguridad: Mantener actualizadas las normas y procedimientos que en materia de seguridad afecten a los ficheros de la Sociedad. Mantener actualizados los Ficheros y los Datos de Carácter Personal de los SS.II. Para ello se utilizará el Procedimiento de Actualización del Documento de Seguridad. Verificación del cumplimiento de lo dispuesto en el Documento de Seguridad: Verificar la ejecución de los controles establecidos para verificar lo dispuesto en el Documento de Seguridad. Comprobar la coherencia de la información contenida en el Inventario de Ficheros con Datos de Carácter Personal con la existente en el Documento de Seguridad. Auditorías de Seguridad: Controlar que la Auditoría de Seguridad LOPD se realice al menos, cada dos años. Trasladar los informes de auditoría que periódicamente se realicen al Responsable del Fichero. Analizar los informes de Auditoría y tomar las medidas oportunas, junto con el Responsable del Fichero, para subsanar las posibles incidencias detectadas. Gestión de la Seguridad de los SS.II: Estar informado de los cambios que puedan producirse en las disposiciones legales sobre el tratamiento de Datos de Carácter Personal, y proponer medidas de adecuación a dichos cambios. Supervisar que se mantengan actualizados los registros de usuarios con acceso autorizados a los SS.II.. Gestionar y analizar las incidencias de seguridad acaecidas en la Sociedad y registrarlas de acuerdo al Procedimiento de Notificación y Gestión de Incidencias. Elaborar un informe explicativo de aquellas incidencias que afecten de manera grave a los SS.II. establecidos dentro del ámbito de la Sociedad. Dictaminar medidas cuya aplicación aminoren y/o eliminen las incidencias acaecidas. Revisar periódicamente la información de control registrada sobre los accesos de los usuarios a los SS.II. Y tomar las medidas oportunas para resolver los problemas detectados. SISTEMAS DE INFORMACIÓN La información que se recoge a continuación relativa a los SS.II. y a los Ficheros sólo incluye los parámetros básicos y estables, quedando el resto de información incluida en los propios Sistemas de Información. Descripción de los SS.II. En este apartado se describen los parámetros principales de los Sistemas de Información de la Sociedad. Los aspectos técnicos de detalle de los sistemas se encuentran reflejados en los correspondientes inventarios y documentación técnica de la Sociedad. Ubicaciones físicas Los ficheros que contienen Datos de Carácter Personal y los servidores de aplicaciones que realizan los tratamientos se encuentran ubicados en el CPD de la Sociedad en la Delegación Central de AFIGAL, SGR sita en la c/San Andrés 143, 4º, La Coruña. En el CPD se encuentran ubicados los servidores de aplicaciones, los de bases de datos, los servidores de ficheros, servidores de servicios web, correo electrónico y dispositivos de soporte de copias respaldo. Estos son los equipos donde se realizan los tratamientos y donde se almacenan los ficheros con Datos de Carácter Personal. El CPD es una dependencia del edificio, habilitada especialmente para esta función y en la que se han dispuesto las siguientes medidas de disponibilidad y seguridad: Aire acondicionado Falso techo SAI (Sistemas de Alimentación Ininterrumpida) El acceso al CPD NO está estrictamente restringido al personal autorizado y NO dispone de NINGUN mecanismos de control de acceso. Se deberían incluir las siguientes mejoras : Puertas de acceso restringidas y permanentemente cerradas PC de usuario Las normas de obligado cumplimiento en lo que afecta al uso del PC de usuario son: Queda terminantemente prohibido almacenar ficheros con DCPs en las unidades locales de disco de los PCs. No está permitido instalar ninguna aplicación que no haya sido previamente autorizada, sin la supervisión del Responsable de Seguridad. La ejecución de los programas se restringe a los previamente instalados. No está permitido acceder o modificar componente alguna del interior del PC: Red de comunicaciones La Red Corporativa de AFIGAL, S.G.R. la administra el Responsable de Seguridad. La Red Corporativa está compuesta por un nodo central, la Sede Central de Sociedad, que se interconecta con las redes de área local de las delegaciones ( Lugo, Santiago y Ferrol ) mediante un Túnel Privado Virtual (VPN), y que proporciona todos los servicios de forma centralizada. La salida a Internet de los usuarios se realiza del siguiente modo: A través de la LAN local de cada una de las delegaciones. El tráfico de entrada y salida y los servicios centrales y de las delegaciones con el exterior del sistema son gestionados por un router con características de Cortafuegos, cuya administración y gestión recae sobre el personal de Informática de la Sociedad, que a su vez es el Responsable de Seguridad. Un segundo nivel de seguridad se establece mediante túneles ssh, pues todos los servicios ( excepto los servicios web y correo ) están encriptados. Los servicios no encriptados se encuentran en un servidor dedicado, aislado del servidor de datos que alberga Datos de Carácter Personal. Confidencialidad e integridad de la información circulante a través de las distintas redes, cifrando los datos o bien utilizando cualquier otro mecanismo que garantice que la información no sea inteligible ni manipulada por terceros. Páginas de Información El contenido de las publicaciones que se realizan en la web, www.afigal.es, es revisado antes de su paso definitivo a explotación de forma sistemática y periódica, en este caso por el de Sistemas Informáticos de la Sociedad, que es el también el Responsable del Fichero. MEDIDAS, NORMAS, PROCEDIMIENTOS, REGLAS Y ESTÁNDARES ENCAMINADOS A GARANTIZAR LOS NIVELES DE SEGURIDAD EXIGIDOS EN ESTE DOCUMENTO Identificación y autenticación Medidas y normas relativas a la identificación y autenticación del personal autorizado para acceder a los datos personales. El acceso al fichero SOCIOS se realiza a través de la aplicación de gestión corporativa, autenticando cada usuario con un nombre de usuario ( login ) y una contraseña únicos y privados, que definen los diferentes perfiles de usuario, así como los permisos de lectura y modificación ( ningún usuario, excepto el superusuario, que es el responsable de seguridad, puede eliminar ningún dato de carácter personal ) sobre los datos del fichero. El acceso al fichero PERSONAL está restringido al Responsable del Departamento de Administración ( y por supuesto la Dirección General ), que lo cederá a un tercero ( Gestoría Administrativa ) para la elaboración de nóminas, y que deberá cumplir con la normativa vigente en materia de Protección de Datos de Carácter Personal. En general, se cumplirán las siguientes estipulaciones en materia de gestión de acceso, consulta y modificación de los datos del fichero por parte de los usuarios : 1. La autorización de accesos a los datos contenidos en el fichero corresponde al Responsable de Seguridad, que establecerá una segmentación de los accesos para cada uno de los usuarios mediante la definición de perfiles, donde se especifique las opciones de acceso permitidos y el tipo de acceso requerido (actualización o consulta). 2. Cada uno de los usuarios estará asignado a un perfil, de manera que exclusivamente tenga acceso autorizado a los recursos que precisa para desempeñar su función. 3. Cada acceso autorizado deberá estar identificado unívocamente con el usuario correspondiente. 4. La generación de altas y bajas de usuario, así como la modificación de derechos de acceso de los usuarios, se tramitarán siguiendo la siguiente secuencia : Procedimiento de Alta de un Nuevo Usuario : El responsable de RR.HH. Solicita al Responsable de Seguridad la inclusión de un nuevo usuario en el sistema. El Responsable del Seguridad incluye los datos identificativos del usuario en la tabla de usuarios con los permisos correspondientes al Departamento al que va a incorporarse. El usuario comienza en un estado de “Contraseña no valida” ( Ver política de cambio de contraseñas ), por lo que la misma caducará en 24 horas y debe crear una nueva, privada , personal e intransferible ( con la debida fortaleza, como se explica también en este documento ). Se crea un usuario dentro del Grupo Organizativo del Dominio AFIGAL correspondiente y se define su perfil de acceso, ya sea el propio del grupo ó uno hereadado del mismo. Se crea una cuenta de correo asignada al usuario y se añade a la cuenta departamental correspondiente si procede. Se configura dicha cuenta en su cuenta de usuario del dominio para su acceso independientemente del equipo habitual asignado. Procedimiento de Baja de un Usuario : Entrega de llaves o tarjetas de acceso a la empresa que pudiera tener el empleado Entrega del móvil incluyendo tarjeta de contacto y/o memoria que pudiera haberse entregado Cambio o eliminación del usuario y clave de acceso a su ordenador personal o a aquellos que tenía acceso el empleado. Baja en el dominio AFIGAL. Eliminación de su cuenta de correo electrónico empresarial Informar al personal de seguridad de la baja del empleado para evitar acceso a zonas privadas Entrega de uniforme e identificaciones, como tarjetas de visita Cambio de contraseña de acceso a zonas privadas de internet o eliminación de usuario ( Intranet AFIGAL, S.G.R https://www.afigal.es/intranet ) Entrega de material informático (como discos duros, portátiles, etc..) así como otro tipo de material (manuales internos, documentos, etc...) que pertenezca a la empresa, especialmente si contiene información sensible. En otras palabras, en lo posible tendremos que evitar que los empleados que abandonan la organización sigan teniendo acceso a los datos confidenciales de la empresa para así evitar problemas legales y operativos. 5. Existirá un registro actualizado de los usuarios con acceso autorizado para cada sistema de información, al que tendrá acceso el Responsable de Seguridad en sus labores de verificación y control. 6. El registro de usuarios de cada sistema deberá contemplar al menos la siguiente información: Nombre y NIF del usuario. Delegación y Departamento al que pertenece Identificador de usuario. Perfil de usuario. El Responsable de Seguridad revisará periódicamente el registro de usuarios actualizará las posibles variaciones en este documento. Accesos autorizados y Política de Contraseñas 1. Todos los usuarios con acceso a un sistema de información, dispondrán de una única autorización de acceso compuesta de identificador de usuario y contraseña. 2. En la aplicación de gestión corporativa, donde se almacenan los datos de carácter personal del fichero, se deberá habilitar un mecanismo que exija, como mínimo cada 60 días, el cambio de la contraseña para cada autorización de acceso. 3. Además se accederá con un usuario único y protegido por contraseña siguienda esta misma política de seguridad, al dominio AFIGAL, dotando de un nivel más de seguridad a los datos de carácter personal. 4. La aplicación de gestión dispondrá de un mecanismo para reutilizar la autorización hecha por el directorio activo y así utilizar la autorización previa ya realizada. 5. En todo caso, la calidad de las contraseńas será como mínimo la siguiente : La longitud mínima de la contraseña será 6 caracteres. La contraseña de acceso caducará a los 60 días, debiendo ser modificada en el momento de realizar el primer acceso al sistema. La complejidad de la contraseña debe ser como mínimo 3 de los siguientes bloques : Carácteres alfabéticos [a-z] Carácteres alfabéticos [A-Z] Carácteres numéricos [0-9] Carácteres especiales [.,-*@] Las contraseñas estarán constituidas por combinación de caracteres alfabéticos y numéricos y no hará referencia a ningún concepto, objeto o idea reconocible. Por tanto, se debe evitar utilizar en significativas, días de la semana, meses del año, las contraseñas nombres de fechas personas, teléfonos, etc. 1. Se evitarán nombres comunes, números de matrículas de vehículos, teléfonos, nombres de familiares, amigos, etc. y derivados del nombre del usuario como permutaciones o cambio de orden de las letras, transposiciones, repeticiones de un único carácter, etc. 2. Los usuarios son responsables de su salvaguardia y custodia. 3. 6. 1. El sistema almacenará mediante algoritmos de cifrado las contraseñas, con el objeto de garantizar la confidencialidad e integridad de las mismas. La inclusión de los usuarios dentro del dominio AFIGAL, gestionado por un controlador del dominio ( Servidor de Datos de la Sociedad ), permite definir políticas de seguridad por departamentos, usuarios u otros grupos definidos por el responsable de seguridad. Actualmente el sistema dota de las siguientes medidas a los usuarios : Control de la calidad de las contraseñas definida en el punto anterior Obligación de salvapantallas protegido por contraseña tras 5 minutos de inactividad del usuarios Evita instalación de software de terceros no autorizados Evita la modificación de parámetros del Sistema Operativo, agregar y desinstalar programas, acceso a unidades locales para su utilización (disco c:, dvd, etc ) Evita la conexión a unidades de red no autorizadas Evita los cambios en la configuración de la red y/o de los navegadores de internet para su utilización a través de proxys, etc. La herramienta de directorio activo por si misma dota de un plus de seguridad que el responsable de seguridad irá modificando de forma continua y se irán reflejando en este documento. Los mecanismos que permiten el registro de los datos son competencia directa del Responsable de Seguridad, sin que se deba permitir en ningún caso, la desactivación de los mismos. Control de acceso El personal sólo accederá a aquellos datos y recursos que precise para el desarrollo de sus funciones. El responsable del fichero establecerá mecanismos para evitar que un usuario pueda acceder a recursos con derechos distintos de los autorizados. El Sistema de Información, la aplicación de Gestión Corporativa está diseñada para conceder EXCLUSIVAMENTE los permisos definidos en el perfil del usuario autorizado. Exclusivamente el Responsable de Seguridad está autorizado para conceder, alterar o anular el acceso sobre los datos y los recursos, conforme a los criterios establecidos por el responsable del fichero. En el Anexo I, se incluye la relación de usuarios actualizada con acceso autorizado al sistema de información. Asimismo, se incluye el tipo de acceso autorizado para cada uno de ellos. Esta lista deberá mantenerse actualizada. De existir personal ajeno al responsable del fichero con acceso a los recursos deberá estar sometido a las mismas condiciones y obligaciones de seguridad que el personal propio. NORMATIVA ENPRUEBAS DE UTILIZACIÓN DE DATOS REALES Este apartado define la normativa a aplicar para la utilización de datos reales en pruebas, de forma que se asegure la privacidad y seguridad de los datos de carácter personal contenidos en los Sistemas de Información de la Sociedad. 1. En ningún caso se podrá acceder a explotación desde el entorno de desarrollo. Se tendrá totalmente diferenciado el entorno de explotación del entorno de pruebas y desarrollo. 2. Como regla general, en los entornos de pruebas y desarrollo se deberán realizar las pruebas de los programas y procesos utilizando bases de datos y Ficheros con datos ficticios. No obstante, podrán tomarse datos de explotación para la realización de pruebas siempre que se sometan previamente a un proceso de disociación, de tal modo que se imposibilite la asociación de la información obtenida con una persona identificada o identificable. Si los datos reales no se disocian, su utilización deberá estar autorizada por el Responsable del Fichero y asegurarse el nivel de seguridad correspondiente a la naturaleza de los datos que se van a manejar. El responsable del proyecto velará por la confidencialidad de esta información real. 3. Si el Responsable de Fichero autoriza que las pruebas de los desarrollos las realice una empresa externa utilizando datos reales, en el contrato de prestación de servicios deberán figurar las cláusulas contractuales correspondientes al acceso a DCPs por cuenta de terceros, tal como establece el artículo 12 de la LOPD. Gestión de soportes y documentos Los soportes que contengan datos de carácter personal deberán permitir identificar el tipo de información que contienen, y serán almacenados en Local físico habilitado para ello. Dicho lugar NO es de acceso restringido, pero sólo pueden acceder a la manipulación de dichos documentos las personas con autorización que se relacionan a continuación: SOPORTE DIGITAL ( Servidores BB.DD. Y Copias de Respaldo) Responsable de Seguridad. Persona designada por el Responsable del Fichero, en caso de fuerza mayor o no disponibilidad del Responsable de Seguridad. SOPORTE DOCUMENTAL Personal autorizado de la Sociedad. Generalmente puede acceder cualquier empleado de la Sociedad. Los Datos de Carácter Personal en soporte digital se almacenan de forma automática como medida de copia de respaldo, en un disco NAS o en red local, al que solo puede acceder mediante contraseña encriptada el Responsable de Seguridad. El acceso físico al Local de Documentación No Digital NO está restringido al personal de la Sociedad, y está etiquetado de la siguiente forma : Identificador de número único de Socio Identificador de número único de Expediente Identificador de número único de Aval / Linea de Avales La salida de soportes y documentos que contengan datos de carácter personal, incluidos los comprendidos en correos electrónicos, fuera de los locales bajo el control del responsable del tratamiento, deberá ser autorizada por el responsable del fichero o aquel en que se hubiera delegado de acuerdo al siguiente procedimiento : El envío de información por correo electrónico será responsabilidad del usuario, que obtiene autorización por parte del Responsable del Fichero en el momento de su alta en el Sistema de Información, en el momento en que se le asigna una cuenta de correo electrónico. El traslado de información en dispositivos ordenadores portátiles se registra en un software específico que se encuentra en el portal de Intranet de la Sociedad (http://www.afigal.es/intranet, opción Recursos) que se accede mediante autenticación única, privada y según las mismas normas de seguridad que se siguen para la entrada en el Sistema de Información de la Aplicación de Gestión. La información que se almacena sigue la siguiente estructura : Usuario responsable del traslado Motivo del traslado ( Charla, reunión, etc. ) Día y hora de traslado Día y hora de fin de traslado Los envíos periódicos y obligados de información a Organismos quedan registrados en el Sistema de Información con un registro en que queda identificado el tipo de Envío, Organismo Receptor, día del envío, respuesta del Organismo receptor si la hubiere. Los soportes que vayan a ser desechados, se destruyen en destructora de papel, o mediante contrato a una empresa externa de destrucción de dispositivos ( tanto documentales como digitales ), de forma que no sea posible el acceso a la información contenida en ellos o su recuperación posterior. Custodia de soportes En tanto los documentos con datos personales no se encuentren archivados en los dispositivos de almacenamiento indicados en el punto anterior, por estar en proceso de tramitación, las personas que se encuentren a su cargo deberán custodiarlos e impedir el acceso a personas no autorizadas. Acceso a datos a través de redes de comunicaciones Régimen de trabajo fuera de los locales de la ubicación del fichero Se pueden llevar a cabo los siguientes tratamientos de datos personales SOCIOS fuera de los locales del responsable del fichero , así como mediante dispositivos portátiles. El Responsable de Seguridad o cualquier usuario del Sistema de Información que lo solicite previamente, puede acceder al Sistema de Información mediante un canal de comunicación seguro, (SSH, encriptado, autenticación) similar al acceso que hace en personal de las Delegaciones de la Sociedad en su trabajo habitual. Ficheros temporales o copias de trabajo de documentos Los ficheros temporales o copias de documentos creados exclusivamente para trabajos temporales o auxiliares, deberán cumplir el nivel de seguridad que les corresponda con arreglo a los criterios expresados en el Reglamento de medidas de seguridad, y serán borrados o destruidos una vez que hayan dejado de ser necesarios para los fines que motivaron su creación. Copias de respaldo y recuperación La política de copias de seguridad de la sociedad utiliza un sistema cliente-servidor, con el cual un host dedicado y encargado de la gestión de las copias se encarga de atender las peticiones de los equipos integrantes de la red que soliciten dicha copia. Las copias de seguridad programadas son las siguientes : 1. Copia Configuración servidores de comunicaciones y datos 1.1 Copia configuración servidor 1.2 Copia Web completa 1.3 Copia Correo electrónico usuarios (configuración y datos) 1.4. Bandeja Entrada 1.5 Elementos Enviados 1.6 Otras carpetas creadas por los usuarios dentro de la cuenta de correo 1.7 Se evita copiar Elementos Eliminados, Papelera, Trash ... 2. Copia Configuración y datos del Servidor de BB.DD 2.1 Copia fichero texto sql con definición y datos de la BB.DD. Afigal_2000 2.2. Configuración Directorio Activo 2.3 Carpetas de Usuarios Directorio Activo (/opt/afigal/usuarios) 2.4 Manual de Calidad (/opt/calidad) 2.5 Manual de Prevención de Riesgos Laborales (/opt/prl) La política de backups se define de la siguiente forma : Copia completa el primer sábado del mes (Full) Copia incremental todos los dias (domingo-viernes) Copia diferencial los 3 restantes sábados del mes Se cambian los discos que albergan las copias y se desplazan geográficamente hasta el mes siguiente que se repetirá la misma tarea. Los procedimientos establecidos para las copias de respaldo y para su recuperación garantizarán su reconstrucción en el estado en que se encontraban al tiempo de producirse la pérdida o destrucción. El responsable del fichero verificará semestralmente los procedimientos de copias de respaldo y recuperación de los datos. Las pruebas anteriores a la implantación o modificación de sistemas de información se realizarán con datos reales previa copia de seguridad, y garantizando el nivel correspondiente al tratamiento realizado. Plan de Contingencias La Sociedad cuenta con un plan de contingencias, que se trata como un documento independiente y que se clasifica como Anexo II de este documento de seguridad. Dicho plan está en constante revisión cada vez que se hace una modificación en la estructura organizativa de la empresa en materia de seguridad, por lo que será habitual, que los cambios en este documento provoquen cambios en el plan de contingencia. RESPONSABLE DE SEGURIDAD Se designa como responsable de seguridad a Emilio Iglesias Martinez con NIF 34.895.702-X, Responsable de Informática y Comunicaciones de AFIGAL, S.G.R., que con carácter general se encargará de coordinar y controlar las medidas definidas en este documento de seguridad. En ningún caso, la designación supone una exoneración de la responsabilidad que corresponde a AFIGAL, S.G.R. como responsable del fichero de acuerdo con el RLOPD. El responsable encomendadas durante sustituido o cesado en motivo que considere el de seguridad desempeñará las funciones un periodo indefinido, que podrá ser cesado o cualquier momento del tiempo y por cualquier Responsable del Fichero. En el Anexo VII se encuentran las copias de los nombramientos de responsables de seguridad. INFORMACIÓN Y OBLIGACIONES DEL PERSONAL INFORMACIÓN AL PERSONAL Para asegurar que todas las personas conocen las normas de seguridad que afectan al desarrollo de sus funciones, así como las consecuencias del incumplimiento de las mismas, serán informadas de acuerdo con el siguiente procedimiento: Entrega del modelo de “Responsabilidad del personal de AFIGAL, S.G.R. En materia de protección de datos de carácter personal” (Anexo VI). El usuario lo leerá, firmará y entregará al Responsable de Seguridad, para que lo custodie, con lo el mismo asume las responsabilidades adquiridas y puestas de manifiesto en este documento, y que a continuación se ponen de manifiesto. Todo el personal que acceda a los datos de carácter personal está obligado a conocer y observar las medidas, normas, procedimientos, reglas y estándares que afecten a las funciones que desarrolla. Constituye una obligación del personal notificar a AFIGAL, S.G.R como Responsable del fichero o al Responsable de Seguridad de AFIGAL, S.G.R. las incidencias de seguridad de las que tengan conocimiento respecto a los recursos protegidos, según los procedimientos establecidos en este Documento, y en concreto en el apartado de “Procedimientos de notificación, gestión y respuesta ante las incidencias.” Todas las personas deberán guardar el debido secreto y confidencialidad sobre los datos personales que conozcan en el desarrollo de su trabajo. FUNCIONES Y OBLIGACIONES DEL PERSONAL En este capítulo se recogen las funciones y obligaciones de obligado cumplimiento para el personal con acceso a los ficheros y a los sistemas de información de la Sociedad. La definición y cumplimiento de las mismas tienen como objeto: Proteger los SS.II. y Redes de Comunicaciones propiedad de la Sociedad o bajo su supervisión, contra acceso o uso no autorizado, alteración indebida de operaciones, destrucción, mal uso o robo. Proteger la información confidencial, perteneciente o confiada a la Sociedad, contra revelaciones no autorizadas o accidentales, modificación, destrucción o mal uso. La exposición de dichas funciones y obligaciones se ha estructurado según los siguientes aspectos: Confidencialidad de la información Propiedad intelectual Control de acceso físico Responsabilidades de los usuarios Responsabilidades del personal de SS.II. Salidas de información Incidencias Uso apropiado de los recursos Software Hardware Conectividad a Internet Correo electrónico Confidencialidad de la información Las siguientes normas afectan a todas aquellas personas que tienen acceso autorizado a los SS.II. de la Sociedad : Se debe proteger la información confidencial propia o confiada a la Sociedad, evitando su envío no autorizado al exterior mediante soportes materiales, o a través de cualquier medio de comunicación, incluyendo la simple visualización o acceso. Se deberá guardar, por tiempo indefinido, la máxima reserva en cuanto a los datos, documentos, metodologías, claves, análisis, programas y demás información a la que se tenga acceso. En el caso de entrar en posesión de información confidencial, en cualquier tipo de soporte, deberá entenderse que dicha posesión es estrictamente temporal, con obligación de secreto y sin que ello le confiera derecho alguno de posesión, titularidad o copia sobre dicha información. Asimismo, se deberán devolver el o los soportes mencionados a la Sociedad, inmediatamente después de la finalización de las tareas que han originado el uso de los mismos. Propiedad intelectual Queda estrictamente prohibido en los Sistemas de Información de la Sociedad : El uso de programas informáticos sin la correspondiente licencia. Los programas informáticos propiedad de la Sociedad están protegidos por la propiedad intelectual, por tanto está estrictamente prohibida su reproducción, modificación, cesión o comunicación sin la debida autorización. El uso, reproducción, cesión, transformación o comunicación pública de cualquier otro tipo de obra o invención protegida por la propiedad intelectual sin la debida autorización. Control de acceso físico Las normas en cuanto al acceso físico a las instalaciones de la Sociedad que albergan los SS.II. y los locales de almacenamiento son: El acceso a las instalaciones donde se encuentran los SS.II. y los locales de almacenamiento de la Sociedad, se realizará previo paso por un sistema de control de acceso físico. El acceso a los locales donde se almacena la información confidencial propia de la Sociedad o bajo su supervisión estará restringida exclusivamente al personal autorizado. El personal no autorizado sólo podrá acceder a dichos locales previa autorización del Responsable del Fichero o del Responsable de Seguridad. Responsabilidades de los usuarios La seguridad de los datos es una tarea de equipo en la que todo el personal de la Sociedad, como usuario de SS.II., juega un papel fundamental. Por ello, los usuarios son responsables de asegurar que las aplicaciones, recursos informáticos y los datos propios de la Sociedad o bajo su supervisión, sean usados únicamente para el desarrollo de la operativa propia para la que fueron creados e implantados y sin incurrir en actividades que puedan ser consideradas ilícitas o ilegales o que infrinjan los derechos de la Sociedad o de terceros. Los usuarios de los SS.II. están sujetos a las siguientes normas de actuación: Acceso a los SS.II. y a lo datos: Los usuarios precisan disponer de un único acceso autorizado (identificador de usuario y contraseña) y son responsables de toda actividad relacionada con el uso de su acceso autorizado. Los usuarios no deben revelar bajo ningún concepto su identificador y/o contraseña a otra persona, ni mantenerla por escrito a la vista o al alcance de terceros. Los usuarios no deben utilizar ningún acceso autorizado de otro usuario, a no ser que se tenga consentimiento de dicho usuario , del Responsable del Fichero o del Responsable de Seguridad. Si un usuario tiene sospechas de que su acceso autorizado (identificador de usuario y contraseña) está siendo utilizado por otra persona ajena a la organización, debe proceder al cambio de su contraseña y comunicar la correspondiente incidencia de seguridad. Los usuarios deben conocer y cumplir las normas definidas en la Política de contraseñas. Ésta se recoge en la normativa de identificación y autenticación de usuarios del presente Documento. Los usuarios sólo accederán a aquellos datos y recursos que precisen para el desarrollo de sus funciones. Seguridad de los Datos de Carácter Personal: Proteger, en la medida de sus posibilidades, los Datos de Carácter Personal a los que tienen acceso, contra revelaciones no autorizadas o accidentales, modificación, destrucción o mal uso, cualquiera que sea el soporte en que se encuentren contenidos los datos. Utilizar el menor número de informes en formato papel que contengan Datos de Carácter Personal y mantener los mismos en lugar seguro y fuera del alcance de terceros. Los usuarios autorizados a manejar soportes que contengan Datos de Carácter Personal deben guardar los mismos en un lugar seguro cuando éstos no sean usados, especialmente fuera de la jornada laboral. Los usuarios autorizados a manejar soportes que contengan Datos de Carácter Personal deben inventariar aquellos que tengan guardados y mantener siempre actualizado este inventario. Los usuarios sólo podrán crear ficheros externos al aplicativo de gestión, que contengan Datos de Carácter Personal, especialmente los ficheros ofimáticos, cuando sea necesario para el desempeño de su trabajo. Estos ficheros deberán estar ubicados en directorios debidamente estructurados de los servidores, y nunca en unidades locales de disco de los puestos PC de usuario. Asimismo deberán ser destruidos cuando hayan dejado de ser útiles para la finalidad para la que se crearon. Los usuarios deben notificar al Responsable de Seguridad cualquier incidencia que detecten que afecte o pueda afectar a la seguridad de los Datos de Carácter Personal: pérdida de listados y/o disquetes, sospecha de uso indebido del acceso autorizado por otras personas, recuperación de datos, etc. En las agendas de contactos de las herramientas ofimáticas (por ejemplo en Outlook) los usuarios únicamente introducirán datos identificativos y direcciones o teléfonos de personas. En ningún caso introducirán datos o valoraciones de personas físicas relativos a ideología, religión, creencias, origen racial, salud o vida sexual. En caso de incumplimiento de esta norma, las posibles responsabilidades recaerán en el usuario que introdujo los datos. Estas normas son de aplicación a todo el personal con acceso a los SS.II. de la Sociedad. Las funciones y obligaciones de las personas involucradas en tareas de seguridad están detalladas y desarrolladas en el punto “Organización de Seguridad” del presente Documento. Responsabilidades del personal de SS.II. El Responsable de Seguridad es, en el caso de AFIGAL, S.G.R. , también el Responsable de las áreas de diseño, desarrollo, operación o administración de sistemas y redes, además de lo establecido en el punto anterior, es responsable de: Procurar que la integridad, autenticación, control de acceso, auditoría y registro se contemplen e incorporen en el diseño, implantación y operación de los SS.II. y Redes de Comunicaciones. Procurar la confidencialidad de la información almacenada, en el ámbito de los sistemas corporativos, tanto en formato electrónico como no electrónico. Procurar que la información almacenada y tratada por los SS.II. sea salvaguardada mediante copias de seguridad de una forma periódica. El personal de SS.II. están sujetos a las siguiente normas de actuación: El personal con privilegios de administración concederá a los usuarios el acceso únicamente a aquellos datos y recursos que precisen para el desarrollo de sus funciones. No acceder a los datos aprovechando sus privilegios administración sin autorización del Responsable del Fichero. Custodiar con especial cuidado los identificadores y contraseñas que dan acceso a los sistemas con privilegio de administrador. Las normas relacionadas con la creación y uso de contraseñas están definidas y desarrolladas en la Política de contraseñas que se recoge en la Normativa de Identificación y Autenticación de usuarios del presente Documento. Notificar, mediante el procedimiento definido, las incidencias oportunas ante cualquier violación de las normas de seguridad o vulnerabilidades detectadas en los sistemas. No revelar a terceros ninguna posible debilidad en materia de seguridad de los sistemas, sin previa autorización del Responsable de Seguridad y con el propósito de su corrección. de El personal que realice trabajos que no impliquen el tratamiento de datos personales tendrán limitado el acceso a estos datos, a los soportes que los contengan, o a los recursos del sistema de información. Cuando se trate de personal ajeno, el contrato de prestación de servicios recogerá expresamente la prohibición de acceder a los datos personales y la obligación de secreto respecto de aquellos datos que hubiera podido conocer durante la prestación del servicio. 4. Procedimientos incidencias de notificación, gestión y respuesta ante las Se considerarán como "incidencias de seguridad", entre otras, cualquier incumplimiento de la normativa desarrollada en este Documento de Seguridad, así como a cualquier anomalía que afecte o pueda afectar a la seguridad de los datos de carácter personal de AFIGAL, S.G.R. El procedimiento a seguir para la notificación de incidencias será : enviar un correo electrónico a la cuenta especialmente habilitada para tal efecto [email protected], especificando como mínimo la siguiente información : Fecha de la incidencia ( por si no es coincidente con la del envío del correo electrónico) Descripción de la Incidencia Persona/s involucradas en la detección de la incidencia ( por si no son los remitentes del correo electrónico ) Departamento/s involucrados Si procede, solución propuesta para evitar posibles incidencias futuras. En el caso de una incidencia de deterioro o perdida de datos, el Responsable de Seguridad, realizará la recuperación de los datos de las copias de respaldo y elaborará y custodiará un informe en el que se reflejará la fecha de la incidencia, fecha de la recuperación, motivos de la incidencia y relación de ficheros recuperados. Como registro a la resolución de cualquier tipo de incidencia el responsable de Seguridad enviará un correo a la cuenta [email protected], indicando en el asunto la palabra RESOLUCION, indicando las medidas adoptadas para dicha resolución. PROCEDIMIENTOS DE REVISIÓN Revisión del documento de seguridad El documento deberá mantenerse en todo momento actualizado y deberá ser revisado siempre que se produzcan cambios relevantes en el sistema de información, en el contenido de la información incluida en los ficheros o como consecuencia de los controles periódicos realizados. En todo caso se entenderá como cambio relevante cuando pueda repercutir en el cumplimiento de las medidas de seguridad implantadas. Asimismo, deberá adecuarse, en todo momento, a las disposiciones vigentes en materia de seguridad de los datos de carácter personal. El documento de seguridad ( este documento ), se actualizará siempre que : Se produzcan cambios en la relación de usuarios autorizados a los datos de carácter personal. Se produzcan cambios en los Sistemas de Información de la Empresa. Se alteren las especificaciones derivadas de la operativa habitual de la Sociedad, y se incluyan nuevos datos de carácter personal que impliquen la definición, modificación o supresión de nuevos ficheros. Se produzcan cambios físicos en los locales que albergan los datos de carácter personal, ya sean Bases de Datos, Servidores, Redes de Comunicaciones, Copias de Respaldo o soporte documental. Se produzca una incidencia de relativa importancia o se detecte una debilidad en los Sistemas de Información ( ya sea durante una auditoría bianual o no ) y obligue a su rediseño y nueva implantación. Auditoría Se realizará una auditoría de seguridad en materia de protección de datos cada dos años, preferentemente por medio de una consultora externa, o en su defecto por personal interno, pero no relacionado con materia de Protección de Datos. En este caso la realizará el Departamento de Calidad de AFIGAL, S.G.R. Por la experiencia en labores de auditoría y consultoría acumulada durante sus tareas de adaptación de la Sociedad a la ISO 9001. Dicha auditoría generará un acta de auditoría que será validada por el Responsable del Fichero y el Responsable de Seguridad y se implantarán en el menor plazo posible las medidas correctoras de las deficiencias que en ella se detecten. ANEXO I DESCRIPCIÓN DE FICHEROS Actualizado a: 25 de Septiembre de 2.003. ANEXO I.A : Nombre del fichero o tratamiento: SOCIOS. Unidad/es con acceso al fichero o tratamiento: AFIGAL, S.G.R. Identificador y nombre del fichero en el Registro General de Protección de Datos de la Agencia Española de Protección de Datos: Identificador: 2033781039 Nombre: SOCIOS Descripción: MANTENER CORRESPONDENCIA CON TODOS NUESTROS SOCIOS PARA MANDARLES INFORMACION DE TODOS AQUELLOS ASUNTOS QUE PUEDAN SER DE SU INTERES EN SU CALIDAD DE SOCIOS DE AFIGAL S G R TENER CONTROL DEL N DE CUOTAS(CAPITAL)DE CADA SOCIO EN LA SOCIEDAD ASI COMO DE FECHAS DE ALTA Y BAJA(EN SU CASO)EN LA SOCIEDAD Nivel de medidas de seguridad a adoptar: MEDIO. Responsable de Seguridad : Emilio Iglesias Martinez, Responsable de Informática y Comunicaciones de AFIGAL, S.G.R. Administrador: Responsable de Seguridad. Finalidad y usos previstos. Almacenar los datos básicos e imprescindibles para otorgar una garantía de aval de una persona física o a una empresa relacionada con un socio de AFIGAL, S.G.R. Y recopilar la información que nos reclamará en este caso, organismos externos como el Banco de España, CERSA y otros. Procedimiento de recogida: Proporcionada por el cliente, por internet de terceros autorizados (IGAPE, Entidad Financiera , el propio interesado, papel, correo electrónico ) Cesiones previstas: Banco de España, CERSA. Sistema de tratamiento: MIXTO. Servicio o Unidad ante el que puedan ejercitarse los derechos de acceso, rectificación, cancelación y oposición: AFIGAL, S.G.R. C /San Andrés, 143, 4º, Dpto Informática. Descripción detallada de las copias de respaldo y de los procedimientos de recuperación : Copias diarias del fichero en discos NAS replicados con RAID 1. Copia local externa a servidor replicado en la delegación central. Copia geográficamente distante diaria a servidor localizado en c/Iglesia, 52, LUGO mediante canal seguro. Copias incrementales diarias y una copia total semanal. Información sobre conexión con otros sistemas: El fichero PERSONAL contiene la descripción de los usuarios que tienen derechos de acceso al fichero SOCIOS. Funciones del personal con acceso a los datos personales: Ver relación de usuarios actualizada anexa. Descripción de los procedimientos de control de acceso identificación: NO EXISTEN PROCEDIMIENTOS ESPECIFICOS. Relación actualizada de usuarios con acceso autorizado: Ver relación de usuarios actualizada anexa. e La relación de usuarios se mantiene en la Base de Datos del Sistema en una tabla SQL llamada E_USUARIOS accesible por el Responsable de Seguridad en su totalidad, y de forma parcial por todos los usuarios del Sistema de Información de AFIGAL, S.G.R. ANEXO I.B : Nombre del fichero o tratamiento: PERSONAL. Unidad/es con acceso al fichero o tratamiento: Director Dpto. Administración y Dirección General. Identificador y nombre del fichero en el Registro General de Protección de Datos de la Agencia Española de Protección de Datos: Identificador: 2032680025 Nombre: PERSONAL Descripción: DATOS UTILIZADOS POR LA EMPRESA PARA LA GESTION DE LA NOMINA Nivel de medidas de seguridad a adoptar: MEDIO. Responsable de Seguridad : Emilio Iglesias Martinez, Responsable de Informática y Comunicaciones de AFIGAL, S.G.R. Administrador: Responsable de Seguridad. Finalidad y usos previstos. Albergar los datos de los trabajadores de la Sociedad para proporcionárselos ala Gestoría Laboral para la confección de las nóminas. Procedimiento de recogida: Proporcionada por el trabajador en el momento de su incorporación a la plantilla de AFIGAL, S.G.R. Cesiones previstas: Gestoría Laboral Administrativa. Sistema de tratamiento: MIXTO. Servicio o Unidad ante el que puedan ejercitarse los derechos de acceso, rectificación, cancelación y oposición: AFIGAL, S.G.R. C /San Andrés, 143, 4º, Dpto Informática. Descripción detallada de las copias de respaldo procedimientos de recuperación : NO SE REALIZAN. y de los Información sobre conexión con otros sistemas: El fichero PERSONAL contiene la descripción de los usuarios que tienen derechos de acceso al fichero SOCIOS. Funciones del personal con acceso a los datos personales: NO EXISTEN. Descripción de los procedimientos de control de acceso identificación: NO EXISTEN PROCEDIMIENTOS ESPECIFICOS. Relación actualizada de usuarios con acceso autorizado: e Manuel Alonso Fraile - Director General. ANEXO II INVENTARIO DE SOPORTES SOPORTE DOCUMENTAL Personal autorizado de la Sociedad. Generalmente puede acceder cualquier empleado de la Sociedad. Los Datos de Carácter Personal en soporte digital se almacenan de forma automática como medida de copia de respaldo, en un disco NAS o en red local, al que solo puede acceder mediante contraseña encriptada el Responsable de Seguridad. La Base de Datos donde se albergan los datos de carácter personal tiene el nombre de afigal_2000, y los datos de carácter personal se albergan en tablas SQL que responden a los nombres SE_EMPRESA y E_USUARIO. El acceso físico al Local de Documentación No Digital NO está restringido al personal de la Sociedad, y está etiquetado de la siguiente forma : Identificador de número único de Socio Identificador de número único de Expediente Identificador de número único de Aval / Linea de Avales ANEXO III REGISTRO DE INCIDENCIAS El registro de incidencias se mantendrá en una cuenta de correo electrónico habilitada para tal efecto : [email protected]. Si bien, en dicha cuenta se recibirán incidencias de toda índole dentro de la operativa habitual de la Sociedad, el Responsable de Seguridad será en encargado de filtrar aquellas incidencias que sean susceptibles en materia de Protección de Datos, moviendo dichos correos a otra cuenta de correo : [email protected], que actuará como registro de incidencias en procedimientos que incluyan datos de carácter personal. El acceso a ambas cuentas será exclusivamente autorizado al Responsable de Seguridad de AFIGAL, S.G.R. ANEXO IV ENCARGADOS DE TRATAMIENTO Se firmarán contratos de CONFIDENCIALIDAD DE PRESTACIÓN DE SERVICIOS, con todos los proveedores de servicios que hagan uso de datos de carácter personal de la empresa. Se adjunta a continuación el contrato tipo del modelo de contrato. ANEXO V REGISTRO DE ENTRADA Y SALIDA DE SOPORTES La salida de soportes y documentos que contengan datos de carácter personal, incluidos los comprendidos en correos electrónicos, fuera de los locales bajo el control del responsable del tratamiento, deberá ser autorizada por el responsable del fichero o aquel en que se hubiera delegado de acuerdo al siguiente procedimiento : El envío de información por correo electrónico será responsabilidad del usuario, que obtiene autorización por parte del Responsable del Fichero en el momento de su alta en el Sistema de Información, en el momento en que se le asigna una cuenta de correo electrónico. El registro se mantendrá en la propia cuenta de correo electrónico albergada en los servidores de la Sociedad (correo tipo IMAP). El traslado de información en dispositivos ordenadores portátiles se registra en un software específico que se encuentra en el portal de Intranet de la Sociedad (http://www.afigal.es/intranet, opción Recursos) que se accede mediante autenticación única, privada y según las mismas normas de seguridad que se siguen para la entrada en el Sistema de Información de la Aplicación de Gestión. La información que se almacena sigue la siguiente estructura : Usuario responsable del traslado Motivo del traslado ( Charla, reunión, etc. ) Día y hora de traslado Día y hora de fin de traslado Los envíos periódicos y obligados de información a Organismos quedan registrados en el Sistema de Información con un registro en que queda identificado el tipo de Envío, Organismo Receptor, día del envío, respuesta del Organismo receptor si la hubiere. ANEXO VI Responsabilidad del personal de AFIGAL, S.G.R. En materia de protección de datos de carácter personal El personal de AFIGAL, S.G.R. Con acceso a los datos de carácter personal, validará y firmará el siguiente documento y lo entregará al Responsable de Seguridad para su custodia : El abajo firmante, en su calidad de trabajador de AFIGAL, S.G.R., y en prueba de su buena fe en el desempeño de sus relación laboral, se compromete a : No crear ficheros que conlleven el tratamiento de datos de carácter personal, sin contar con la preceptiva autorización del Responsable del Departamento. No revelar a persona alguna información ni utilizar con otras finalidades la información a que hubiera podido tener acceso en el desempeño de sus funciones. Trasladar, a la mayor brevedad posible, cualquier solicitud de ejercicio de derechos de los afectados al Responsable de Seguridad En relación con aspectos específicos sobre seguridad, cada usuario es el único responsable de la seguridad e integridad de los datos que contenga su ordenador, así como de cualquier uso que se haga del mismo y se compromete a : Observar las siguientes normas sobre las contraseñas empleadas : La longitud mínima de la contraseña será 6 caracteres. La contraseña de acceso caducará a los 60 días, debiendo ser modificada en el momento de realizar el primer acceso al sistema. La complejidad de la contraseña debe ser como mínimo 3 de los siguientes bloques : Carácteres alfabéticos [a-z] Carácteres alfabéticos [A-Z] Carácteres numéricos [0-9] Carácteres especiales [.,-*@] ■ Se evitarán nombres comunes, números de matrículas de vehículos, teléfonos, nombres de familiares, amigos, etc. y derivados del nombre del usuario como permutaciones o cambio de orden de las letras, transposiciones, repeticiones de un único carácter, etc. Los usuarios son responsables de su salvaguardia y custodia. 2. La salida de soportes y ordenadores personales fuera de los locales de la organización precisa de autorización. En el Documento de Seguridad se describen los procedimientos para su obtención. 3. Toda incidencia en materia de seguridad, deberá comunicarse, siguiendo las instrucciones determinadas en el citado Documento de Seguridad. 4. Todos los ficheros temporales que los usuarios mantengan en sus ordenadores personales deberán ser borrados, una vez haya concluida la finalidad con que se crearon. En relación con aspectos específicos sobre seguridad de los sistemas de información de la Sociedad ( Ordenador Personal ), y habida cuenta de que los accesos a Internet y utilización de otros servicios Web ( Chat, Correo … ) se hacen a través de recursos de la empresa, se compromente a : No instalar software no autorizado sin permiso del Responsable del Fichero ni la supervisión del Responsable de Seguridad. No utilizar recursos informáticos dónde se tenga acceso a la información confidencial de la empresa para usos personales. Observar las siguientes normas sobre la utilización de las recursos de acceso a Internet : Sólo utilizar los recursos digitales que me ofrece la Sociedad para usos Estrictamente Profesionales. No descargar documentos que lleguen por vía digital, de dudosa ó desconocida procedencia que puedan poner en peligro la integridad de los ficheros de carácter personal de la empresa. No acceder a servicios ni portales web de dudosa reputación ni utilizar servicios on line que pongan en peligro la seguridad de los datos y servicios informáticos de la empresa. El abajo firmante, como trabajador de esta Sociedad, y usuario de los recursos informáticos y con acceso a información protegida, y con el fin de dar buen cumplimiento a la Ley Orgánica 15/1999, de 13 de diciembre, y al Real Decreto 1720/2007, de 21 de diciembre de desarrollo de la Ley Orgánica de Protección de Datos, SE DA POR NOTIFICADO A TODOS LOS EFECTOS, de que AFIGAL SGR, el Responsable de Seguridad y el Responsable del Fichero pueden tomar las medidas oportunas de control, monitorización y registro de los usos de los sistemas de información que utilice como trabajador de esta empresa, así como utilizar todas las medidas necesarias para garantizar el perfecto cumplimiento de esta ley. Todos los compromisos señalados deben mantenerse incluso una vez extinguida la relación laboral con la Sociedad Nif Apellidos y Nombre Firma ANEXO VII Nombramiento de Responsable de Seguridad AFIGAL, S.G.R. El Responsable del Fichero, AFIGAL, S.G.R., y en su nombre y representación Manuel Alonso Fraile, con N.I.F. 32.423.774F, Director General de esta Sociedad DESIGNA a Emilio Iglesias Martinez, con N.I.F. 34.895.702X, como Responsable de Seguridad para todos los ficheros referenciados en el presente Documento de Seguridad. Con carácter general se encargará de coordinar y controlar las medidas estipuladas en este documento. En ningún caso esta designación supone una exoneración de la responsabilidad que corresponde a los Responsables de Ficheros y a los Encargados de Tratamiento. Firmado: