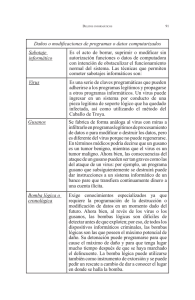

Las bases sociales de los virus informáticos * 1

Anuncio