CPS - Correo Uruguayo

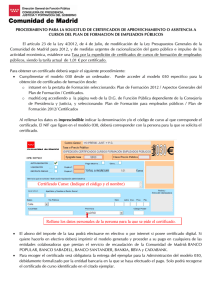

Anuncio