MODULO 4: “Redes Informáticas” Objetivos Específicos: Contenidos

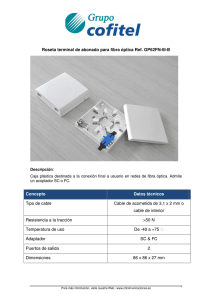

Anuncio