Red Hat Linux 8.0 Manual oficial de referencia - Redes

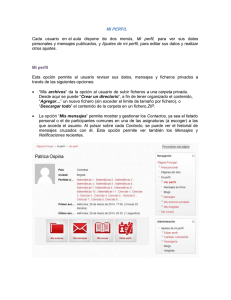

Anuncio