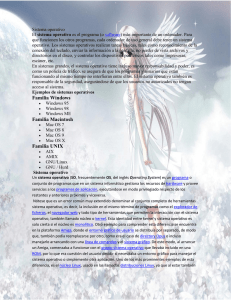

Windows NT y Windows XX

Anuncio