Versión PDF

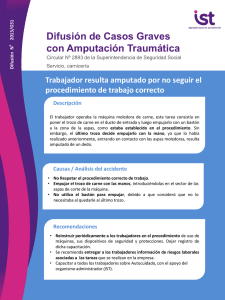

Anuncio