Diapositiva 1 - Universidad de Sevilla

Anuncio

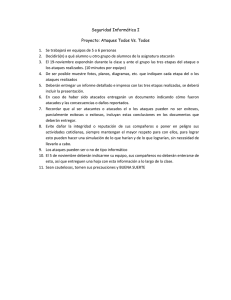

CRIPTOGRAFÍA 5º CURSO DE INGENIERÍA INFORMÁTICA Introducción E.T.S.I. Informática Universidad de Sevilla Curso 2007/2008 NECESIDAD DE LA SEGURIDAD Siempre hay oponentes. Un remedio : no tener secretos, pero ¿y si no es posible? Necesidad de la seguridad No sólo secreto Ataques y defensas Ataques pasivos Ataques activos Servicios de seguridad ¿Qué es la Criptografía? Cifrar y descifrar ◦ ◦ ◦ ◦ Existencia de datos sensibles. Privacidad. Necesidad de autenticación. Etc. Criptoanálisis Seguridad computacional Atacantes y sus recursos Necesidad de la seguridad Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla NO SÓLO SECRETO o Privacidad ◦ Un adversario no debe poder acceder al contenido de la información. Necesidad de la seguridad o ◦ El usuario de la información debe poder verificar que ésta no ha sido alterada por agentes no autorizados. No sólo secreto Ataques y defensas o Servicios de seguridad ¿Qué es la Criptografía? o Firma ◦ El usuario de la información debe poder convencer a otros de que ésta ha sido originada por agentes autorizados. o Cifrar y descifrar No repudio ◦ El autor de la información no puede negar que él la ha originado. El receptor de una información no puede negar que lo ha recibido. Criptoanálisis Seguridad computacional Autenticación ◦ El usuario de la información debe convencerse a sí mismo de que ésta ha sido originada por agentes autorizados. Ataques pasivos Ataques activos Integridad o Control de acceso ◦ El acceso a la información está controlado por el sistema, que sólo lo permita a agentes autorizados. Atacantes y sus recursos o Disponibilidad ◦ La información está disponible para los agentes autorizados cuando éstos la solicitan. Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla ATAQUES Y DEFENSAS o ◦ Acciones que comprometen la seguridad de la información. ◦ Pueden ser activos o pasivos. Necesidad de la seguridad No sólo secreto Ataques y defensas Ataques pasivos Ataques activos o Prevenir un ataque. Detectar un ataque. Recuperar la información tras los daños causados por un ataque. ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Atacantes y sus recursos Mecanismos de seguridad ◦ Procedimientos para: Servicios de seguridad Seguridad computacional Ataques de seguridad o Servicios de seguridad ◦ Servicios que hacen uso de varios mecanismos de seguridad para proteger la información de los ataques. Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla ATAQUES PASIVOS • Necesidad de la seguridad No sólo secreto El oponente intenta sólo obtener la información sin intención de modificarla. • Difíciles de detectar. • Defensa: mecanismos de prevención, más que de detección. Ataques y defensas Ataques pasivos Ataques activos Servicios de seguridad Obtención de la información ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Seguridad computacional Atacantes y sus recursos Análisis del tráfico Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla ATAQUES ACTIVOS • Necesidad de la seguridad No sólo secreto Ataques y defensas Ataques pasivos Ataques activos El oponente no sólo pretende obtener la información sino también modificarla. • Difíciles de prevenir. • Fáciles de detectar. • Defensa: mecanismos de detección y recuperación. Servicios de seguridad ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Suplantación Seguridad computacional Atacantes y sus recursos Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla ATAQUES ACTIVOS Necesidad de la seguridad Repetición No sólo secreto Ataques y defensas Ataques pasivos Ataques activos Servicios de seguridad Modificación ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Seguridad computacional Atacantes y sus recursos Interrupción Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla SERVICIOS DE SEGURIDAD Específicos Necesidad de la seguridad No sólo secreto Ataques y defensas Ataques pasivos Pueden incorporarse alguna capa de protocolo. Cifrado. Firma digital. Control de acceso. Integridad de los datos. • • • • Intercambio de autentificación. Relleno del tráfico. Control de enrutamiento. Notarización. • • • • Ataques activos Servicios de seguridad ¿Qué es la Criptografía? Generales No están incorporados en ninguna capa de protocolo. Cifrar y descifrar Criptoanálisis Seguridad computacional Atacantes y sus recursos • • • • Funcionalidad fiable. Etiquetas de seguridad. Detección de acciones. Integridad de los datos. • • • Informes para auditorías de seguridad. Relleno del tráfico. Recuperación de la seguridad. Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla ¿QUÉ ES LA CRIPTOGRAFÍA? Necesidad de la seguridad Qué es y qué hace: ◦ Herramienta básica para todos los servicios de seguridad. ◦ Se ocupa de la seguridad de las comunicaciones en presencia de adversarios. No sólo secreto Ataques y defensas Ataques pasivos Ataques activos Servicios de seguridad ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Seguridad computacional Una definición: ◦ Estudio de las técnicas matemáticas relacionadas con la seguridad de la información, confidencialidad, integridad de datos, autentificación y reconocimiento del origen de los datos. Atacantes y sus recursos Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla CIFRAR Y DESCIFRAR • Proceso de cifrar y descifrar: • Cifrado: Necesidad de la seguridad No sólo secreto Ataques y defensas Ataques pasivos Ataques activos Servicios de seguridad ◦ Proceso de obtención del texto cifrado a partir del texto en claro ◦ Incorrecto: encriptar, criptografiar, … ◦ No es lo mismo que codificar. ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Seguridad computacional Atacantes y sus recursos • Descifrado: ◦ Proceso de recuperación del texto en claro a partir del texto cifrado por parte de un agente autorizado. ◦ Incorrecto: desencriptar, decodificar, … ◦ No es lo mismo que descodificar. Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla CRIPTOANÁLISIS Necesidad de la seguridad No sólo secreto Criptoanálisis: ◦ Recuperación del texto en claro y/o las claves por parte de un agente no autorizado. Ataques y defensas Ataques pasivos Ataques activos Servicios de seguridad ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Seguridad computacional Atacantes y sus recursos ◦ En función de los elementos que conozca el oponente hablaremos de distintos tipos de criptoanálisis. Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla CRIPTOANÁLISIS Tipos de criptoanálisis: Necesidad de la seguridad Tipo Denominación Información que posee el criptoanalista 1 Sólo texto cifrado • • Algoritmo de cifrado. Texto cifrado a romper. 2 Texto claro conocido • • • Algoritmo de cifrado. Texto cifrado a romper. Una o más parejas de texto claro/texto cifrado. 3 Texto claro elegido • • • Algoritmo de cifrado. Texto cifrado a romper. Texto en claro elegido por el criptoanalista y el correspondiente texto cifrado. 4 Texto cifrado elegido • • • Algoritmo de cifrado. Texto cifrado a romper. Texto cifrado elegido por el criptoanalista y el correspondiente texto claro. 5 Texto elegido • • • Algoritmo de cifrado. Texto cifrado a romper. El criptoanalista tiene acceso a la maquinaria de cifrado y puede generar todas las parejas que desee de texto claro/texto cifrado con la misma clave que el que quiere romper. No sólo secreto Ataques y defensas Ataques pasivos Ataques activos Servicios de seguridad ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Seguridad computacional Atacantes y sus recursos Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla SEGURIDAD COMPUTACIONAL Necesidad de la seguridad Un sistema es computacionalmente seguro si cumple alguna de las condiciones siguientes: ◦ El coste del criptoanálisis excede el valor de la información obtenida. ◦ El tiempo necesario para el criptoanálisis excede el tiempo de vida útil de la información. No sólo secreto Ataques y defensas Ataques pasivos Ataques activos Servicios de seguridad ¿Qué es la Criptografía? Cifrar y descifrar Criptoanálisis Seguridad computacional Atacantes y sus recursos Son necesarias suficientes pruebas. En las pruebas debemos suponer que el oponente es muy capaz: ◦ ◦ ◦ ◦ ◦ Conoce el criptosistema utilizado. Conoce la naturaleza del texto en claro (sabe qué busca). Si encuentra el texto en claro, sabe que lo ha encontrado. Tiene capacidad suficiente. Tiene suficientes recursos. Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla ATACANTES Y SUS RECURSOS Necesidad de la seguridad Según un estudio realizado, en la siguiente tabla se agrupan los tipos de atacantes según los recursos de que disponen: No sólo secreto Ataques y defensas Recurso Adolescente Académico Crimen Gobierno Ataques pasivos Tiempo Limitado Moderado Mucho Mucho Ataques activos Presupuesto <1.000€ <100.000€ >100.000€ ¿? Servicios de seguridad Creatividad Variable Alta Variable Variable ¿Qué es la Criptografía? Detectabilidad Alta Alta Baja Baja Cifrar y descifrar Objetivo Reto Publicidad Dinero Variable Número Muchos Moderado Pocos ¿? No No Sí Sí Criptoanálisis Seguridad computacional Atacantes y sus recursos Organizado Fuente: Cryptography Research, Inc. “Crypto Due Diligence” Criptografía – 5º Curso de Ingeniería Informática – Universidad de Sevilla