Cifrado One Time Pad El método de cifrado inviolable

Anuncio

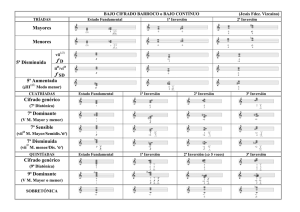

Cifrado One Time Pad El método de cifrado inviolable One Time Pad El método de cifrado inviolable El cifrado One Time Pad (OTP, libreta de un solo uso) es un método de cifrado muy sencillo y, sin embargo, completamente inviolable. Se ha estado utilizando durante décadas en los sistemas de cifrado de mils electronic para cifrar los datos confidenciales de nuestros clientes. A lo largo de los años, hemos perfeccionado la implementación del cifrado One Time Pad en nuestros productos. Actualmente, los altos niveles de automatización, los medios de almacenamiento de alta capacidad, la protección continua de las llaves y las claves enormes One Time Pad ofrecen a nuestros clientes una extraordinaria seguridad en las comunicaciones sin sacrificar la comodidad. Este documento le ayudará a entender cómo puede garantizar la completa privacidad de su información confidencial con One Time Pad. Características del método de cifrado One Time Pad El método de cifrado One Time Pad es un cifrado de flujo binario aditivo, donde se genera un flujo de claves aleatorias reales y luego se combina con el texto en claro para su cifrado o con el texto cifrado para su descifrado a través de una adición “OR-exclusiva” (XOR). Se puede demostrar que un esquema de cifrado de flujo es inviolable si se cumplen las siguientes condiciones previas: A La clave debe ser tan larga como el texto en claro. B La clave debe ser realmente aleatoria. C La clave debe utilizarse solo una vez. La implementación del One Time Pad en los productos de mils electronic cumple todos estos requisitos y, por tanto, proporciona una protección absoluta para la información confidencial de nuestros clientes. Componentes del cifrado OTP Generación de claves aleatorias reales Para implementar el cifrado One Time Pad, se debe utilizar un flujo de clave aleatoria real. La palabra “aleatoria” se utiliza aquí con su sentido más literal. En los productos de mils electronic, todas las claves se generan exclusivamente a través de una “fuente de ruido aleatorio real”. Esta fuente de ruido se incorpora en el dispositivo de seguridad hardware de cada solución de mils electronic. Debido a que forma parte del dispositivo de seguridad, está protegida contra cualquier manipulación y ataque y es capaz de generar claves muy rápidamente. Anillo oscilador 1 Fase de combinación Anillo oscilador 2 1 001 0 Bits aleatorios Anillo oscilador n La fuente de ruido aleatorio origina sus bits aleatorios a través de un muestreo de un conjunto de anillos osciladores paralelos, una tecnología segura para obtener bits aleatorios reales. Esta técnica utiliza una fluctuación de fase de temporización y un flujo de oscilador que se encuentra en los anillos osciladores CMOS de recorrido libre como una fuente de aleatoriedad. La fluctuación de fase de temporización es un fenómeno aleatorio causado por el ruido térmico y las variaciones de tensión locales presentes en cada transistor de un anillo oscilador. Las variaciones locales en la tensión y temperatura provocarán que cada anillo oscile más rápido (o más lento) conforme avanza el tiempo, obteniendo como resultado un flujo aleatorio en relación a los otros anillos. Como la frecuencia de cada oscilador se deja llevar de un modo aleatorio con cada ciclo, el flujo de salida se vuelve aleatorio en relación al índice de muestreo de frecuencia más bajo. El proceso de cifrado One Time Pad Las claves del One Time Pad se utilizan en pares y se distribuyen de un modo seguro antes del cifrado. Tanto el remitente como el destinatario mantienen una copia de la clave. La confidencialidad y autenticidad de las claves One Time Pad puede garantizarse gracias a la protección continua durante su distribución y almacenaje. Por ende, los intrusos no podrán hacer uso incorrecto de la clave (p. ej. copiar o alterar la clave durante su distribución). Texto en claro Texto cifrado One Time Pad 0 1 1 0 1 000 1 0 1 1 0 1 1 1 1 000 1 1 0 Función OR exclusiva 1 0 1 0 1 1 1 0 1 0 1 00 1 1 Generado por la fuente de ruido aleatorio real A Para cifrar datos de texto en claro, el remitente utiliza una cadena de clave que tiene la misma longitud que el texto en claro. La clave se utiliza juntando (a través de XOR) bit por bit, siempre mezclando un bit de la clave con un bit del texto en claro para crear un bit de texto cifrado. B Luego, el texto cifrado se envía al destinatario. C Por parte del destinatario, el mensaje codificado está mezclado (a través de XOR) con la copia duplicada de la clave OTP y se ha restaurado el texto en claro. D Tanto la clave del remitente como la del destinatario se destruyen automáticamente tras su uso, para garantizar que no se pueda volver a utilizar la misma clave. ¿Por qué es inviolable el cifrado One Time Pad? La explicación científica generalizada Texto cifrado KNQX L Z RV Clave 1 Z CVP Q I T A Y E S , C OM E Texto en claro 1 (con sentido) Clave 2 HSUX Z R AV CPQX A T I F Texto en claro 2 (sin sentido) Clave 3 E T DYHCN X HZAUHP S E Texto en claro 3 (sin sentido) Clave 4 L F ZRX I B H S T AY O F F Texto en claro 4 (con sentido) Función OR-exclusiva El ataque de “fuerza bruta” Con el cifrado One Time Pad, la clave que se ha utilizado para cifrar el mensaje es totalmente aleatoria y es tan larga como el mismo mensaje. Es por esta razón que el único ataque posible a un cifrado de este tipo es un ataque de fuerza bruta. Los ataques de fuerza bruta utilizan métodos de ensayo y error exhaustivos con la finalidad de encontrar la clave que se ha utilizado para cifrar el texto. Esto significa que debe utilizarse cualquier combinación posible de bits de clave para descifrar el texto cifrado. La clave correcta sería aquella que produce un texto descifrado con sentido. La capacidad de cálculo ilimitada no sirve para nada Supongamos que un espía ha interceptado un mensaje que ha sido cifrado con el One Time Pad y que dispone de una capacidad de cálculo y de tiempo ilimitada. Por ejemplo, los mensajes de correo electrónico típicos son como mínimo de 200 bytes de largo y requieren la prueba de 1600 bits. Aunque el espía tuviese la voluntad y disposición para hacerlo, en el siguiente párrafo se explicará por qué la capacidad de cálculo ilimitada no comprometerá el sistema. Los atacantes tienen que intentar todas las claves posibles Puesto que todas las claves de utilización única (todos los OTP) tienen las mismas probabilidades y proceden de una fuente de ruido completamente imprevisible que es aleatoria, el atacante tiene que probar todas las cadenas de clave posibles. Resulta imposible adivinar el texto en claro correcto Si utilizase cada cadena de clave posible para descifrar el texto cifrado, aparecerían como resultado todos los textos que tienen la misma longitud el texto original. Tal y como se muestra arriba, la mayoría de estos textos potenciales no tendría sentido; sin embargo, cualquier texto con sentido que tenga la misma longitud que el texto original también aparecería como posible resultado. Sin conocer el OTP aplicado, el espía no puede saber de ningún modo qué cadena con sentido es igual al texto original. De este modo, el hecho de intentar todas las claves posibles no le ayudará al atacante, puesto que todos los posibles descifrados tienen la misma probabilidad de ser ciertos. ¿Por qué es inviolable el cifrado One Time Pad? La demostración matemática DEFINICIÓN Una fuente de ruido se describe como Fuente de ruido aleatorio real o cumple con las propiedades de aleatoriedad real si para toda las secuencias de claves generadas para todas las satisfacen (1) TEOREMA: Seguridad incondicional de One Time Pad Para un sistema de cifrado con fuente de ruido aleatorio real, el cifrado OTP es completamente secreto. DEMOSTRACIÓN Primero, debemos determinar la longitud del texto en claro con . denota el texto en claro y el One Time Pad generado por la fuente de ruido aleatorio real. El texto cifrado resultante se calcula con , es decir para toda . Un sistema puede llamarse completamente secreto o seguro incondicionalmente si para todas (2) para todas se satisface. Para podemos concluir de la ecuación (2) y . (3) Obtenemos para todas y usando la ley de probabilidad total y la propiedad de aleatoriedad real de la fuente de ruido (4) Al aplicar de nuevo la propiedad de aleatoriedad real de la fuente de ruido y la ecuación (2), para obtenemos (5) y De la definición de probabilidad condicional derivamos para todas y (6) y (7) así obtenemos (8) De la ecuación (5) y (4) se deduce entonces ecuación (8) se simplifica en y de ahí la para todas Por lo tanto, la demostración matemática se ha comprobado. . Para más información Schneier, Bruce: Applied Cryptography: Protocols, Algorithms, and Source Code in C. (Criptografía aplicada: protocolos, algoritmos, y código fuente en C) 1996, John Wiley and Sons, Inc. New York, Chichester, Brisbane, Toronto, Singapore Menezes, Alfred J., Paul C. van Oorschot, and Scott A. Vanstone: Handbook of Applied Cryptography (Manual de criptografía aplicada) 1997, CRC Press Boca Raton, New York, London, Tokyo La historia del cifrado One Time Pad El método de cifrado One Time Pad no es nada nuevo. En 1882, Frank Miller fue el primero en describir el sistema One Time Pad para proteger la comunicación telegráfica. En 1917, Gilbert Vernam inventó una solución de cifrado para una máquina de teletipo. Joseph Mauborgne, capitán del ejército norteamericano, se percató que los caracteres en la cinta de clave podían ser totalmente aleatorios. Juntos, presentaron el primer sistema de cifrado One Time Pad. Desde entonces, los sistemas One Time Pad se han utilizado por numerosos gobiernos de todo el mundo. Entre algunos ejemplos destacados del sistema One Time Pad se incluye la “línea directa” entre la Casa Blanca y el Kremlin, así como el famoso sistema de cifrado de voz Sigsaly. Otro desarrollo fue el sistema de libreta de papel. Los diplomáticos han utilizado durante mucho tiempo códigos y claves para la confidencialidad. Para el cifrado, las palabras y las frases se convertían en grupos de números y luego se cifraban utilizando el One Time Pad. La famosa patente para el “Secret Signaling System” (Sistema de señalización secreto) de 1919. Cada carácter del mensaje se combinaba con un carácter de la clave proveniente de una cinta de papel. Frank Miller Gilbert Vernam Joseph Mauborgne One Time Pad en mils electronic El cifrado OTP siempre ha sido parte fundamental de la filosofía de los productos de mils electronic. Cuando la empresa se fundó a finales de la década de 1940, OTP era el único método de cifrado en aplicación. El mezclador de cinta TT-360 fue una de las primeras máquinas electromecánicas de cifrado desarrollada y comercializada por la empresa. Mezclador de cinta TT-360 Mezclador de cinta M640 Máquina de cifrado M730 con MilsCard Disco de cifrado OTP Máquina de cifrado M830 Cliente MilsOne con OneQube Aunque es inviolable, el cifrado OTP es tan sencillo que hasta puede aplicarse de manera manual. Es por ello que muchas veces les obsequiamos un Disco de cifrado OTP a nuestros clientes. Si se usa correctamente, es una herramienta potente para crear mensajes cortos inviolables. Con la invención del microprocesador, el cifrado OTP se complementó con técnicas de cifrado basado en algoritmos, como en el mezclador de cinta M640 y en la máquina de cifrado M830. La practicidad de OTP aumentó considerablemente con el desarrollo de software. Cuando las computadoras personales aparecieron, fue necesario retirar las partes sensibles del cifrado OTP de la PC y colocarlas en hardware de seguridad dedicado, como la MilsCard en la máquina de cifrado M730. Hoy, todo el proceso de cifrado y almacenamiento de OTP se lleva a cabo en el OneQube, el dispositivo de hardware de MilsOne. Este, con su sistema OTP completamente automático y 29 GB de almacenamiento, representa lo último en tecnología OTP. mils electronic gesmbh & cokg · leopold-wedl-strasse 16 · 6068 mils · austria t +43 52 23 577 10-0 · f +43 52 23 577 10-110 · [email protected] · www.mils.com TEC-OTP-04s