Tema: Mecanismos para control de tráfico basado en puertos

Anuncio

Administración de redes. Guía 6 1

Facultad: Ingeniería

Escuela: Electrónica

Asignatura: Administración de redes

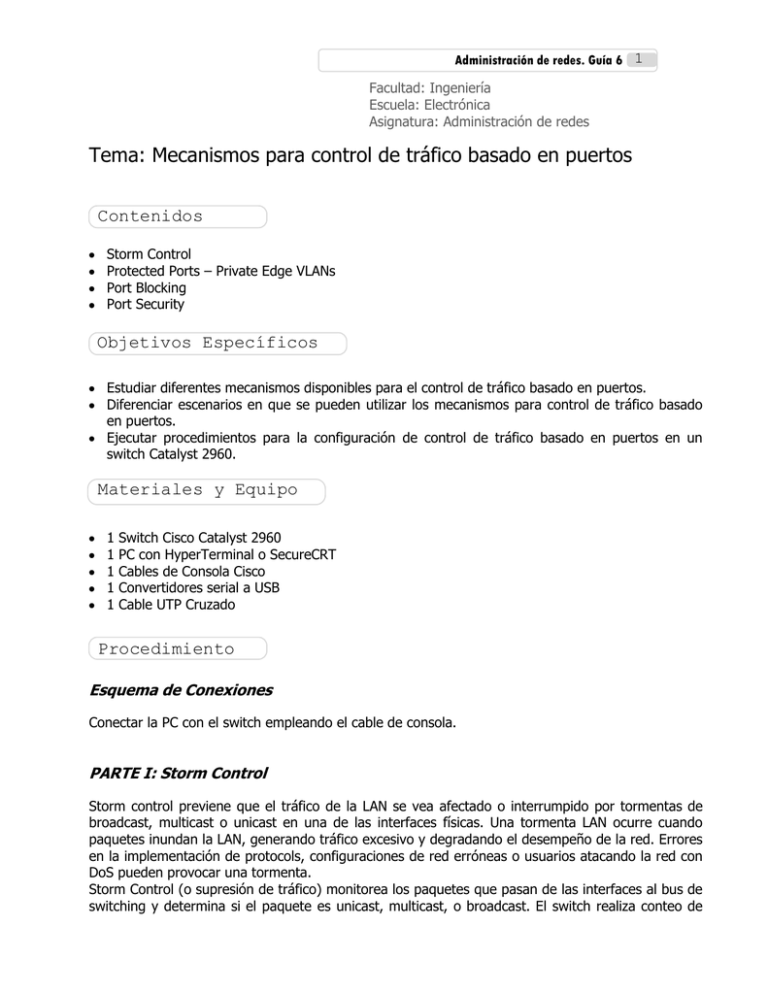

Tema: Mecanismos para control de tráfico basado en puertos

Contenidos

Storm Control

Protected Ports – Private Edge VLANs

Port Blocking

Port Security

Objetivos Específicos

Estudiar diferentes mecanismos disponibles para el control de tráfico basado en puertos.

Diferenciar escenarios en que se pueden utilizar los mecanismos para control de tráfico basado

en puertos.

Ejecutar procedimientos para la configuración de control de tráfico basado en puertos en un

switch Catalyst 2960.

Materiales y Equipo

1

1

1

1

1

Switch Cisco Catalyst 2960

PC con HyperTerminal o SecureCRT

Cables de Consola Cisco

Convertidores serial a USB

Cable UTP Cruzado

Procedimiento

Esquema

de Conexiones

Bibliografía

Conectar la PC con el switch empleando el cable de consola.

Guía 1

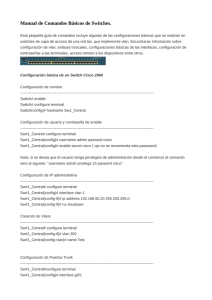

PARTE I: Storm Control

Storm control previene que el tráfico de la LAN se vea afectado o interrumpido por tormentas de

broadcast, multicast o unicast en una de las interfaces físicas. Una tormenta LAN ocurre cuando

paquetes inundan la LAN, generando tráfico excesivo y degradando el desempeño de la red. Errores

en la implementación de protocols, configuraciones de red erróneas o usuarios atacando la red con

DoS pueden provocar una tormenta.

Storm Control (o supresión de tráfico) monitorea los paquetes que pasan de las interfaces al bus de

switching y determina si el paquete es unicast, multicast, o broadcast. El switch realiza conteo de

2 Administración de redes. Guía 6

los paquetes de un tipo específico recibidos en un intervalo de 1 segundo y luego compara el

número de paquetes con el umbral de nivel de supresión predefinido.

Con storm control, el puerto bloquea el tráfico cuando el umbral máximo ha sido alcanzado. El

puerto permanece bloqueado hasta que la tasa de tráfico cae por debajo del umbral mínimo (si se

ha especificado uno) y entonces transmite tráfico de forma normal. En general, entre más alto es el

umbral, la protección contra tormentas de broadcast es menos efectiva.

Storm control se configura ingresando al modo de configuración de interface y aplicando el

siguiente comando

storm-control {broadcast | multicast | unicast} level {level [level-low] | bps bps [bps-low] | pps pps

[pps-low]}

Level especifica el umbral máximo (rising threshold) para tráfico broadcast, multicast o unicast

como porcentaje del ancho de banda.

Bps especifica el umbral máximo en bits por segundo.

Pps especifica el umbral máximo en paquetes por segundo.

Luego se aplica el siguiente comando para especificar la acción a tomar cuando una tormenta es

detectada. Por defecto la acción realizada es la de filtrar el tráfico sin enviar traps.

storm-control action {shutdown | trap}

Shutdown es utilizado para deshabilitar el Puerto (err-disable) durante la tormenta.

Trap es utilizado para generar un trap de SNMP cuando se detecta una tormenta.

1. Configure el puerto Fa0/1 para habilitar storm control para broadcast con un umbral de

20%.

Switch# configure terminal

Switch(config)# interface FastEthernet0/1

Switch(config-if)# storm-control broadcast level 20

2. Configure el Puerto Fa0/2 para habilitar storm control para multicast con un umbral máximo

de 100kbps y un umbral caída de 50kbps. En caso de detectar una tormenta se debe

generar un trap SNMP.

Switch#

Switch(config)#

Switch(config-if)#

Switch(config-if)#

PARTE II: Protected Ports – Private Edge VLANs

Por razones de seguridad y protección de hosts de la red LAN o debido a la existencia de ciertas

aplicaciones se tienen requerimientos que ningún tipo de tráfico sea transmitido (forwarded) a nivel

de L2 entre puertos de un mismo switch de tal forma que un host no pueda ver el tráfico generado

por otro vecino. En tal ambiente, el uso de puertos protegidos asegura que no exista intercambio de

tráfico unicast, multicast o broadcast entre dichos puertos.

Puertos protegidos poseen las siguientes características:

Administración de redes. Guía 6 3

Un puerto protegido no transmite tráfico a ningún puerto que también es protegido. Tráfico de

datos no puede ser transmitido entre puertos protegidos en L2; solamente tráfico de control,

como paquetes PIM, pueden ser transmitidos debido a que estos paquetes son procesados por el

CPU y transmitidos via software. Todo el tráfico de datos que debe pasar entre 2 puertos

protegidos, debe hacerse por medio de un dispositivo L3.

Transmisión entre un puerto protegido y uno no protegido (publico) se hace de forma normal.

1. Configure el Puerto FastEthernet0/3 como puerto protegido:

Switch# configure terminal

Switch(config)# interface FastEthernet0/3

Switch(config-if)# switchport protected

Switch(config-if)# end

PARTE III: Port Blocking

Por defecto, un switch inunda los paquetes con direcciones MAC destino desconocidas en todos los

puertos. Si tráfico multicast o unicast desconocido es enviado a un puerto protegido, pueden existir

problemas de seguridad. Para prevenir que tráfico unicast o multicast desconocido sea transmitidos

de un puerto a otro, se puede bloquear un puerto (protegido o publico) para que no inunde

paquetes unicast o multicast desconocidos a otros puertos.

2. Configure la interface FastEthernet0/4 para bloquear inundaciones de multicast y unicast

desconocidas:

Switch# configure terminal

Switch(config)# interface gigabitethernet0/1

Switch(config-if)# switchport block multicast

Switch(config-if)# switchport block unicast

Switch(config-if)# end

PARTE IV: Port Security

Se puede utilizar port security para restringir tráfico entrante en una interface al limitar e identificar

las direcciones MAC de las estaciones que tienen acceso autorizado al puerto. Cuando se asignan

direcciones MAC seguras a un puerto asegurado, el puerto no transmite paquetes con direcciones

origen que no se encuentren en el grupo de direcciones predefinido. Si se limita el número de

direcciones MAC a uno y se asigna una dirección MAC única, el host asociado al puerto tiene

asegurado todo el ancho de banda de dicho puerto.

Si un puerto es configurado como seguro y el número máximo de direcciones MAC seguras es

alcanzado o cuando la dirección MAC de la estación que intenta tener acceso a la red es diferente

de las direcciones MAC configuradas como seguras, una violación de seguridad ocurre. También, si

una estación con dirección MAC segura configurada o aprendida en un puerto seguro intenta

acceder mediante otro puerto seguro, se marca una violación.

Se configura el número máximo de direcciones seguras permitidas en un puerto utilizando el

comando switchport port-security maximum value.

Un switch soporta los siguientes tipos de direcciones MAC seguras:

4 Administración de redes. Guía 6

Static secure MAC addresses: estas direcciones son configuradas manualmente utilizando el

comando switchport port-security mac-address mac-address. Estas direcciones son almacenadas

en la tabla de direcciones y se agregan el la configuración actual del equipo (runningconfiguration).

Dynamic secure MAC addresses: estas direcciones son configuradas de forma dinámica y son

almacenadas únicamente en la tabla de direcciones y son removidas una vez se reinicia el switch.

Sticky secure MAC addresses: estas pueden ser aprendidas de forma dinámica o configuradas

manualmente, almacenadas en la tabla de direcciones y se agregan a la configuración actual del

equipo. Si estas direcciones son almacenadas en el archivo de configuración, cuando el switch

reinicia, la interface no requiere reconfigurar dinámicamente las direcciones.

Se puede configurar una interface para convertir las direcciones MAC dinámicas en direcciones

MAC sticky para que sean agregadas a la configuración actual del switch utilizando sticky

learning. Para habilitar sticky learning se emplea el comando switchport port-security macaddress sticky. Al ejecutar este comando, la interface convierte todas las direcciones MAC

seguras dinámicas, incluyendo aquellas que fueron aprendidas de forma dinámica antes de

haber habilitado sticky learning. Todas las direcciones seguras sticky son añadidas a la

configuración actual del switch.

Si se deshabilita sticky learning, las direcciones MAC sticky son convertidas a direcciones

dinámicas seguras y son removidas de la configuración actual del switch.

Se puede configurar una interface en tres modos de violación:

Protect: cuando el numero de direcciones MAC seguras alcanza el limite máximo permitido

en el puerto, paquetes con direcciones fuente desconocidas son descartados. No se envían

notificaciones que una violación de seguridad ha ocurrido.

Restrict: cuando el número de direcciones MAC alcanza el límite máximo permitido en el

puerto, los paquetes con direcciones fuente desconocidas son descartados. En este modo, se

envía notificación de que una violación de seguridad ha ocurrido. Un trap SNMP es enviado,

un mensaje syslog es creado y el contador de violaciones incrementa.

Shutdown: una violación de seguridad del puerto provoca que la interface sea deshabilitada

(err-disable) inmediatamente. Un trap SNMP es enviado, se crea un mensaje syslog y el

contador de violaciones incrementa. Este es el modo por defecto.

Para la configuración de port security se emplean los siguientes commandos:

Se configura el modo switchport de la interface:

switchport mode {access | trunk}

Se habilita port security en el puerto:

switchport port-security

Configurar el número máximo de direcciones MAC seguras permitidas. Puede especificarse el

número máximo por VLAN.

switchport port-security [maximum value [vlan {vlan-list | {access | voice}}]]

Configurar el modo de violación

switchport port-security violation {protect | restrict | shutdown}

Configurar las direcciones MAC seguras permitidas en el puerto. Si se configura un número

de direcciones menor al máximo permitido en el puerto, el remanente de direcciones puede

ser aprendidas de forma dinámica.

switchport port-security [mac-address mac-address [vlan {vlan-id | {access | voice}}]

Administración de redes. Guía 6 5

Habilitar sticky learning en la interface:

switchport port-security mac-address sticky

Configurar una dirección MAC segura como dirección sticky:

switchport port-security mac-address sticky [mac-address | vlan {vlan-id | {access |

voice}}]

3. Configure el Puerto FastEthernet0/5 con port security con un número máximo de direcciones

MAC seguras de 50.

Switch(config)# interface gigabitethernet0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport port-security

Switch(config-if)# switchport port-security maximum 50

Switch(config-if)# switchport port-security mac-address sticky

4. Configure el Puerto FastEthernet0/6 con port security, configure direcciones MAC seguras de

forma manual para la vlan de datos y vlan de voz, configure un número máximo de 20

direcciones seguras en el puerto (10 para vlan de datos y 10 para vlan de voz).

Switch(config)# interface FastEthernet0/1

Switch(config-if)# switchport access vlan 21

Switch(config-if)# switchport mode access

Switch(config-if)# switchport voice vlan 22

Switch(config-if)# switchport port-security

Switch(config-if)# switchport port-security maximum 20

Switch(config-if)# switchport port-security violation restrict

Switch(config-if)# switchport port-security mac-address sticky

Switch(config-if)# switchport port-security mac-address sticky address

Switch(config-if)# switchport port-security mac-address address

Switch(config-if)# switchport port-security mac-address sticky address vlan voice

Switch(config-if)# switchport port-security mac-address address vlan voice

Switch(config-if)# switchport port-security maximum 10 vlan access

Switch(config-if)# switchport port-security maximum 10 vlan voice

Análisis de resultados

Presente un escenario o ejemplo en que pueda implementarse cada uno de estos mecanismos.

Guía 3

Guía

4

Bibliografía

fía

http://cisco.biz/en/US/docs/ios/12_0t/12_0t1/feature/guide/Easyip2.html#wp24774

Guía 3

Guía 4

fía

6 Administración de redes. Guía 6

Hoja de cotejo:

Guía 6:

puertos

Mecanismos

para

control

1

1

Docente:

de tráfico basado

Máquina No:

en

MáquinaGL:

No:

Alumno:

Tema:

Presentación

del programa

Alumno:

Docente

:

Máquinaa No: Fecha:

GL:

GL:

Docente:

EVALUACION

%

CONOCIMIENTO

Del

20

al

30%

APLICACIÓN

DEL

CONOCIMIENTO

Del

40%

al

60%

1-4

5-7

8-10

Conocimiento

deficiente

de los

fundamentos

teóricos

Conocimiento

y explicación

incompleta de

los

fundamentos

teóricos

Conocimiento

completo y

explicación

clara de los

fundamentos

teóricos

No tiene

actitud

proactiva.

Actitud

propositiva y

con

propuestas no

aplicables al

contenido de

la guía.

Tiene actitud

proactiva y

sus

propuestas

son

concretas.

ACTITUD

Del

15%

al

30%

TOTAL

100%

Nota