Access Professional Edition El sistema de control de acceso flexible

Anuncio

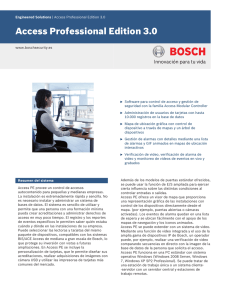

Access Professional Edition El sistema de control de acceso flexible que crece con su negocio 2 Access Professional Edition: la solución de control de acceso ideal para pequeñas y medianas empresas ▶▶ Una solución básica capaz de adaptarse a sus requisitos de ampliación ▶▶ Amplia gama de soluciones de seguridad y acceso para distintas situaciones ▶▶ Asignación flexible de privilegios de usuarios de credenciales y operadores ▶▶ Implementación de hasta 5 cámaras en cada puerta ▶▶ Compatible con los formatos de tarjeta y lectoras estándar Lista de asistentes: Los datos de los usuarios de tarjetas se muestran aquí (p. ej., puesto o empresa actual). Access Professional Edition cumple con una intrusión y administración de ascensores. amplia gama de requisitos de seguridad y, a la También puede actualizarlo fácilmente a una vez, le permite integrar funciones de monitoreo solución de empresa mientras mantiene el de intrusión o video. hardware instalado, por lo tanto, no se pierden inversiones ni recursos. Access Professional Edition es un software escalable fácil de utilizar para controlar el acceso Access Professional Edition utiliza una estructura a pequeñas y medianas empresas que cuentan cliente/servidor que le permite acceder al servidor con altos requisitos de seguridad. Se trata de desde cualquier lugar de trabajo autorizado. un sistema modular y, por tanto, flexible para Y una interfaz intuitiva estilo Windows y funciones adaptarse a sus necesidades específicas. Puede inteligentes que lo ayudan a administrar el sistema. además integrarse con una extensa selección de Sus procesos optimizados y su alta calidad funciones de accesos y seguridad, como CCTV, contribuyen a una inversión segura. 3 Barra de herramientas de la aplicación: Puede utilizar estos íconos para iniciar diversas aplicaciones, dependiendo de sus privilegios de usuario. Árbol de dispositivos: Le permite activar/desactivar los videos, controlar las puertas y activar la lectura en línea de las tarjetas. Área de información: El contenido depende de la aplicación seleccionada, por ejemplo, detalles de usuarios de tarjetas, vista sencilla o cuadrangular de video en vivo, entre otros. Lectura en línea de las tarjetas: Los últimos cinco usuarios de tarjetas que intentaron acceder a la puerta. Pantalla de verificación de video: Proporciona una base de datos de los usuarios de tarjetas e imágenes de las cámaras de ID para compararlos, secuencias de vigilancia por video y botones de control para otorgar o denegar la solicitud de acceso. 4 Una amplia gama de soluciones para responder a sus necesidades Access Professional Edition le ofrece la posibilidad de personalizar su sistema más allá de los requisitos del control de accesos al mismo tiempo que lo ayuda a controlar su inversión. Dispone de toda una serie de funciones y Una imagen de los usuarios de tarjetas aparece componentes de hardware para responder a sus automáticamente cuando alguien solicita acceso, necesidades concretas. Esta característica, junto de manera de garantizar que solo las personas con la interfaz fácil de utilizar del operador y la autorizadas puedan acceder a las áreas designadas. capacidad de administrar hasta 10.000 usuarios de tarjetas y hasta 128 lectoras, al igual que las Verificación de alarma entradas y salidas correspondientes, lo hacen Si una alarma se recibe en la puerta, como por imbatible. ejemplo el tiempo extra que se permite una puerta abierta o una credencial no autorizada Verificación mediante video que se presente, se desplegará una imagen de La verificación de video afianza los niveles inmediato desde la ubicación correspondiente de seguridad. Se pueden usar un máximo de en la pantalla del operador y se puede grabar cinco cámaras por puerta para la identificación simultáneamente en una videograbadora digital inmediata de amenazas o de accesos de usuarios conectada. Se puede acceder fácilmente a los no autorizados. archivos de alarma almacenados desde el registro de eventos con solo apretar un botón. Combinación de credenciales de acceso con verificación por video para una mayor seguridad. Se pueden implementar hasta cinco cámaras en cada puerta para la identificación instantánea de amenazas o accesos de usuarios no autorizados. El objetivo es garantizar en todo momento que solo el personal autorizado obtenga acceso a las zonas designadas. 5 Armado/desarmado de sistemas de intrusión registros, mientras que el personal de TI puede Los sistemas de detección de intrusión conectados configurar el sistema y las credenciales asignadas, a los niveles del controlador de accesos del y los administradores tienen acceso a todas las sistema pueden armarse y desarmarse fácilmente funciones. mediante la credencial apropiada de acceso autorizado y el correspondiente código PIN. La flexibilidad mejorada del sistema permite a los individuos contar con credenciales de diversos Funciones del operador personalizables y formatos y tecnologías, como un llavero, una privilegios adicionales de usuarios de tarjetas tarjeta o un identificador UHF de largo alcance. Hasta 16 operadores con privilegios individuales De esta forma, los equipos nuevos y heredados se pueden registrar simultáneamente al realizar pueden coexistir, lo que permite una migración diversas tareas. Por ejemplo, los guardias de de bajo costo de una tecnología lectora a otra. seguridad pueden administrar alarmas y ver 6 Potente gestión de seguridad con el visor del mapa El visor del mapa integrado aumenta desde el árbol de dispositivos y mapas. El diario significativamente la conciencia situacional de registros contiene datos de eventos en tiempo en caso de alarma y se puede combinar con real que son rápidos y fáciles de recuperar. Para vigilancia por video. una máxima seguridad, todos los datos, desde el servidor de gestión de datos hasta los Los hipervínculos facilitan la navegación entre las controladores de la puerta, se encriptan vistas de fotos y los planos. Además, se puede completamente. acceder a la vista en vivo y al control de la puerta Estructuras de los árboles: Estructuras de dispositivos y mapas para un control y navegación fáciles. Se pueden crear hasta tres niveles jerárquicos. Lista de alarmas: Se despliegan los eventos de alarma para que el operador se encargue de ellos. Cuando se activa una alarma, las vistas relacionadas de la cámara y de los mapas aparecen automáticamente. Control de dispositivo: Control directo de los dispositivos en la vista, lo que permite una vista en vivo de la cámara y de las puertas de control. Verificación de alarma de video: Proporciona una imagen de la cámara de transmisión en vivo para permitir a los operadores verificar de manera remota los eventos de alarma y responder apropiadamente. 7 Ejemplo de instalación: El control de acceso estándar combinado con dispositivos de video IP y sistemas de detección de intrusión proporcionan una amplia gama de funciones de seguridad en puertas y zonas, tales como control de acceso, verificación de alarma o armar/desarmar zonas en un panel de intrusión. 1 Servidor de base de datos de Access Professional 2 Estación de trabajo cliente de Access Professional Edition, estación de control de alarmas 3 Controlador de acceso AMC para lectoras de bus RS485 o Wiegand 4 Lectora de acceso, por ejemplo, LECTUS o serie Delta 5 Lectora de acceso con teclado, por ejemplo, LECTUS dúo 3000 CK 6 Dispositivo de video IP, por ejemplo, cámara Dinion IP, VIP-X, Videojet X 7 DVR (videograbadora digital) Seguridad que crece a su ritmo Lo mejor de todo es que cuando alcanza los límites del sistema, el Access Professional Edition se extiende perfectamente al sistema de control de acceso de la empresa Bosch. Espacio para crecer El Access Modular Controller (AMC) que APE Tanto si está al frente de un negocio minorista, utiliza también es compatible con el Building como si comparte un edificio de oficinas, dirige Integration System (BIS). Esto le permite realizar una fábrica o administra una oficina, el Access actualizaciones sin tener que reemplazar Professional Edition le permite administrar hasta hardware, por lo tanto, protege su inversión. 10.000 usuarios de tarjetas y 128 lectoras, con sus correspondientes entradas y salidas. Sin Productos en los que puede confiar duda, opciones más que suficientes para La amplia gama de productos innovadores y satisfacer sus necesidades a medida que sus de calidad de los sistemas de seguridad Bosch negocios crezcan. El sistema es compatible garantizan la seguridad de sus inversiones. Puede con los formatos de credenciales y lectoras depositar su confianza en estos productos de alta estándares del sector. A su vez, se puede calidad y procesos optimizados que le permitirán gestionar desde varias estaciones de trabajo responder a sus requisitos específicos y minimizar o clientes con diferentes perfiles de usuarios. el coste total de propiedad. Tradición de calidad e innovación Por más de 125 años, el nombre Bosch ha representado calidad y fiabilidad. Gracias a su continua inversión en la investigación y el desarrollo de nuevas tecnologías, Bosch genera 14 patentes por día laboral, lo que le permite mantener el excelente desempeño de sus productos. Bosch Sistemas de Seguridad provee una amplia gama de productos para CCTV, detección de incendio e intrusión, control de accesos e integración de sistemas. Bosch, la mejor solución en seguridad para cada aplicación. Bosch Security Systems Para más información, por favor visite www.boschsecurity.com o envíe un e-mail a [email protected] © Bosch Sicherheitssysteme GmbH, 2014 Se reserva el derecho de hacer modificaciones Impreso en Alemania | 05/14 MS-GB-es-01_F01U561069_01