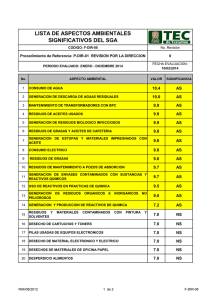

SAFER PLANET

Anuncio

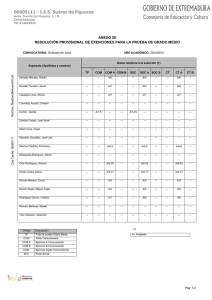

COMO UTILIZAR EL ANALISIS DE DATOS PARA LA DETECCION DE FRAUDE? SAFER PLANET Proveemos la información correcta, a las personas correctas en el tiempo correcto SAFER PLANET • • • • • • • • PSI CFM PUBLIC SAFETY AND INTELLICENCE COUNTER FRAUD MANAGEMENT Contra -Terrorismo Contra - Inteligencia Analisis Inteligenca Seguridad Fronteras Ciber Riesgo Tactical Lead Generation Crimen Organizado • • • • • • • Seguridad Investigaciones Compliance Cibercrimen Manejo de Riesgo Anti Lavado de Activos Fraude SMARTER CITIES • • • • • • • • Manejo de Trafico Manejo de Emergencias Manejo de Incidentes Optimización de Aguas Planeación de Ciudades Centros de Operación Vigilancia Seguridad Publica 5 5 NUEVOS ESPACIOS PARA EL CRIMEN El cibercrimen se ha convertido en la principal amenaza para todas las industrias. Comercializar Utilizar como Arma Vandalizar Terrorizar 6 6 SKY FALL http://www.screencast.com/t/ztH3k7sOzgg 7 7 QUE ESTA PASANDO? • • • El campo de Amenaza ha crecido Las reglas han cambiado….hay reglas? Los actores de la amenaza muchas veces están dentro de la organización La solución no puede ser solo protección Quien es el atacante? Cual es su vector de ataque? Tiene aliados? Quienes? Ningún método de protección es 100% blindado a ataques. 8 8 FACTORES QUE CONTRIBUYEN AL FRAUDE Aumento de las fuentes de datos Escasez de talento Sofisticacion de los atacantes Poca atención a ser resiliente La cantidad de devices en un network esta aumentando exponencialmente, las organizaciones necesitan navegar a través de la data de sus multiples devices y la data no estructurada de sus proveedores El costo del personal calificado esta aumentando. Hay una escasez en recursos con skills en seguridad – gente que de verdad entienda las complejidades que la seguridad conlleva. a “But, cyber attacks are growing every day in strength and velocity across the globe.” Jamie Dimon, JPMorgan’s chairman and Chief Executive 2 Las organizaciones tienden a gastar la mayor cantidadd de sus recursos en seguridad perimetral y monitoreo. Cuando un adversario logra entrar a la red hay poca habilidad para detectar y responder antes de que ocurra el daño. 9 9 LAS MALAS NOTICIAS… La evolución de los SOCs (security operations centers) es una carrera en linea recta donde los agresores son implacables y no pueden ser aniquilados. Hoy, los THREAT ACTORS (TA): Altamente inteligentes, altamente organizados, muy motivados y focalizados en su target Hoy, los THREAT VECTOR (TV): Es el camino o los medios mediante los cuales los atacantes no-obvios, no–tontos lanzan asaltos personales a través de multiples aproximaciones 10 10 SIGUIENTE GENERACION DE SOCs Ciber Amenaza e Inteligencia 1era Gen SOCs (security operations centers ), inicialmente • • Empezaron con "hackers molestos", sin motivación economica La 1era Gen de SOCs han sido diseñados sin una estrategia end to end thinking. No es el mas grande el que tiene la mejor defensa, es el mas INTELIGENTE Las VENTAJAS ASIMETRICAS deben estar del lado del SOC Siguiente Generación de SOCs • • • Entendimiento de los adversarios, sus amenazas y metodos Como se relacionan con su infraestrucura y los puntos debiles Preparación Activa para detectar y defenderse contra ellos 11 11 SIGUIENTE GENERACION DE SOCs Antes: Recolección Logs EventosAlertas • Recolección de logs • Detección basada en Signature Configuración de informacion System audit trails Contexto de identidad Network flows y anomalias Amenazas externas Business process data Ahora : Inteligencia • Monitoreo en linea y en real time • Detección de anomalias basadas en E-mail y actividad social Información de Malware el contexto • Correlación y analitica automatizada • Datos Multidimensionales • Patrones Obvios y No Obvios 12 12 SIGUIENTE GENERACION DE SOCs Aproximación multi capa para proteger una Infraestructura virtyual La Siguiente Generacion de SOC necesita tener foco en todos los niveles 13 Quien y Por qué? Cap de Insight Monitorear todo Capa de Supervision Capa de Cumplimiento Capa Fisica El Staff es el mejor y peor aliado Asegurar su infraestructura critica 13 13 ALGUNOS CASOS DESAFORTUNADOS Todos los Ataques Efectivos a nivel mundial tuvieron una brecha de Seguridad “Google notifies users of 4,000 st ate-sponsored c yber attacks per month” http://www.forbes.com/sites/jaymcgregor/2014/07/28/the-top-5-most-brutal-cyber-attacks-of-2014-so-far/ http://www.esecurityplanet.com/network-security/cyber-attack-causes-physical-damage-at-german-iron-plant.html 14 14 SEGURIDAD Y ANALISIS Tanto seguridad como analisis deben abordar el problema Relacion NO - Lineal entre Efectividad y Costo Porcentaje de Ataques detenidos 99.9% 90% 80% High Effort I2 EIA QRadar Firewall Example of Product Cyber Analysis Information Security Tier One SOC Analyst Tier Two SOC Analyst Incident Responders Threat Researchers Cyber Analysts Example of Personnel Implement a Security Framework Advanced Security Intelligence Cyber Analysis Nivel de Esfuerzo / Inversion TACTICAL OPERATIONAL STRATEGIC 15 15 PUNTOS FUNDAMENTALES HOY EN SEGURIDAD Ataques Escondidos Ataques Escondidos en la REd Donde deberian mirar los Analistas Como encontrar los signos en todo el ruido? Como Encontrar una aguja en un pajar? USD $35 Millones - SONY 1,400 People - ISIS Hit list Se DEBEN identificar las amenazas antes de 200 dias Falta de inteligencia accionable IMPACTO Como toman decisiones los lideres? $162 Milliones - Target Demasiados datos, Demasiadas fuentes Como poner todas las piezas juntas? 14 mESES - OBY Cleanup GAP EN CAPACIDAD Se DEBE guiar a los analistas para que inspeccionen los problemas mas criticos. Se DEBEN interpretar los datos tecnicos en datos para que los lideres tomen decisiones! Se DEBE standarizar y proveer contexto alrededor de la data 16 16 LA CORRELACION ES FUNDAMENTAL Motor de Detección 25 Phising Attempts Blocked 30 GB of Data Exfiltrated 3 RDP Attempts Blocked 2 Malicious Emails Opened Event Threshold Server to Server Admin Logon Beaconing Activity EIA See The Forest Through The Trees! 17 17 SOC TRADICIONAL VS SIGUIENTE GENERACION SOC TRADICIONAL SIGUIENTE GENERACION DE SOC Mapeo de relaciones a través de grandes cantidades de data 18 18 SOC TRADICIONAL VS SIGUIENTE GENERACION Encontrar anomalías A través de data multidimensional Encontrar el catalizador para la investigación 19 19 SOC TRADICIONAL VS SIGUIENTE GENERACION Separar operaciones Normales y anormales Conectar los puntos Identificar patrones Concentraciones de Actividad 20 20 20 SOC TRADICIONAL VS SIGUIENTE GENERACION Identificar los Actores de la amenaza Y los Vectores de amenaza en tiempo real 21 21 COMO PODEMOS AYUDAR? Aproximación Tradicional Reactiva Tiempo requerido para resultados Amnesias de empresas Resultado dificil de explicar Soluciones customizadas dificil escalar Aproximación Inteligente Proactiva Resultados en Segundos Datos de decisión soportados en análisis Visualización avanzada user friendly Plataforma flexible y escalable En Resumen • Las Ciber Investigaciones son el siguiente paso a la Siguiente Generación de SOCs • Amplificación de las actividades no normales via data multidimensional • Colaboración permanente entre entidades similares y con las entidades encargadas del orden 22 22 COMO PODEMOS AYUDAR? https://www.youtube.com/watch?v=ZFB4E9tUsBk 23 23 GRACIAS!! 24 24 Monitoreo > Forense > Investigaciones Recrear un Perfil de un Actor de una amenaza requiere Inteligencia avanzada Insider Threats “Las amenzas de gente interna ahora juegan un mayor rol en casi todos los breaches de información a nivel mundial” * http://www.bankinfosecurity.com/webinars/insider-threats-in-2015-results-perspectives-from-2015-vormetric-w-609 **http://money.cnn.com/2014/01/21/technology/korea-data-hack/ 25 25 25 25