Implantación del iPhone y el iPad Redes privadas virtuales

Anuncio

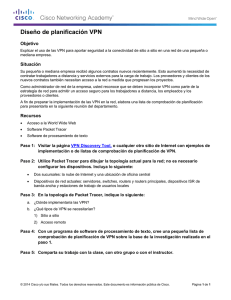

Implantación del iPhone y el iPad Redes privadas virtuales El iPhone y el iPad ofrecen acceso seguro a redes corporativas privadas mediante protocolos de redes privadas virtuales (VPN) estándar del sector. Los usuarios se pueden conectar fácilmente a los sistemas empresariales mediante el cliente de VPN integrado en iOS o a través de aplicaciones de terceros de Juniper Networks, Cisco, SonicWALL, Check Point, Aruba Networks y F5 Networks. iOS es compatible de serie con IPSec de Cisco, L2TP sobre IPSec y PPTP. Si tu organización admite uno de estos protocolos, no necesitas ningún otro tipo de configuración ni aplicaciones de terceros para conectar el iPhone y el iPad a tu VPN. Además, iOS admite VPN sobre SSL, lo que permite acceder a los servidores de VPN con SSL de Juniper Networks, Cisco, SonicWALL, Check Point, Aruba Networks y F5 Networks. Para ello, los usuarios solo tienen que descargar del App Store una aplicación cliente de VPN desarrollada por una de esas empresas. Al igual que el resto de protocolos de VPN de iOS, el acceso a redes VPN sobre SSL se puede configurar manualmente en el dispositivo o mediante un perfil de configuración. iOS admite tecnologías estándar como IPv6, servidores proxy y túneles divididos, por lo que ofrece una excelente experiencia de VPN al conectarse a redes empresariales. Además, es compatible con diversos métodos de autenticación, como el uso de contraseñas, tokens de doble factor y certificados digitales. Con el fin de optimizar la conexión en entornos en los que se usa la autenticación basada en certificados, iOS incluye VPN por petición, que inicia dinámicamente una sesión de VPN al conectarse a determinados dominios. Protocolos y métodos de autenticación admitidos VPN sobre SSL Es compatible con la autenticación de usuario por contraseña, token de doble factor y certificados. IPSec de Cisco Es compatible con la autenticación de usuario por contraseña, token de doble factor, autenticación automática mediante secreto compartido y certificados. L2TP sobre IPSec Es compatible con la autenticación de usuario por contraseña MS-CHAP v2, token de doble factor, autenticación automática mediante secreto compartido y certificados. PPTP Admite la autenticación del usuario mediante MS-CHAP v2 Password y token de doble factor. 2 VPN por petición Para las configuraciones que empleen la autenticación basada en certificados, iOS ofrece VPN por petición. VPN por petición puede establecer una conexión automáticamente cuando se acceda a dominios predeterminados, lo que permite a los usuarios conectarse a redes VPN fácilmente. Esta prestación de iOS no requiere configurar nada más en el servidor. La configuración de VPN por petición se realiza mediante un perfil de configuración o manualmente en el dispositivo. Las opciones de VPN por petición son: Siempre Inicia una conexión VPN para cualquier dirección que coincide con el dominio especificado. Nunca No inicia una conexión VPN para las direcciones que coinciden con el dominio especificado, pero si la VPN ya está activa, se puede usar. Establecer Si Es Necesario Inicia una conexión VPN para las direcciones que coinciden con el dominio especificado, pero solo cuando una consulta del DNS haya fallado. Configuración de VPN •iOS se integra en muchas de las redes VPN actuales con una configuración mínima. La mejor forma de preparar la implantación consiste en comprobar la compatibilidad de iOS con los protocolos de VPN y los métodos de autenticación presentes en la empresa. • Se recomienda revisar la ruta de autenticación al servidor de autenticación para asegurarse de que los estándares admitidos por iOS están activados en la instalación en cuestión. • Si tienes la intención de usar un sistema de autenticación basado en certificados, comprueba que tu infraestructura de clave pública está configurada para admitir certificados de usuario y de dispositivo con los correspondientes procesos de distribución de claves. • Si quieres configurar los ajustes de proxy específicos para una URL, coloca un archivo PAC en un servidor web accesible con los ajustes de VPN básicos y asegúrate de que está alojado con el tipo de MIME application/x-ns-proxy-autoconfig. Configuración del proxy También puedes especificar un proxy de VPN para todas las configuraciones. Para configurar un único proxy para todas las conexiones, usa el ajuste Manual e introduce la dirección, el puerto y la autenticación, si es preciso. Para proporcionar al dispositivo un archivo de configuración auto-proxy con PAC o WPAD, usa el ajuste Automático. Para PACS, especifica la URL del archivo PACS. Para WPAD, el iPhone y el iPad solicitarán a DHCP y DNS los ajustes oportunos. 3 Ejemplo de implantación Este ejemplo ilustra una implantación convencional con un servidor/concentrador de VPN, además de un servidor de autenticación para el control del acceso a los servicios de red de la empresa. Firewall Firewall 3a 3b Autenticación: certificado o token Servidor de autenticación de VPN Generación de token o autenticación mediante certificado Servicio de directorio 2 1 4 Servidor/concentrador VPN Red privada 5 Internet público Servidor proxy 1 El iPhone y el iPad solicitan acceso a los servicios de red. 2 El servidor/concentrador de VPN recibe la solicitud y se la pasa al servidor de autenticación. 3 En un entorno de token de doble factor, el servidor de autenticación administra la generación de una clave de token sincronizada temporalmente con el servidor de claves. Si se ha implantado un método de autenticación con certificado, antes de la autenticación debe enviarse un certificado de identidad. Si se ha implantado un método de contraseña, el proceso de autenticación pasa a validar al usuario. 4 Una vez autenticado el usuario, el servidor de autenticación valida las políticas de usuarios y grupos. 5 Una vez validadas las políticas de usuarios y grupos, el servidor VPN ofrece acceso cifrado y por túnel a los servicios de red. Si se usa un servidor proxy, el iPhone y el iPad se conectan a través del servidor proxy para acceder a información ubicada fuera del firewall. © 2012 Apple Inc. Todos los derechos reservados. Apple, el logotipo de Apple, iPhone, iPad y Mac OS son marcas comerciales de Apple Inc., registradas en EE. UU. y en otros países. App Store es una marca de servicio de Apple Inc. Otros nombres de productos y empresas mencionados en el presente documento pueden ser marcas comerciales de sus respectivas compañías. Las especificaciones de producto están sujetas a cambios sin previo aviso. Este documento se proporciona con fines meramente informativos; Apple no asume ninguna responsabilidad relacionada con su uso. Marzo de 2012