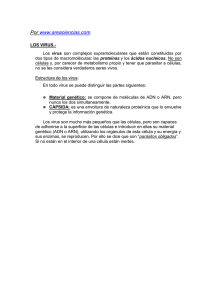

Trabajo sobre Virus y Antivirus Por Juan Carlos, Americo y Maritza

Anuncio