seguridad redes domesticas

Anuncio

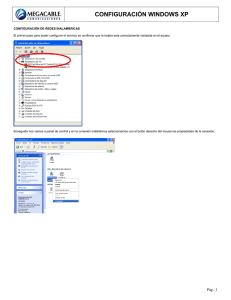

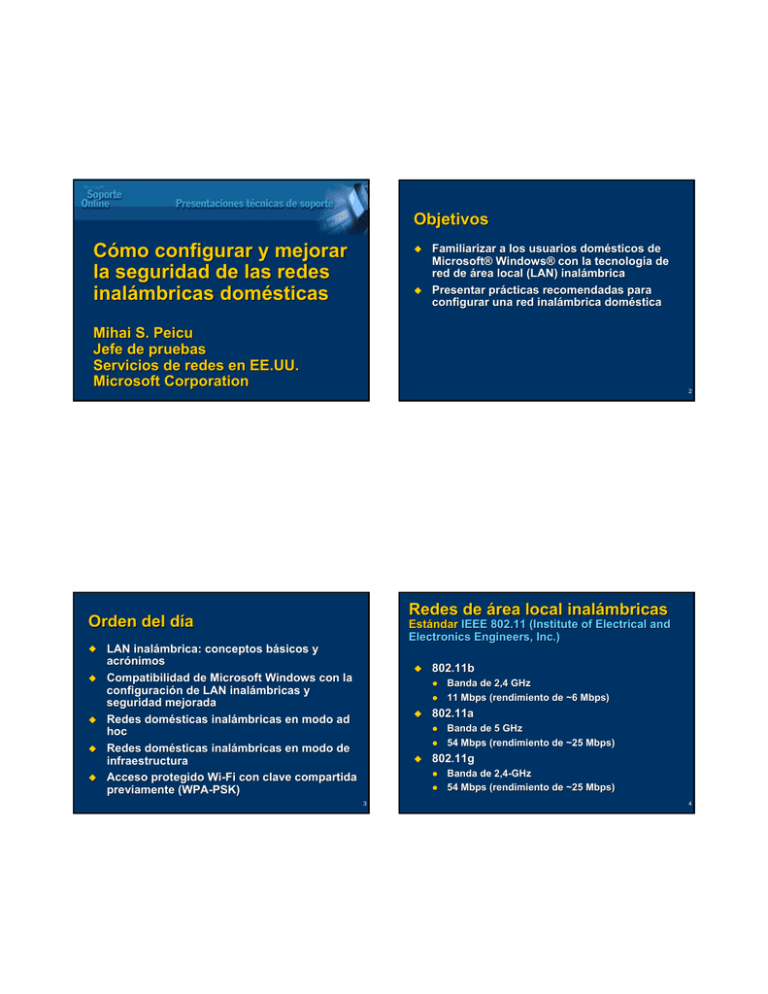

Objetivos Cómo configurar y mejorar la seguridad de las redes inalámbricas domésticas Familiarizar a los usuarios domésticos de Microsoft® Microsoft® Windows® Windows® con la tecnología de red de área local (LAN) inalámbrica Presentar prácticas recomendadas para configurar una red inalámbrica doméstica Mihai S. Peicu Jefe de pruebas Servicios de redes en EE.UU. Microsoft Corporation 2 Redes de área local inalámbricas Orden del día Estándar IEEE 802.11 (Institute of Electrical and Electronics Engineers, Inc.) LAN inalámbrica: conceptos básicos y acrónimos Compatibilidad de Microsoft Windows con la configuración de LAN inalámbricas y seguridad mejorada Redes domésticas inalámbricas en modo ad hoc Redes domésticas inalámbricas en modo de infraestructura Acceso protegido WiWi-Fi con clave compartida previamente (WPA(WPA-PSK) 802.11b z z 802.11a z z Banda de 5 GHz 54 Mbps (rendimiento de ~25 Mbps) 802.11g z z 3 Banda de 2,4 GHz 11 Mbps (rendimiento de ~6 Mbps) Banda de 2,42,4-GHz 54 Mbps (rendimiento de ~25 Mbps) 4 LAN inalámbrica: conceptos Redes inalámbricas: pasos previos z z LAN inalámbrica: conceptos (2) Autenticación Asociación Modo de infraestructura z z Autenticación de red z z Abierta Compartida Requiere puntos de acceso Todos los clientes conectados a través del punto de acceso Modo ad hoc (punto a punto) z Los clientes inalámbricos se conectan directamente 5 Funcionalidad inalámbrica en Windows LAN inalámbrica: acrónimos 6 Servicio de configuración inalámbrica Detecta LAN inalámbricas próximas Notifica al usuario la LAN inalámbrica Almacena y recupera configuraciones preferidas del usuario Selecciona de forma dinámica las LAN inalámbricas a las que unirse Detecta de forma dinámica la adición y supresión de adaptadores inalámbricos SSID: Identificador del conjunto de servicios (nombre de la red) WPA: Acceso protegido WiWi-Fi WPAWPA-PSK: WPA con clave compartida previamente WEP: Privacidad equivalente por cable TKIP: Protocolo de integridad de clave temporal AES: Estándar de cifrado avanzado 7 8 Servicio Configuración inalámbrica de Windows Servicio Configuración inalámbrica de Windows (2) Detecta LAN inalámbricas próximas y notifica al usuario Almacena y recupera configuraciones preferidas 9 Redes inalámbricas domésticas Redes inalámbricas domésticas en modo ad hoc Configuración punto a punto 10 Sin punto de acceso Conexión compartida a Internet Equipo doméstico con adaptador inalámbrico en modo ad hoc y conexión compartida a Internet Clientes inalámbricos Conexión compartida a Internet en el equipo Activar servidor de seguridad de conexión a Internet A Internet (módem por cable, DSL, acceso telefónico a redes) Medio inalámbrico 11 12 Redes inalámbricas domésticas Redes inalámbricas domésticas en modo a hoc (2) Configuración de infraestructura Agregar una red ad hoc a la lista de redes preferidas Utilizar longitud máxima de clave WEP (104 bits, entrada de 13 caracteres) Punto de acceso conectado a módem por cable o DSL Estación base inalámbrica (punto de acceso y enrutador) A Internet (módem por cable, DSL…) Clientes inalámbricos Equipo cliente doméstico con cable Medio inalámbrico 13 Redes inalámbricas domésticas en modo de infraestructura z Modo de infraestructura SSID sin difusión El punto de acceso requiere configuración (no mantener configuración predeterminada) z 14 Autenticación abierta sin cifrado SSID predeterminado Niveles de seguridad inalámbrica z z z SSID sin difusión Filtro de direcciones MAC (Control de acceso de medios) WEP 15 Se requiere un SSID para asociarse a un punto de acceso. Funcionamiento general: la señal 802.11 anuncia el SSID de la red cada 100 milisegundos. Sin difusión: se debe enviar también para la asociación (solicitud de asociación). Sin difusión significa esperar más para obtener el SSID (olfatear). 16 Modo de infraestructura Filtro de direcciones MAC Redes inalámbricas domésticas Cifrado WEP Restringir el acceso a la LAN inalámbrica en función de una tabla de direcciones válidas de control de acceso de medios (MAC) Un usuario malicioso puede probar fácilmente muchas direcciones MAC hasta encontrar una que funcione Esperar a olfatear el tráfico de un usuario válido y utilizar su dirección MAC Mayor labor de administración por la tabla de direcciones MAC Cada cliente inalámbrico comparte una clave con el punto de acceso Cada paquete está cifrado con una clave compartida y un vector de inicialización Tamaño de la clave WEP: 40 bits o 104 bits Varios problemas (se puede descifrar) 17 Redes inalámbricas domésticas (2) Redes inalámbricas domésticas en modo de infraestructura 18 WPAWPA-PSK Configuración de cliente Windows 19 PSK: número de 256 bits Contraseña de entrada: 8 a 63 bytes TKIP: sustituye a WEP Cambio de claves: las claves de cifrado se cambian después de un intervalo de tiempo especificado 20 Redes inalámbricas domésticas Recursos adicionales WPAWPA-PSK Configuración de cliente Windows Requiere compatibilidad en el controlador de adaptador de red inalámbrica “Configuring Windows XP IEEE 802.11b Wireless Networks for the Home and Small Business” (Configuración de redes inalámbricas IEEE 802.11b en Windows XP para el hogar y pequeñas empresas) z “Deploying Secure 802.11 Wireless Networks with Microsoft Windows” (Implementación de redes inalámbricas 802.11 seguras con Microsoft Windows) z http://www.microsoft.com/technet/treeview/default.asp?url=/t echnet/prodtechnol/winxppro/maintain/wifisoho.asp http://www.microsoft.com/mspress/spain/books/book20717.h tm Información acerca de WPA (en inglés) z http://www.wifialliance.org/opensection/protected_access.as p (Este sitio Web está fuera del dominio de Microsoft. Microsoft no no se responsabiliza de su contenido.) 21 22 Recursos adicionales (2) Sitio Web de WiWi-Fi en Microsoft (en inglés) z Gracias por asistir a la presentación presentación técnica de soporte de Microsoft de hoy. hoy. http://www.microsoft.com/windowsserver2003/tec hnologies/networking/wifi/default.mspx IEEE 802.11 (en inglés) z Para obtener información información acerca de las próximas próximas presentaciones técnicas de soporte y para obtener acceso al contenido archivado (archivos de multimedia de transmisión transmisión,, diapositivas de PowerPoint® PowerPoint® y transcripciones), transcripciones), visite: visite: http://grouper.ieee.org/groups/802/11/index.html (Este sitio Web está fuera del dominio de Microsoft. Microsoft no no se responsabiliza de su contenido.) “Security of the WEP Algorithm” (Seguridad del algoritmo WEP) z http://www.isaac.cs.berkeley.edu/isaac/wephttp://www.isaac.cs.berkeley.edu/isaac/wepfaq.html http://support.microsoft .com/default.aspx aspx? ?scid= http://support.microsoft.com/default. scid=fh;ES fh;ES-ES;webcst ES;webcst (Este sitio Web está fuera del dominio de Microsoft. Microsoft no no se responsabiliza de su contenido.) 23