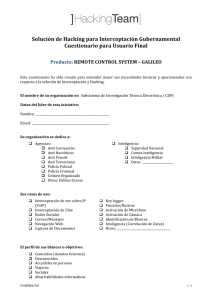

Hacking desde Cero

Anuncio