B/N

Anuncio

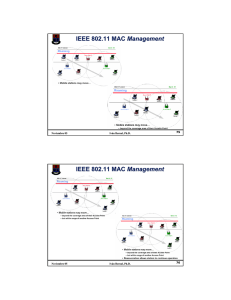

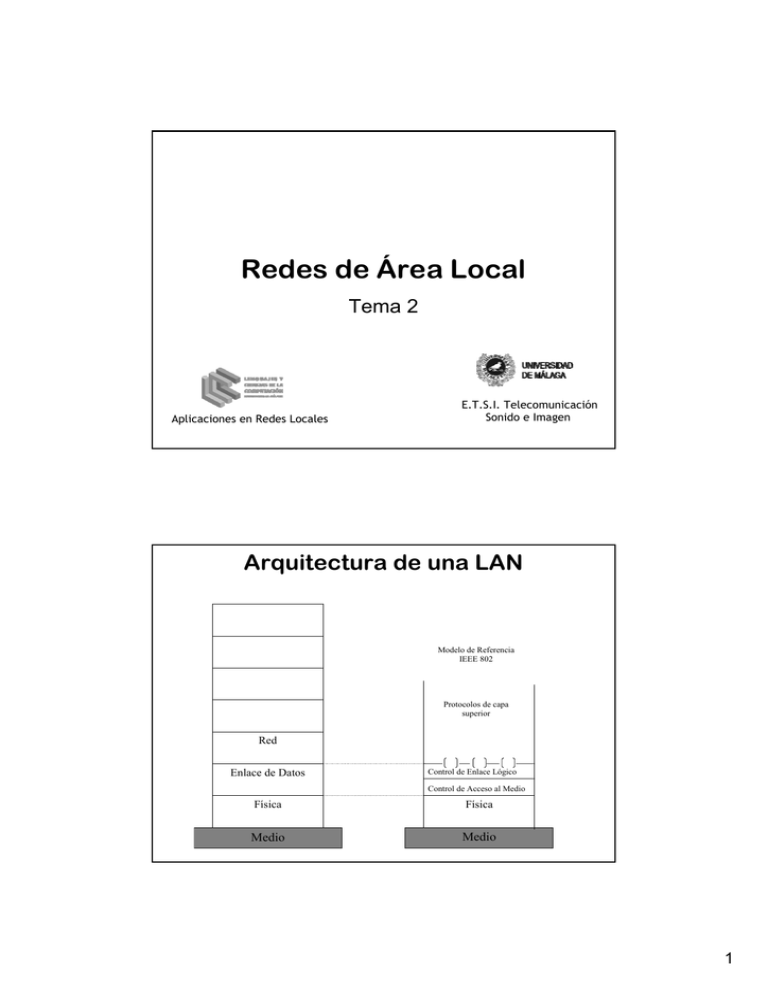

Redes de Área Local Tema 2 Aplicaciones en Redes Locales E.T.S.I. Telecomunicación Sonido e Imagen Arquitectura de una LAN Modelo de Referencia IEEE 802 Protocolos de capa superior Red Enlace de Datos Control de Enlace Lógico Control de Acceso al Medio Física Física Medio Medio 1 Características • Topología • Bus/Árbol • Anillo • Estrella • Control de Acceso al Medio • Clasificación: ¿Dónde? • Centralizadas • Distribuidas • Descentralizadas • Clasificación: ¿Cómo? • Síncrona • Asíncrona • Rotación circular • Reserva • Contención o Competición • Algoritmos de canal ocupado • Medios de Transmisión • Par Trenzado • Cable coaxial • Fibra óptica Protocolos de Control de Acceso al Medio a) En la técnica de control descentralizada MAC LLC A LLC A LLC B MAC LLC B MA_Data.req MA_Data.req MA_Data.conf b)En la técnica de control distribuida MA_Data.ind MA_Data.ind MA_Data.conf Formato de la trama MAC Cabecera LLC Cabecera MAC PDU LLC Final trama MAC Control MAC DireccionMAC Direccion MAC Destino Origen 2 Estándar IEEE para LAN FÍSICA Cable Coaxial Cable ParCoaxial Trenzado Token Ring FDDI CSMA/CD IEEE 802.5 MAC IEEE 802.2 IEEE 802.3 LLC Par Trenzado Token Ring Fibra Óptica IEEE 802.3 - Ethernet Colisión (2 y 5 tratan de transmitir a la vez) Ethernet usando un HUB (concentrador) Ethernet usando un SWITCH (conmutador) 3 IEEE 802.5 – Token Ring IEEE 802.5 Formato de Trama Testigo (3 bytes) SD AC ED SD : Delimitador de Comienzo AC : Control de Acceso ED : Delimitador de Final Formato general de trama (> 21 bytes) AC FC DA SD : Delimitador de Comienzo FC : Control de Trama SA : Dirección Origen ED : Delimitador de Final SA Datos FCS ED FS AC : Control de Acceso DA : Dirección destino FCS : Secuencia de comprobación de trama FS : Estado de Trama P P P T M R R R prioridad Token 0 testigo SD reserva Monitorización 1 datos 4 FDDI • Topología de anillo doble paralelo: • Rotación de los datos en sentidos inversos. • Al anillo primario se le denomina "A", y "B" al secundario. • El anillo A es usado normalmente por los datos que viajan a través de la red. • El anillo secundario es utilizado como backup, en caso de algún fallo en el anillo A, de una forma totalmente automática, y sin intervención por parte del usuario. • Dos tipos de estaciones conectadas al anillo • Clase A o Estaciones de doble conexión • Clase B o estaciones de una conexión. Normalmente a través de un concentrador 5 FDDI • Dos tipos de tráfico: • Síncrono: capacidad de transmisión continua • Asíncrono. Permite el uso de prioridades • Fallo en el anillo: Capa de Enlace de Datos • Funciones: • Control de Flujo Æ Regulación del flujo de datos • Detección de Errores Æ Código con capacidad de detección de errores. • Control de Errores Æ Retransmisión de Tramas perdidas o dañadas • Temporizadores • Confirmaciones positivas • Confirmaciones negativas • Gestión del enlace • Inicio, mantenimiento y finalización del intercambio de dato • Los datos se envían en bloques Æ Tramas • Datos y control sobre en mismo enlace 6 Control de Flujo • Técnica utilizada para asegurar que el emisor no sobrecarga al receptor con una cantidad de datos excesiva. • Control de flujo stop-&-wait (parada y espera) • Trama de confirmación positiva (ACK o RR) • Ventaja Æ Sencillo Emisor • Desventaja Æ Ineficiencia Receptor Datos ACK Datos ACK Control de Flujo • Control de flujo mediante ventana deslizante (sliding-window) … … Time • Se permite el envío de varias tramas (N) sin esperar confirmación • Las tramas se etiquetan con un número de secuencia • Confirmaciones acumulativas Æ ACK N o RR N Sender Receiver • N = el numero de secuencia de la siguiente trama que espera recibir • K bits Æ 0 a 2k – 1 • Interrupción Transmisión Æ RNR n • Transmisión de datos en ambos sentidos 7 Detección y Control de Errores • Detección de Errores • Comprobación de paridad • Comprobación de redundancia cíclica (CRC) • Control de Errores • Conjunto de Mecanismos para la detección y corrección de errores en la transmisión de una Secuencia de tramas ordenadas • Dos tipos de errores • Trama perdida • Trama dañada • Técnicas • • • • Detección de errores Confirmaciones positivas Temporizadores y Retransmisión de tramas Confirmación negativa 8 ARQs • Genéricamente: Mecanismos de solicitud de repetición automática (Automatic Repeat Request) Æ Transforman un enlace no seguro en seguro • Tres variantes: • ARQ con stop-&-wait (Parada y Espera) • ARQ con go-back-n (Adelante Atrás N) • ARQ con selective-reject (Rechazo Selectivo) 9 IEEE 802.2 Control de Enlace Lógico • Define un protocolo de control de enlace logíco (Logical Lick Control). • En esta capa la cabecera consta de tres campos: • DSAP Destination Service Access Point (8 bits) • SSAP Source Service Access Point (8 bits) • Control: Campo para llevar a cabo funciones para el control de flujo • Proporciona 2 modos de operación no orientados a la conexión y uno orientado a la conexión. • Cada modo de operación del protocolo se corresponde con un servicio diferente ofrecido a la capa usuaria del servicio de enlace de datos, normalmente la capa de Red. IEEE 802.2 • Modos de operación: • Tipo 1 Æ No orientado a la conexión sin confirmación. • Reduce el tráfico – difusión a todas las estaciones • No garantiza la entrega • No garantiza el orden de recepción • Tipo 2 Æ Orientado a la conexión • • • • Sólo para comunicación punto a punto Fases de establecimiento de conexión y desconexión. Control de flujo por ventana deslizante Garantiza entrega y orden • Tipo 3 Æ No orientado a la conexión con confirmación • Sólo para comunicación punto a punto • Confirma la entrega de tramas de datos 10 Protocolo IEEE 802.2 Elementos de Interconexión • Nivel Físico • Repetidores • Concentradores (HUB) • Conmutadores (SWITCHER) • Nivel de Enlace • Puentes • Transparentes • De Aprendizaje • De Traducción • Nivel de Red • Pasarelas (Gateway) • Router IP 11 12