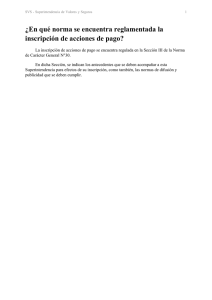

El Internet en el Derecho Colombiano

Anuncio