Diapositiva 1 - Ministerio de Defensa

Anuncio

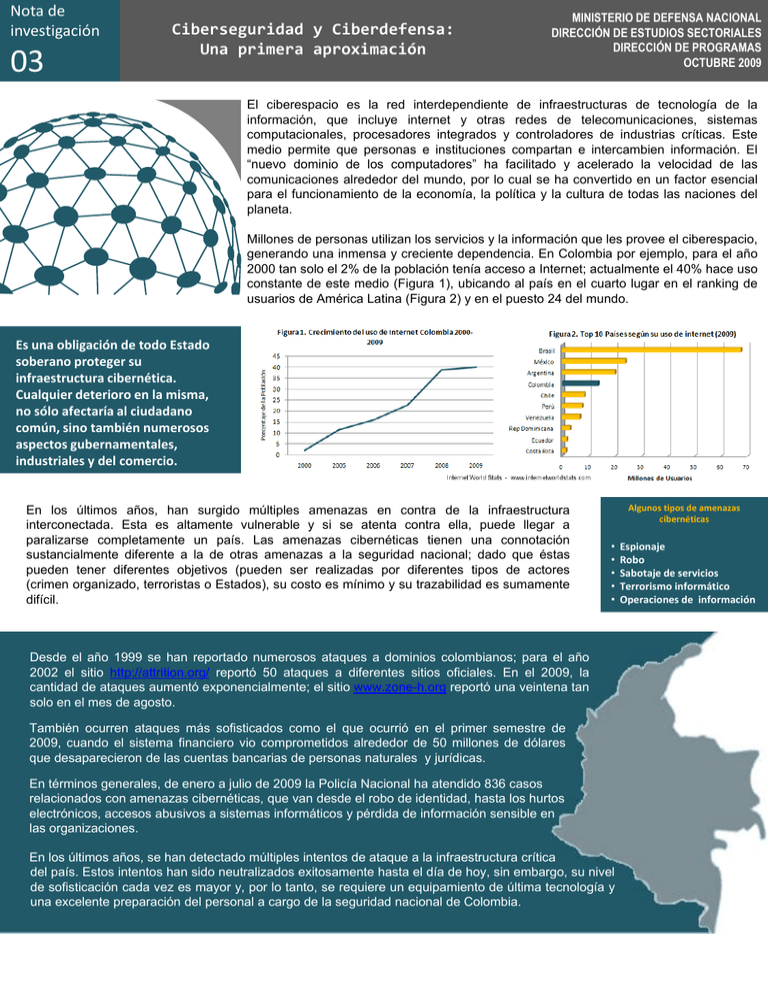

Nota de Incidencia del Cambio Climático en desastres Naturales Ciberseguridad y los Ciberdefensa: investigación Una primera aproximación 03 MINISTERIO DE DEFENSA NACIONAL DIRECCIÓN DE ESTUDIOS SECTORIALES DIRECCIÓN DE PROGRAMAS OCTUBRE 2009 El ciberespacio es la red interdependiente de infraestructuras de tecnología de la información, que incluye internet y otras redes de telecomunicaciones, sistemas computacionales, procesadores integrados y controladores de industrias críticas. Este medio permite que personas e instituciones compartan e intercambien información. El “nuevo dominio de los computadores” ha facilitado y acelerado la velocidad de las comunicaciones alrededor del mundo, por lo cual se ha convertido en un factor esencial para el funcionamiento de la economía, la política y la cultura de todas las naciones del planeta. Millones de personas utilizan los servicios y la información que les provee el ciberespacio, generando una inmensa y creciente dependencia. En Colombia por ejemplo, para el año 2000 tan solo el 2% de la población tenía acceso a Internet; actualmente el 40% hace uso constante de este medio (Figura 1), ubicando al país en el cuarto lugar en el ranking de usuarios de América Latina (Figura 2) y en el puesto 24 del mundo. Es una obligación de todo Estado soberano proteger su infraestructura cibernética. Cualquier deterioro en la misma, no sólo afectaría al ciudadano común, sino también numerosos aspectos gubernamentales, industriales y del comercio. En los últimos años, han surgido múltiples amenazas en contra de la infraestructura interconectada. Esta es altamente vulnerable y si se atenta contra ella, puede llegar a paralizarse completamente un país. Las amenazas cibernéticas tienen una connotación sustancialmente diferente a la de otras amenazas a la seguridad nacional; dado que éstas pueden tener diferentes objetivos (pueden ser realizadas por diferentes tipos de actores (crimen organizado, terroristas o Estados), su costo es mínimo y su trazabilidad es sumamente difícil. Algunos tipos de amenazas cibernéticas • • • • • Desde el año 1999 se han reportado numerosos ataques a dominios colombianos; para el año 2002 el sitio http://attrition.org/ reportó 50 ataques a diferentes sitios oficiales. En el 2009, la cantidad de ataques aumentó exponencialmente; el sitio www.zone-h.org reportó una veintena tan solo en el mes de agosto. También ocurren ataques más sofisticados como el que ocurrió en el primer semestre de 2009, cuando el sistema financiero vio comprometidos alrededor de 50 millones de dólares que desaparecieron de las cuentas bancarias de personas naturales y jurídicas. En términos generales, de enero a julio de 2009 la Policía Nacional ha atendido 836 casos relacionados con amenazas cibernéticas, que van desde el robo de identidad, hasta los hurtos electrónicos, accesos abusivos a sistemas informáticos y pérdida de información sensible en las organizaciones. En los últimos años, se han detectado múltiples intentos de ataque a la infraestructura crítica del país. Estos intentos han sido neutralizados exitosamente hasta el día de hoy, sin embargo, su nivel de sofisticación cada vez es mayor y, por lo tanto, se requiere un equipamiento de última tecnología y una excelente preparación del personal a cargo de la seguridad nacional de Colombia. Espionaje Robo Sabotaje de servicios Terrorismo informático Operaciones de información Contexto Internacional “Así como en el Siglo XIX tuvimos que consolidar la presencia en los mares para nuestra seguridad nacional y prosperidad y en el Siglo XX tuvimos que consolidar el aire, en el Siglo XXI tendremos que garantizar nuestra superioridad en el ciberespacio.” Penetración Internet (% Población) Oficina de Ciber Seguridad del Reino Unido PAÍSES EQUIPOS DE RESPUESTA A INCIDENTES EN LA REGIÓN En funcionamiento En proceso de conformación INCIDENTES PRESENTADOS Alemania • Recibió miles de intentos de espionaje comercial por parte de hackers chinos, que en algunos casos llegaron a bloquear páginas web gubernamentales por varias horas. • Constantemente recibe ataques por parte de hackers rusos a su red eléctrica y ferroviaria Australia •En múltiples ocasiones, hackers norcoreanos y chinos han ingresado y bloqueado páginas web del Gobierno. •En noviembre de 2008, el sitio del Primer Ministro fue desconectado completamente por dos días. China • China se ha embarcado en una serie de asaltos informáticos a naciones occidentales como Corea del Sur, Alemania, Australia, Reino Unido y Estados Unidos. Corea del Norte • A pesar de haber sido acusada de numerosos asaltos informáticos, Corea del Norte no ha aceptado oficialmente que dichos asaltos provengan de organismos oficiales. ACCIONES TOMADAS POR LOS GOBIERNOS • Desde marzo de 2009, estableció su primera unidad exclusivamente dedicada a la guerra cibernética, • Esta unidad está conformada por 60 oficiales y suboficiales de todas las fuerzas y está comandada por un General del Ejército Alemán. • Creó el Centro de Operaciones Cibernéticas que coordina las acciones estatales ante los incidentes ocurridos en el ciberespacio. • En el Libro Blanco de Defensa de 2009, se definió a la ciberseguridad como una de las capacidades esenciales y principales a fortalecer en los próximos 20 años. • Tiene una capacidad bien conformada y hombres entrenados dentro del Comando Cibernético Conjunto (militar y civil). • Ha desarrollado una red operativa muy segura para sus sistemas gubernamentales y militares, haciendo sus redes impenetrables y con un poderío ofensivo que está en posición de demorar o interrumpir el despliegue de tropas de otros países. • Tiene operando desde hace aproximadamente 8 años una unidad de guerra cibernética, especializada en hackear las redes militares surcoreanas y norteamericanas para extraer información y examinar sus vulnerabilidades. Corea del Sur • Sus redes informáticas civiles y militares están bajo continuo ataque; se reporta que mensualmente sufren alrededor de 10.500 intentos de ingresos piratas y de 81.700 contagios con virus informáticos. • En 2004, hackers chinos y norcoreanos robaron información ultrasecreta de sistemas de diferentes agencias gubernamentales. • Planea la creación de un Comando Conjunto Unificado de Guerra Cibernética para 2012 con el fin de enfrentar la amenaza creciente de ataques a sus redes informáticas gubernamentales y militares. • Las entidades civiles han desarrollado un fuerte mecanismo privado de defensa a los ataques, dada la poca eficiencia de las acciones adelantadas en este sentido por parte del Estado. Estados Unidos • En enero de 2009, hackers robaron información ultrasecreta del Joint Strike Fighter ó F-35 (el proyecto de un sistema de armas más costoso en la historia de Estados Unidos). • El 4 de julio de 2009, deshabilitaron las páginas web del Departamento del Tesoro y de Estado, de la Comisión Federal de Comercio, del Pentágono y de la Casa Blanca. • Creó un Centro de Ciber - Comando Unificado que depende de la Agencia de Seguridad Nacional (NSA, por sus siglas en inglés). • Este Centro optimiza los esfuerzos hechos por parte de las Fuerzas Militares y otras agencias, y provee al país con la capacidad de defender la infraestructura tecnológica y de conducir operaciones ofensivas. Estonia • En 2007, sufrió el peor ataque cibernético ocurrido en la historia. Luego de un incidente diplomático, hackers rusos bloquearon los sistemas informáticos de las agencias gubernamentales. El país quedó completamente desconectado y sin servicios bancarios, de internet y de fluido eléctrico por varios días. • En 2008 creó conjuntamente con varios países de Europa, la OTAN y EE.UU. el Centro Internacional de Análisis de Ciberamenazas. • En este centro trabajan 30 personas, entre personal técnico y administrativo. Su presupuesto proviene de los países participantes de manera compartida. Francia • En enero de 2009, aviones de combate franceses no pudieron despegar de su portaviones al ser desactivado, por medio de un virus informático, su sistema electrónico. • Creó la Agencia de Seguridad para las Redes e Información (FINSA), que vigila las redes informáticas gubernamentales y privadas con el fin de defenderlas de ataques cibernéticos. Esta agencia depende directamente del Ministro de Seguridad Nacional. •Lidera la Unidad de Ciberseguridad y Ciberdefensa en la OTAN. Caso Ilustrativo – Estonia 2007 A continuación se presenta cronológicamente, el ataque cibernético documentado más grande de la historia. Abril 15 Abril 26 El Gobierno de Estonia, decide remover del centro de Tallin el Monumento del Soldado de Bronce, lo cuál genera un fuerte enfrentamiento diplomático con Rusia. Mayo 2 El ataque cibernético empezó a las 10 p.m.. Al final de esa primera semana, todas las páginas web gubernamentales y de los diferentes partidos políticos habían sido bloqueadas. 10:00pm 10:00pm 10:00pm Kaput Kaput Kaput 10:00pm Mayo 9 La segunda semana, todos los medios de comunicación quedaron completamente desconectados, haciendo imposible que se le informara al mundo lo que estaba ocurriendo A medianoche, ocurrió el ataque más fuerte. Los hackers desconectaron todo el sistema bancario. bloquearon sus páginas web y los cajeros electrónicos dejaron de funcionar. Mayo 19 Mayo 15 Durante tres semanas, los sitios web del gobierno, los bancos, medios de comunicación y todas las universidades fueron sistemáticamente atacados y desconectados. Los ataques se detuvieron y la primera ciberguerra llegó a su fin. Estonia inmediatamente acusó al gobierno de Rusia, pero nada ha podido ser demostrado. Capacidad de ciberseguridad y ciberdefensa Al beneficiarnos de los ilimitados recursos de las redes públicas de datos como Internet y de la infraestructura tecnológica interconectada, también nos enfrentamos a nuevos escenarios para el delito, el terrorismo y la guerra, lo cual exige la creación de nuevas herramientas de prevención, reacción y defensa. Para consolidar una capacidad suficiente de ciberseguridad y ciberdefensa, es necesaria una estrategia nacional alrededor de las siguientes áreas de concentración: Sistemas seguros y resistentes Estándares y protocolos que permitan proteger de los ciberataques a todos los sectores. Esto requiere un buen entendimiento de las posibles vulnerabilidades y sus correspondientes impactos. Doctrina y normatividad Ajuste de los marcos jurídicos y reglamentarios, realizados conjuntamente por instancias públicas y privadas. Generación de una doctrina conjunta para el control del ciberespacio a nivel de Fuerzas Militares y de Policía. Sensibilización y cambio cultural Conciencia generalizada de la importancia del uso del ciberespacio como un medio para alcanzar objetivos de seguridad nacional. Implementación de los cambios de comportamiento y de cultura de trabajo que requiere un ambiente seguro. Roles y misiones Definición de funciones y objetivos específicos entre los diferentes componentes de la Fuerza Pública, teniendo en cuenta su misionalidad y sus capacidades en cada una de éstas. Es imperativo, evitar duplicidad de funciones y de gasto de recursos. Compromiso internacional Coherencia del trabajo nacional con el de Estados amigos y organizaciones internacionales relevantes. Revisar la evolución de los temas concernientes al ciberespacio, recoger lecciones aprendidas, compartir buenas prácticas con los aliados estratégicos y proponer enmiendas, si estas son requeridas. Educación y capacidades de investigación y desarrollo Fomento de la educación y experticia en temas de ciberseguridad y ciberdefensa. Esto implica entrenamiento específico, acreditaciones y la eventual implementación de una carrera profesional. Estar al tanto de las tendencias globales y asegurar que los esfuerzos en investigación y desarrollo estén dirigidos y coordinados hacia los objetivos trazados. Infraestructura y equipamiento Capacidad de alertar de manera temprana los posibles ataques a la infraestructura de información nacional, ya sea pública o privada, por parte de criminales, terroristas u otros Estados. Capaz de repeler dichos ataques y de contraatacar estratégicamente al agresor. Colombia se Protege: colCERT Colombia se está preparando para enfrentar la amenaza cibernética y ha avanzado en consolidar las capacidades necesarias ya mencionadas. Desde el año 2005, el Ministerio de Relaciones Exteriores creó un grupo interagencial de trabajo para analizar y profundizar en los temas concernientes al ciberespacio. Posteriormente, el Ministerio de TICs, por medio de una consultoría, identificó las brechas y los vacíos que tiene la Nación en materia de Seguridad Informática. Teniendo el resultado de esta iniciativa y el de múltiples discusiones en el grupo de trabajo, la Cancillería, el Ministerio del Interior y Justicia, el Ministerio de TICs, y otras entidades involucradas en el proceso, decidieron que el Ministerio de Defensa liderara los temas de Ciberseguridad y Ciberdefensa. El resultado más significativo que ha tenido este grupo interagencial ha sido la creación, en el 2009, del colCERT (Equipo de Respuesta a Equipo de Respuesta a Emergencias Informáticas de Colombia), cuya función principal es la de coordinar las acciones necesarias para la protección de la infraestructura crítica del Estado colombiano, frente a emergencias de cibernéticas que atenten o comprometan la Seguridad y Defensa Nacional. El trabajo está orientado en los siguientes tres ejes temáticos: Fortalecimiento Jurídico e Institucional Adecuación y adopción de las medidas legislativas y judiciales para la ciberseguridad Ministerio del Interior y de Justicia Asuntos Internacionales Seguimiento a tendencias internacionales e implementación de acuerdos asumidos por el Estado Ministerio de Relaciones Exteriores Medidas contra el Delito Cibernético Implementación de medidas para la seguridad y defensa del Estado Colombiano y puesta en marcha del colCERT Ministerio de Defensa Nacional (Líder) Consideraciones Finales 1 2 3 Los riesgos de un ataque cibernético a las redes interconectadas del país son cada vez más altos: Cuanto más se extienda el uso de Internet en nuestro país y se aumente la dependencia a las infraestructuras y tecnologías informáticas, el nivel de vulnerabilidad se incrementará. Esta situación tiene que ser atendida con el objetivo de evitar situaciones como la que vivió Estonia en el 2007. La Ciberdefensa y Ciberseguridad son un tema estratégico para el país: Ante el surgimiento de amenazas cibernéticas regulares e irregulares, que están en posición de amenazar la seguridad nacional de cualquier país, los gobiernos y Fuerzas Militares del mundo han empezado a considerar la Ciberdefensa y la Ciberseguridad como capacidades estratégicas prioritarias a fortalecer en los próximos 10 años. El colCERT debe enmarcarse en una Política Nacional de Ciberseguridad y Ciberdefensa en donde participen de manera coordinada el sector público y el privado, con estructuras y financiamiento que permitan su continuo fortalecimiento en el futuro. Bibliografía • AGENCE FRANCE-PRESSE. (2009). S. Korea announces cyber warfare command plans. Disponible en: http://www.defensenews.com/story.php?i=4159007 • AUSTRALIAN GOVERMENT-DEPARTMENT OF DEFENCE. (2009). Defending Australia in the Asia Pacific Century: Force 2030 – Defence White Paper. CBS NEWS. (2009). Gates: Cyber Attacks A Constant Threat. Disponible en: http://www.cbsnews.com/stories/2009/04/21/tech/main4959079.shtml • COUNCIL ON FOREIGN RELATIONS. (2008). The Evolution of Cyber Warfare. • CRS REPORT FOR CONGRESS (2001). Cyberwarfare. • GOETZ,J; ROSENBACH, M; SZANDAR, A. (2009). National Defense in Cyberspace. Spiegiel International Online. Disponible en: http://www.spiegel.de/international/germany/0,1518,606987,00.html • IA NEWSLETTER (2009). Army, Navy, Air Force, and Cyber – Is it time for a Cyberwarfare Branch of Military. Vol. 12 No. 1. • PILKINGTON, E. (2008). China winning cyber war, Congress warned. The Guardian: Londres. Disponible en: http://www.guardian.co.uk/technology/2008/nov/20/china-usmilitary-hacking THE REGISTER. (2009). US military cyberwar force will work with NSA. Disponible en: http://www.theregister.co.uk/2009/06/24/us_military_cyber_force_announced/ • THE WHITE HOUSE. (2009). Cyberspace Policy Review. • UK OFFICE OF CYBER SECURITY. (2009). Cyber Security Strategy of the United Kingdom. Agradecimientos • TC. Oscar Eduardo Contreras – Coordinador Grupo TICs MDN • Ricardo Torres – Asesor Grupo de TICs MDN • Ing. Leonardo Huertas – Asesor Grupo de TICs MDN • Olga Lucía Saavedra - Asesor Grupo de Ciencia y Tecnología MDN •CN. Marco Gélvez – Dir. Contrainteligencia CGFM • CF. Carlos Cruz – DIONA - ARC • CF. León Espinosa – Asesor Comandante ARC Si desea mayor información contáctenos en la Dirección de Estudios Sectoriales, 4to piso Edificio Nuevo del Ministerio de Defensa Nacional, Tel: 2660299 o escribanos a la siguiente dirección: [email protected]