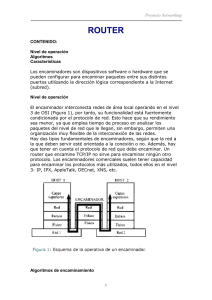

Protocolos de Interconexión de Redes

Anuncio