UNIDAD 1 INTRODUCCIÓN AL COMERCIO

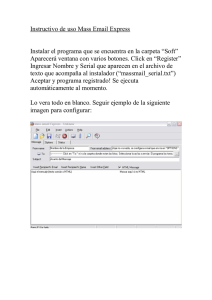

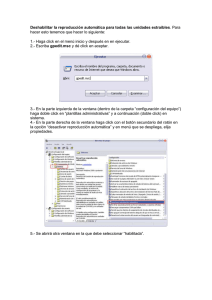

Anuncio