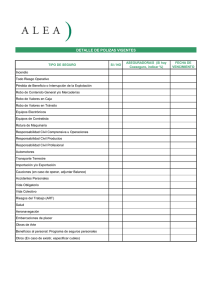

2.- tabla de seguridad

Anuncio

BENEMÉRITO INSTITUTO NORMAL DEL ESTADO GRAL. “JUAN CRISÓSTOMO BONILLA” LICENCIATURA EN EDUCACIÓN PREESCOLAR CURSO: LAS TIC EN LA EDUCACIÓN DRA. ALEXANDRA ROSSANO ORTEGA INTEGRANTES: ALMONTE MEJIA MARI ALEX CEBADA POSADAS DANIELA MENESES CAMPOS MONICA PATIÑO PÉREZ JESSICA SÁNCHEZ ANGEL KAREN STEPHANY VAZQUEZ TUXPAN ANA KAREN 1° “A” INTRODUCCIÓN Este trabajo es de gran importancia, pues aborda temas que son de interés social, ya que el uso de la computadora se ha vuelto indispensable y por lo mismo debe tenerse cuidado con aspectos de seguridad como lo son: virus, privacidad, configuraciones, entre otras. Este documento se fundamenta principalmente en problemas que han surgido y que nos quedan de experiencias, también nos proporciona una posible solución a cada problema planteado. Tema Problema POSIBLE Solución 1.-Seguridad & Protección de Información Robo de Identidad:Uno de los ataques más comunes a los que se enfrentan las personas son el robo de identidad. Este ataque se basa en la obtención de información personal y privada para después 1. utilizarla con fines lucrativos o de usurpación, inclusive en actividades 2. ilegales. Con esta información se pueden ejecutar diferentes acciones que causan un gran daño a la víctima como lo es el fraude. Los casos más cotidianos que se Pasos inmediatos Se puede actuar rápidamente para impedir que el ladrón de identidad nos siga perjudicando. Para ello hay tres pasos importantes que son: Colocar una alerta de fraude inicial: Solicitar a 1 de las 3 compañías de informes crediticios que coloque una alerta de fraude en su informe de crédito. La compañía a la que se llame debe comunicar su alerta a las otras 2 compañías. Con una alerta de fraude inicial en el informe de crédito, a los ladrones de identidad se les puede hacer más difícil abrir cuentas a nuestro nombre. Solicitar sus informes de crédito: Las víctimas del robo de identidad tienen derecho a recibir un informe de crédito gratuito de parte de cada una de las 3 compañías de informes crediticios. Crear un Reporte de Robo de Identidad: Un Reporte de Robo de Identidad otorga importantes derechos que pueden ayudar a recuperarnos de los efectos del robo. Para crear este reporte, se debe presentar una queja ante la FTC e imprimir la Declaración Jurada de Robo de Identidad. Usar esa copia para presentar una denuncia policial y crear un Reporte de Robo de Identidad. Fuente: Doc, T. (s.f.). eHow en Español. Obtenido de eHow en presentan tienen Español: http://www.ehowenespanol.com/hackersque ver con las robar-informacion-personal-facebook-info_276382/ tarjetas de crédito y los delitos relacionados con éstas. Esto es debido a que los carteristas han logrado no sólo adquirir las tarjetas de sus víctimas sino que hoy en día logran descifrar datos relevantes que les permiten hacer uso de las mismas, lo que se convierte en un robo de identidad TEMA 2.-RESPALDO DE INFORMACIÓN 3.-ANTIVIRUS PROBLEMA Juan tiene archivos en la PC los cuales son importantes ya que al final del curso escolar los quieren todos completamente ordenados, el guarda sus archivos y trabajos en la PC y en la USB, un día determinado se descompone la tarjeta madre de su compu y necesita corregir los trabajos que en ella había guardado ¿Cómo puede el recuperar sus archivos? Allison tiene su computadora POSIBLE SOLUCIÓN Si Juan guardo sus documentos en la USB entonces no tendrá problemas en corregir los trabajos ya que en ella los lleva. En caso de no haber hecho el respaldo en la USB o en otro servidor pues perdería sus archivos automáticamente y no los podría recuperar. Que de ahora en adelante guarde su información en un servidor electrónico, además de la USB Y CD Fuente https://rapidshare.com/home una pagina para almacenar la información como descargo electrónico Llevarla con un técnico en computación para que de un chequeo al equipo y solucionar el protegida con su antivirus sin embargo este se ha infectado de virus ya que ella no se dio cuenta que se debía actualizar ¿Cómo puede solucionar su problema? TEMA 4.- LA SEGURIDAD EN INFORMATICA: INTERNET 5.- SEGURIDAD Y CONFIGURACIÓN EN LA COMPUTADORA. 6.-SEGURIDAD DE DOCUMENTOS ELECTRÓNICOS PROBLEMA problema Formatear la computadora Actualizar el antivirus y buscar la manera de eliminar el virus filtrado Fuete http://entretenifacil.blogspot.es/1249421160/ este link explica como formatear una pc de escritorio conociendo claro como instalar los controladores POSIBLE SOLUCIÓN Sofware bloqueador: Que los niños tengan la posibilidad de entrar a páginas inapropiadas para los niños. Ejemplo: sexo *Colocar el ordenador en un cuarto distinto a su habitación, de esta manera se podrá controlar lo que visitan los niños. * Filtrar los contenidos para evitar las visitas no deseadas, usando como palabra clave en el caso antes mencionado “Sexo”, hay en el internet programas gratuitos para filtrar los contenidos de la web. Sin embargo, hay que verificar que estos no consten de algún tipo de virus, que dañe a la computadora.(Suarez, 2008, págs. 28-30) Que los niños Poner límites de tiempo en el ordenador, estén la mayor generando así que automáticamente se apague el parte del día en las equipo. sitios web y más Pasos a seguir: aún cuando los *Dirígete a Inicio padres no están *Entrar en el Panel de control en el hogar. * Después al control parental Vigilándolos. *Haz clic en la cuenta de usuario *Haz clic en Limites de tiempo *Y por último se ingresa a configurar los límites de tiempo, en la cual se establece el tiempo en el cual el ordenador funcionara. (Suarez, 2008, pág. 43) Un ejemplo seria cuando queremos guardar nuestros correos electrónicos importantes, pero no queremos que únicamente se queden en nuestra bandeja de entrada de OUTLOOK. GUARDARLOS EN EL ORDENADOR O EN OTRA CUENTA. Para hacer una copia de seguridad de tus mensajes en tu ordenador: Recomendamos que utilices un documento de texto (como Wordpad, Microsoft Word, Textedit, Oracle Open Office Writer, etc.), y luego guardes el documento en tu ordenador. Para ello: 1. Abre un programa de documentos de texto y crea un nuevo archivo. 2. Copia y pega la información contenida en cada correo electrónico que deseas guardar. 3. Guarda el archivo en tu ordenador. Para guardar los mensajes en otra cuenta de correo, sigue los pasos que se indican a continuación: Reenvía los mensajes de correo electrónico con la última versión de Yahoo Mail: 4. Localiza el mensaje que quieres reenviar en tu cuenta de Yahoo Mail. 5. Marca el mensaje o selecciona el mensaje para abrirlo. Sólo se puede reenviar un mensaje a la vez. 6. Haz clic en el botón Reenviar (la flecha apuntando a la derecha) de la barra de herramientas encima de tu mensaje. Se abrirá una nueva pestaña "Redactar mensaje" con el contenido original en el área del texto del mensaje. Fuente: SANGERS, J. (28 de septiembre de 2012). EL CANASTO. Recuperado el 09 de noviembre de 2013, de http://canasto.es/2012/09/documentoselectronicos/ 7.-COMPARTIR ARCHIVOS POR REDES Mi computadora tiene la configuración de CARPETA COMPARTIDA, pero hay varias computadoras conectadas a la misma red y no quiero que todos vean mis documentos porque son trabajos escolares importantes. 1.-Ingresar en “MI PC” y ubicar la carpeta compartida que deseamos proteger. 2.-Hacer clic sobre la carpeta con el botón derecho del mouse. 3.-Seleccionar “COMPARTIR Y SEGURIDAD”. Se desplegara una ventana emergente y seleccionaremos “PERMISOS”. 4.- Quitar el grupo “Todos”, así, evitamos accesos no autorizados. Luego, agregamos los usuarios que deseamos tengan acceso a las carpetas compartidas. Para ello, seleccionar en la ventana de diálogos a los usuarios que tendrán acceso a las carpetas compartidas . 5.-Una vez seleccionados los usuarios, hacemos clic en “Tipos de objetos”, desactivamos “Seguridad incorporados y grupos” y aceptamos. 6.-Hacer clic en “Avanzadas”, seleccionamos “Buscar ahora”, hacemos clic en los usuarios a los que deseamos compartir. Fuente: NOGUERA, B. (26 de noviembre de 2011). CULTURACIÓN un lugar donde aprender el interesante mundo de la computación. Recuperado el 09 de noviembre de 2013, de http://culturacion.com/2011/11/protegiendolas-carpetas-compartidas/ CONCLUSIÓN Con el documento presentado se pretende que sirva para prevenir o en su defecto remediar problemas que estén ligados con aspectos de seguridad. Cabe mencionar que tanto los problemas como las posibles soluciones pueden variar dependiendo el sistema operativo que se este utilizando.