ESET SMART SECURITY 9 Guía para el usuario

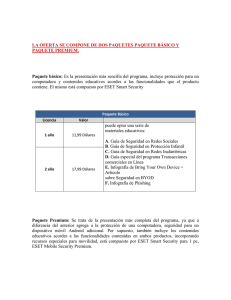

Anuncio