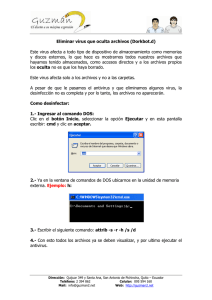

INSTITUTO MIXTO BÁSICO POR COOPERATIVA CÁTEDRA: COMPUTACIÓN CATDRÁTICO: ANA LUZ SALGUERO FLORES CICLO ESCOLAR 2021 TEMAS (INVESTIGACIÓN) DIEGO JOSÉ GONZÁLEZ SEGURA SEGUNDO BÁSICO SECCIÓN A FECHA DE ENTREGA: 10 DE AGOSTO DE 2021. 1 INTRODUCCION El presente trabajo esta diseñado de forma práctica y sencilla para comenzar a conocer un poco de esta extraordinaria herramienta, recorriendo lo conceptos y características de Hardware y Software, Internet, uso y recursos, Navegadores y Buscadores definición y características, todo lo referente a Software educativo, etc. y dando una breve descripción de los principales componentes de un computador. Es por eso que se puede definir como la ciencia que se encarga de la automatización del manejo de la información. La informática, por su rapidez de crecimiento y expansión, ha venido transformando rápidamente las sociedades actuales; sin embargo el público en general solo las conoce superficialmente. Lo importante para entrar en el asombroso mundo de la computación, es perderle el miedo a esa extraña pantalla, a ese complejo teclado y a esos misteriosos discos y así poder entender lo práctico, lo útil y sencillo que resulta tenerlas como nuestro aliado en el día a día de nuestras vidas 2 CARÁCTERÍSTICAS DE UN SITIO SEGURO EN INTERNET Certificado digital. Conocido también como certificado electrónico y también le informa al usuario que se trata de un sitio confiable, ya que este archivo es generado por una entidad de servicios de certificación para mayor seguridad, la cual va a asociar los datos de identidad a una persona o entidad confirmando su identidad digital en la web. Es una manera de rectificar que el propietario del sitio web es una persona de confianza. también es importante para las empresas contar con una buena gestión de tecnologías podrían ser un mejor negocio como la Certificación ITIL Se puede verificar si el sitio cuenta con este certificado al ver un candado en su página. Diseño responsive. Las personas que tienen entre 18 y 35 años, es decir la generación millennial, se caracterizan por vivir conectados a un dispositivo móvil todos los días. Los 2,000 millones de millennials que hay en el mundo cuentan con un dispositivo móvil, esto quiere decir que están navegando y aterrizando en sitios web desde sus smartphones, es por eso que es imprescindible que cada vez que lleguen a un sitio web, este cuente con un diseño adaptado para móviles. Si al navegar en el sitio no se logra visualizar de manera correcta en un dispositivo móvil, creará desconfianza al usuario y preferirá cerrar el sitio. Cualquier sitio confiable debe contar con este tipo de diseño. Forma de contacto Toda organización confiable puede ser contactada fácilmente. La mayor parte de los sitios cuentan con una sección en donde tienen un formulario de contacto. Sin duda como usuario si encuentras que el sitio web puede ser contactado de una manera sencilla, te dará confianza. 3 No hay enlaces rotos Hacer clic en un enlace roto, no encontrar la información requerida o ver la pantalla de ´ERROR´, crea automáticamente una mala experiencia que puede llevar al usuario a pensar mal del sitio. Una solución a este tipo de problemas es que los webmasters hagan un redireccionamiento 301, el cual lleva al lector a la página con la información correcta o en todo caso la página de inicio para que pueda seguir navegando. Certificados SSL. Este tipo de certificados ofrecen seguridad para los visitantes, ya que este da confiabilidad para ingresar datos personales. El protocolo de seguridad SSL hace que los datos viajen por la web de forma segura, pues los datos se envían de forma cifrada o encriptada. ¿Cómo saber si el sitio cuenta con este protocolo? Podrás identificar los sitios que cuentan con este protocolo de seguridad revisando que el http cuente con una s, es decir, https. Buena ortografía. Ningún sitio web de calidad tiene faltas de ortografía en su contenido. Ofrecer calidad es también sinónimo de confianza para el usuario y es necesario tomar el contenido como un producto inherente a un sitio web. De igual forma si un sitio web cuenta con traducciones, es importante que no sean hechas por máquinas, ya que las traducciones regularmente no están realizadas correctamente y se vuelve tedioso para el usuario leer el texto. Encontrar una traducción sin coherencia crea desconfianza al usuario. También es necesario mencionar que algunas organizaciones descuidan la seguridad cibernética, no comprando certificados o tomando medidas de precaución para que su sitio web sea seguro. Muchas veces el robo de información que sufre una entidad corporativa puede ser evitado. 4 TIPOS DE VIRUS Y ANTIVIRUS 1. Tipos de virus informáticos residentes en memoria Estos virus se alojan en la memoria del ordenador y se activan cuando el sistema operativo se ejecuta, infectando a todos los archivos que se abren. Permanecen allí incluso después de que se ejecute el código malicioso. Tienen control sobre la memoria del sistema y asignan bloques de memoria a través de los cuales ejecuta su propio código. Su objetivo es corromper archivos y programas cuando son abiertos, cerrados, copiados, renombrados, etc. 2. Virus de acción directa El objetivo principal de estos tipos de virus informáticos es replicarse y actuar cuando son ejecutados. Cuándo se cumple una condición específica, el virus se pondrán en acción para infectar a los ficheros en el directorio o carpeta que se especifica en el archivo autoexec.bat Este archivo de procesamiento por lotes está siempre en el directorio raíz del disco duro y carga ciertas operaciones cuando el ordenador arranca. El virus infecta uno tras otro todos los archivos que encuentra y que previamente ha seleccionado como sus víctimas. También es capaz de infectar dispositivos externos. Cada vez que se ejecuta el código, estos tipos de virus informáticos cambian su ubicación para infectar nuevos archivos, pero generalmente se encuentra en el directorio raíz del disco duro. 3. Virus de sobreescritura Estos tipos de virus informáticos se caracterizan por el hecho de que borran la información contenida en los ficheros que infectan, haciéndolos parcial o totalmente inútiles. Una vez infectados, el virus reemplaza el contenido del fichero sin cambiar su tamaño. La única manera de limpiar un archivo infectado por un virus de sobreescritura es borrar el archivo completamente, perdiendo así el contenido original. Sin embargo, es muy fácil de detectar este tipo de virus ya que el programa original se vuelve inútil. 4. Virus de sector de arranque Este tipo de virus afecta al sector de arranque del disco duro. Se trata de una parte crucial del disco en la que se encuentra la información que hace posible arrancar el ordenador desde disco. 5. Macro Virus 5 Los macro virus infectan archivos que se crean utilizando ciertas aplicaciones o programas que contienen macros como .doc, .xls, .pps, etc. Estos mini programas hacen que sea posible automatizar una serie de operaciones para que se realicen como si fuera una sola acción, ahorrando así al usuario tener que llevarlas a cabo una por una. Estos tipos de virus informáticos infectan automáticamente el archivo que contiene macros y también infectan las plantillas y los documentos que contienen el archivo. Suele ser un virus que llega por correo electrónico. 6. Virus polimórfico Estos tipos de virus informáticos se encriptan o codifican de una manera diferente, utilizando diferentes algoritmos y claves de cifrado cada vez que infectan un sistema. Esto hace imposible que el software antivirus los encuentre utilizando búsquedas de cadena o firma porque son diferentes cada vez. 7. Virus fat La tabla de asignación de archivos FAT es la parte del disco utilizada para almacenar toda la información sobre la ubicación de los archivos, el espacio disponible, el espacio que no se debe utilizar, etc. Estos tipos de virus informáticos pueden ser especialmente peligrosos ya que impiden el acceso a ciertas secciones del disco donde se almacenan archivos importantes. Los daños causados pueden ocasionar la pérdida de información de archivos individuales e incluso de directorios completos 8. Virus de secuencias de comandos web Muchas páginas web incluyen código complejo para crear contenido interesante e interactivo. Este código es a menudo explotado por estos tipos de virus informáticos para producir ciertas acciones indeseables. TIPOS DE ANTIVIRUS Antivirus preventores: Estos antivirus se caracterizan por avisar antes de que se presente la infección. Este tipo, por lo general, permanece en la memoria del computador, monitoreando las acciones y funciones del sistema. Antivirus identificadores: Este tipo de antivirus tiene objetivo identificar programas infecciosos que pueden afectar el sistema. Además, rastrean secuencias de códigos específicos vinculados con dichos virus. 6 Antivirus descontaminadores: Tienen características similares a los identificadores. Sin embargo, se diferencian en que estos antivirus se especializan en descontaminar un sistema que fue infectado, a través de la eliminación de programas malignos. El objetivo principal de este tipo de virus es que el sistema vuelva a estar como en un inicio. DELITOS INFORMATIVOS Delito informático, delito cibernético o ciberdelito es toda aquella acción antijurídica que se realiza en el entorno digital, espacio digital o de Internet. Ante el extendido uso y utilización de las nuevas tecnologías en todas las esferas de la vida (economía, cultura, industria, ciencia, educación, información, comunicación, etc.) y el creciente número de usuarios, consecuencia de la globalización digital de la sociedad, la delincuencia también se ha expandido a esa dimensión. Gracias al anonimato y a la información personal que se guarda en el entorno digital, los delincuentes han ampliado su campo de acción y los delitos y amenazas a la seguridad se han incrementado exponencialmente.1 Además de los ataques que tienen como objetivo destruir y dañar activos, sistemas de información y otros sistemas de computadoras, utilizando medios electrónicos y/o redes de Internet, se producen nuevos delitos contra la identidad, la propiedad y la seguridad de las personas, empresas e instituciones, muchos de ellos como consecuencia del valor que han adquirido los activos digitales para la big data empresarial y sus propietarios bien sean entes jurídicos o personas naturales. Existen también otras conductas criminales que aunque no pueden considerarse como delito, se definen como ciberataques o abusos informáticos y forman parte de la criminalidad informática.2 La criminalidad informática consiste en la realización de un tipo de actividades que, reuniendo los requisitos que delimitan el concepto de delito, son llevados a cabo utilizando un elemento informático.3 Los delitos informáticos son actividades ilícitas o antijurídicas que: Se cometen mediante el uso de entornos digitales, redes, blockchain, computadoras, sistemas informáticos u otros dispositivos de las nuevas tecnologías de información y comunicación (la informática es el medio o instrumento para realizar un hecho anti jurídico). Tienen por objeto causar daños, provocar pérdidas o impedir el uso de sistemas informáticos (delitos informáticos). QUÉ ES UN HACKER? 7 El término hacker,4 hispanizado como jáquer,5 tiene diferentes significados.6 Según el diccionario los hackers,7 «es todo individuo que se dedica a programar de forma entusiasta, o sea un experto entusiasta de cualquier tipo»,8 que considera que poner la información al alcance de todos constituye un extraordinario bien9. El Diccionario de la lengua española de la RAE, en su segunda acepción, establece que es una «persona experta en el manejo de computadoras, que se ocupa de la seguridad de los sistemas y de desarrollar técnicas de mejora».4 De acuerdo a Eric S. Raymond el motivo principal que tienen estas personas para crear software en su tiempo libre, y después distribuirlos de manera gratuita, es el de ser reconocidos por sus iguales.10 El término hacker nace en la segunda mitad del siglo XX y su origen está ligado con los clubs y laboratorios del Instituto Tecnológico de Massachusetts.11 Sin embargo a mediados de década de 1990, debido la exposición mediática de Kevin Mitnick, el término desvirtuó su significado QUÉ ES UN CRACKER? El término cracker o cráquer (literalmente traducido como rompedor, del inglés to crack, que significa romper o quebrar) se utiliza para referirse a las personas que rompen o vulneran algún sistema de seguridad1 de forma ilícita. Los crackers pueden estar motivados por una multitud de razones, incluyendo fines de lucro, protesta, o por el desafío.2 Mayormente, se entiende que los crackers se dedican a la edición desautorizada de software propietario. Sin embargo, debe entenderse que si bien los ejecutables binarios son uno de los principales objetivos de estas personas, una aplicación web o cualquier otro sistema informático representan otros tipos de ataques que de igual forma pueden ser considerados actos de cracking. 8 CONCLUSIÓN Para concluir este trabajo, puedo decir que con el mismo he adquirido conocimientos acerca de estos temas fundamentales para el estudio de la cátedra de computación. Espero que el estudio del mismo sirva para que el lector aprenda sobre las diferentes características de este trabajo, 9