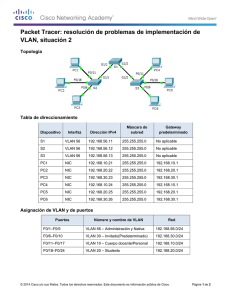

Unidad 5 Switches Multicapa 5.1 Introducción a los Swtiches Multicapa. Identificar las características de los switches multicapa, sus ventajas y desventajas sobre los switches y routers convencionales. Un switch multicapa (multilayer switch) es un dispositivo que integra funciones de conmutación y enrutamiento basado en hardware dentro de una misma plataforma. Un switch multicapa realiza, a una trama y un paquete, lo que hacen los switches y routers tradicionales, incluyendo: Proveer múltiples rutas simultáneas. Segmentar dominios de broadcast. Proveer reenvío de tramas a un destino específico basados en información de capa 2. Determinar la ruta de reenvío basado en información de capa 3. Validar la integridad de la trama de capa 2 y el paquete de capa 3 a través de sumas de verificación (checksums) y otros métodos. Verificar la expiración del paquete y sus actualizaciones. Tener la habilidad de soportar QoS. Tener la habilidad de soportar VoIP. Entre otros. Debido a que son diseñados para manejar tráfico LAN de alto rendimiento, un switch multicapa puede ser ubicado en cualquier lugar dentro de la red, reemplazando a los switches y routers tradicionales. Mientras que muchos switches operan a nivel 2 (enlace de datos) según el modelo OSI, algunos incorporan funciones de router y operan a nivel 3 (red) también. De hecho, un multilayer switch o switch de nivel 3 es increíblemente similar a un router. Cuando un router recibe un paquete, mira dentro de él y verifica las direcciones de origen y destino para determinar el camino que el paquete debería tomar. Un switch estándar relega en la dirección MAC para determinar el origen y destino de un paquete, lo cual es puramente nivel 2. La diferencia fundamental entre un router y un multilayer switch es que estos últimos tienen hardware optimizado para pasar datos igual de rápido que los switches de nivel 2. Sin embargo, toman decisiones de cómo debe ser transmitido el tráfico a nivel 3, igual que un router. Dentro de un entorno LAN, un multilayer switch es normalmente más rápido que un router porque está construido en la electrónica que usan los switches. La manera que tienen los multilayer switches de tratar los paquetes y gestionar el tráfico es muy similar a la de los routers. Ambos usan un protocolo de enrutamiento y una tabla de rutas para determinar el mejor camino. Sin embargo, un switch de nivel 3 tiene la habilidad de reprogramar el hardware de una forma dinámica con la información de rutas que tiene. Esto es lo que le permite procesar los paquetes mucho más deprisa. En los multilayer switches actuales, la información que se recibe de los protocolos de routing, es usada para actualizar las tablas hardware de almacenamiento caché. Normalmente estos equipos se usan compañías para uso interno donde hacen de punto central de comunicaciones en edificio, comunicándolo con otros edificios o nodos. Tienen las típicas tarjetas de red donde los usuarios se pueden conectar a sus puertos, y una tarjeta que hace la función de enrutar tráfico a nivel 3. Decimos que hacen de punto central porque también suele interconectar otros switches de nivel 2 que están distribuidos por las plantas del edificio. 5.2 VLAN's. Básicamente, una vlan es una colección de nodos que están agrupadas en un solo dominio broadcast, el cual no está limitado estrictamente a una localización física. Los routers no pasan los broadcast o paquetes de amplia difusión. Un dominio broadcast es una red, o porción de red, que recibirá un paquete broadcast de cualquier nodo localizado dentro de la red. En una red típica, todo lo que está en el mismo lado del router, forma parte del mismo dominio broadcast. En un switch donde se han creado muchas vlans, tiene múltiples dominios broadcast. Aun así, se sigue necesitando un router, o un multilayer switch, para realizar un enrutamiento de paquetes de una vlan a otra – el switch no puede hacer esto por sí mismo. Una Red de Área Local Virtual (VLAN) puede definirse como una serie de dispositivos conectados en red que a pesar de estar conectados en diferentes equipos de interconexión (hubs o switches), zonas geográficas distantes, diferentes pisos de un edificio e, incluso, distintos edificios, pertenecen a una misma Red de Área Local. Con los switches, el rendimiento de la red mejora en los siguientes aspectos: Aísla los “dominios de colisión” por cada uno de los puertos. Dedica el ancho de banda a cada uno de los puertos y, por lo tanto, a cada computadora. Aísla los “dominios de broadcast”, en lugar de uno solo, se puede configurar el switch para que existan más “dominios”. Proporciona seguridad, ya que si se quiere conectar a otro puerto del switch que no sea el suyo, no va a poder realizarlo, debido a que se configuraron cierta cantidad de puertos para cada VLAN. Controla más la administración de las direcciones IP. Por cada VLAN se recomienda asignar un bloque de IPs, independiente uno de otro, así ya no se podrá configurar por parte del usuario cualquier dirección IP en su máquina y se evitará la repetición de direcciones IP en la LAN. No importa en donde nos encontremos conectados dentro del edificio de oficinas, si estamos configurados en una VLAN, nuestros compañeros de área, dirección, sistemas, administrativos, etc., estarán conectados dentro de la misma VLAN, y quienes se encuentren en otro edificio, podrán “vernos” como una Red de Área Local independiente a las demás El funcionamiento e implementación de las VLANs está definido por un organismo internacional llamado IEEE Computer Society y el documento en donde se detalla es el IEEE 802.1Q. En el estándar 802.1Q se define que para llevar a cabo esta comunicación se requerirá de un dispositivo dentro de la LAN, capaz de entender los formatos de los paquetes con que están formadas las VLANs. Este dispositivo es un equipo de capa 3, mejor conocido como enrutador o router, que tendrá que ser capaz de entender los formatos de las VLANs para recibir y dirigir el tráfico hacia la VLAN correspondiente Una VLAN es una subred IP separada de manera lógica. Las VLAN permiten que redes de IP y subredes múltiples existan en la misma red conmutada. La figura 24 muestra una red con tres computadoras. Para que las computadoras se comuniquen en la misma VLAN, cada una debe tener una dirección IP y una máscara de subred consistente con esa VLAN. En el switch deben darse de alta las VLANs y cada puerto asignarse a la VLAN correspondiente. Un puerto de switch con una VLAN singular configurada en el mismo se denomina puerto de acceso. Recuerde que si dos computadoras están conectadas físicamente en el mismo switch no significa que se puedan comunicar. Los dispositivos en dos redes y subredes separadas se deben comunicar a través de un router (Capa 3), se utilicen o no las VLAN. No necesita las VLAN para tener redes y subredes múltiples en una red conmutada, pero existen ventajas reales para utilizar las VLAN. Tipos de VLAN Hoy en día, existe fundamentalmente una manera de implementar las VLAN: VLAN basada en puerto. Una VLAN basada en puerto se asocia con un puerto denominado acceso VLAN. Sin embargo, en las redes existe una cantidad de términos para las VLAN. Algunos términos definen el tipo de tráfico de red que envían y otros definen una función específica que desempeña una VLAN. A continuación, se describe la terminología común de VLAN: VLAN de Datos Una VLAN de datos es una VLAN configurada para enviar sólo tráfico de datos generado por el usuario. Una VLAN podría enviar tráfico basado en voz o tráfico utilizado para administrar el switch, pero este tráfico no sería parte de una VLAN de datos. Es una práctica común separar el tráfico de voz y de administración del tráfico de datos. La importancia de separar los datos del usuario del tráfico de voz y del control de administración del switch se destaca mediante el uso de un término específico para identificar las VLAN que sólo pueden enviar datos del usuario: una "VLAN de datos". A veces, a una VLAN de datos se la denomina VLAN de usuario. VLAN Predeterminada Todos los puertos de switch se convierten en un miembro de la VLAN predeterminada luego del arranque inicial del switch. Hacer participar a todos los puertos de switch en la VLAN predeterminada los hace a todos parte del mismo dominio de broadcast. Esto admite cualquier dispositivo conectado a cualquier puerto de switch para comunicarse con otros dispositivos en otros puertos de switch. La VLAN predeterminada para los switches de Cisco es la VLAN 1. La VLAN 1 tiene todas las características de cualquier VLAN, excepto que no la puede volver a denominar y no la puede eliminar. El tráfico de control de Capa 2, como CDP y el tráfico del protocolo spanning tree se asociará siempre con la VLAN 1: esto no se puede cambiar. VLAN Nativa Una VLAN nativa está asignada a un puerto troncal 802.1Q. Un puerto de enlace troncal 802.1Q admite el tráfico que llega de muchas VLAN (tráfico etiquetado) como también el tráfico que no llega de una VLAN (tráfico no etiquetado). El puerto de enlace troncal 802.1Q coloca el tráfico no etiquetado en la VLAN nativa. Las VLAN se establecen en la especificación IEEE 802.1Q para mantener la compatibilidad retrospectiva con el tráfico no etiquetado común para los ejemplos de LAN antigua. Una VLAN nativa sirve como un identificador común en extremos opuestos de un enlace troncal. Es una optimización usar una VLAN diferente de la VLAN 1 como la VLAN nativa. VLAN de Administración Una VLAN de administración es cualquier VLAN que usted configura para acceder a las capacidades de administración de un switch. La VLAN 1 serviría como VLAN de administración si no definió proactivamente una VLAN única para que sirva como VLAN de administración. Se asigna una dirección IP y una máscara de subred a la VLAN de administración. Se puede manejar un switch mediante HTTP, Telnet, SSH o SNMP. Debido a que la configuración lista para usar de un switch de Cisco tiene a VLAN 1 como la VLAN predeterminada, puede notar que la VLAN 1 sería una mala opción como VLAN de administración; no querría que un usuario arbitrario se conectara a un switch para que se configurara de manera predeterminada la VLAN de administración. VLAN de voz Es fácil apreciar por qué se necesita una VLAN separada para admitir la Voz sobre IP (VoIP). Imagine que está recibiendo una llamada de urgencia y de repente la calidad de la transmisión se distorsiona tanto que no puede comprender lo que está diciendo la persona que llama. El tráfico de VoIP requiere: Ancho de banda garantizado para asegurar la calidad de la voz Prioridad de la transmisión sobre los tipos de tráfico de la red Capacidad para ser enrutado en áreas congestionadas de la red Demora de menos de 150 milisegundos (ms) a través de la red Para cumplir estos requerimientos, se debe diseñar la red completa para que admita VoIP. Los detalles sobre cómo configurar una red para que admita VoIP están más allá del alcance del curso, pero es útil resumir cómo una VLAN de voz funciona entre un switch, un teléfono IP de Cisco y una computadora. La VLAN 150 se diseña para enviar tráfico de voz. VLAN por Puerto Este tipo es el más sencillo ya que un grupo de puertos forma una VLAN ‐un puerto solo puede pertenecer a una VLAN ‐, el problema se presenta cuando se quieren hacer VLAN por MAC ya que la tarea es compleja. Aquí el puerto del switch pertenece a una VLAN, por tanto, si alguien posee un servidor conectado a un puerto y este pertenece a la VLAN amarilla, el servidor estará en la VLAN amarilla. VLAN por MAC Se basa en MAC Address, por lo que se realiza un mapeo para que el usuario pertenezca a una determinada VLAN. Obviamente dependerá de la política de creación. Este tipo de VLAN ofrece mayores ventajas, pero es complejo porque hay que meterse con las direcciones MAC y si no se cuenta con un software que las administre, será muy laborioso configurar cada una de ellas. VLAN por Protocolo Lo que pertenezca a IP sé enrutara a la VLAN de IP e IPX se dirigirá a la VLAN de IPX, es decir, se tendrá una VLAN por protocolo. Las ventajas que se obtienen con este tipo de VLAN radican en que dependiendo del protocolo que use cada usuario, este se conectara automáticamente a la VLAN correspondiente. VLAN por subredes de IP o IPX Aparte de la división que ejecuta la VLAN por protocolo, existe otra subdivisión dentro de este para que el usuario aunque esté conectado a la VLAN del protocolo IP sea asignado en otra VLAN subred que pertenecerá al grupo 10 o 20 dentro del protocolo. VLAN definidas por el usuario En esta política de VLAN se puede generar un patrón de bits, para cuando llegue el frame. Si los primeros cuatro bits son 1010 se irán a la VLAN de ingeniería, sin importar las características del usuario protocolo, dirección MAC y puerto. Si el usuario manifiesta otro patrón de bits, entonces se trasladara a la VLAN que le corresponda; aquí el usuario define las VLAN. VLAN Binding Se conjugan tres parámetros o criterios para la asignación de VLAN: si el usuario es del puerto x, entonces se le asignara una VLAN correspondiente. También puede ser puerto, protocolo y dirección MAC, pero lo importante es cubrir los tres requisitos previamente establecidos, ya que cuando se cumplen estas tres condiciones se coloca al usuario en la VLAN asignada, pero si alguno de ellos no coincide, entonces se rechaza la entrada o se manda a otra VLAN. VLAN por DHCP Aquí ya no es necesario proporcionar una dirección IP, sino que cuando el usuario enciende la computadora automáticamente el DHCP pregunta al servidor para que tome la dirección IP y con base en esta acción asignar al usuario a la VLAN correspondiente. Esta política de VLAN es de las últimas generaciones. Configuración de Vlan Switches Capa 2 y Switches Multicapa Crear Vlan Switch(config)#vlan n°_vlan Switch(config-vlan)# Nombre de Vlan Switch(config-vlan)# name nombre de vlan Definir IP a la Vlan Switch(config)#interface vlan 2 Switch(config-if)#ip address 192.168.0.1 255.255.255.0 Mostrar Vlans configuradas Switch#show vlan Enlace Troncal Un enlace troncal es un enlace punto a punto entre dos dispositivos de red que lleva más de una VLAN. Un enlace troncal de VLAN le permite extender las VLAN a través de toda una red. Cicso admite IEEE 802.1Q para la coordinación de enlaces troncales en interfaces Fast Ethernet y Gigabit Ethernet. Un enlace troncal de VLAN no pertenece a una VLAN específica, sino que es un conducto para las VLAN entre switches y routers. Sin Trunking se requiere de varios puertos dedicados a cada vlan Utilizando trunking se requiere un único puerto etiquetando las tramas ¿Cuál es el problema que resuelve un enlace troncal? Sin “trunking” se requiere de varios puertos dedicados a cada vlan. Utilizando “trunking” se requiere un único puerto etiquetando las tramas. Configuración de enlace troncal en Switches Capa 2 y Multicapa SwitchA(config)#interface _#interfaz_ SwitchA(config-if)#switchport mode trunk Solo en switch multicapa SwitchA(config)#interface _#interfaz_ SwitchA(config-if)#switchport mode trunk SwitchA(config-if)#switchport trunk encapsulation dot1q 5.3 STP, RSTP,PVST+ PVRST, MSTP y EtherChannel Es claro que las redes de computadoras representan un componente fundamental para la mayoría de las pequeñas y medianas empresas. En consecuencia, los administradores de TI deben implementar la redundancia en sus redes jerárquicas. Sin embargo, cuando se agregan enlaces adicionales a switches y routers de la red, se generan bucles en el tráfico que deben ser administrados de manera dinámica. Cuando se pierde la conexión con un switch, otro enlace debe reemplazarlo rápidamente sin introducir nuevos bucles en el tráfico. El protocolo spanning-tree (STP) evita los inconvenientes relacionados con bucles en la red y la manera en que STP ha evolucionado en un protocolo que determina de forma rápida aquellos puertos que deben bloquearse, de forma que una red basada en red de área local virtual (VLAN, Virtual Local Area Network) no experimente bucles en el tráfico. Spanning Tree Protocol (STP) La redundancia aumenta la disponibilidad de la topología de red al proteger la red de un único punto de falla, como un cable de red o switch que fallan. Cuando se introduce la redundancia en un diseño de la Capa 2, pueden generarse bucles y tramas duplicadas. Los bucles y las tramas duplicadas pueden tener consecuencias graves en la red. El protocolo spanning tree (STP) fue desarrollado para enfrentar estos inconvenientes. STP asegura que exista sólo una ruta lógica entre todos los destinos de la red, al bloquear de forma intencional aquellas rutas redundantes que puedan ocasionar un bucle. Un puerto se considera bloqueado cuando el tráfico de la red no puede ingresar ni salir del puerto. Esto no incluye las tramas de unidad de datos del protocolo de puentes (BPDU) utilizadas por STP para evitar bucles. El bloqueo de las rutas redundantes es fundamental para evitar bucles en la red. Las rutas físicas aún existen para proporcionar la redundancia, pero las mismas se deshabilitan para evitar que se generen bucles. Si alguna vez la ruta es necesaria para compensar la falla de un cable de red o de un switch, STP vuelve a calcular las rutas y desbloquea los puertos necesarios para permitir que la ruta redundante se active. STP utiliza el algoritmo spanning tree (STA) para determinar los puertos de switch de la red que deben configurarse para el bloqueo, y así evitar que se generen bucles. El STA designa un único switch como puente raíz y lo utiliza como punto de referencia para todos los cálculos de rutas. El puente raíz, el switch S1, se escoge a través de un proceso de elección. Todos los switches que comparten STP intercambian tramas de BPDU para determinar el switch que posee el menor ID de puente (BID) en la red. El switch con el menor BID se transforma en el puente raíz de forma automática según los cálculos del STA. La BPDU es la trama de mensaje que se intercambia entre los switches en STP. Cada BPDU contiene un BID que identifica al switch que envió la BPDU. El BID contiene un valor de prioridad, la dirección MAC del switch emisor y un ID de sistema extendido opcional. Se determina el BID de menor valor mediante la combinación de estos tres campos. Después de determinar el puente raíz, el STA calcula la ruta más corta hacia el mismo. Todos los switches utilizan el STA para determinar los puertos que deben bloquearse. Al determinar el STA las mejores rutas hacia el puente raíz para todos los destinos del dominio de broadcast, se evita que todo el tráfico sea enviado a través de la red. El STA considera los costos tanto de la ruta como del puerto cuando determina la ruta que debe permanecer desbloqueada. Los costos de la ruta se calculan mediante los valores de costo de puerto asociados con las velocidades de los puertos para cada puerto de switch que atraviesa una ruta determinada. La suma de los valores de costo de puerto determina el costo de ruta total para el puente raíz. Si existe más de una ruta a escoger, el STA elige la de menor costo de ruta. Cuando el STA determina las rutas que deben permanecer disponibles, configura los puertos de switch de acuerdo con distintas funciones. Las funciones de los puertos describen su relación en la red con el puente raíz y si los mismos pueden enviar tráfico. Puertos raíz: los puertos de switch más cercanos al puente raíz. En el ejemplo, el puerto raíz del switch S2 es F0/1, configurado para el enlace troncal entre el switch S2 y el switch S1. El puerto raíz del switch S3 es F0/1, configurado para el enlace troncal entre el switch S3 y el switch S1. Puertos designados: todos los puertos que no son raíz y que aún pueden enviar tráfico a la red. En el ejemplo, los puertos de switch F0/1 y F0/2 del switch S1 son puertos designados. El switch S2 también cuenta con su puerto F0/2 configurado como puerto designado. Puertos no designados: todos los puertos configurados en estado de bloqueo para evitar los bucles. En el ejemplo, el STA configura al puerto F0/2 del switch S3 en la función no designado. El puerto F0/2 del switch S3 se encuentra en estado de bloqueo. Al igual que con muchos estándares de redes, la evolución de STP se ha enfocado en la necesidad de crear especificaciones para toda la industria cuando los protocolos de propiedad son estándares de hecho. Cuando un protocolo de propiedad es tan predominante que todos sus competidores del mercado deben contar con soporte para el mismo, las agencias como el IEEE intervienen y crean una especificación pública. De forma predeterminada los switches escogen el root bridge de la topología comparando los valores de prioridad, dirección MAC y VLAN. Como todos los switches traen de forma predeterminada la prioridad en 32768, entonces el valor que rompe el empate (tie break) es la dirección MAC. El que tenga la MAC más baja se convierte en root bridge. Comandos para monitoreo de STP Switch#Show Spanning-tree Costo de Puerto Switch(config)# interface #interfaz Switch(config)# spanning-tree cost costo-puerto Switch(config-if)#spanning-tree port-priority #prioridad (no en packet tracert) o Switch(config-if)#spanning tree vlan #vlan port-priority #prioridad Existen muchos tipos de variantes de STP. Algunas de estas variantes son propiedad de Cisco y otras son estándares de IEEE. Protocolo Spanning Tree por VLAN rápido (PVST+ rápido) Cisco desarrolló PVST+ para que una red pueda ejecutar una instancia de STP para cada VLAN de la red. Con PVST+ puede bloquearse más de un enlace troncal en una VLAN y puede implementarse la carga compartida. Sin embargo, implementar PVST+ implica que todos los switches de la red se comprometan con la convergencia de la red y los puertos de switch deben ajustarse al ancho de banda adicional utilizado para cada instancia de PVST+ a fin de poder enviar sus propias BPDU. En un entorno de PVST+ de Cisco se pueden ajustar los parámetros de spanning-tree de manera que la mitad de las VLAN puedan enviar en todos los enlaces troncales. En resumen PVST+ rápido es una implementación de Cisco de RSTP. Admite spanning tree para cada VLAN y es la variante rápida de STP para utilizar en redes de Cisco. Se basa en el estándar IEEE 802.1w y posee una convergencia más veloz que STP (estándar 802.1D). PVST+ rápido incluye las extensiones propiedad de Cisco, como BackboneFast, UplinkFast y PortFast. Protocolo Rapid Spanning Tree (RSTP) RSTP (IEEE 802.1w) es una evolución del estándar 802.1D. Principalmente, la terminología de 802.1w STP sigue siendo la misma que la del IEEE 802.1D STP. La mayoría de los parámetros no se modifican, de modo que los usuarios familiarizados con STP puedan configurar rápidamente el nuevo protocolo. En la figura, la red muestra un ejemplo de RSTP. El switch S1 es el puente raíz con dos puertos designados en estado de enviar. RSTP admite un nuevo tipo de puerto. El puerto F0/3 del switch S2 es un puerto alternativo en estado de descarte. Observe que no existen puertos bloqueados. RSTP no posee el estado de puerto de bloqueo. RSTP define los estados de puertos como de descarte, aprender o enviar. STP Múltiple (MSTP) Permite que se asignen VLAN múltiples a la misma instancia de spanning‐tree, de modo tal que se reduce la cantidad de instancias necesarias para admitir una gran cantidad de VLAN. MSTP se inspiró en STP de instancias múltiples (MISTP) propiedad de Cisco y es una evolución de STP y RSTP. Se introdujo en el IEEE 802.1s como enmienda de la edición de 802.1Q de 1998. El estándar IEEE 802.1Q‐2003 ahora incluye a MSTP. MSTP proporciona varias rutas de envío para el tráfico de datos y permite el balanceo de carga. EtherChannel con PAgP y LACP. Cisco EtherChannel® construye su tecnología en base a estándares 802.3 full-duplex de Fast Ethernet. EtherChannel agrupa varios enlaces Ethernet en un único enlace lógico, proveyendo así más ancho de banda de hasta 16 veces la capacidad máxima del enlace (full-duplex). Por ejemplo, agrupando enlaces Fast Ethernet de 100 Mbps cada uno, pudiéndose agrupar hasta 8 enlaces, se puede lograr una capacidad de hasta 1600 Mbps en full-duplex. Esta tecnología aplica tanto para Fast EthernetChannel (FEC) o Gigabit EtherChannel (GEC). Las características más resaltantes que se puede lograr con esta tecnología son: Incremento de ancho de banda. Convergencia rápida con tolerancia a fallas. Balanceo de cargas. Comandos para Etherchannel Protocolo PAGP. Paso 1: Configuracion switch1 switch1(config)#interface range fastEthernet 0/1-4 switch1(config-if-range)#channel-protocol pagp switch1(config-if-range)#channel-group 1 mode desirable switch1(config-if-range)#no shutdown switch1(config-if-range)#exit switch1(config)#interface port-channel 1 switch1(config-if)#switchport mode trunk switch1(config-if)#exit Paso 2: Configuracion switch2 switch2(config)#interface range fastEthernet 0/1-4 switch2(config-if-range)#channel-protocol pagp switch2(config-if-range)#channel-group 1 mode auto switch2(config-if-range)#no shutdown switch2(config-if-range)#exit switch2(config)#interface port-channel 1 switch2(config-if)#switchport mode trunk switch2(config-if)#exit comandos de monitoreo: switch2#Show etherchannel switch2#Show etherchannel summary switch2#Show etherchannel port-channel switch2#Show interfaces #interfaz etherchannel nota: El número del channel-group puede ser cualquiera, nota: son los mismos comandos en ambos switches, lo único que cambia es el modo. "ejemplo: switch1:modo disarable y switch2:modo auto" disarable-disarable: funciona. auto-disarable: funciona. auto-auto: no funciona. Comandos para Etherchannel Protocolo LACP. Paso 1: Configuración switch1. switch1#configure terminal switch1(config)#interface range fastEthernet 0/1-4 switch1(config-if-range)#channel-protocol lacp switch1(config-if-range)#channel-group 1 mode active switch1(config-if-range)#no shutdown switch1(config-if-range)#exit switch1(config)#interface port-channel 1 switch1(config-if)#switchport mode trunk switch1(config-if)#exit Paso 2: Configuración switch2. switch2(config)#interface range fastEthernet 0/1-4 switch2(config-if-range)#channel-protocol lacp switch2(config-if-range)#channel-group 1 mode passive switch2(config-if-range)#no shutdown switch2(config-if-range)#exit switch2(config)#interface port-channel 1 switch2(config-if)#switchport mode trunk switch2(config-if)#exit nota: El número del channel-gruop, puede ser cualquiera. nota: Al igual que el protocolo anterior, solo varia el modo. para que funcionen deben ir configurados de la siguiente manera: "ejemplo: switch1:mode active y switch2:mode passive." Active-active : Funciona. Active-passive : Funciona. Passive-passive : No Funciona. 5.4 Ruteo InterVLAN. El enrutamiento inter VLAN tradicional requiere de interfaces físicas múltiples en el router y en el switch. Sin embargo, no todas las configuraciones del enrutamiento inter VLAN requieren de interfaces físicas múltiples. Algunos software del router permiten configurar interfaces del router como enlaces troncales. Esto abre nuevas posibilidades para el enrutamiento inter VLAN. "Router-on-a-stick" es un tipo de configuración de router en la cual una interfaz física única enruta el tráfico entre múltiples VLAN en una red. La interfaz del router se configura para funcionar como enlace troncal y está conectada a un puerto del switch configurado en modo de enlace troncal. El router realiza el enrutamiento inter VLAN al aceptar el tráfico etiquetado de la VLAN en la interfaz troncal proveniente del switch adyacente y enrutar en forma interna entre las VLAN, mediante subinterfaz. El router luego reenvía el tráfico enrutado de la VLAN etiquetada para la VLAN de destino, por la misma interfaz física. Las subinterfaces son interfaces virtuales múltiples, asociadas a una interfaz física. Estas interfaces están configuradas en software en un router configurado en forma independiente con una dirección IP y una asignación de VLAN para funcionar en una VLAN específica. Las subinterfaces están configuradas para diferentes subredes que corresponden a la asignación de la VLAN, para facilitar el enrutamiento lógico antes de que la VLAN etiquete las tramas de datos y las reenvíe por la interfaz física. Algunos switches pueden realizar funciones de Capa 3, reemplazando la necesidad de utilizar routers dedicados para realizar el enrutamiento básico en una red. Los switches multicapas pueden realizar el enrutamiento inter VLAN. Configuración de Switch Multicapa para enrutamiento Intervlan Se requiere habilitar enrutamiento en el Switch SWM_Nucleo(config)#ip routing Asignar direcciones IP de cada Vlan que servirán como Gateway de los Dispositivos SWM_Nucleo(config)#interface vlan # de Vlan SWM_Nucleo(config-if)#ip address Dir_IP Máscara SWM_Nucleo(config-if)#no shutdown SWM_Nucleo(config-if)#exit Se puede utilizar un puerto troncal en el Switch multicapa, sin embargo los puertos se encuentran en modo “auto negotiation” SWM (config-if) # switchport trunk encapsulation dot1q Ejemplo: Configuración del Switch multicapa para dos vlan SwitchMC(config)# ip routing SwitchMC(config)# vlan 10 SwitchMC(config-vlan)#exit SwitchMC(config)# vlan 20 SwitchMC(config-vlan)#exit SwitchMC(config)# interface vlan 10 SwitchMC(config-if)#ip address 192.168.10.1 255.255.255.0 SwitchMC(config-if)# no shutdown SwitchMC(config-vlan)#exit SwitchMC(config-if)#ip address 192.168.20.1 255.255.255.0 SwitchMC(config-if)# no shutdown SwitchMC(config-vlan)#exit Establecer el enlace troncal SwitchMC(config)# interface gigabit0/1 SwitchMC(config-if)#switchport trunk encapsulation dot1q SwitchMC(config-if)# no shutdown Configuración del Switch Switch(config)# vlan 10 Switch(config-vlan)#exit Switch(config)# vlan 20 Switch(config-vlan)#exit Switch(config)# interface fa0/1 Switch(config-if)# switchport access vlan 10 Switch(config-if)# exit Switch(config)# interface fa0/11 Switch(config-if)# switchport access vlan 20 Switch(config-if)# exit Switch(config)# interface gigabit 0/1 Switch(config-if)# switchport mode trunk Switch(config-if)# exit Diferencia con un Con router Router(config)#interface #interfaz Router(config if)# no ip address Router(config-if)# no shutdown Router(config-if)# exit Router(config)#interface #interfaz.#subinterfaz Router(config-subif)#encapsulation dot1q #vlan Router(config-sibif)# ip address #IP máscara Router(config-subif)# no shutdown 5.4 Alta Disponibilidad en un Campus El concepto alta disponibilidad es la capacidad de un sistema de comunicaciones para detectar un fallo en la red de la manera más rápida posible y que, a la vez, sea capaz de recuperarse del problema de forma eficiente y efectiva, afectando lo menos posible al servicio. Manera de conseguirse: • Introducir redundancia de equipos y de rutas. • Aplicar técnicas diferentes dependiendo de la capa. • Establecer una relación entre fiabilidad, complejidad y costo, balanceando todos los factores. La redundancia hace referencia a nodos completos que están replicados o componentes de éstos, así como caminos u otros elementos de la red que están repetidos y que una de sus funciones principales es ser utilizados en caso de que haya una caída del sistema. Ligado a esto, la alta disponibilidad consiste en la capacidad del sistema para ofrecer un servicio activo durante un tanto por ciento de un tiempo determinado o a la capacidad de recuperación del mismo en caso de producirse un fallo en la red. Cuando se habla de “caída del sistema” puede hacer referencia tanto a un equipo que ha dejado de funcionar, como un cable que ha sido cortado o desconectado; u otras situaciones que impliquen que la red deje de funcionar. En casos como estos, hace falta que el sistema detecte el fallo del mismo y que, además, reaccione de manera rápida y eficiente en la búsqueda de una solución a la caída. Es importante tener en cuenta una serie de factores en el diseño de una red. Métodos: • Redundancia en los componentes: • Partes redundantes o de repuesto: • Fuentes, ventiladores, procesadores, etc. • Redundancia de servidores: • Proteja sus datos con copias de respaldo. • Utilice servidores de respaldo en línea. • Balanceadores de carga. • Redundancia de enlaces: • Provea enlaces físicos redundantes entre dispositivos. • Provea rutas de respaldo (STP) y paralelismo (routing) Implementación • En las capas de núcleo y distribución: • Agregue routers redundantes y establezca enlaces duales hacia cada uno desde las capas inferiores. • Asegúrese de tener fuentes de alimentación redundantes. Esto también implica suministros de energía independientes. • Considere la posibilidad de utilizar motores de enrutamiento/ redirección redundantes. • Evalúe también la opción de utilizar enrutadores redundantes Redundancia de último salto (Hay más de un enrutador en cada segmento de red.) Soluciones actuales: • Hot Standby Redundancy Protocol – HSRP (Propiedad de Cisco, RFC2281) • Virtual Router Redundancy Protocol – VRRP (RFC3768) • Gateway Load Balancing Protocol – GLBP (Propiedad de Cisco)