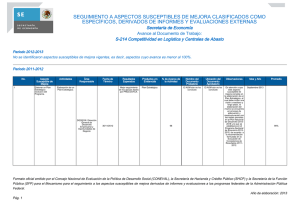

1 INTRODUCCIÓN Esta documentación se

Anuncio