Xtera AscenFlow 4.0

Anuncio

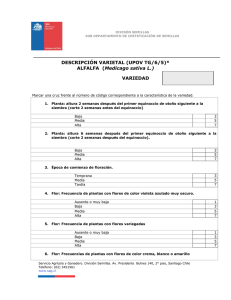

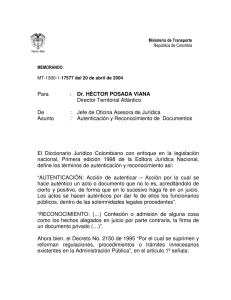

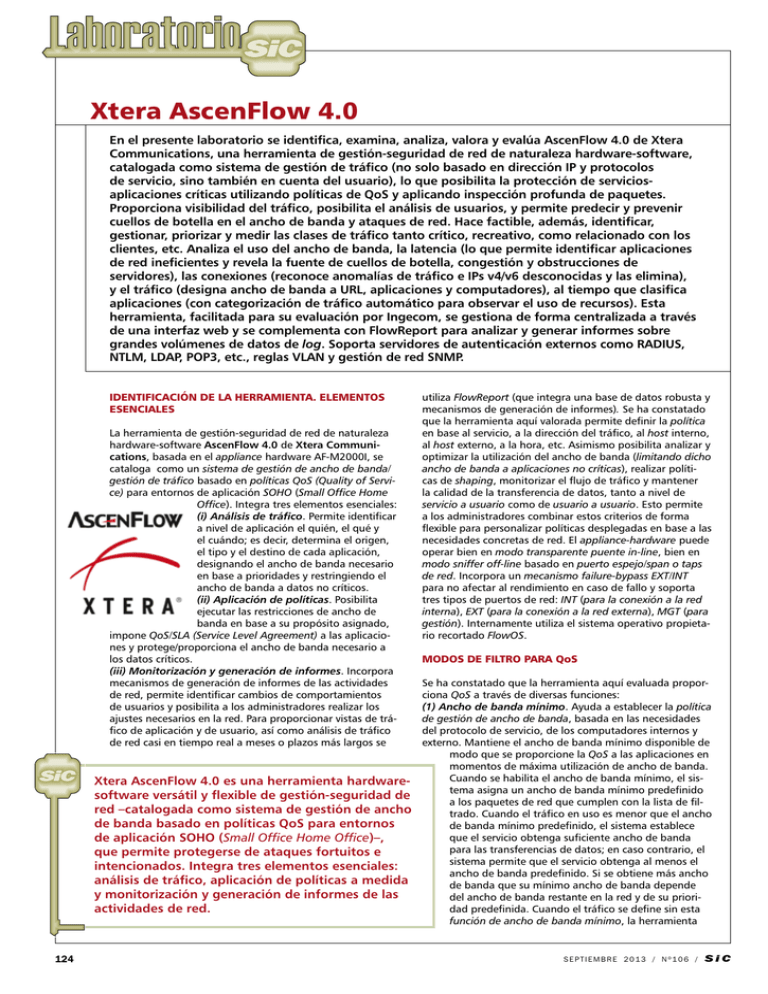

Xtera AscenFlow 4.0 En el presente laboratorio se identifica, examina, analiza, valora y evalúa AscenFlow 4.0 de Xtera Communications, una herramienta de gestión-seguridad de red de naturaleza hardware-software, catalogada como sistema de gestión de tráfico (no solo basado en dirección IP y protocolos de servicio, sino también en cuenta del usuario), lo que posibilita la protección de serviciosaplicaciones críticas utilizando políticas de QoS y aplicando inspección profunda de paquetes. Proporciona visibilidad del tráfico, posibilita el análisis de usuarios, y permite predecir y prevenir cuellos de botella en el ancho de banda y ataques de red. Hace factible, además, identificar, gestionar, priorizar y medir las clases de tráfico tanto crítico, recreativo, como relacionado con los clientes, etc. Analiza el uso del ancho de banda, la latencia (lo que permite identificar aplicaciones de red ineficientes y revela la fuente de cuellos de botella, congestión y obstrucciones de servidores), las conexiones (reconoce anomalías de tráfico e IPs v4/v6 desconocidas y las elimina), y el tráfico (designa ancho de banda a URL, aplicaciones y computadores), al tiempo que clasifica aplicaciones (con categorización de tráfico automático para observar el uso de recursos). Esta herramienta, facilitada para su evaluación por Ingecom, se gestiona de forma centralizada a través de una interfaz web y se complementa con FlowReport para analizar y generar informes sobre grandes volúmenes de datos de log. Soporta servidores de autenticación externos como RADIUS, NTLM, LDAP, POP3, etc., reglas VLAN y gestión de red SNMP. IDENTIFICACIÓN DE LA HERRAMIENTA. ELEMENTOS ESENCIALES La herramienta de gestión-seguridad de red de naturaleza hardware-software AscenFlow 4.0 de Xtera Communications, basada en el appliance hardware AF-M2000I, se cataloga como un sistema de gestión de ancho de banda/ gestión de tráfico basado en políticas QoS (Quality of Service) para entornos de aplicación SOHO (Small Office Home Office). Integra tres elementos esenciales: (i) Análisis de tráfico. Permite identificar a nivel de aplicación el quién, el qué y el cuándo; es decir, determina el origen, el tipo y el destino de cada aplicación, designando el ancho de banda necesario en base a prioridades y restringiendo el ancho de banda a datos no críticos. (ii) Aplicación de políticas. Posibilita ejecutar las restricciones de ancho de banda en base a su propósito asignado, impone QoS/SLA (Service Level Agreement) a las aplicaciones y protege/proporciona el ancho de banda necesario a los datos críticos. (iii) Monitorización y generación de informes. Incorpora mecanismos de generación de informes de las actividades de red, permite identificar cambios de comportamientos de usuarios y posibilita a los administradores realizar los ajustes necesarios en la red. Para proporcionar vistas de tráfico de aplicación y de usuario, así como análisis de tráfico de red casi en tiempo real a meses o plazos más largos se utiliza FlowReport (que integra una base de datos robusta y mecanismos de generación de informes). Se ha constatado que la herramienta aquí valorada permite definir la política en base al servicio, a la dirección del tráfico, al host interno, al host externo, a la hora, etc. Asimismo posibilita analizar y optimizar la utilización del ancho de banda (limitando dicho ancho de banda a aplicaciones no críticas), realizar políticas de shaping, monitorizar el flujo de tráfico y mantener la calidad de la transferencia de datos, tanto a nivel de servicio a usuario como de usuario a usuario. Esto permite a los administradores combinar estos criterios de forma flexible para personalizar políticas desplegadas en base a las necesidades concretas de red. El appliance-hardware puede operar bien en modo transparente puente in-line, bien en modo sniffer off-line basado en puerto espejo/span o taps de red. Incorpora un mecanismo failure-bypass EXT/INT para no afectar al rendimiento en caso de fallo y soporta tres tipos de puertos de red: INT (para la conexión a la red interna), EXT (para la conexión a la red externa), MGT (para gestión). Internamente utiliza el sistema operativo propietario recortado FlowOS. MODOS DE FILTRO PARA QoS Se ha constatado que la herramienta aquí evaluada proporciona QoS a través de diversas funciones: (1) Ancho de banda mínimo. Ayuda a establecer la política de gestión de ancho de banda, basada en las necesidades del protocolo de servicio, de los computadores internos y externo. Mantiene el ancho de banda mínimo disponible de modo que se proporcione la QoS a las aplicaciones en momentos de máxima utilización de ancho de banda. Cuando se habilita el ancho de banda mínimo, el sisXtera AscenFlow 4.0 es una herramienta hardwaretema asigna un ancho de banda mínimo predefinido software versátil y flexible de gestión-seguridad de a los paquetes de red que cumplen con la lista de filred –catalogada como sistema de gestión de ancho trado. Cuando el tráfico en uso es menor que el ancho de banda basado en políticas QoS para entornos de banda mínimo predefinido, el sistema establece que el servicio obtenga suficiente ancho de banda de aplicación SOHO (Small Office Home Office)–, para las transferencias de datos; en caso contrario, el que permite protegerse de ataques fortuitos e sistema permite que el servicio obtenga al menos el intencionados. Integra tres elementos esenciales: ancho de banda predefinido. Si se obtiene más ancho análisis de tráfico, aplicación de políticas a medida de banda que su mínimo ancho de banda depende y monitorización y generación de informes de las del ancho de banda restante en la red y de su prioridad predefinida. Cuando el tráfico se define sin esta actividades de red. función de ancho de banda mínimo, la herramienta 124 SEPTIEMBRE 2013 / Nº106 / SiC Xtera AscenFlow 4.0 aquí valorada asignará ancho de banda a otros servicios que necesiten ancho de banda. Cuando un servicio que se define con ancho de banda mínimo necesita ancho de banda, la herramienta aquí evaluada asignará el ancho de banda necesario a dicho servicio. (2) Ancho de banda máximo. Cuando el tráfico excede el ancho de banda máximo esta función permite limitar el tráfico por debajo del ancho de banda máximo. Cuando el ancho de banda no es una necesidad importante, el tráfico puede exceder el ancho de banda máximo. Sin embargo, no puede superar el ancho de banda máximo al utilizar el recurso de red. La herramienta aquí Fig. 1.- Hardware AF-M2000 de Xtera AscenFlow 4.0. evaluada soporta bandwidth borrowing, de modo que ante dos clases de tráfico X e Y con anchos de banda mínimo y máximo definidos saliente e identifica posibles anomalías respectivamente, si el volumen de tráfico de clase X es para prevenir ataques lanzando restricmuy pequeño –incluso por debajo del mínimo– mientras el ciones de conexión, lo que minimiza tráfico de clase Y es grande, la herramienta aquí valorada el impacto de intrusiones sin alterar el cogerá prestado el ancho de banda reservado (mantenientráfico regular. do el ancho de banda mínimo definido) para la clase X y (4) Gestión flexible de QoS basada lo prestará a la clase Y. Este mecanismo de coger prestado en políticas. Las políticas pueden esposibilita que el consumo de ancho de banda de clase Y no tablecerse en base al análisis de tráfico exceda el ancho de banda máximo de clase Y. Cuando el vivo o a procedimientos preexistentes tráfico de clase X comienza a subir la herramienta aquí evapara fijar las diversas preferencias o luada reducirá la acción de préstamo para asegurar que la situaciones. asignación de ancho de banda refleje las políticas definidas (5) Gestión de rendimiento de para ambas clases X e Y. aplicaciones críticas. Permite trabajar (3) Prioridad. Posibilita trabajar con siete prioridades. Los con aplicaciones como ERP, VoIP, vídeo paquetes de red con elevada prioridad tienen privilegios en streaming, etc., priorizando tráfico y la transferencia de datos y compiten por el ancho de banda designando cuotas de ancho de banda, máximo. Las aplicaciones críticas se definen con prioridad lo cual posibilita que las aplicaciones alta mientras que las no críticas se definen con prioridades críticas estén disponibles y operen de más bajas. Cuando el tráfico es máximo la herramienta bajo forma fiable. Posibilita limitar el ancho evaluación reducirá el ancho de banda máximo para las de banda a las aplicaciones no críticas. aplicaciones con prioridad más bajas. De este modo las aplicaciones con prioridad mayor obtendrán ancho de banda ARQUITECTURAS DE DESPLIEGUE máximo mayor. Cuando el tráfico operativo es mayor que su ancho de banda mínimo y menor que su ancho de banda Se han constatado como principales máximo, la configuración de prioridad posibilita que las entornos de despliegue los siguientes: clases compitan por más ancho de banda que el definido. (1) Único enlace a WAN. Se ha corro(4) Ancho de banda reservado. Define el ancho de banda borado la posibilidad de utilizarse dos reservado a utilizar con una condición de filtrado específica. métodos de despliegue: El ancho de banda configurado se reserva para un usuario (i) Modo puente transparente in-line. destino que cumple las condiciones concretas y solo lo pueSe conecta entre el cortafuegos conectade utilizar dicho usuario. Este ancho de banda reservado no do a la WAN y el router de la WAN que se puede aplicar a nadie más incluso aunque no se utilice. conecta con las diversas subredes de la (5) Asignación de ancho de banda. Esta función permite intranet o LAN a proteger. Permite gestioque el administrador asigne igual cantidad de ancho de banda (límite máximo) a una única dirección IP, a una subred IP y a un intervalo de IPs de ciertas clases. Esto reduce la configuración de política QoS. Entre las principales funcionalidades constatadas se encuentran: (1) Visibilidad. Proporciona análisis estadístico en tiempo real para monitorizar latencia, flujo de tráfico y comportamiento de usuario basado en la identificación de la capa de aplicación, a la vez que ofrece transparencia de red. (2) Ajuste del ancho de banda. Permite que la inversión en ancho de banda se utilice al completo en base al shaping de tráfico, ejecución de política, etc. Fig. 2.- Selección de grouping sobre la interfaz de Xtera (3) Seguridad de red. Filtra el tráfico entrante y AscenFlow 4.0. SiC / Nº106 / SEPTIEMBRE 2013 EQUIPOS UTILIZADOS EN LA EVALUACIÓN Equipamiento para sistemas finales de usuarios con Windows (7, Vista, XP Professional, 2003 Server), para FlowReport con XP-P y 2003-S, PCs con procesador Dual Xeon Quad, 3 GHz, con 4 Gb de memoria, disco duro de 250 Gb, unidad DVD/CD-ROM, tarjeta gráfica WXGA, tarjeta NIC de red 10/100/1000/10000 Base T compatible NE2000/NDIS. Navegadores Internet Explorer 8, Mozilla Firefox. Servidores de correo electrónico Microsoft Exchange. Servidores web y DNS. Servidores Directorio Activo-MS, LDAP y Radius. Servidores de base de datos Oracle. Aplicaciones ERP, SIP-H.323/VoIP, video streaming. Clientes de correo electrónico como Outlook. JRE (Java Runtime Environment). Nueve redes locales, Ethernet 10/100/1000 BaseT con IEEE 802.2-LLC, como soporte físico de las comunicaciones con Protocolo de Control de Acceso al Medio o MAC CSMA/CD. Acceso a Internet. Hubs/Switches de 16 puertos Ethernet 10/100/1000. Módems analógicos para RTB/RTC V.90/ITU-TSS (a 56 Kbps) y tarjetas digitales RDSI-BE 2B+D/Acceso Básico-BRA como acceso conmutado al exterior y conexiones ADSL/cable módem. Acceso GSM/GPRS/ UMTS/HSDPA. Routers. Cortafuegos. Puntos de acceso WiFi, IEEE 802.11g/b/a/n. Impresoras. Una unidad hardware AF-M2000. Analizador de protocolos para monitorizar las comunicaciones intercambiadas en todos los niveles de la arquitectura. Módulos de valoración de ancho de banda/latencia a nivel de red y aplicaciones. Medidores de autenticación. Módulo de valoración de anomalías en el tráfico de red. Módulo de pruebas para medidas de protección, latencia, ancho de banda y rendimiento con diferentes cargas de trabajo, número de usuarios y flujos. Generadores de tráfico con código malicioso/ataques diversos, datos sensibles ocultos. Baterías de ataques de red contra la seguridad, el rendimiento, latencia, ancho de banda de las aplicaciones bajo control gestionable de cargas de tráfico. Módulos de amenazas vía tipos de tráfico con canales encubiertos y generadores de tráfico con datos maliciosos. 125 nar, controlar, analizar y monitorizar el tráfico entrante y saliente a corto, medio y largo plazo. (ii) Modo sniffer off-line. El flujo no atraviesa la herramienta-appliance. Los dispositivos de red conectados al appliance deben utilizar la capacidad de espejo de flujo para pasar el tráfico en espejo a la herramienta-appliance a monitorizar y analizar. En este modo, la herramienta solo puede realizar el análisis pero no puede llevar a cabo el control de flujo. (2) Múltiples enlaces a WAN. Conecta la red local LAN a proteger con múltiples enlaces WAN. Permite monitorizar en tiempo real y gestionar los tráficos entrantes y salientes. Cuando se despliega en entornos corporativos, esta herramienta puede controlar el tráfico WAN corporativo que fluye desde clientes basados en web, usuarios internos y sucursales. Soporta aplicaciones sensibles a la latencia, como voz y vídeo, donde puede resolver problemas de tráfico, reducir ruido y resolver intermitencias. Permite limitar el uso de tráfico de baja prioridad, como música y aplicaciones de compartición de ficheros; y abordar la problemática del consumo agresivo de ancho de banda debido al tráfico P2P, asegurando la QoS definida y de ataques de red. Fig. 3.- Análisis de tráfico con Xtera AscenFlow 4.0. Fig. 4.- Interfaz de política. INTERFAZ DE USUARIO La herramienta aquí valorada incluye una interfaz de usuario web que posibilita ajustar de forma fina las políticas acordadas al entorno concreto corporativo. Las principales funciones constatadas han sido: (1) Análisis de tráfico. Permite recoger estadísticas y analizar el tráfico, servicio, las URLs accedidas por el host/computador, la latencia/retardo y las conexiones. (2) Groupings. Son unidades de gestión de ancho de banda. El administrador puede asignar ancho de banda adecuado y definir políticas de gestión de ancho de banda adecuadas en base a la situación de utilización de red de cada grupo. Posibilita definir grupos en base a las necesidades de red específicas, ayuda a elevar la eficiencia y a reducir la carga de trabajo de los administradores. Soporta los siguientes tipos de grouping: service 126 Fig. 5.- Detalle de estadísticas. grouping, time grouping, authentication grouping, IP&MAC grouping y URL grouping, etc., incluyendo hasta sesenta y cuatro grupos. (3) Política. Analiza el tráfico de red y descubre la utilización anómala del ancho de banda. Ayuda a los administradores a definir y configurar políticas de shaping de tráfico, lista de filtros y tráfico ignorado. La política ayuda a controlar y asignar ancho de banda, lo cual redunda en mejorar el rendimiento de red. El shaping de tráfico permite crear listas de ignorar, definir políticas de análisis de latencia y entregar notificación de eventos y control de acceso, al tiempo que prioriza la utilización del ancho de banda, gestiona el tráfico en base a servicios y protege que las aplicaciones críticas no se vean afectadas por la latencia. La política posibilita el control de acceso en base a la autenticación, la cuota y al límite de conexiones. Se ha constatado que el shaping de tráfico es un mecanismo activo que permite controlar el tráfico; y la funcionalidad de shaping de tráfico basado en política permite asignar ancho de banda de forma flexible basado en una lista de filtro, que incluye configuraciones de “interno - externo - puente - servicio - time - autenticación - URL – cuota”. (4) Estadísticas y log. La herramienta aquí evaluada genera logs que registran la ocurrencia de eventos en el sistema, como actualizaciones de configuración del sistema, asignación del ancho de banda, retardos de conexión, caídas de enlace, etc. Permite a los administradores seguir la pista de la utilización y rendimiento global de la red y ajustar las políticas en consonancia. Los errores y logs de eventos sirven como referencia de diagnóstico para depurar posibles problemas. La herramienta bajo valoración genera logs de eventos que permiten revisar y gestionar las operaciones del sistema como log del sistema, log de ancho de banda, log de límite de conexión, log de cuota y log de autenticación. Posibilita monitorizar el flujo de tráfico y analizar los logs del sistema. Coopera con el componente FlowReport. TIPOS DE ANÁLISIS Fig. 6.- Interfaz de usuario y configuración de clases. Se ha constatado que la herramienta aquí evaluada posibilita SEPTIEMBRE 2013 / Nº106 / SiC Xtera AscenFlow 4.0 ca de gestión. tres tipos de análisis: FlowReport actúa como (i) Análisis de tráfico. Es esenrepositorio de datos en tiempo cial para trazar el rendimiento real para el mantenimiento de de red. Permite el análisis por informes a largo plazo donde categorías de servicio, puenlos administradores puedan tes, cuentas de usuario, clases, recuperar la historia de logs URL, servicio, etc. Dicho análisis para análisis pormenorizado del proporciona información sobre ancho de banda, para referenla distribución de tráfico interna cias estadísticas y para diagnósy externa, host con elevadas ticos del sistema. FlowReport visitas, servicios, URLs, conexioes un componente que permite nes establecidas por el host, analizar elevados volumenes distribución de latencia, etc. Se de datos de logs generado por han identificado como posibles Fig. 7.- Estadísticas de clases. la herramienta aquí evaluada y análisis: utilización inapropiada generar un amplio conjunto de de red, usuarios que regularinformes con vistas a entender mente navegan por sitios web mejor las tendencias a largo no apropiados, aplicaciones no plazo de los comportamientos críticas que consumen ancho de tráfico normalmente no de banda valioso, causas de la fácilmente identificables por las existencia de cuellos de botella y funcionalidades básicas de la congestiones en aplicaciones de herramienta aquí valorada. Se red corporativas. han constatado como principa(ii) Análisis de conexiones. les características que integra Los ataques maliciosos de red y FlowReport las siguientes: malware frecuentemente conlle(i) Proporciona detalles histórivan un aumento de conexiones cos e informes a lo largo de pecon objeto de reducir el recurso riodos de tiempo muy grandes. de red. Se ha constatado que (ii) Permite subcategorías de meesta funcionalidad recoge el nor granularidad para el análisis número de conexiones entrantes y generación de informes. y salientes de cada máquina Fig. 8.- Estadísticas por servicio con Xtera AscenFlow 4.0. (iii) Interfaz basado en web con de la red local. Los administrasoporte multilingüe. dores pueden de este modo (iv) Posibilita la interrogación no solo conocer el estado de en tiempo real y generación de red en tiempo real y tomar las informes. reacciones correctivas de forma (v) Soporta intervalo de fechas inmediata contra cualquier de informes con selección de congestión de red, sino también usuario. crear nuevas políticas de gestión Se ha constatado que las funque restrinjan la cantidad de ciones de FlowReport se pueden conexiones disponibles para una agrupar en tres categorías: dirección IP concreta. (1) Informes. Permite analizar (iii) Análisis de latencia. y generar informes sobre las Permite comprender la latencia estadísticas y uso del ancho de por prioridad para la gestión del banda a largo plazo. Los admiancho de banda y posibilita ananistradores pueden entender lizar la distribución de tiempo las estadísticas de red detallade la política de latencia definiFig. 9.- Estadísticas desde las IP internas con Xtera AscenFlow 4.0. das en base a diversos tipos da y mostrarla en un diagrama de informes. Tales estadísticas de barras. Utiliza una interfaz incluyen, por ejemplo, el volumen de tráfico mínimo y máximo que permite visualizar diagramas gráficos y estadísticas para para un intervalo de días especificado, el volumen de tráfico cada política concreta, así como monitorizar la latencia. Por y las condiciones de servicio de un cierto servidor durante un ejemplo, una latencia de N milisegundos ocurre K veces, mienintervalo especificado de días. Permite obtener del análisis los tras que las estadísticas visualizan la latencia media y máxima destinos de tráfico desde PCs específicos dentro de la red local durante un período de tiempo que puede ir de minutos a días. o servidores dentro de Internet. (2) Settings. Permite configurar las opciones relacionadas con COMPONENTE FLOWREPORT. CATEGORÍAS el sistema, como configuración del dispositivo, configuración del usuario, grupo de direcciones IP internas y creación de La herramienta aquí evaluada integra funcionalidades que grupos de IP externos. permiten en tiempo real producir análisis, generar informes y (3) Account. Permite establecer cuentas: cambiar nombre realizar diagnósticos pudiendo visualizar y gestionar el ancho completo, dirección de correo electrónico o contraseña, ver, de banda de redes en base a: estadísticas de tráfico, visualieditar y establecer filtros a medida. zación de la latencia de tráfico, análisis de tráfico, análisis de La interfaz de usuario de FlowReport estructuralmente consta conexiones y análisis de latencia. Para análisis de tendencias a de cuatro partes: largo plazo se generan grandes volúmenes de logs de actividad (i) Área de funciones. Hace referencia a la barra de menú durante el proceso de monitorización y proceso de shaping de próxima al logotipo FlowReport en la esquina superior izquiertráfico de cara a posibilitar análisis más detallado con objeto da de la página principal donde se pueden seleccionar dos de visualizar patrones de tráfico, al objeto de mejorar la políti- SiC / Nº106 / SEPTIEMBRE 2013 127 máximo de clases para flexibilifunciones claves informes y zar políticas han sido de ciento settings. Se ha constatado que veintiocho clases, y la valoración la función informes se divide relativa al número máximo de en tres categorías (estadísticas conexiones sin degradación de dispositivo, autenticación y excesiva ha sido de cien mil. utilización del ancho de banda) Los resultados de las pruebas y 16 subcategorías, como sereferentes a la efectividad de la sión, autenticación de usuario, inspección-control en tiempo servicio, IP interna, URL, tasa de real modalidad in-line han sido tráfico, etc. muy satisfactorios, del 95,7%. (ii) Área de categorías. Se La valoración en torno a la prerefiere al panel izquierdo de la cisión y calidad de la informapágina principal, donde se pueFig. 10.- Estadísticas por grupo externo con Xtera AscenFlow 4.0. ción obtenida para la generade seleccionar la subcategoría ción de informes en situaciones del sistema dependiendo de la de ataques y anomalías ha sido del 95,8%. función seleccionada en el área de funciones. En cuanto a los resultados de las baterías de test para la va(iii) Área de visualización. Hace referencia a la sección próxiloración de los mecanismos de gestión-administración fueron ma al panel de categorías en la página principal, donde se muy satisfactorios: del 96,2%; y la valoración en torno a la visualizan el contenido del informe o los diagramas gráficos capacidad máxima fue de 200 Mbps. Los resultados de las estadísticos. pruebas de medición de latencia en situaciones de elevado (iv) Área account. Se refiere a la sección localizada en la esnivel de adversidad han sido notables, del 87%. Cabe reseñar quina superior derecha de la página principal donde se puede que no se observaron derivas significativas ante pruebas editar el perfil de la cuenta. reiteradas de carga-estrés combinadas con ataques al ancho de banda, conexiones, autenticación, latencia, ataques no CONSIDERACIONES FINALES convencionales y estandarizados. Los resultados de las pruebas de sincronización y alineamienSe ha sometido a Xtera AscenFlow 4.0 durante veinte días a to con FlowReport fueron excelentes y la valoración referente un continuado y exhaustivo conjunto de pruebas y diferentes a la tasa de detección-identificación de indicios para actuar baterías de test, evaluándose esta herramienta hardwareha sido muy satisfactoria (96,4%). Finalmente, se valoraron software con resultados globales en detección-identificación, asimismo las técnicas y métodos de monitorización y gestión protección, gestión y rendimiento en torno al 96%. Es una del ancho de banda, obteniendo resultados muy satisfactosolución flexible catalogada para entornos de aplicación rios (96%), y respecto a los resultados de las pruebas relativas tipo SOHO (Small Office Home Office). La valoración relatia la flexibilidad de las políticas en situaciones complejas, va al grado de visibilidad en tiempo real ha sido del 95,7%. fueron excelentes. Los resultados de las baterías de test referentes al número CONCLUSIONES Objetivo: herramienta de gestión-seguridad de red de naturaleza hardware-software flexible catalogada como un sistema de gestión de ancho de banda basado en políticas QoS para entornos de aplicación SOHO. Integra tres elementos esenciales: (i) Análisis de tráfico. (ii) Aplicación de políticas a medida. Permite protegerse contra ataques de red fortuitos e intencionados. (iii) Monitorización y generación de informes de las actividades de red. Incluye FlowReport para operaciones a largo plazo. Trabaja utilizando interfaces de red Gigabit Ethernet bajo la pila de protocolos TCP/IP. Se gestiona de forma centralizada utilizando una interfaz web bien dimensionada. Puntualizaciones/limitaciones: las configuraciones de prioridad no tienen influencia sobre los anchos de banda mínimo y máximo definidos. La herramienta AscentFlow necesita configurarse para poder enviar logs al servidor FlowReport; además, ambos deben poderse comunicar entre sí. Se guardan en memoria RAM todos los logs que incluyen eventos de la configuración del sistema, gestión del ancho de banda, límite de conexiones, cuota y autenticación. Impacto de su utilización: permite visualizar todos los servicios en un árbol jerárquico ordenado por protocolo de nivel de red, transporte y aplicación; bajo protocolo de nivel de aplicación se clasifica en diez y seis tipos, como streaming, games, VoIP, Web, mail, mensajería instantánea, P2P, etc. El grouping puede aplicarse a configuraciones IP&MAC, Service, Time, Authentication y URL. El grouping posibilita configurar condiciones de filtros y monitorización del tráfico. Puede desplegarse off-line e in-line, lo que permite gestionar el tráfico de red LAN-WAN en base bien solo a monitorizar o bien a monitorización y control. Prestaciones/ventajas específicas: las políticas pueden incluir reglas por identificador VLAN, servicio, hora del día, fecha, URL, categorías de aplicaciones, autenticación, etc. Ofrece logs del sistema e informes para monitorizar el rendimiento de red, si las políticas de gestión de ancho de banda funcionan satisfactoriamente, si las aplicaciones críticas tienen el ancho de banda suficiente y si la utilización de red es para actividades autorizadas. Configurando class, los administradores pueden asignar ancho de banda apropiado a distintos objetos: ancho de banda reservado, mínimo y máximo, de modo que se posibilita mantener la calidad de las aplicaciones. La política permite establecer a medida el shaping del tráfico. La característica grouping mejora la eficiencia del trabajo del administrador. Permite comparar las cuentas de usuario autorizadas y protocolos de servicio para asignar cuotas y gestionar tráfico. Documentación: satisfactoria. Utilización de ficheros .pdf. Estructuración de la herramienta: (i) AscentFlow 4.0 sobre appliance hardware AF-M2000I. (ii) Componente FlowReport. Calificación final: herramienta versátil de gestión-seguridad de red, de naturaleza hardware-software del tipo sistema de gestión y protección del ancho de banda basado en política QoS para aplicaciones. Incluye capacidades de visibilidad y control del tráfico de red, de aplicaciones y usuarios. Posibilita dos enfoques de despliegue pasivo/off-line y activo-in-line. Integra un conjunto amplio de funciones y componentes como análisis del flujo de tráfico monitorizado (usuarios autenticados, clases que contienen parámetros QoS/shaping/filter/block, direcciones IP/MAC/URL/protocolo L4-L7, categoría EQUIPO DE EVALUACIÓN de protocolo/servicio como IM, P2P, streaming, games, control remoto, etc.), generación y análisis de informes y estadísticas, autenticación, tolerancia a fallos, control de acceso hasta la capa de aplicación, gestión basado en identidad (autenticación), soporta políticas basadas en QoS/SLA, limitación de conexiones, cuotas, FlowReport, etc. Genera informes a medida en Prof. Dr. Javier Areitio tiempo real y a largo plazo. Integra una base de datos de usuarios para autenticación local para cuando la red de los usuarios Bertolín no soporte mecanismos de autenticación externos, evitando la necesidad de establecer un mecanismo de autenticación Catedrático de la Facultad externo. Soporta servidores de autenticación externos como Radius, LDAP, NTLM, etc. Integra la característica de cuota (por de Ingeniería día, semana y mes) que permite limitar por usuario autenticado, grupo de usuarios, dirección IP, intervalo de IPs y/o subred. UNIVERSIDAD DE DEUSTO El motor de análisis de tráfico permite en la capa de aplicación identificar, medir, priorizar y gestionar muy satisfactoriamente las distintas clases de tráfico, como, por ejemplo, el crítico, el recreativo, el relacionado con los clientes, etc. El análisis de Director del Grupo conexiones reconoce en tiempo real posibles anomalías de tráfico de forma satisfactoria para poder tomar acciones de elimide Investigación nación. El análisis de latencia identifica satisfactoriamente aplicaciones ineficientes detectando cuellos de botella causados Redes y Sistemas por congestión u obstrucciones en los servidores. Integra un mecanismo de failure-bypass a nivel de puertos. 128 SEPTIEMBRE 2013 / Nº106 / SiC