DS Botnet Mariposa

Anuncio

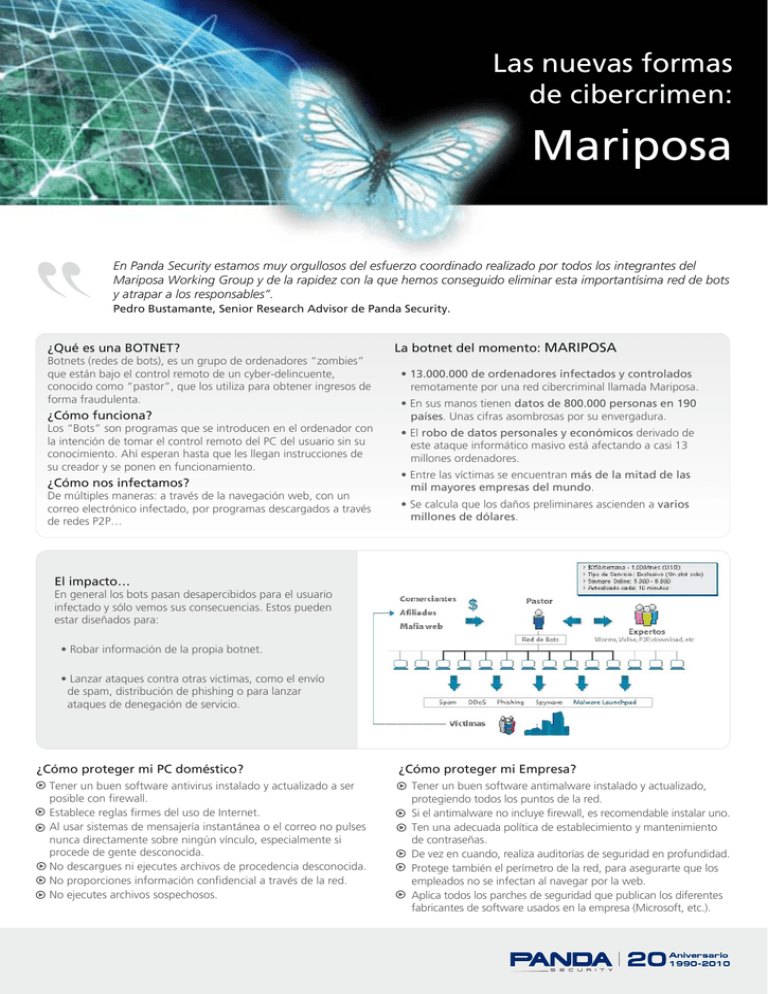

Las nuevas formas de cibercrimen: Mariposa En Panda Security estamos muy orgullosos del esfuerzo coordinado realizado por todos los integrantes del Mariposa Working Group y de la rapidez con la que hemos conseguido eliminar esta importantísima red de bots y atrapar a los responsables”. Pedro Bustamante, Senior Research Advisor de Panda Security. ¿Qué es una BOTNET? Botnets (redes de bots), es un grupo de ordenadores “zombies” que están bajo el control remoto de un cyber-delincuente, conocido como “pastor”, que los utiliza para obtener ingresos de forma fraudulenta. ¿Cómo funciona? Los “Bots” son programas que se introducen en el ordenador con la intención de tomar el control remoto del PC del usuario sin su conocimiento. Ahí esperan hasta que les llegan instrucciones de su creador y se ponen en funcionamiento. ¿Cómo nos infectamos? De múltiples maneras: a través de la navegación web, con un correo electrónico infectado, por programas descargados a través de redes P2P… La botnet del momento: MARIPOSA • 13.000.000 de ordenadores infectados y controlados remotamente por una red cibercriminal llamada Mariposa. • En sus manos tienen datos de 800.000 personas en 190 países. Unas cifras asombrosas por su envergadura. • El robo de datos personales y económicos derivado de este ataque informático masivo está afectando a casi 13 millones ordenadores. • Entre las víctimas se encuentran más de la mitad de las mil mayores empresas del mundo. • Se calcula que los daños preliminares ascienden a varios millones de dólares. El impacto… En general los bots pasan desapercibidos para el usuario infectado y sólo vemos sus consecuencias. Estos pueden estar diseñados para: • Robar información de la propia botnet. • Lanzar ataques contra otras victimas, como el envío de spam, distribución de phishing o para lanzar ataques de denegación de servicio. ¿Cómo proteger mi PC doméstico? Tener un buen software antivirus instalado y actualizado a ser posible con firewall. Establece reglas firmes del uso de Internet. Al usar sistemas de mensajería instantánea o el correo no pulses nunca directamente sobre ningún vínculo, especialmente si procede de gente desconocida. No descargues ni ejecutes archivos de procedencia desconocida. No proporciones información confidencial a través de la red. No ejecutes archivos sospechosos. ¿Cómo proteger mi Empresa? Tener un buen software antimalware instalado y actualizado, protegiendo todos los puntos de la red. Si el antimalware no incluye firewall, es recomendable instalar uno. Ten una adecuada política de establecimiento y mantenimiento de contraseñas. De vez en cuando, realiza auditorías de seguridad en profundidad. Protege también el perímetro de la red, para asegurarte que los empleados no se infectan al navegar por la web. Aplica todos los parches de seguridad que publican los diferentes fabricantes de software usados en la empresa (Microsoft, etc.). La respuesta de Panda Security Para usuarios domésticos Panda Internet Security 2010 Máxima protección contra todo tipo de amenazas de Internet. Panda Global Protection 2010 Disfruta de seguridad total y protege la integridad de tus datos. La gama de soluciones de consumo de Panda Security permite detectar y protegerte de aquellas amenazas que intentan pasar desapercibidas como los botnets, independientemente de la vía de entrada. Para empresas PANDA GLOBAL BUSINESS PROTECTION SOLUCIONES DE SEGURIDAD PARA SU NEGOCIO Da igual como sea su negocio: pequeño, mediano o una gran empresa, Panda Security le ofrece la solución integral que mejor se adapta a sus necesidades de protección. Fácil de instalar, fácil de mantener y con una mínima inversión. Con Global Business Protection su negocio estará correctamente protegido contra todo tipo de malware y ataques como los botnets, en todos los puntos de su red. Infecciones procedentes de correos electrónicos. Ataques de malware que puedan entrar a través de la navegación web y descarga de archivos. Dispositivos infectados como un usb. www.pandasecurity.com/homeusers www.pandasecurity.com/timeforyourbusiness Mariposa… ¿Cómo lo hizo? Una vez el cliente de Mariposa infectaba los sistemas afectados, el botmaster instalaba diferente ejemplares de malware para poder realizar más acciones en los ordenadores zombies. El botmaster conseguía dinero de diversas formas: alquilando partes de la botnet, instalando toolbars y empleando los datos bancarios y las tarjetas de crédito robadas para hacer transacciones a muleros en el extranjero. La red de botnets Mariposa se propaga de forma muy efectiva a través de redes P2P, dispositivos USB, y enlances MSN. Mapa de los países afectados Intentando representar todos los países en el mapa mundial… parece complicado - + Nivel de infección Sería más sencillo citar las empresas del índice Fortune 1000 que no se han visto afectadas por esta amenaza, que dar el enorme listado de las que sí lo han sido”. Christopher Davis, CEO de Defence Intelligence. www.pandasecurity.com