03 NORMAS PARA LA PREVENCIàN Y ELIMINACIàN DE VIRUS

Anuncio

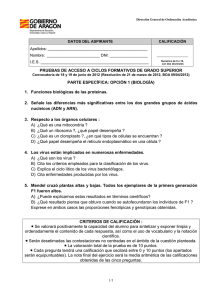

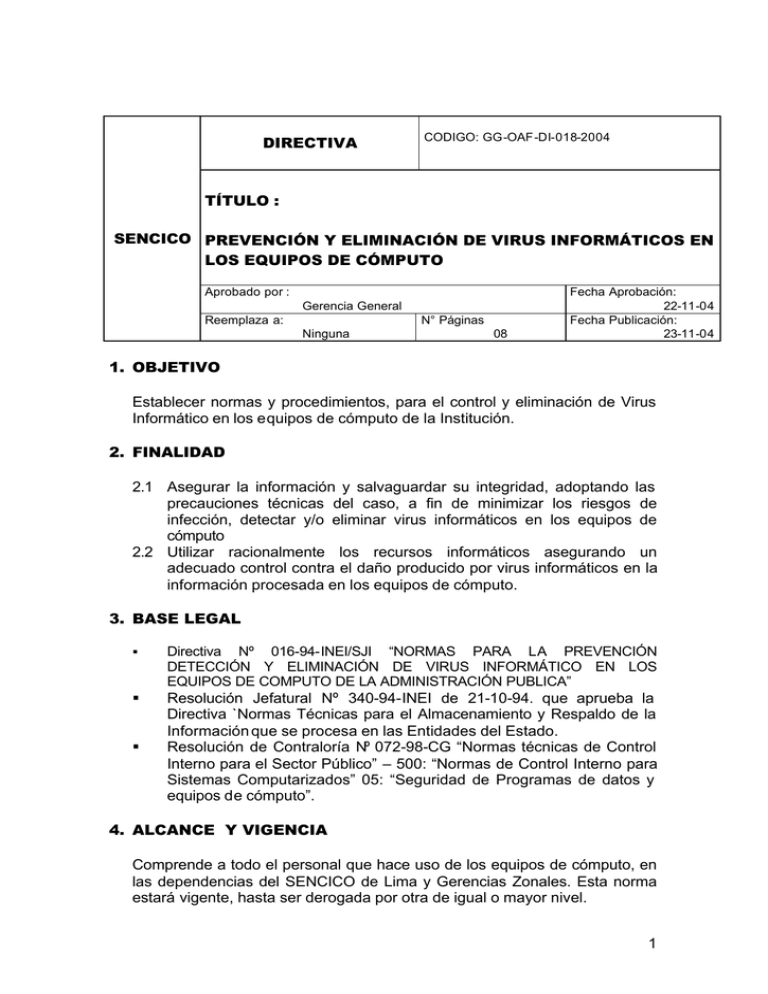

DIRECTIVA CODIGO: GG-OAF-DI-018-2004 TÍTULO : SENCICO PREVENCIÓN Y ELIMINACIÓN DE VIRUS INFORMÁTICOS EN LOS EQUIPOS DE CÓMPUTO Aprobado por : Gerencia General Reemplaza a: N° Páginas Ninguna 08 Fecha Aprobación: 22-11-04 Fecha Publicación: 23-11-04 1. OBJETIVO Establecer normas y procedimientos, para el control y eliminación de Virus Informático en los equipos de cómputo de la Institución. 2. FINALIDAD 2.1 Asegurar la información y salvaguardar su integridad, adoptando las precauciones técnicas del caso, a fin de minimizar los riesgos de infección, detectar y/o eliminar virus informáticos en los equipos de cómputo 2.2 Utilizar racionalmente los recursos informáticos asegurando un adecuado control contra el daño producido por virus informáticos en la información procesada en los equipos de cómputo. 3. BASE LEGAL § Directiva Nº 016-94-INEI/SJI “NORMAS PARA LA PREVENCIÓN DETECCIÓN Y ELIMINACIÓN DE VIRUS INFORMÁTICO EN LOS EQUIPOS DE COMPUTO DE LA ADMINISTRACIÓN PUBLICA” § Resolución Jefatural Nº 340-94-INEI de 21-10-94. que aprueba la Directiva `Normas Técnicas para el Almacenamiento y Respaldo de la Información que se procesa en las Entidades del Estado. Resolución de Contraloría Nº 072-98-CG “Normas técnicas de Control Interno para el Sector Público” – 500: “Normas de Control Interno para Sistemas Computarizados” 05: “Seguridad de Programas de datos y equipos de cómputo”. § 4. ALCANCE Y VIGENCIA Comprende a todo el personal que hace uso de los equipos de cómputo, en las dependencias del SENCICO de Lima y Gerencias Zonales. Esta norma estará vigente, hasta ser derogada por otra de igual o mayor nivel. 1 5. NORMAS GENERALES 5.1 Del Control de la Información Ingresada 5.1.1 5.1.2 No deben utilizarse medios magnéticos u ópticos provenientes del exterior de la institución. Cuando por razones de trabajo fuera necesario la utilización de un medio magnético u óptico procedente del exterior, deberá efectuarse el siguiente control. a) Identificar el medio de almacenamiento que contiene la información. Los medios magnéticos u ópticos de almacenamiento (disquetes, ZIPs, cintas, CDs, discos u otros) que contienen archivos de información, deberán estar debidamente etiquetados, en forma interna como externa. b) Verificar el medio magnético u óptico, mediante un procedimiento de detección de virus, establecido por Informática. c) Registrar el medio magnético u óptico, su origen y la persona que lo porta. 5.1.3 Los medios de detección de virus deben ser actualizados periódicamente, de acuerdo a las nuevas versiones de los detectores de virus que adquiera la Institución. Los programas antivirus deberán ser originales. 5.2 Del Personal usuario de las Computadoras 5.2.1 5.2.2 El personal que tiene a su cargo una computadora monousuaria, es responsable de detectar y eliminar la infección o contagio con virus en los medios magnéticos u ópticos. Para tal efecto, utilizará los procedimientos establecidos por el área de Informática. Asimismo es responsable de controlar los medios magnéticos u ópticos venidos del exterior, así como de la posible introducción de virus en el equipo de cómputo. Las computadoras conectadas a una Red, de preferencia no deberán utilizar unidades de disquetes, a fin de prevenir la infección de virus informático por ese medio. 6 NORMAS ESPECIFICAS 6.1 Prevención Contra el Virus 6.1.1 Semanalmente deberá efectuarse una copia de respaldo de toda la información útil que se encuentra almacenada en el disco duro. Dicha actividad será responsabilidad del área a la que está asignada la computadora. 2 6.1.2 Por ningún motivo deberá utilizarse los servidores de red como estaciones de trabajo. 6.1.3 Sólo los archivos de datos y no los programas ejecutables podrán ser copiados de una computadora a otra. 6.1.4 Todo disquete deberá, estar protegido contra escritura para evitar su posible infección al momento de la lectura. 6.1.5 No ejecutar programas de origen desconocido. 6.1.6 No añadir archivos de datos o programas a disquetes o CD ROM que elijan originales. 6.1.7 Efectuar periódicamente la depuración de archivos temporales de los discos duros y compactar el correo electrónico. 6.1.8 Todo archivo adjunto recibido vía correo electrónico deberá ser sometido al procedimiento de detección de virus antes de ser abierto. 6.1.9 En los buzones o mensajes de correo electrónico, antes de su lectura verifican el contenido del virus. Generalmente, las últimas versiones de software antivirus incluyen esta facilidad. Para mayor información contactarse con el personal técnico de Informática. 6.1.10 Todos los servidores de correo electrónico deberán tener instalado un antivirus que evite la propagación de los virus. Detección del Virus 6.1.11 Detección del Virus La detección de un virus informático garantiza que la posible existencia de un virus en un medio magnético u óptico no ingrese directamente al Sistema. Para ello, el programa de detección de virus debe ser instalado en la memoria (residente), a fin de que permanentemente se controle cualquier medio de almacenamiento para que sea utilizado con el equipo de cómputo. 6.1.12 Se consideran medios de infección los siguientes: a. Un medio magnético u óptico infectado proveniente de una fuente exterior al equipo de cómputo. b. La adquisición o movimiento de máquinas infectadas. c. La comunicación entre equipos de cómputo: unidades de red, impresoras compartidas, etc. d. A través de correo electrónico e. El acceso a páginas web de dudosa procedencia. 6.1.13 Cuando el sistema operativo esta infectado se presenta cualquiera de los síntomas siguientes: a. La carga de los programas toma más tiempo de lo normal. b. Demora excesiva en los accesos al disco, cuando se efectúan operaciones sencillas de escritura. c. Se producen inusuales mensajes de errores. 3 d. Encendido de las luces de acceso a dispositivos, cuando no son requeridos en ese momento e. Disposición de menos memoria de lo normal. f. Desaparecen programas o archivos misteriosamente. g. Se reduce repentinamente el espacio del disco. h. Los archivos ejecutables cambian de tamaño. i. Aparecen inexplicablemente algunos archivos escondidos. j. Aparecen en la pantalla una serie de caracteres especiales sin ninguna explicación lógica. 6.1.14 En el caso de una red, se deberá contar con un sistema de instalación y actualización de antivirus centralizado, así como un sistema de monitoreo y detección de virus también centralizado en la computadora destinada para tal fin por el administrador de la red. 6.1.15 Eliminación de virus Al detectar virus en un equipo de cómputo, se deberán seguir los pasos siguientes: 1°. Apagar el equipo y todos los dispositivos conectados a él. Si el equipo se encuentra conectado a la red se le deberá aislar desconectando el cable de red. 2° Colocar un disquete de arranque del computador, protegido contra escritura, que contenga el Sistema Operativo y archivos de detección y eliminación de virus. 3° Si no cuenta con tal disquete, prepararlo en un equipo que no tenga virus, o solicitarlo al área de Informática de la Institución. 4° Encender el sistema y rastrear en las unidades adicionales la presencia de virus, especialmente a los discos duros y/o particiones de los mismos. 5º Detectados los virus de 16 bits, eliminarlos usando el programa antivirus establecido por el programa antivirus. 6º También proceder con la detección y eliminación de virus para 32 bits establecido por el programa antivirus. 7º De ser posible repetir el paso 4 al 6 para mayor seguridad. 6.1.16 Dependiendo de la gravedad del daño ocasionado por el virus, si es necesario, se reinstalará todo el software de la computadora previo backup de los datos del usuario. Este proceso lo debe realizar personal de Informática. (Sede Central) o personal externo especializado (Sedes Regionales). 7 DISPOSICIONES COMPLEMENTARIAS 7.1 En la sede central el Departamento de Informática es el órgano responsable de realizar los procedimientos de prevención, detección 4 7.2 7.3 y eliminación de virus Informático en los equipos de cómputo. En las sedes Regionales deberá contratarse servicios especializados. El Departamento de Informática es el órgano responsable de controlar la efectiva aplicación de las normas contenidas en la presente Directiva. El Departamento de Informática comunicará al inmediato superior sobre las faltas e incumplimiento a la presente Directiva para la aplicación de las sanciones que correspondan. 8. ANEXO Glosario de Términos ARQ. LUIS SOLARI LAZARTE Gerente General 5 GLOSARIO DE TÉRMINOS ADMINISTRADOR DE LA RED Persona responsable que tiene a su cargo la gestión técnica, administrativa y operativa del sistema de redes. ALMACENAMIENTO Cualquier dispositivo o medio, capaz de recibir información y retenerla durante un período de tiempo, permitiendo su extracción (recuperación) y empleo, cuando sea necesario. ARCHIVO a) Conjunto de registros que guardan relación. Al registro se le puede considerar como la información básica a la que se puede acceder en bloque y al archivo como una organización de los registros. b) Porción de memoria auxiliar normalmente en disco ocupada por un conjunto homogéneo de información (datos o programa). ESTACIONES DE TRABAJO a) En una red de área local, la computadora personal que sirve a un único usuario, a diferencia de un servidor de archivos, que sirve a todos los usuarios de la red. b) Micro o mini computadora para un único usuario, de alto rendimiento, que ha sido especializada para gráficos, diseño asistido por computadora, ingeniería asistida por computadora o aplicaciones científicas. c) Cualquier terminal o computadora personal. MEDIOS MAGNETICOS Son dispositivos que permiten el almacenamiento de programas e información. En todos los dispositivos que componen este grupo, el soporte magnético tiene la misma estructura y composición. Están formados por una base de material y formas variables, sobre las que se ha depositado una delgada capa de material magnetizable. El registro de información se realiza mediante equipos dotados de una cabeza de grabación, el cual dispone de una bobina que produce un campo electromagnético creando por inducción zonas puntuales magnetizables sobre el soporte utilizado. Los elementos más representativos de los medios magnéticos son los discos y cintas magnéticas, siendo el primero un medio de acceso seudo aleatorio y el segundo un medio de acceso secuencial. MEDIOS OPTICOS Son dispositivos de almacenamiento para grandes sistemas electrónicos de archivos (programas e información). Dentro de ellos se encuentran el CD-ROM que son discos con información pregrabada y que sólo pueden ser leídas, WORM que permiten grabar información que se desee pudiendo ser leídas 6 cuantas veces sean necesario, y el EOD que son discos ópticos borrables o reescribibles y que son de reciente aparición. MONOUSUARIO Un solo usuario. MULTIUSUARIO Dos o más usuarios comparten recursos de información a través de un ordenador. RED DE COMPUTADORAS a) Una disposición de computadoras que están interconectadas. b) En comunicaciones, los canales de transmisión y el soporte de hardware y software. LAN (Local Area Network) Red de área local Red de computadoras personales dentro de un área geográficamente confinado, que se compone de estaciones de trabajo, sistemas operativos de redes y un enlace de comunicaciones. Red de comunicaciones que sirve a usuarios dentro de un área geográficamente limitada. WAN (Wide Area Network) Red de área ancha Red de comunicaciones que abarca área geográficas amplias, como puede ser departamentos y países. RESPALDO a) Se refiere a una copia extra, de un archivo o base de datos. b) También se refiere a un sistema de potencia auxiliar al que puede recurrirse cuando falla la energía eléctrica (UPS). SERVIDOR DE ARCHIVOS Computadora de alta velocidad en una red de área local que almacena los programas y archivos de datos compartidos por los usuarios en la red. También llamado servidor de la red, actúa como una unidad de disco remota. Si el servidor de archivos está dedicado a las operaciones de base de datos, se llama servidor de base de datos. SISTEMA OPERATIVO Programa de control principal que administra la operación de la computadora. Sistema operativo es el primer programa que se copia en la computadora a partir de un disco o cinta, después que éste se enciende por primera vez. Es el software del sistema primario y actúa como el "despachador principal" y como "controlador de tráfico". Una parte del sistema operativo radica todo el tiempo en la memoria. También es conocido como ejecutivo o supervisor del sistema operativo. 7 USUARIO Cualquier persona que utiliza una computadora. Por lo general se refiere a las personas que no pertenecen al personal técnico y que proporcionan entradas y reciben salidas de la computadora. VIRUS INFORMATICOS Son programas creados por especialistas de computación con la finalidad premeditada de alterar el funcionamiento normal del computador, presentan las siguientes características: § Se reproducen a sí mismos § Se insertan o afectan los programas ejecutables. § Se cargan en la memoria del computador pudiendo reproducirse y copiarse en disquetes y/o software instalado en el disco duro (infección). § Pueden alterar, destruir o borrar la información contenida en las computadoras. Los virus informáticos constituyen una amenaza para el hardware, software y la información que se maneja con las computadoras. 8