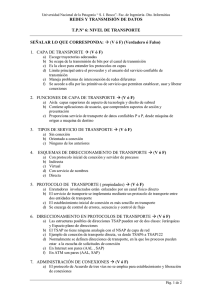

diseño de un ban - Repositorio Académico

Anuncio