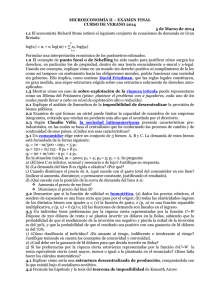

IBM Operations Analytics - Log Analysis: Guía de instalación

Anuncio

IBM Operations Analytics - Log Analysis

Versión 1.3.3

Guía de instalación, configuración y

administración

IBM

IBM Operations Analytics - Log Analysis

Versión 1.3.3

Guía de instalación, configuración y

administración

IBM

Nota

Antes de utilizar esta información y el producto al que da soporte, lea la información de “Avisos” en la página 379.

Nota de edición

Esta edición se aplica a IBM Operations Analytics - Log Analysis y a todos los releases y modificaciones

subsiguientes hasta que se indique lo contrario en nuevas ediciones.

Las referencias hechas en el contenido a productos, software, programas, servicios o tecnologías asociadas de IBM

no implican que estén disponibles en todos los países en los que IBM opera. El contenido, incluidos los planes del

contenido, puede cambiar en cualquier momento según el criterio exclusivo de IBM, en función de las

oportunidades de mercado o de otros factores, y no implica en modo alguno ningún compromiso respecto al

contenido futuro, incluida la disponibilidad de productos o funciones. Las declaraciones relacionadas con futuros

planes o intenciones de IBM están sujetas a cambio o se pueden retirar sin previo aviso y sólo constituyen metas y

objetivos. Consulte los Términos de uso de developerWorks para obtener más información.

© Copyright IBM Corporation 2015.

Contenido

Acerca de esta publicación . . . . . . 1

A quién va dirigido este manual . . . . .

Publicaciones . . . . . . . . . . .

Acceso a la terminología en línea . . .

Accesibilidad . . . . . . . . . . .

Formación técnica de Tivoli . . . . . .

Envío de comentarios . . . . . . . .

Convenciones utilizadas en esta publicación .

Convenios de tipo de letra. . . . . .

Instalación

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

1

1

1

1

2

2

2

2

. . . . . . . . . . . . . 3

Requisitos de hardware y software . . . . . . . 3

Descarga de Log Analysis . . . . . . . . . . 3

Requisitos previos . . . . . . . . . . . . 4

IBM Prerequisite Scanner . . . . . . . . . 4

Crear un usuario no root . . . . . . . . . 5

Instaladores de biblioteca recomendados . . . . 5

Verificación de la versión del sistema operativo . . 5

Verificación del requisito de biblioteca de 64 bits . 6

Inhabilitación de Linux de seguridad mejorada

(SELinux) . . . . . . . . . . . . . . 6

Verificación de la biblioteca KornShell . . . . . 6

Verificación de la versión de Python . . . . . 7

Instale el paquete python-simplejson para Python 7

Instalación del programa de utilidad unzip . . . 7

Verificación de la dirección IP y los nombres del

servidor host . . . . . . . . . . . . . 8

Número de archivos abiertos y límites de memoria

virtual . . . . . . . . . . . . . . . 8

Verificación de las configuraciones de dirección

IP y nombre de host . . . . . . . . . . 10

Servidor de horas . . . . . . . . . . . 10

Instalación en servidores IBM Power8 . . . . . 11

Instalación en servidores basados en Linux on

System z y Linux on System x . . . . . . . . 11

Instalación. . . . . . . . . . . . . . . 13

Instalación con la interfaz de usuario de IBM

Installation Manager . . . . . . . . . . 14

Instalación con la interfaz de mandatos de IBM

Installation Manager . . . . . . . . . . 16

Instalación silenciosa de Log Analysis . . . . 18

Instalación y configuración de IBM Tivoli

Monitoring Log File Agent . . . . . . . . 21

Verificación de la información de versión . . . . 22

Eliminación de IBM Operations Analytics - Log

Analysis . . . . . . . . . . . . . . . 22

Eliminación de IBM Operations Analytics - Log

Analysis . . . . . . . . . . . . . . 22

Utilización de la consola para eliminar IBM

Operations Analytics - Log Analysis . . . . . 23

Eliminación silenciosa de IBM Operations

Analytics - Log Analysis . . . . . . . . . 24

Referencia de la instalación . . . . . . . . . 25

Archivo de propiedades de configuración . . . 25

Puertos predeterminados . . . . . . . . . 26

© Copyright IBM Corp. 2015

Mandato install.sh . . . .

El script backup_restore.sh .

.

.

.

.

.

.

.

.

.

.

.

.

. 27

. 28

Actualización, copia de seguridad y

migración de datos . . . . . . . . . 29

Limitación de la copia de seguridad y de la

migración . . . . . . . . . . . . . . . 31

Copia de seguridad de los datos . . . . . . . 32

Restauración de datos . . . . . . . . . . . 32

Actualización de instalaciones de logstash remotas

33

Configuración. . . . . . . . . . . . 35

Configuración posterior a la instalación . . . . . 35

Configuración de la comunicación y

autenticación seguras . . . . . . . . . . 35

Usuarios y roles . . . . . . . . . . . . 58

Sistema . . . . . . . . . . . . . . . 65

Configuración del huso horario para la

indexación. . . . . . . . . . . . . . 75

Gestión de alertas . . . . . . . . . . . . 77

Creación de alertas . . . . . . . . . . . 77

Interfaz de usuario Gestionar alertas . . . . . 80

Configuración de alertas para sucesos SNMP y

EIF . . . . . . . . . . . . . . . . 83

Configuración de acciones de alerta de correo

electrónico. . . . . . . . . . . . . . 89

Configuración de las funciones de auditoría . . . 91

Parámetros de auditoría . . . . . . . . . 91

Visualización del archivo de auditoría . . . . 92

Configuración de la Panel de control de búsqueda

personalizada Consejo experto . . . . . . . . 92

Personalización de la Panel de control de

búsqueda personalizada Consejo experto

predeterminada . . . . . . . . . . . . 93

Configuración de una aplicación Consejo experto

personalizada. . . . . . . . . . . . . 95

Configuración del inicio en contexto . . . . . . 98

Inicio en contexto de la IU de búsqueda . . . . 98

Inicio contextual de Panel de control de

búsqueda personalizada . . . . . . . . . 99

Configuración del kit de herramientas DSV . . . 100

Novedades . . . . . . . . . . . . . 100

Creación de un Paquete Insight con el kit de

herramientas DSV . . . . . . . . . . . 101

Especificación de propiedades para un tipo de

archivo de registro . . . . . . . . . . 101

Generar un archivo de propiedades . . . . . 106

Genere un Paquete Insight . . . . . . . . 107

Resolución de problemas . . . . . . . . 108

Formatos soportados . . . . . . . . . . 109

Formatos DSV . . . . . . . . . . . . 110

Configuración de alias . . . . . . . . . . 110

Configuración de un alias . . . . . . . . 111

Referencia de configuración . . . . . . . . 112

ldapRegistryHelper.properties . . . . . . 112

iii

Mandato ldapRegistryHelper.sh . . . .

Mandato unity . . . . . . . . . .

Parámetros del archivo de configuración de

Mandato eifutil.sh . . . . . . . .

Mandato lfautil.sh . . . . . . . .

Propiedades del recopilador de datos . .

Mandato unity_securityUtility.sh . . .

Programa de utilidad securityUtility.sh .

Archivo eif.conf . . . . . . . . .

Archivo unity.conf . . . . . . . . .

Mandato install.sh . . . . . . . . .

ssh_config.properties . . . . . . . .

Parámetros de auditoría . . . . . . .

Programa de utilidad de versiones . . .

Nombres de huso horario soportados . .

Idiomas soportados . . . . . . . .

. .

. .

LFA

. .

. .

. .

. .

. .

. .

. .

. .

. .

. .

. .

. .

. .

Niveles de datos y almacenamiento

145

Configuración del archivado de datos . . . . .

Configuración de almacenamiento de datos a largo

plazo . . . . . . . . . . . . . . . .

Versiones soportadas de Hadoop . . . . . .

Tareas de requisito previo . . . . . . . .

Configuración automática de almacenamiento

de datos a largo plazo . . . . . . . . .

Configuración manual de almacenamiento de

datos a largo plazo . . . . . . . . . .

Prueba de la integración de Hadoop. . . . .

Pestaña Integración de Hadoop . . . . . . .

Gestión del servidor de Log Analysisr . . . .

Mantenimiento de conexiones configuradas

automáticamente . . . . . . . . . . . .

Edición de una conexión de servidor de

NameNode . . . . . . . . . . . . .

Edición de una conexión de servidor de

DataNode . . . . . . . . . . . . .

Supresión de una conexión de servidor de

NameNode . . . . . . . . . . . . .

Supresión de una conexión de servidor de

DataNode . . . . . . . . . . . . .

Mantenimiento manual de conexiones de

DataNode configuradas . . . . . . . . . .

Compartición de un clúster de Hadoop entre varias

instancias de Log Analysis . . . . . . . . .

Referencia de editor de conexión de servidor de

DataNode . . . . . . . . . . . . . .

Referencia de editor de conexión de servidor de

NameNode . . . . . . . . . . . . . .

Carga y modalidad continua de datos

145

146

147

148

148

151

154

155

156

156

156

157

157

157

158

158

159

160

161

Herramientas de recopilación de datos . . . . .

Sistemas operativos soportados para la recopilación

de datos . . . . . . . . . . . . . . .

Carga de procesos por lotes de datos . . . . .

Cliente del recopilador de datos . . . . . .

Receptor genérico . . . . . . . . . . .

Carga por lotes de datos históricos con IBM

Tivoli Monitoring Log File Agent . . . . . .

Carga de un lote de archivos de registro con el

LFA . . . . . . . . . . . . . . .

iv

112

113

114

116

117

118

119

119

120

121

122

123

124

124

130

144

161

163

163

163

167

170

170

Datos en modalidad continua con IBM Tivoli

Monitoring Log File Agent . . . . . . . . .

Consideraciones al utilizar el LFA . . . . .

Configuración de LFA . . . . . . . . .

Soporte de expresión regular para el LFA . . .

Resolución de problemas de la carga de datos

Modalidad continua de datos de varios orígenes

remotos a través de una red . . . . . . . .

Configuración de la comunicación de Secure

Shell (SSH) para varios hosts remotos . . . .

Despliegue del LFA o EIF en servidores remotos

Datos en modalidad continua con logstash . . .

Dependencias . . . . . . . . . . . .

Eliminar logstash 1.5.3 . . . . . . . . .

Actualización a logstash 2.2.1 . . . . . . .

Instalación de logstash en un nodo remoto . .

Configuración de logstash . . . . . . . .

Instalación de logstash en servidores basados en

Windows . . . . . . . . . . . . . .

Referencia de archivo de configuración de

logstash . . . . . . . . . . . . . .

Operaciones de logstash . . . . . . . . .

Métodos recomendados de logstash . . . . .

Referencias . . . . . . . . . . . . .

Problemas conocidos . . . . . . . . . .

Configuración del receptor EIF . . . . . . .

Configuración del tamaño del almacenamiento

intermedio y del tiempo de espera del receptor .

Configuración de la cuenta de usuario del

receptor EIF . . . . . . . . . . . . .

Configuración del número de sucesos del

receptor EIF . . . . . . . . . . . . .

Configuración del intervalo de limpieza de la

memoria del receptor EIF . . . . . . . .

Cambio de la contraseña predeterminada del

recopilador de datos y del receptor EIF. . . . .

Cambio de la contraseña predeterminada del

receptor EIF o de Recopilador de datos

password . . . . . . . . . . . . . .

Mandato unity_securityUtility.sh. . . . .

Ingestión de archivos de registro en un idioma

distinto del inglés . . . . . . . . . . . .

Ingestión de archivos de registro en un idioma

distinto del inglés con el IBM Tivoli Monitoring

Log File Agent interno . . . . . . . . .

Modalidad continua de archivos de registro en

un idioma distinto del inglés desde un IBM

Tivoli Monitoring Log File Agent interno remoto

Ingestión de archivos de registro en un idioma

distinto del inglés desde un IBM Tivoli

Monitoring Log File Agent externo . . . . .

Ingestión de archivos de registro en un idioma

distinto del inglés con el recopilador de datos .

174

174

175

200

201

203

203

205

208

209

209

210

211

212

219

221

223

223

223

224

226

226

227

228

229

230

230

231

232

232

233

234

235

Gestión de Paquetes Insight . . . . . 237

Software soportado . . . . . . . .

Descarga de un Paquete Insight . . . .

Instalación de Paquetes Insight . . . .

Actualización de un Paquete Insight. . .

Clonación de tipos de origen para Paquetes

Paquetes Insight listos para usar . . . .

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

. . .

. . .

. . .

. . .

Insight

. . .

238

238

239

239

240

240

Paquete Insight de DB2 . . . . . . . . .

Paquete Insight de Generic Annotation . . . .

Paquete Insight Javacore. . . . . . . . .

Paquete Insight de Syslog . . . . . . . .

Paquete Insight de registros de acceso web . .

WebSphere Application Server Paquete Insight

Paquete Insight de sucesos de sistema operativo

Windows . . . . . . . . . . . . . .

Paquetes Insight personalizados . . . . . . .

241

252

265

270

279

291

331

Supervisión y configuración de las estadísticas de

ingestión de datos . . . . . . . . . . .

Configuración del límite de datos para las

versiones empaquetadas . . . . . . . .

Espacio de trabajo de Estadísticas de servidor

Mandato export_statistics . . . . . .

Supresión de datos . . . . . . . . . .

Limitaciones y requisitos previos para la

supresión de datos . . . . . . . . .

Supresión de datos . . . . . . . . .

Referencia de administración . . . . . . .

Mandato export_statistics . . . . . .

delete.properties . . . . . . . . . .

Guía de la API . . . . . . . . . . . .

Configuración manual de la autenticación para

la API REST . . . . . . . . . . . .

Utilización del cliente del recopilador de datos

para autenticar e invocar la API REST . . .

Visión general de la API REST de búsqueda .

API de consulta de búsqueda . . . . . .

Utilización de la API REST para administrar el

modelo de datos de Log Analysis . . . .

API REST para búsquedas asíncronas . . .

331

Avisos . . . . . . . . . . . . . . 379

299

306

Administración. . . . . . . . . . . 309

Iniciación a Log Analysis . . . . . . . . .

Inicio de sesión en IBM Operations Analytics Log Analysis . . . . . . . . . . . .

Instalación de archivos de ejemplo . . . . .

Habilitación del historial de búsqueda de GUI

Definición de una búsqueda predeterminada

Creación y actualización del modelo de datos . .

Espacio de trabajo de Orígenes de datos . . .

Espacio de trabajo de Tipos de datos . . . .

Tareas administrativas . . . . . . . . . .

Configuración de renovaciones automáticas para

paneles de control nuevos . . . . . . . .

Configuración de renovaciones automáticas para

paneles de control existentes . . . . . . .

Configuración del tiempo de espera para el

servidor de Log Analysis . . . . . . . .

Añadir o eliminar IBM Tivoli Monitoring Log

File Agent desde una instalación existente . . .

Cambiar la dirección IP de Log Analysis . . .

309

309

310

310

311

311

311

316

330

332

333

333

Marcas registradas. . . .

Términos y condiciones de la

producto . . . . . . .

Declaración de privacidad en

Marcas registradas. . . .

. . . . . . .

documentación del

. . . . . . .

línea de IBM . .

. . . . . . .

. 333

. 334

335

. 336

. 338

.

.

.

.

.

.

339

339

341

342

344

345

. 345

. 346

. 348

. 358

. 361

. 373

. 381

. 381

. 382

383

. 383

Contenido

v

vi

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Acerca de esta publicación

Esta guía contiene información sobre cómo utilizar IBM® Operations Analytics Log Analysis.

A quién va dirigido este manual

Esta publicación es para los usuarios del producto IBM Operations Analytics - Log

Analysis.

Publicaciones

Esta sección proporciona información acerca de las publicaciones de IBM

Operations Analytics - Log Analysis. Describe cómo acceder a las publicaciones y

solicitarlas.

Acceso a la terminología en línea

El sitio web de terminología de IBM agrupa la terminología de las bibliotecas de

productos IBM en una única ubicación para comodidad del usuario. Puede acceder

al sitio web de terminología en la siguiente dirección web:

http://www.ibm.com/software/globalization/terminology.

Accesibilidad

Las funciones de accesibilidad ayudan a los usuarios con alguna discapacidad

física, como movilidad restringida o visión limitada, a utilizar correctamente los

productos de software. En este release, la interfaz de usuario de IBM Operations

Analytics - Log Analysis no cumple todos los requisitos de accesibilidad.

Funciones de accesibilidad

Este Information Center y las publicaciones relacionadas están habilitados para la

accesibilidad. Para cumplir este requisito la documentación de usuario en este

Information Center se proporciona en formato HTML y PDF y se ofrece texto

descriptivo para todas las imágenes de la documentación.

Información relacionada sobre accesibilidad

Puede ver las publicaciones de IBM Operations Analytics - Log Analysis en

formato PDF (Portable Document Format) de Adobe utilizando Adobe Reader.

IBM y accesibilidad

Para obtener más información sobre el compromiso que IBM tiene con la

accesibilidad, consulte IBM Human Ability and Accessibility Center. IBM Human

Ability and Accessibility Center se encuentra en la siguiente dirección web:

http://www.ibm.com/able (se abre en una ventana o pestaña de navegador

nueva)

© Copyright IBM Corp. 2015

1

Formación técnica de Tivoli

Para obtener información sobre la formación técnica de Tivoli, consulte el siguiente

sitio web de IBM Tivoli Education en http://www.ibm.com/software/tivoli/

education.

Envío de comentarios

Agradecemos su opinión y le pedimos que envíe sus comentarios a la comunidad

de IBM Operations Analytics - Log Analysis.

Convenciones utilizadas en esta publicación

Esta publicación utiliza distintas convenciones para términos y acciones especiales,

mandatos y vías de acceso dependientes del sistema operativo y gráficos de

márgenes.

Convenios de tipo de letra

En esta publicación se utilizan los siguientes convenios de tipo de letra:

Negrita

v Mandatos en minúsculas y mandatos en mayúsculas y minúsculas que

de otro modo son difíciles de distinguir del resto del texto

v Controles de interfaz (recuadros de selección, pulsadores, botones de

selección, selectores cíclicos, campos, carpetas, iconos, recuadros de lista,

elementos dentro de recuadros de lista, listas de varias columnas,

contenedores, opciones de menú, nombres de menú, pestañas, hojas de

propiedades), etiquetas (por ejemplo Consejo: y Consideraciones de

sistema operativo:)

v Palabras clave y parámetros en el texto

Cursiva

v Citas (ejemplos: títulos de publicaciones, disquetes y CD)

v Palabras definidas en el texto (por ejemplo: una línea no conmutada se

denomina línea punto a punto)

v Énfasis en palabras y letras (palabras como ejemplo de palabras: "Utilice

la palabra that para incorporar una cláusula restrictiva."; letras como

ejemplo de letras: "La dirección LUN debe comenzar con la letra L.")

v Términos nuevos en el texto (excepto en una lista de definiciones): una

vista es un marco en un espacio de trabajo que contiene datos.

v Variables y valores que debe especificar el usuario : ... donde minombre

representa ....

Monoespaciado

v Ejemplos y código de ejemplo

v Nombres de archivo, palabras clave de programación y otros elementos

que son difíciles de distinguir del resto del texto

v Texto de mensaje y solicitudes dirigidas al usuario

v Texto que el usuario debe escribir

v Valores para argumentos u opciones de mandato

2

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Instalación

Esta sección indica el procedimiento que debe seguir para instalar IBM Operations

Analytics - Log Analysis. En esta sección se especifican los detalles de requisito

previo, el procedimiento de instalación y las tareas posteriores a la instalación.

Nota: No se puede instalar IBM Operations Analytics - Log Analysis en un recurso

basado en NFS (Network File System), compartido.

Nota:

Si desea instalar IBM Operations Analytics - Log Analysis en un sistema en el que

el entorno local no es inglés de Estados Unidos, debe establecer el entorno local del

shell de mandatos en export LANG=en_US.UTF-8 antes de ejecutar cualquier script

de IBM Operations Analytics - Log Analysis. Por ejemplo, cuando instale IBM

Operations Analytics - Log Analysis debe ejecutar el siguiente mandato para

cambiar el entorno local antes de ejecutar el script unity.sh:

export LANG=en_US.UTF-8

Requisitos de hardware y software

Antes de instalar IBM Operations Analytics - Log Analysis, asegúrese de que el

entorno cumpla con los requisitos de hardware y software.

Los requisitos de hardware y software exactos dependen del tipo de entorno que

desee crear, es decir, entorno de producción o de prueba, y el sistema operativo

que elija. Para obtener información detallada, consulte:

https://developer.ibm.com/itoa/docs/log-analysis/documentation/hardwaresoftware-requirements/

Descarga de Log Analysis

Lea este documento para obtener una visión general sobre cómo descargar Log

Analysis desde Passport Advantage.

1. Planifique la instalación. Para obtener más información, consulte Acerca de IBM

Operations Analytics - Log Analysis

2. Revise los requisitos previos, incluidos los requisitos de hardware y software.

Para obtener más información, consulte “Requisitos previos” en la página 4.

3. Vaya a Passport Advantage en https://www.ibm.com/developerworks/

servicemanagement/ioa/log/downloads.html.

4. Elija el tipo de instalación.

IBM Operations Analytics - Log Analysis para Linux en un sistema x86_64 o

Linux on System z. Para obtener más información, consulte “Instalación en

servidores basados en Linux on System z y Linux on System x” en la página 11.

Para instalar IBM Operations Analytics - Log Analysis en Linux on System

x86_64, descargue el paquete de IBM Operations Analytics - Log Analysis

Linux de 64 bits (CN8IIEN).

Para instalar IBM Operations Analytics - Log Analysis en Linux on System z,

descargue el paquete de IBM Operations Analytics - Log Analysis Linux on

System z de 64 bits (CN8IJEN).

© Copyright IBM Corp. 2015

3

Para instalar IBM Operations Analytics - Log Analysis en servidores basados en

IBM Power8 Little Endian for Linux, descargue el paquete de IBM Operations

Analytics - Log Analysis 1.3.3 Power8 ppc64le, TODAS las ediciones,

(CN8K9EN) desde https://www.ibm.com/developerworks/

servicemanagement/ioa/log/downloads.html.

Para obtener más información sobre cómo instalar el producto, consulte

“Instalación” en la página 3.

5. Complete la configuración posterior a la instalación. Para obtener más

información, consulte “Configuración posterior a la instalación” en la página

35.

6. Después de instalar IBM Operations Analytics - Log Analysis, puede

configurarlo para adaptarlo a sus necesidades. Para obtener más información,

consulte “Configuración” en la página 35.

Requisitos previos

Antes de instalar IBM Operations Analytics - Log Analysis, asegúrese de que el

sistema cumple los requisitos de hardware y software, y lleve a cabo las tareas de

requisito previo.

IBM Prerequisite Scanner

IBM Prerequisite Scanner es una herramienta de comprobación de requisitos

previos que analiza los entornos del sistema antes de instalar o actualizar IBM

Operations Analytics - Log Analysis.

El archivo comprimido de IBM Prerequisite Scanner está empaquetado con IBM

Operations Analytics - Log Analysis.

Ejecute IBM Prerequisite Scanner como parte de su plan de instalación antes de

instalar IBM Operations Analytics - Log Analysis.

Instalación de IBM Prerequisite Scanner

1. Para instalar el IBM Prerequisite Scanner, seleccione una de las opciones

siguientes:

v Localice el archivo comprimido de IBM Prerequisite Scanner en el paquete de

IBM Operations Analytics - Log Analysis.

v Descargue la versión más reciente del escáner para su sistema operativo

desde IBM Fix Central: http://www-933.ibm.com/support/fixcentral/swg/

selectFixes?parent=ibm~Tivoli&product=ibm/Tivoli/Prerequisite+Scanner

&release=All&platform=All&function=all

2. Extraiga el contenido del archivo comprimido de IBM Prerequisite Scanner en

una ubicación preferida tal como se especifica en ips_root en cada sistema de

destino que intente instalar IBM Operations Analytics - Log Analysis.

Nota: Debe tener permisos de escritura para el directorio raíz en el que desee

extraer el contenido del archivo comprimido.

Ejecución del IBM Prerequisite Scanner

1. Abra la ventana de mandatos.

2. Cambie el directorio ips_root por el directorio donde se expande el escáner.

3. Establezca el valor para la variable de entorno relevante en True. Por ejemplo:

export ENV_NAME=True

4

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

4. Ejecute el archivo de script de IBM Prerequisite Scanner, prereq_checker. Por

ejemplo:

prereq_checker.sh "ILA 01320000" detail outputDir=<output_directory>

5. Compruebe los resultados de salida del escáner y resuelva cualquier

comprobación que haya fallado.

Para obtener más información sobre el IBM Prerequisite Scanner, consulte la página

de wiki IBM Prerequisite Scanner: https://www.ibm.com/developerworks/

community/wikis/home?lang=en#!/wiki/Tivoli%20Documentation%20Central/

page/IBM%20Prerequisite%20Scanner

Crear un usuario no root

Debe usar un usuario que no sea root para instalar IBM Operations Analytics - Log

Analysis.

Procedimiento

Si no tiene definido en su sistema un usuario que no sea root, debe crear uno. Para

crear este usuario, inicie sesión como un usuario root y ejecute el mandato:

useradd -m -d /home/<nombre_usuario> <nombre_usuario>

donde -m crea un directorio de inicio para su usuario si no hay ya uno, -d es la vía

de acceso al directorio de inicio, y <nombre_usuario> es el nombre de usuario que

desea crear.

Asegúrese de tener los derechos de acceso necesarios para poder añadir archivos a

la ubicación en la que desee instalar IBM Operations Analytics - Log Analysis.

Instaladores de biblioteca recomendados

Se recomiendas las siguientes bibliotecas para su uso con IBM Operations Analytics

- Log Analysis.

El gestor de paquetes YUM (Yellow dog update, modified) está recomendado para

instalar las bibliotecas obligatorias en Red Hat Enterprise Linux (RHEL).

La herramienta YaST (Yet another Setup Tool) está recomendada para instalar las

bibliotecas obligatorias en SUSE Linux Enterprise Server (SLES).

Verificación de la versión del sistema operativo

IBM Operations Analytics - Log Analysis requiere Red Hat Enterprise (RHEL) para

Linux versión 5, 6 o 7 o SUSE Linux Enterprise Server (SLES) versión 11.

Procedimiento

v Para comprobar que esté instalada la versión correcta de RHEL, inicie sesión

como usuario root e indique el mandato siguiente:

cat /etc/redhat-release

Nota: Se da soporte a las versiones 5, 6, 7 y 7.1 de Red Hat Enterprise (RHEL).

Si la versión no está soportada, debe actualizar a una de las versiones

soportadas.

v Para comprobar que esté instalada la versión correcta de SLES, inicie sesión

como usuario root e indique el mandato siguiente:

cat /etc/SuSE-release

Instalación

5

Si la versión no es la 11, debe actualizar a esa versión.

Verificación del requisito de biblioteca de 64 bits

Para Red Hat Enterprise Linux, IBM Operations Analytics - Log Analysis requiere

que la biblioteca compat-libstdc++ de 64 bits:

Procedimiento

1. Determine si están instaladas las bibliotecas obligatorias. Ejecute el mandato: :

sudo /usr/bin/yum --noplugins list installed "libstdc++"

Si este mandato indica que se han instalado las bibliotecas necesarias, no es

necesaria ninguna acción adicional. Por ejemplo:

libstdc++.x86_64

2. Si no están instaladas las bibliotecas obligatorias, busque el repositorio de Red

Hat Network para mostrar las bibliotecas disponibles para su sistema

operativo:

sudo /usr/bin/yum --noplugins search libstdc++

3. Para instalar las bibliotecas necesarias, ejecute este mandato:

sudo /usr/bin/yum --noplugins install libstdc++.x86_64

Inhabilitación de Linux de seguridad mejorada (SELinux)

Si SELinux está en modalidad de imposición, se produce una excepción durante la

instalación de IBM Operations Analytics - Log Analysis. Asegúrese de que la

política de SELinux está establecida en un estado permisivo o inhabilitado. Para

inhabilitar SELinux:

Procedimiento

1. Inicie la sesión como un usuario root.

2. Edite el archivo config que se encuentra en el directorio /etc/selinux/.

3. Cambie el valor de SELINUXTYPE a un estado permisivo o inhabilitado. Los

valores posibles son:

permissive

SELinux imprime avisos en lugar de imponerles.

disabled

SELinux está totalmente inhabilitado.

Por ejemplo, para inhabilitar el kernel, cambie el valor a disabled:

SELINUX=disabled

4. Guarde los cambios.

5. Reinicie el sistema operativo.

Verificación de la biblioteca KornShell

Verifique que la biblioteca KornShell forme parte de su sistema operativo.

Procedimiento

1. Para verificar que KornShell forma parte del sistema operativo, entre uno de

los mandatos siguientes:

usr/bin/ksh

o bien

6

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

/bin/ksh

2. Si estos mandatos no funcionan, entre el mandato siguiente para confirmar que

KornShell está instalado:

rpm -qa | grep ksh

ksh-20100202-1.el5

3. Si KornShell no está instalado, descárguelo y utilice el mandato siguiente para

instalarlo:

rpm -ivh ksh-<version>.rpm

donde <versión> es la versión que ha descargado.

Verificación de la versión de Python

Python Versión 2.4.3 y de la 2.6.6 a la 2.6.8 son soportados por IBM Operations

Analytics - Log Analysis.

Si no ha utilizado un paquete rpm para instalar Python, es posible que el

instalador IBM Operations Analytics - Log Analysis no lo reconozca y que aparezca

un mensaje de advertencia. Este aviso se puede ignorar y la instalación continúa.

Para verificar que está utilizando la versión correcta de Python, especifique este

mandato:

rpm -qa | grep "^python-2"

Si se ejecuta correctamente, el mandato devuelve la versión de Python. Por

ejemplo:

python-2.4.3-27.el5

Si no está usando la versión correcta de Python, descárguela e instálela.

Instale el paquete python-simplejson para Python

IBM Operations Analytics - Log Analysis necesita Python Versión 2.4.3 incluyendo

el rpm python-simplejson o Python Versión 2.6.6 a 2.6.8. Si utiliza Python Versión

2.4.3, debe instalar también el rpm JSON simple, python-simplejson. Python

Versión 2.6.6 a 2.6.8 incluyen el rpm necesario.

Procedimiento

1. Descargue el paquete python-simplejson de http://pkgs.org/centos-5-rhel-5/

centos-rhel-x86_64/python-simplejson-2.0.9-8.el5.x86_64.rpm/download/.

2. Inicie la sesión en el servidor de IBM Operations Analytics - Log Analysis como

usuario root.

3. Cambie al directorio de la carpeta que contiene el paquete.

4. Ejecute el mandato siguiente:

rpm -i python-simplejson-2.0.9-8.el5.x86_64.rpm

Instalación del programa de utilidad unzip

Debe instalar el programa de utilidad de descompresión de archivos en los

servidores en los que instale IBM Operations Analytics - Log Analysis o Motor de

indexación remoto.

Procedimiento

v Para instalar el programa de utilidad en Red Hat Enterprise Linux (RHEL),

inicie sesión como usuario root y ejecute el mandato siguiente:

Instalación

7

yum install unzip

v Para instalar el programa de utilidad en SUSE Enterprise Linux Server (SELS),

inicie sesión como usuario root y ejecute este mandato:

zypper install unzip

Verificación de la dirección IP y los nombres del servidor host

Antes de instalar IBM Operations Analytics - Log Analysis, debe asegurarse de que

los detalles de cada servidor de host se mantienen correctamente en el directorio

etc/hosts del sistema de destino.

Acerca de esta tarea

Si no completa esta tarea, pueden surgir problemas al iniciar la sesión o al ejecutar

una Panel de control de búsqueda personalizada. Para obtener más información

consulte No se pueden ejecutar Paneles de control de búsqueda personalizada después del

cambio de dirección IP en la Guía de resolución de problemas.

Procedimiento

v En el caso de un servidor que utilice una dirección IP estática, defina la

dirección IP estática y los valores necesarios en el formato siguiente:

IP

LONG-HOSTNAME

SHORT-HOSTNAME

Por ejemplo:

9.124.111.162

scaserver1.example.com

scaserver1

v Para un servidor Dynamic Host Configuration Protocol (DHCP) que utiliza una

dirección IP de bucle de retorno, defina la dirección IP de bucle de retorno y los

valores necesarios en el formato siguiente:

LOOPBACK-IP

LONG-HOSTNAME

SHORT-HOSTNAME

Por ejemplo:

127.0.0.1

ibmscala.example.com

ibmscala

Número de archivos abiertos y límites de memoria virtual

Actualice los límites de archivos abiertos y de memoria virtual para que coincidan

con los valores recomendados.

El valor recomendado de ulimit -n, que controla el número de archivos abiertos

que están permitidos para un proceso, es 4096.

El valor recomendado de ulimit -v, que controla el límite de memoria virtual de

un proceso, es unlimited.

Para obtener más información, consulte la Guía de rendimiento y ajuste en:

https://www.ibm.com/developerworks/community/wikis/home?lang=en#!/

wiki/IBMLogAnalyticsBeta/page/PerformanceandTuningGuide

Cambio del número predeterminado del límite de archivos

abiertos

El valor recomendado de ulimit -n, que controla el número de archivos abiertos

que se permiten para un proceso, es 4096 en cada uno de los servidores donde está

instalado un nodo de Motor de indexación. Para modificar el número del límite de

archivos abiertos, efectúe los pasos siguientes:

8

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Procedimiento

1. Inicie sesión en el servidor en el que haya instalado un nodo Motor de

indexación utilizando el id de usuario de Motor de indexación para ese

servidor.

2. Ejecute el mandato siguiente en una ventana de terminal:

ulimit -n

Si el valor devuelto es menor que 4096, continúe en el paso 3. Si el valor

devuelto es mayor que 4096, continúe en el paso 7.

3. Inicie la sesión en el servidor como usuario root.

4. Abra el archivo /etc/security/limits.conf.

5.

Modifique o añada las líneas siguientes:

<user-id> hard nofile 4096

<user-id> soft nofile 4096

donde <user-id> es el user-id utilizado para instalar el Motor de indexación

en el servidor.

Para modificar el valor para todos los usuarios en este servidor, modifique o

añada las líneas siguientes:

* hard nofile 4096

* soft nofile 4096

6. Guarde los cambios.

7. Repítalo para cada instancia de Motor de indexación.

Qué hacer a continuación

Para asegurarse de que los cambios se actualicen, reinicie IBM Operations

Analytics - Log Analysis.

Cambio de límite de memoria virtual

El valor ulimit -v recomendado, que limita la memoria virtual para procesos, es

unlimited en cada uno de los servidores donde está instalado un nodo de Motor

de indexación. Para modificar el límite, efectúe los pasos siguientes:

Procedimiento

1. Inicie la sesión en el servidor donde está instalado un nodo de Motor de

indexación utilizando el ID de usuario de Motor de indexación para ese

servidor.

2. Ejecute el mandato siguiente en una ventana de terminal:

ulimit -v

Si el valor devuelto no es unlimited, continúe en el paso 3. Si el valor devuelto

es unlimited, continúe en el paso 7.

3. Inicie la sesión en el servidor como usuario root.

4. Abra el archivo /etc/security/limits.conf.

5. Modifique o añada las líneas siguientes:

<user-id> hard as unlimited

<user-id> soft as unlimited

donde <user-id> es el user-id utilizado para instalar el Motor de indexación

en el servidor.

Instalación

9

Para modificar el valor para todos los usuarios en este servidor, modifique o

añada las líneas siguientes:

* hard as unlimited

* soft as unlimited

6. Guarde los cambios.

7. Repítalo para cada instancia de Motor de indexación.

Qué hacer a continuación

Para asegurarse de que los cambios se actualicen, reinicie IBM Operations

Analytics - Log Analysis.

Verificación de las configuraciones de dirección IP y nombre

de host

Debe verificar que los valores de nombre de host y dirección IP se hayan

configurado correctamente.

Procedimiento

1. Para verificar que el nombre de host se ha configurado correctamente, escriba

el mandato siguiente:

hostname

Si está configurado correctamente, el mandato devuelve el nombre de host. Por

ejemplo:

example

2. Para verificar que el nombre de host utiliza el nombre de host completo, entre

el mandato siguiente:

hostname -f

Si la operación es correcta, el mandato devuelve el nombre de host completo.

Por ejemplo:

example.ibm.com

3. Para confirmar que la dirección IP se ha configurado correctamente, haga ping

en el nombre de host:

ping example

Si la operación es correcta, se devuelve la dirección IP.

Servidor de horas

Para asegurarse de que algunas de las características de IBM Operations Analytics

- Log Analysis funcionan correctamente, debe configurar un servidor que

mantenga la hora.

Algunas características de IBM Operations Analytics - Log Analysis utilizan el

tiempo relativo como días, semanas o meses. Este tiempo se calcula a partir de la

hora del servidor en el que IBM Operations Analytics - Log Analysis está instalado.

Para asegurarse de que estas funciones generan resultados correctos, debe

asegurarse de que la hora en el servidor de IBM Operations Analytics - Log

Analysis es correcta. Puede utilizar un servidor de horas para sincronizar la hora

del servidor de IBM Operations Analytics - Log Analysis con la hora correcta. Debe

hacerlo antes de instalar IBM Operations Analytics - Log Analysis.

10

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Instalación en servidores IBM Power8

Antes de instalar Log Analysis en un servidor basado en IBM Power8, lea y

complete los siguientes requisitos previos.

La versión soportada es IBM Power8 Little Endian for Linux (ppc64le). En esta

documentación, se denominará IBM Power8.

Requisitos previos

v Antes de instalar Log Analysis, asegúrese de instalar al menos un paquete de

fonts. Puede consultar el directorio /usr/share/fonts para ver qué paquetes se

han instalado. Un paquete de fonts que puede utilizar se denomina

gnu-free-fonts-common-20120503-8.ael7b.noarch.

v Debe utilizar Red Hat Enterprise for Linux 7.1 como sistema operativo.

Características soportadas

Si instala Log Analysis en un hardware basado en IBM Power8, no puede utilizar

el IBM Tivoli Monitoring Log File Agent interno que se instala con otras versiones

de Log Analysis. No se instala como parte de la instalación en los servidores

basados en IBM Power8.

No obstante, puede configurar un IBM Tivoli Monitoring Log File Agent externo

para transmitir datos desde un origen remoto a su instalación de Log Analysis.

Para obtener más información, consulte “Carga y modalidad continua de datos” en

la página 161.

Las demás características de Log Analysis están disponibles.

Instalación en servidores basados en Linux on System z y Linux on

System x

Antes de instalar IBM Operations Analytics - Log Analysis en un sistema operativo

basado en Linux on System z o Linux on System x, lea y complete los requisitos

previos.

Requisitos de hardware

Linux on System z se ejecuta en hardware basado en System z. Linux on System x

se ejecuta en hardware basado en Intel o AMD. Se admiten ambos tipos de

hardware pero hay pequeñas diferencias en los requisitos de software.

Nota: Si instala IBM Operations Analytics - Log Analysis en hardware basado en

Intel o AMD, debe instalar los componentes de IBM Operations Analytics - Log

Analysis como el servidor Motor de indexación en hardware basado en Intel o

AMD. No se pueden instalar los componentes de IBM Operations Analytics - Log

Analysis en hardware basado en Linux on System z. Del mismo modo, si instala

IBM Operations Analytics - Log Analysis en hardware basado en Linux on System

z, debe instalar los componentes de IBM Operations Analytics - Log Analysis como

el servidor Motor de indexación en hardware basado en System z.

Para obtener más información sobre los requisitos de hardware, consulte

“Requisitos de hardware y software” en la página 3.

Instalación

11

Requisitos previos

Para obtener más información sobre las tareas de requisito previo que debe

completar, consulte “Requisitos previos” en la página 4.

Sistemas operativos soportados para la ingestión de datos entre

plataformas

Puede elegir uno de los siguientes métodos para cargar datos en IBM Operations

Analytics - Log Analysis:

1. Utilizar el empaquetado de IBM Tivoli Monitoring Log File Agent con IBM

Operations Analytics - Log Analysis para transmitir datos.

2. Utilizar un IBM Tivoli Monitoring Log File Agent externo que se instala aparte

para transmitir datos.

3. Utilizar Log Forwarder de z/OS empaquetado con los paquetes Insight de

z/OS.

4. Utilizando el cliente de recopilador de datos o el FTP para cargar un lote de

datos.

Cada uno de estos escenarios ofrece un soporte distinto entre plataformas, tal como

se indica en la tabla siguiente:

Tabla 1. Sistemas operativos soportados para los escenarios de carga de datos

Escenario de carga de datos

Sistemas operativos soportados

1

Consulte la sección Sistemas operativos

soportados en “Carga y modalidad continua

de datos” en la página 161

2

Consulte la documentación sobre el tema

Requisitos para el agente de supervisión para su

versión de IBM Tivoli Monitoring

en:https://www.ibm.com/developerworks/

community/wikis/home?lang=en#!/wiki/

Tivoli%20Documentation%20Central/page/

Tivoli%20Monitoring

3

Consulte el tema Requisitos del sistema para

z/OS Log Forwarder en la documentación del

producto que se enlaza en la sección

Paquetes Insight

4

Consulte la sección Sistemas operativos

soportados en “Carga y modalidad continua

de datos” en la página 161

Nota:

El instalador remoto que utiliza para instalar instancias de IBM Tivoli Monitoring

Log File Agent y Tivoli Event Integration Facility no soporta la integración entre

sistemas operativos. Debe utilizar los instaladores remotos para instalar instancias

remotas en servidores que utilizan el mismo sistema operativo. Por ejemplo, si

instala IBM Operations Analytics - Log Analysis en Linux on System z, debe

instalar las instancias remotas en Linux on System z. En este ejemplo, no puede

instalar instancias remotas en Linux on System x.

12

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Paquetes Insight para z/OS

Las perspectivas de dominio para subsistemas z/OS están disponibles por

separado. Puede instalar los paquetes z/OS Insight en servidores basados en Linux

on System z y en Linux on System x. Para obtener más información, consulte

Documentación para IBM Operations Analytics for z Systems.

Soporte de Linux on System z logstash

logstash 1.5.3 se empaqueta con el paquete de instalación de IBM Operations

Analytics - Log Analysis Linux on System z de 64 bits. No obstante, logstash no

está soportado en Linux on System z. Sólo puede utilizar logstash para facilitar la

agregación de registro en hardware basado en Linux x86.

No se da soporte a la instalación entre plataformas de logstash. Por ejemplo, no

puede instalar logstash de forma remota desde un servidor Linux on System z en

otro servidor basado en Linux on System z o Linux on System x.

Instalación en sistemas con idiomas distintos del inglés

Si desea instalar IBM Operations Analytics - Log Analysis en un sistema en el que

el entorno local no es inglés de Estados Unidos, debe establecer el entorno local del

shell de mandatos en export LANG=en_US.UTF-8 antes de ejecutar cualquier script

de IBM Operations Analytics - Log Analysis. Por ejemplo, cuando instale IBM

Operations Analytics - Log Analysis debe ejecutar el siguiente mandato para

cambiar el entorno local antes de ejecutar el script unity.sh:

export LANG=en_US.UTF-8

Ajuste del sistema operativo

Para ajustar el sistema operativo Linux, asegúrese de que se haya realizado la

configuración siguiente de recursos:

Número de archivos simultáneos: 4096

Utilice el mandato ulimit -n para cambiar este valor por 4096.

Memoria virtual: Unlimited

Utilice el mandato ulimit -v para cambiar este valor por unlimited.

Instalación

Antes de utilizar la interfaz de línea de mandatos, la interfaz de usuario de

Installation Manager o una instalación silenciosa para instalar IBM Operations

Analytics - Log Analysis, lea los requisitos previos.

Log Analysis incluye IBM Installation Manager Versión 1.8.2. Puede utilizar esta

versión para instalar Log Analysis inmediatamente. También puede utilizar una

versión existente de IBM Installation Manager para instalar Log Analysis. Para

obtener más información, consulte la documentación del producto en

http://www-01.ibm.com/support/knowledgecenter/SSDV2W/

im_family_welcome.html.

Requisitos previos

v Asegúrese de haber completado todos los requisitos previos. Para obtener más

información, consulte “Requisitos previos” en la página 4.

Instalación

13

v Asegúrese de que el usuario tenga los derechos de acceso necesarios para añadir

archivos a la ubicación donde desea instalar IBM Operations Analytics - Log

Analysis.

v Si ha instalado previamente IBM Tivoli Monitoring Log File Agent 6.3 o inferior,

la instalación no podrá realizarse. Para solucionar este problema, detenga la

instalación de IBM Tivoli Monitoring Log File Agent existente o cambie el

nombre de la carpeta que se creó cuando se instaló. Para obtener información

detallada, consulte el tema acerca del error de instalación si se ha instalado IBM

Tivoli Monitoring Log File Agent en la guía Solución de problemas de IBM

Operations Analytics - Log Analysis.

v Antes de instalar IBM Operations Analytics - Log Analysis, debe asegurarse de

que los detalles de cada servidor de host se mantengan correctamente en el

directorio /etc/hosts en el sistema de destino. Si no se completa esta tarea

podrían producirse errores Oauth cuando se ejecute una Panel de control de

búsqueda personalizada. Para obtener más información, consulte “Verificación

de las configuraciones de dirección IP y nombre de host” en la página 10.

v Asegúrese de que IBM Installation Manager no está configurado para buscar en

los repositorios de servicio. Si el servidor no está conectado a Internet, este valor

puede hacer que la instalación falle o se detenga.

v Para obtener más información sobre IBM Installation Manager, consulte IBM

Knowledge Center en https://www-01.ibm.com/support/knowledgecenter/

SSDV2W/im_family_welcome.html.

Instalación con la interfaz de usuario de IBM Installation

Manager

Debe completar los pasos siguientes para instalar Log Analysis utilizando la

interfaz de usuario de IBM Installation Manager.

Antes de empezar

v Asegúrese de que el recuadro de selección Buscar en repositorios de servicio

durante la instalación y las actualizaciones no esté seleccionado. Si selecciona

este recuadro de selección y el servidor no está conectado a Internet, la

instalación puede fallar o detenerse.

Acerca de esta tarea

Cuando se ejecuta el script de instalación, se instalanLog Analysis y IBM

Installation Manager. IBM Installation Manager Versión 1.8.2 se instala al instalar

Log Analysis. En caso necesario, Log Analysis actualiza la versión instalada

actualmente de IBM Installation Manager.

Nota: La vía de acceso de instalación sólo acepta caracteres ASCII. Otros

caracteres, tales como los caracteres de idioma nativo no están soportados.

Procedimiento

1. Copie y extraiga el archivador de instalación en una ubicación de su servidor.

2. Desde el directorio en el que haya extraído los archivos de instalación, ejecute

el mandato:

./install.sh

Nota: Añada un parámetro -c para iniciar la instalación en el modo de solo

consola.Para obtener más información, consulte “Instalación con la interfaz de

mandatos de IBM Installation Manager” en la página 16.

14

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Nota: Para instalar Log Analysis en un servidor remoto utilizando la

modalidad de GUI, asegúrese de que el software de escritorio virtual esté

instalado en el servidor en el que desee instalar Log Analysis.

3. Aparece la pantalla Instalar paquetes.

4. Para instalar Log Analysis en el directorio por omisión, pulse Siguiente. Para

instalar Log Analysis en una ubicación distinta, pulse Examinar, seleccione

una ubicación alternativa, y pulse Siguiente.

5. Para continuar, acepte el acuerdo de licencia y pulse Siguiente.

6. Para aceptar las opciones de IBM Tivoli Monitoring Log File Agent, Motor de

indexación y Log Analysis predeterminadas, pulse Siguiente.

Nota: Si no puede instalar el IBM Tivoli Monitoring Log File Agent o el

recuadro de selección está sombreado, faltan algunos de los requisitos previos

o el IBM Tivoli Monitoring Log File Agent ya está instalado en el mismo

servidor. Debe realizar una de las acciones siguientes:

v Compruebe que se cumplen todos los requisitos previos necesarios.

v Si no desea utilizar el IBM Tivoli Monitoring Log File Agent existente,

puede detener la instalación y eliminarlo.

v Si desea utilizar el IBM Tivoli Monitoring Log File Agent para cargar datos

en Log Analysis, puede continuar con la instalación y, después de

completarla, debe configurar el IBM Tivoli Monitoring Log File Agent.

7. Se visualizan los puertos predeterminados utilizados por Log Analysis. Acepte

la opción predeterminada si ninguna aplicación está usando estos puertos o

cámbielos en caso necesario. Pulse Siguiente.

8. Si desea instalar una instancia de local de Motor de indexación, asegúrese de

que se haya seleccionado el recuadro de selección Apache Solr. El recuadro de

selección está marcado de forma predeterminada. Si desea utilizar una

instalación local de Motor de indexación, debe instalarla ahora. No se puede

instalar después de instalar Motor de indexación. Sin embargo, puede instalar

instancias de Motores de indexación en servidores remotos cuando la

instalación se ha completado. Para habilitar la búsqueda e indexación, debe

instalar al menos una instancia de Motor de indexación de forma local o

remota.

9. Revise la información de resumen que se proporciona para la instalación y

pulse Instalar.

10. Para completar la instalación, pulse Finalizar.

Qué hacer a continuación

Descargue una licencia para IBM Operations Analytics - Log Analysis de Passport

Advantage en http://www-01.ibm.com/software/lotus/passportadvantage/ y

realice los pasos que se describen en el archivo léame.

Para verificar que la instalación se haya completado, inicie una sesión en Log

Analysis.

Para instalar motores de indexación en servidores remotos, puede crearlos después

de instalar Log Analysis.

Si no verifica los detalles del servidor, tal como se describe en el tema Requisitos

previos, aparece el siguiente mensaje de error cuando se intenta ejecutar una Panel

de control de búsqueda personalizada:

No se ha podido iniciar. No se ha podido recuperar la señal de acceso OAuth.

Instalación

15

Para corregir este error debe asegurarse de que los detalles del servidor sean

correcto y volver a iniciar la instalación. Para obtener más información, consulte No

se ha podido recuperar la señal de acceso OAuth en la sección Resolución de problemas.

Conceptos relacionados:

“Requisitos previos” en la página 4

Antes de instalar IBM Operations Analytics - Log Analysis, asegúrese de que el

sistema cumple los requisitos de hardware y software, y lleve a cabo las tareas de

requisito previo.

“Instalación y configuración de IBM Tivoli Monitoring Log File Agent” en la

página 21

Cuando instala IBM Operations Analytics - Log Analysis, también puede elegir

instalar el IBM Tivoli Monitoring Log File Agent (LFA) que se proporciona junto

con el producto.

“Inicio de sesión en IBM Operations Analytics - Log Analysis” en la página 309

Este tema describe cómo iniciar la sesión en IBM Operations Analytics - Log

Analysis y cómo cambiar el nombre de usuario y la contraseña predeterminados.

Tareas relacionadas:

“Instalación de Apache Solr en máquinas remotas” en la página 65

Tras instalar IBM Operations Analytics - Log Analysis, puede utilizar el instalador

remoto de Apache Solr para instalar Apache Solr en una máquina remota.

Instalación con la interfaz de mandatos de IBM Installation

Manager

Puede utilizar la interfaz de mandatos de IBM Installation Manager para instalar

Log Analysis.

Antes de empezar

v No especifique Control -C para cancelar la instalación porque esto puede

provocar que el instalador se comporte de forma incoherente. En su lugar, para

cancelar la instalación especifique c cuando se le solicite.

Acerca de esta tarea

Cuando se ejecuta el script de instalación, se instalanLog Analysis y IBM

Installation Manager. IBM Installation Manager Versión 1.8.2 se instala al instalar

Log Analysis. En caso necesario, Log Analysis actualiza la versión instalada

actualmente de IBM Installation Manager.

Nota: La vía de acceso de instalación sólo acepta caracteres ASCII. Otros

caracteres, tales como los caracteres de idioma nativo no están soportados.

Procedimiento

1. Copie y extraiga el archivador de instalación en una ubicación de su servidor.

2. Para instalar Log Analysis:

a. Desde la ubicación de directorio de los archivos de instalación extraídos,

ejecute en mandato:

./install.sh -c

b. Seleccione los paquetes predeterminados de IBM Log File Agent, Motor de

indexación y de Log Analysis.

Nota: Si no puede instalar el IBM Tivoli Monitoring Log File Agent o el

recuadro de selección está sombreado, faltan algunos de los requisitos

16

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

previos o el IBM Tivoli Monitoring Log File Agent ya está instalado en el

mismo servidor. Debe realizar una de las acciones siguientes:

v Compruebe que se cumplen todos los requisitos previos necesarios.

v Si no desea utilizar el IBM Tivoli Monitoring Log File Agent existente,

puede detener la instalación y eliminarlo.

v Si desea utilizar el IBM Tivoli Monitoring Log File Agent para cargar

datos en Log Analysis, puede continuar con la instalación y, después de

completarla, debe configurar el IBM Tivoli Monitoring Log File Agent.

c. Acepte el contrato de licencia.

d. Si es necesario, cambie la ubicación de la instalación. De lo contrario, acepte

la ubicación predeterminada.

e. Elija la característica Log Analysis y, en caso necesario, la característica IBM

Tivoli Monitoring Log File Agent.

f. Si es necesario, cambie los números de puerto predeterminados. De lo

contrario, acepte los puertos predeterminados.

g. Para instalar una instancia de local de Motor de indexación, asegúrese de

seleccionar Apache Solr. Apache Solr está seleccionado por omisión. Para

utilizar una instalación local de Motor de indexación, debe instalarla ahora.

No se puede instalar después de instalar IBM Operations Analytics - Log

Analysis. Sin embargo, puede instalar instancias de Motor de indexación en

máquinas remotas cuando la instalación se haya completado. Para habilitar

la búsqueda e indexación, debe instalar al menos una instancia de Motor de

indexación de forma local o remota.

h. Si desea generar un archivo de respuestas de instalación para futuras

instalaciones silenciosas, seleccione Generar un archivo de respuestas de

instalación.

i. Cuando la instalación haya finalizado, seleccione Finalizar.

3. Para comprobar los detalles de la instalación, seleccione Ver paquetes

instalados.

Qué hacer a continuación

Descargue una licencia para IBM Operations Analytics - Log Analysis de Passport

Advantage en http://www-01.ibm.com/software/lotus/passportadvantage/ y

realice los pasos que se describen en el archivo léame.

Para verificar que la instalación se haya completado, inicie una sesión en Log

Analysis.

Para instalar motores de indexación en servidores remotos, puede crearlos después

de instalar Log Analysis.

Si no verifica los detalles del servidor, tal como se describe en el tema Requisitos

previos, aparece el siguiente mensaje de error cuando se intenta ejecutar una Panel

de control de búsqueda personalizada:

No se ha podido iniciar. No se ha podido recuperar la señal de acceso OAuth.

Para corregir este error debe asegurarse de que los detalles del servidor sean

correcto y volver a iniciar la instalación. Para obtener más información, consulte No

se ha podido recuperar la señal de acceso OAuth en la sección Resolución de problemas.

Conceptos relacionados:

Instalación

17

“Requisitos previos” en la página 4

Antes de instalar IBM Operations Analytics - Log Analysis, asegúrese de que el

sistema cumple los requisitos de hardware y software, y lleve a cabo las tareas de

requisito previo.

“Instalación y configuración de IBM Tivoli Monitoring Log File Agent” en la

página 21

Cuando instala IBM Operations Analytics - Log Analysis, también puede elegir

instalar el IBM Tivoli Monitoring Log File Agent (LFA) que se proporciona junto

con el producto.

“Inicio de sesión en IBM Operations Analytics - Log Analysis” en la página 309

Este tema describe cómo iniciar la sesión en IBM Operations Analytics - Log

Analysis y cómo cambiar el nombre de usuario y la contraseña predeterminados.

Tareas relacionadas:

“Instalación de Apache Solr en máquinas remotas” en la página 65

Tras instalar IBM Operations Analytics - Log Analysis, puede utilizar el instalador

remoto de Apache Solr para instalar Apache Solr en una máquina remota.

Instalación silenciosa de Log Analysis

Puede instalar Log Analysis silenciosamente utilizando el archivo de respuestas de

ejemplo que se proporciona con el producto. Esto automatiza el procedimiento de

instalación.

Antes de empezar

v Descargue y extraiga el archivo de instalación de Log Analysis. El archivado

contiene los archivos del producto y un archivo de respuestas de ejemplo,

sample_smcl_silent_install.xml, que es necesario para la instalación silenciosa.

Nota: Una instalación silenciosa puede fallar si el repositorio de IBM Installation

Manager ha cambiado desde la última instalación o desinstalación. Este problema

se puede producir incluso cuando se actualiza el archivo de respuestas con la

ubicación de repositorio correcta. Si está instalando desde un repositorio nuevo,

elimine o cierre las conexiones de repositorio antiguas.

Nota: Si no puede instalar el IBM Tivoli Monitoring Log File Agent o el recuadro

de selección está sombreado, faltan algunos de los requisitos previos o el IBM

Tivoli Monitoring Log File Agent ya está instalado en el mismo servidor. Debe

realizar una de las acciones siguientes:

v Compruebe que se cumplen todos los requisitos previos necesarios.

v Si no desea utilizar el IBM Tivoli Monitoring Log File Agent existente, puede

detener la instalación y eliminarlo.

v Si desea utilizar el IBM Tivoli Monitoring Log File Agent para cargar datos en

Log Analysis, puede continuar con la instalación y, después de completarla, debe

configurar el IBM Tivoli Monitoring Log File Agent.

Acerca de esta tarea

Cuando se ejecuta el script de instalación, se instalanLog Analysis y IBM

Installation Manager. IBM Installation Manager Versión 1.8.2 se instala al instalar

Log Analysis. En caso necesario, Log Analysis actualiza la versión instalada

actualmente de IBM Installation Manager.

Nota: La vía de acceso de instalación sólo acepta caracteres ASCII. Otros

caracteres, tales como los caracteres de idioma nativo no están soportados.

18

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Instalar silenciosamente Log Analysis implica modificar el archivo de respuesta de

ejemplo y luego llamar a IBM Installation Manager desde la línea de mandatos o

desde un script para instalar el producto. IBM Installation Manager obtiene los

ajustes de instalación del archivo de respuestas.

Procedimiento

Para instalar Log Analysis silenciosamente:

1.

Copie el archivo de respuestas de ejemplo en un directorio local adecuado (por

ejemplo, el directorio inicial). Utilice un nombre adecuado para el archivo de

respuestas local, por ejemplo: smcl_silent_install.xml

2. Modificar el archivo de respuestas para que se adapte a su entorno:

a. Localice la línea y edítela para que refleje el directorio de inicio:

<preference name=’com.ibm.cic.common.core.preferences.eclipseCache’

value=’/home/MYUSERID/IBM/IBMIMShared’/>

donde /home/MYUSERID es la ubicación del directorio home.

b. Localice y edite estas líneas para especificar el directorio donde ha extraído

la imagen de instalación:

<repository location=’/home/MYUSERID/IMAGEDIRECTORY/im.linux.x86’/>

<repository location=’/home/MYUSERID/IMAGEDIRECTORY’/>

donde /home/MYUSERID es el directorio de inicio y IMAGEDIRECTORY es el

nombre del directorio en el que se ha extraído el paquete de instalación.

Nota: Para las vías de acceso proporcionadas se presupone que el paquete

de instalación se ha extraído en el directorio inicial.

c. Localice y edite estas líneas para que reflejen el directorio home:

<profile id=’IBM Installation Manager’ installLocation=

’/home/MYUSERID/IBM/InstallationManager/eclipse’ kind=’self’>

<data key=’eclipseLocation’ value=’/home/MYSERUSERID/IBM/

InstallationManager/eclipse’/>

y

<profile id=’IBM Log Analytics’

installLocation=’/home/MYUSERID/IBM/LogAnalysis’>

y

<data key=’eclipseLocation’ value=’/home/MYUSERID/IBM/

LogAnalysis’/>

donde /home/MYUSERID es la ubicación del directorio home.

d. Opcional: Si es necesario, cambie los números de puerto predeterminados

siguientes:

Nota: Log Analysis utiliza los números de puerto predeterminados; sólo

modifique los valores si es necesario.

<!-- Puerto de consola web de aplicación -->

<data key=’user.unity.port.number,com.ibm.tivoli.scloganalytics’

value=’9988’/>

<!-- Application WebConsole Secure Port -->

<data key=’user.unity.secureport.number,com.ibm.tivoli.scloganalytics’

value=’9987’/>

<!-- Database Server Port -->

<data key=’user.database.port.number,com.ibm.tivoli.scloganalytics’

value=’1627’/>

<!-- Data Collection Server Port -->

<data key=’user.eif.port.number,com.ibm.tivoli.scloganalytics’

Instalación

19

value=’5529’/>

<!-- ZooKeeper Port -->

<data key=’user.zookeeper.port.number,com.ibm.tivoli.scloganalytics’

value=’12181’/>

<!-- Apache Solr Search Port -->

<data key=’user.searchengine.port.number,com.ibm.tivoli.scloganalytics’

value=’9983’/>

<!-- Apache Solr Stop Port -->

<data key=’user.searchengineQS.port.number,com.ibm.tivoli.scloganalytics’

value=’7205’/>

e. Guarde los cambios.

3. Opcional: Para excluir IBM Tivoli Monitoring Log File Agent de la instalación,

elimine el parámetro LOG_FILE_AGENT del elemento offering id.

Por ejemplo, cambie la entrada predeterminada siguiente:

<offering id=’com.ibm.tivoli.scloganalytics’

profile=’IBM Log Analytics’

features=’IBM Log Analytics,LOG_FILE_AGENT’

installFixes=’none’/>

Para:

<offering id=’com.ibm.tivoli.scloganalytics’

profile=’IBM Log Analytics’

features=’IBM Log Analytics’

installFixes=’none’/>

4. Opcional: Para excluir Motor de indexación, elimine el parámetro Data

Explorer Application del elemento offering id.

Por ejemplo, cambie la entrada predeterminada siguiente:

<offering id=’com.ibm.tivoli.scloganalytics’

profile=’IBM Log Analytics’

features=’IBM Log Analytics,LOG_FILE_AGENT,

Data Explorer Application’

installFixes=’none’/>

Para:

<offering id=’com.ibm.tivoli.scloganalytics’

profile=’IBM Log Analytics’

features=’IBM Log Analytics, LOG_FILE_AGENT,’

installFixes=’none’/>

5. Si ya tiene instalado IBM Installation Manager, utilice este mandato para iniciar

la instalación silenciosa:

~/IBM/InstallationManager/eclipse/tools/imcl -s -input

<HOME_DIR>/smcl_silent_install.xml -sVP -acceptLicense

Donde <HOME_DIR> es el directorio en el que ha almacenado el archivo de

respuestas.

Si no tiene instalado IBM Installation Manager, utilice el mandato install.sh

para instalar tanto IBM Installation Manager como Log Analysis. Desde el

directorio en el que haya extraído el archivado de instalación, ejecute el

mandato:

./install.sh -s <HOME_DIR>/smcl_silent_install.xml

donde <HOME_DIR> es el directorio de inicio. Este mandato instala de forma

silenciosa Log Analysis y también IBM Installation Manager Versión 1.8.2, si no

hay ninguna otra versión de IBM Installation Manager instalada.

20

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Resultados

El progreso de la instalación se visualiza en una consola de IBM Installation

Manager. Para instalar sin visualizar la consola, omita la opción -sVP (que muestra

el progreso detallado).

Qué hacer a continuación

Descargue una licencia para IBM Operations Analytics - Log Analysis de Passport

Advantage en http://www-01.ibm.com/software/lotus/passportadvantage/ y

realice los pasos que se describen en el archivo léame.

Para verificar que la instalación se haya completado, inicie una sesión en Log

Analysis.

Para instalar motores de indexación en servidores remotos, puede crearlos después

de instalar Log Analysis.

Si no verifica los detalles del servidor, tal como se describe en el tema Requisitos

previos, aparece el siguiente mensaje de error cuando se intenta ejecutar una Panel

de control de búsqueda personalizada:

No se ha podido iniciar. No se ha podido recuperar la señal de acceso OAuth.

Para corregir este error debe asegurarse de que los detalles del servidor sean

correcto y volver a iniciar la instalación. Para obtener más información, consulte No

se ha podido recuperar la señal de acceso OAuth en la sección Resolución de problemas.

Conceptos relacionados:

“Requisitos previos” en la página 4

Antes de instalar IBM Operations Analytics - Log Analysis, asegúrese de que el

sistema cumple los requisitos de hardware y software, y lleve a cabo las tareas de

requisito previo.

“Instalación y configuración de IBM Tivoli Monitoring Log File Agent”

Cuando instala IBM Operations Analytics - Log Analysis, también puede elegir

instalar el IBM Tivoli Monitoring Log File Agent (LFA) que se proporciona junto

con el producto.

“Inicio de sesión en IBM Operations Analytics - Log Analysis” en la página 309

Este tema describe cómo iniciar la sesión en IBM Operations Analytics - Log

Analysis y cómo cambiar el nombre de usuario y la contraseña predeterminados.

Tareas relacionadas:

“Instalación de Apache Solr en máquinas remotas” en la página 65

Tras instalar IBM Operations Analytics - Log Analysis, puede utilizar el instalador

remoto de Apache Solr para instalar Apache Solr en una máquina remota.

Instalación y configuración de IBM Tivoli Monitoring Log File

Agent

Cuando instala IBM Operations Analytics - Log Analysis, también puede elegir

instalar el IBM Tivoli Monitoring Log File Agent (LFA) que se proporciona junto

con el producto.

Después de instalar el LFA durante la instalación de Log Analysis, debe

configurarlo. Este tipo de LFA se conoce como LFA interno.

Instalación

21

Si elige no instalar el LFA durante la instalación de Log Analysis porque desea

utilizar un LFA existente para cargar datos en Log Analysis, necesita configurar el

LFA para que funcione con Log Analysis. Este tipo de LFA se conoce como LFA

externo.

Para obtener más información sobre cómo configurar LFA, consulte “Datos en

modalidad continua con IBM Tivoli Monitoring Log File Agent” en la página 174.

Conceptos relacionados:

“Escenarios de configuración de IBM Tivoli Monitoring Log File Agent” en la

página 176

Puede utilizar el IBM Tivoli Monitoring Log File Agent interno que instalado con

IBM Operations Analytics - Log Analysis o puede utilizar el IBM Tivoli Monitoring

Log File Agent externo para transmitir datos de servidores locales o remotos.

Verificación de la información de versión

Para visualizar la información de versión de la instalación, ejecute el programa de

utilidad unity_VersionInfoUtility.sh.

Procedimiento

Ejecute el mandato siguiente:

<HOME>/IBM/LogAnalysis/utilities/unity_VersionInfoUtility.sh

Resultados

La información de versión se visualiza junto con otra información útil sobre la

instalación.

Eliminación de IBM Operations Analytics - Log Analysis

Puede utilizar la línea de mandatos, la interfaz de usuario de IBM Installation

Manager o un proceso de eliminación silenciosa para eliminar IBM Operations

Analytics - Log Analysis.

Eliminación de IBM Operations Analytics - Log Analysis

Este tema describe los pasos que debe completar para eliminar IBM Operations

Analytics - Log Analysis.

Acerca de esta tarea

En este procedimiento se describe cómo eliminar IBM Operations Analytics - Log

Analysis y IBM Installation Manager desde su entorno. Estos dos componentes se

instalan cuando se instala IBM Operations Analytics - Log Analysis. Para

completar la desinstalación, elimine IBM Operations Analytics - Log Analysis y, a

continuación, si es necesario, realice el procedimiento para eliminar IBM

Installation Manager.

Nota: Si tiene instalaciones remotas de Motores de indexación, debe eliminarlas

antes de eliminar IBM Operations Analytics - Log Analysis. Para obtener más

información sobre cómo eliminar Apache Solr Motores de indexación, consulte

“Eliminación de instancias de Apache Solr” en la página 67

22

IBM Operations Analytics - Log Analysis: Guía de instalación, configuración y administración

Procedimiento

1. Para eliminar IBM Operations Analytics - Log Analysis:

a. Vaya al directorio <HOME>/IBM/InstallationManager/eclipse/launcher y

ejecute el mandato.

./launcher

Nota: Si accede al entorno de instalación remota, asegúrese de que el

software de escritorio virtual esté configurado para que pueda ver la

interfaz gráfica de usuario de IBM Installation Manager.

b. Pulse Siguiente.

c. Seleccione el paquete de IBM Operations Analytics - Log Analysis y pulse

Siguiente.

d. Pulse Desinstalar. Deje que continúe la eliminación y cuando haya

finalizado, pulse Finalizar.

2. (Opcional) Para eliminar IBM Installation Manager:

a. Desde el directorio <HOME>/var/ibm/InstallationManager/uninstall, ejecute

el mandato:

./uninstall

donde <HOME> es el directorio en el que ha instalado IBM Operations

Analytics - Log Analysis

b. Complete los pasos de desinstalación y pulse Finalizar.

Utilización de la consola para eliminar IBM Operations

Analytics - Log Analysis

Este tema describe los pasos que debe completar para eliminar IBM Operations

Analytics - Log Analysis utilizando la consola.

Acerca de esta tarea

En este procedimiento se describe cómo eliminar IBM Operations Analytics - Log

Analysis y IBM Installation Manager desde su entorno utilizando la consola. Estos

dos componentes se instalan cuando se instala IBM Operations Analytics - Log

Analysis. Para completar la desinstalación, elimine IBM Operations Analytics - Log

Analysis y, a continuación, si es necesario, realice el procedimiento para eliminar

IBM Installation Manager.

Nota: Si tiene instalaciones remotas de Motores de indexación, debe eliminarlas

antes de eliminar IBM Operations Analytics - Log Analysis. Para obtener más

información sobre cómo eliminar Apache SolrMotores de indexación, consulte

“Eliminación de instancias de Apache Solr” en la página 67.

Procedimiento

1. Para eliminar IBM Operations Analytics - Log Analysis:

a. Vaya al directorio <HOME>/InstallationManager/eclipse/tools y ejecute el

mandato.

./imcl -c

b. Escriba 5 y pulse Intro.