pfc5404 - Repositorio Principal

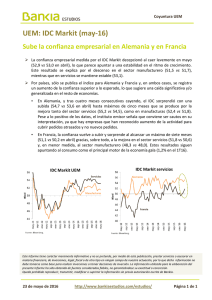

Anuncio