Más información

Anuncio

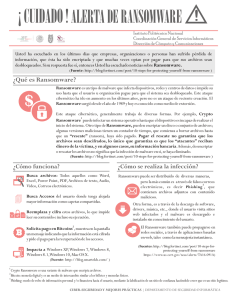

RESUMEN DE LA SOLUCIÓN Trend Micro PROTEGE A SU ORGANIZACIÓN DE LAS INESPERADAS CONSECUENCIAS DEL RANSOMWARE El ransomware se ha convertido en una emergente amenaza para empresas y organizaciones de todos los tamaños. Los datos tienen un valor incalculable, lo que es aprovechado por los cibercriminales para acceder a los usuarios que no tienen grandes conocimientos sobre cómo se comporta el malware. Se necesita un plan para minimizar el riesgo de esta amenaza, de tal manera que se pueda evitar la interrupción del negocio, la pérdida de productividad, el daño a la reputación de la marca y las implicaciones legales que conlleva la recuperación de un ataque de ransomware. DERROTAR AL RANSOMWARE CON TREND MICRO No hay bala de plata en la recámara cuando se trata de ransomware; se requiere una estrategia multicapa, y seguir una estrategia paso a paso para una mejor eliminación del mismo. Protección del email y web Protección del endpoint Protección de red Protección del servidor Página 1 sur 4 • RESUMEN DE LA SOLUCIÓN • PROTEGE A SU ORGANIZACIÓN DE LAS INESPERADAS CONSECUENCIAS DEL RANSOMWARE ¿QUÉ ES EL RANSOMWARE? El ransomware es un tipo de malware que bloquea, cifra e impide el acceso a datos y sistemas por parte de sus propietarios, exigiendo a la víctima el pago de un rescate para que el responsable del ataque devuelva el acceso al usuario. Se distribuye principalmente a través de paquetes de exploits, programas de ingeniería social y correos con spam enviados a un gran número de direcciones de correo electrónico. Una vez que el receptor abre el adjunto malicioso o hace click en el link comprometido, el malware se descarga en el sistema del usuario. El miedo a perder datos de valor incalculable lleva al usuario a pagar el rescate – y aunque puede optar por pagar, no hay garantía de que sus archivos sean desbloqueados y descifrados. PROTECCIÓN DEL EMAIL Y WEB Todo comienza con sus usuarios. Ellos son lo más vulnerable cuando entra un ransomware – tanto si es por un email con phishing o por hacer clic a una URL maliciosa, los usuarios son el objetivo más fácil para los atacantes. Trend Micro ha bloqueado más de 99 millones de amenazas ransomware desde octubre de 2015, y el 99% de ellas fueron encontradas en emails y links a web maliciosas[1]. Mediante el bloqueo del ransomware en el gateway del correo electrónico y web, es posible evitar que alcance a nuestros usuarios. ¿Utilizar Microsoft Office 365 para el correo electrónico? A pesar de que confiemos en una solución de email basada en la nube con seguridad integrada, seguimos siendo vulnerables antes los ataques de ransomware a través de correos con phishing o adjuntos maliciosos. Aquí es donde Trend Micro puede ayudarle. Trend Micro Cloud App Security ha bloqueado más de 2 millones de amenazas que no habían sido detectadas por la solución de seguridad de Office 365, aumentando la seguridad para detectar el ransomware mediante: • • • • Escaneado de malware y evaluación de riesgo del archivo Análisis del malware en el Sandbox Detección de exploit en documentos Reputación Web ¿Confíar en el gateway de correo electrónico para la protección del email en sus instalaciones? Mejore sus índices de detección de ransomware en el gateway del correo electrónico. Trend Micro™ Deep Discovery™ Email Inspector emplea avanzadas técnicas de detección para identificar y bloquear emails con phishing que normalmente se utilizan para distribuir ransomware a empleados desprevenidos. Al trabajar conjuntamente con su gateway de correo electrónico o con los productos de seguridad del servidor existentes, Email Inspector puede detectar y bloquear emails diseñados para lanzar ataques de phishing, que utilizan adjuntos y URL maliciosas como vehículos para distribuir ransomware. Email Inspector proporciona: • Análisis en profundidad de adjuntos de correo electrónico y URL, incluyendo: Documentos de Office Docs (+macros), PDF, archivos, ejecutables, scripts, multimedia, y muchos más •Análisis virtual en profundidad de URL, incluyendo: URL embebidas en el cuerpo o en el asunto del mensaje y URL embebidas dentro de documentos •Simulación de scrip y detección de exploits zero-day para identificar el ransomware y la actividad relacionada con el mismo, incluyendo: modificaciones masivas de archivos, comportamiento de cifrado y otras modificaciones Minimizando el riesgo desde el tráfico Web Más allá del email, sus usuarios son susceptibles de sufrir ransomware al hacer clic sobre un sitio web que es intencionalmente malicioso o ha sido comprometido. Trend Micro™ InterScan™ Web Security protege a sus usuarios en la web con: • Escaneado de exploits zero-day y exploits de navegadores, que son rutas utilizadas normalmente por el ransomware para entrar en una organización • Integración con Trend Micro™ Deep Discovery™ para análisis sandbox • Reputación web en tiempo real para determinar si una URL es un conocido vehículo de transmisión de ransomware 1 Trend Labs, abril 2016 Página 2 de 4 • RESUMEN DE LA SOLUCIÓN • PROTEGE A SU ORGANIZACIÓN DE LAS INESPERADAS CONSECUENCIAS DEL RANSOMWARE Amenazas de ransomware conocidas PowerWare – Este malware tiene la habilidad de enumerar todas las unidades lógicas, incluyendo las unidades asignadas a redes compartidas. Esto pone a la red al completo en riesgo y podría convertirse en una amenaza mayor para las empresas. PETYA - Puede sobrescribir el registro de arranque maestro de un sistema afectado para bloquear a los usuarios. Las unidades infectadas reciben la notificación de rescate cuando arrancan el sistema y no pueden ir más allá. Se entrega a las víctimas a través de servicios de almacenamiento cloud legítimos. KeRanger - Un malware cifrado que es el primer crypto-ransomware para Mac y se instala a través de una aplicación de intercambio de archivos de código abierto. Los creadores de malware utilizan un certificado desarrollado por una app para Mac que consigue pasar el Apple Gatekeeper, una función de seguridad que permite a los usuarios restringir las fuentes desde las que pueden instalar aplicaciones. SAMAS (También conocido como SAMSAM) – El primer ransomware que tiene la capacidad de cifrar archivos a través de redes, amenazando la base de datos y las copias de seguridad almacenadas en red de una organización. Los usuarios de SAMAS son conocidos por localizar manualmente y eliminar las copias de seguridad de la red para obligar a las empresas a pagar el rescate. Locky - busca y elimina Volume Shadow Copy, archivos de backup automáticos de Windows. MAKTUBLOCKER - El método de cifrado de este ransomware es similar a la mayoría, su vector de infección es único. Se presenta en forma de correo electrónico con un nombre y una dirección de email, por lo que el correo aparentemente tiene nuestra confianza. Cuando se descarga el archivo adjunto, se activa el ransomware. PROTECCIÓN DEL ENDPOINT Trend Micro ha detectado el 99 por ciento de amenzas ransomware en mensajes de correo electrónico y enlaces web. Esto significa que aún hay un 1 por ciento que podría llegar a su endpoint. Trend Micro Smart Protection Suites proporcionan diversas capacidades que minimizan el riesgo de ransomware en sus endpoints, incluyendo: • Monitorización de comportamiento: para el comportamiento sospechoso asociado al ransomware, como la rápida encriptación de múltiples ficheros, de forma que el proceso de encriptado se pueda paralizar de forma automática y aislar el endpoint, antes del que el ransomware pueda extenderse y causar más daños a los datos. • Control de aplicaciones: crea de forma dinámica y automática listas blancas de aplicaciones permitiendo únicamente a las aplicaciones buenas ejecutarse, y previniendo así la ejecución de aplicaciones desconocidas como el ransomware. • Protección contra vulnerabilidades: protege frente al ransomware que se aprovecha de las vulnerabilidades de software que no están parcheadas, un objetivo para los kits de exploit en ataques, incluyendo Windows XP. PROTECCIÓN DE RED El correo electrónico y la web son las principales vías de entrada del ramsomware en las organizaciones, pero también hay otros protocolos de red y métodos de ataque que pueden exponer a la empresa al ramsomware. Por eso es necesario una estrategia de defensa de red que impida el acceso y la diseminación del ransomware dentro la misma. Trend Micro™ Deep Discovery™ Inspector es un dispositivo de red que detecta el tráfico malicioso, las comunicaciones de comando y control, el comportamiento atacante, exploits zero-day y cualquier otra actividad asociada a los intentos de infiltración del ransomware dentro y a través de la red. Deep Discovery evita la propagación del ransomware a otros endpoints y servidores. Protege frente al ransomare con: •Amplias técnicas de detección a través del tráfico de red, puertos y más de 100 protocolos para identificar el ransomware y el comportamiento del ciberatacante a través de la cadena de ataque • Análisis sandbox probado que imita el entorno informático para detectar las modificaciones de ficheros, cifrado y comportamientos maliciosos propios del ransomware • Integración con los gateways de correo electrónico y web de Trend Micro, así como con la protección de servidores y endpoints, y soluciones de terceros para proporcionar una defensa frente a amenazas conectada, donde la información sobre las amenazas se comparte a través de múltiples capas Página 3 de 4 • RESUMEN DE LA SOLUCIÓN • PROTEGE A SU ORGANIZACIÓN DE LAS INESPERADAS CONSECUENCIAS DEL RANSOMWARE Proteja su organización del Ransomware •Tirez parti des processus de sauvegarde et de restauration automatiques •Aplique parches de software tan pronto como estén disponibles •Eduque a sus empleados sobre la prevención del phising en emailsl •Limite el acceso a la información crítica •Refuerce su posición de seguridad con protección ransomware multicapa PROTECCIÓN DEL SERVIDOR El ransomware está atacando cada vez más a servidores, entre los que se incluyen ejemplos recientes de alto perfil com SAMSAM, donde los atacantes se dirigen a vulnerabilidades de software conocidas para inyectar ransomware. Estos ataques a servidores, donde residen la mayoría de los datos críticos de la organización, pueden resultar realmente perjudiciales para su negocio. Trend Micro™ Deep Security™ protege sus servidores del ransomware a través de la nube híbrida (física, virtual y cloud) con: • Prevención y Detección de Actividad Sospechosa: si el ransonware intenta obtener una posición en un data center (por ejemplo a través de una conexión comprometida de usuario a un servidor de ficheros), Deep Security puede detectar cualquier actividad de red sospechosa y prevenir que ésta continúe, y al mismo tiempo alertar cuando suceda algún problema • Protección contra vulnerabilidades: blinda servidores y aplicaciones de los ataques ransomware protegiéndoles contra exploits de vulnerabilidades de software conocidas que podrían usarse para inyectar ransomware, incluyendo sistemas de soporte final como Windows 2003 • Detección de Movimiento Lateral: si el ransomware se introdujera en un data center, Deep Security también puede ayudar a minimizar el impacto mediante su detección y bloqueo, con el fin de que no se propague a otros servidores Cuando ransomware infecta su organización, puede acceder a todos los datos a los que un usuario comprometido con su compañía pueda tener acceso. Se requieren horas de trabajo en recuperar los archivos y conversaciones de correo electrónico perdidos, con pocas esperanzas de recuperación. A medida que evoluciona el ransomware, las organizaciones tienen que mantenerse al día con la amenaza. Asóciese con Trend Micro y obtenga soluciones para prevenir y mitigar los daños causados por esta potencialmente devastadora amenaza. Para más información, visite trendmicro.com/enterpriseransomware ACERCA DE TREND MICRO Trend Micro Incorporated, líder global en software de seguridad, vela por hacer el mundo más seguro para el intercambio de información digital. Fundada hace 25 años, nuestras soluciones para usuarios finales, familias, empresas y gobiernos proporcionan seguridad multicapa para proteger la información en dispositivos móviles, puestos de trabajo, gateways, servidores y en la nube. © 2016 Trend Micro, Incorporated. Reservados todos los derechos. Trend Micro y el logo t-ball de Trend Micro son propiedad de Trend Micro. Toda otra mención a productos o denominación de otras empresas citadas en el presente documento pertenece a sus respectivos dueños. Datos no contractuales. [SB01_ Ransomware_160518ES] www.trendmicro.com Página 4 de 4 • RESUMEN DE LA SOLUCIÓN • PROTEGE A SU ORGANIZACIÓN DE LAS INESPERADAS CONSECUENCIAS DEL RANSOMWARE