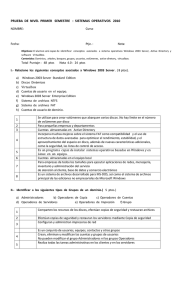

Administración de Sistemas Corporativos basados en Windows

Anuncio

Escola Tècnica Superior d‟Enginyeria Informàtica

Universitat Politècnica de València

Administración de Sistemas Corporativos

basados en Windows 2012 Server: Active

Directory

Trabajo Fin de Grado

Grado en Ingeniería Informática

Código: DISCA-20

Autor: Carlos Javier González González

Tutores: Juan Carlos Cano Escribá

Juan Luis Posadas Yagüe

3 de septiembre de 2014

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

2

Resumen

El proyecto consiste en diseñar, implementar y configurar un sistema corporativo

basado en Windows Server 2012 R2 en un ámbito empresarial, dedicando especial

atención al sistema de directorio Active Directory. Toda la configuración debe quedar

reflejada en la memoria, de forma que, permita reproducir el trabajo realizado en una

empresa de características similares y también en un manual de prácticas que permita a

unos alumnos desarrollar la configuración en un laboratorio.

Palabras clave: Windows Server 2012, Active Directory, redes, internet.

Abstract

The project consists of the design, implementation and configuration of a corporate

system based on Windows Server 2012 R2 in an enterprise environment, with particular

attention to Active Directory directory service. All configuration must be recorded in

the memory to reproduce the work in a company with similar features and also a manual

that allows students to develop a configuration in a laboratory.

Keywords: Windows Server 2012, Active Directory, networks, internet.

3

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Tabla de figuras

Figura 1: Organigrama

Figura 2: Permisos de los directores

Figura 3: Permisos de los secretarios

Figura 4: Permisos de los coordinadores de administración y finanzas

Figura 5: Permisos de los equipos de técnicos

Figura 6: Permisos de los equipos de comerciales

Figura 7: Dispositivos de la empresa

Figura 8: Requisitos del sistema

Figura 9: Ventana de idioma y zona horaria

Figura 10: Ventana de instalar ahora

Figura 11: Ventana de tipo de sistema operativo

Figura 12: Ventana de instalación personalizada

Figura 13: Ventana de espacio de disco

Figura 14: Ventana de progreso de la instalación

Figura 15: Asignación de la contraseña del administrador

Figura 16: Configurar este servidor local

Figura 17: Zona horaria

Figura 18: Cambiar zona horaria

Figura 19: Ethernet

Figura 20: Conexiones de red

Figura 21: Configuración de red

Figura 22: Comprobación de la configuración de red

Figura 23: Nombre de equipo

Figura 24: Cambiar nombre de equipo

Figura 25: Barra de tareas

Figura 26: Inicio

Figura 27: Configuración de iconos de escritorio

Figura 28: Flecha de inicio

Figura 29: Anclar iconos

Figura 30: Mostrar carpetas y archivos ocultos

Figura 31: Agregar rol de Active Directory

Figura 32: Elección de servidor

Figura 33: Servicios de dominio de Active Directory

Figura 34: Asistente para agregar roles y características

Figura 35: Características necesarias

Figura 36: Resumen de la instalación de Active Directory

Figura 37: Resultados

Figura 38: Promover este servidor a controlador de dominio

Figura 39: Agregar un nuevo bosque

Figura 40: Opciones del controlador de dominio

4

13

14

15

15

16

16

17

19

20

21

22

23

23

24

24

25

25

26

26

27

28

28

29

29

30

30

31

31

32

33

35

36

36

37

37

38

39

39

40

41

Figura 41: NetBIOS

Figura 42: Rutas de acceso

Figura 43: Revisar opciones

Figura 44: Comprobación de requisitos

Figura 45: Propiedades DNS

Figura 46: Actualizaciones dinámicas

Figura 47: Carpeta Proyectos

Figura 48: Carpetas Proyecto_1 y Proyecto_2

Figura 49: Carpetas del Proyecto_1

Figura 50: Carpetas del Proyecto_2

Figura 51: Crear unidad organizativa

Figura 52: Nueva unidad organizativa

Figura 53: Jerarquía de unidades organizativas

Figura 54: Crear nuevo usuario

Figura 55: Nuevo usuario

Figura 56: Contraseña de usuario

Figura 57: Finalizar creación de usuario

Figura 58: Usuarios de la UO Direccion

Figura 59: Crear un grupo global

Figura 60: Nuevo grupo global

Figura 61: Nuevos miembros al grupo

Figura 62: Agregar miembros

Figura 63: Escribir miembros

Figura 64: Aplicar miembros

Figura 65: Añadir grupos globales a los grupos de dominio local

Figura 66: Cambiar configuración de uso compartido avanzado

Figura 67: Activar el uso compartido de archivos e impresoras

Figura 68: Compartir la carpeta Proyectos

Figura 69: Pestaña Compartir

Figura 70: Compartir y Listo

Figura 71: Uso compartido avanzado

Figura 72: Permisos compartidos

Figura 73: Permisos de Todos

Figura 74: Propiedades de Proyectos

Figura 75: Seguridad de Proyectos

Figura 76: Permisos de Proyectos

Figura 77: Seleccionar grupo al que conceder permisos

Figura 78: Conceder Control total

Figura 79: Propiedades de Proyecto_1

Figura 80: Opciones avanzadas

Figura 81: Deshabilitar herencia

Figura 82: Bloquear herencia

Figura 83: Quitar Usuarios

Figura 84: Agregar grupo a los permisos

43

43

44

44

45

46

47

48

48

49

50

50

51

52

53

53

54

54

57

58

59

59

60

60

61

61

67

67

68

69

70

70

71

72

73

73

74

74

75

76

76

76

77

77

5

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 85: Seleccionar una entidad de seguridad

Figura 86: Ámbito de aplicación de permisos

Figura 87: Permisos de Aplicaciones

Figura 88: Asignar unidad de red a Juan

Figura 89: Asignar unidad de red Z: a Juan

Figura 90: Cambiar configuración

Figura 91: Agregar el equipo al dominio

Figura 92: Prueba de unidad de red

Figura 93: Prueba de borrado

Figura 94: Prueba de creación de carpeta en Proyecto_2

Figura 95: Prueba de cambio de permisos en Proyecto_1

Figura 96: Prueba de acceso a Proyecto_1

Figura 97: Prueba creación en Contratos1

Figura 98: Prueba de acceso a carpetas Cuentas y Contratos

6

78

79

80

81

82

83

84

86

87

88

88

89

90

91

Tabla de contenidos

1.

Introducción ........................................................................................................10

1.1 Motivación ..............................................................................................................10

1.2 Contexto y herramientas ........................................................................................10

1.3 Objetivos ................................................................................................................. 11

1.4 Estructura del trabajo ............................................................................................ 12

2.

Análisis de la empresa ..................................................................................... 13

2.1 Introducción ........................................................................................................... 13

2.2 Organigrama .......................................................................................................... 13

2.3 Carpetas y permisos ............................................................................................... 14

2.4 Infraestructura y recursos ..................................................................................... 16

3.

Instalación y configuración de Windows Server 2012 R2 .................. 18

3.1 Introducción ........................................................................................................... 18

3.2 Requisitos del sistema ........................................................................................... 18

3.3 Preparación del Basic Input/Output System (BIOS)............................................. 19

3.4 Instalación de Windows Server 2012 R2 .............................................................. 20

3.5 Configuración inicial del servidor ......................................................................... 25

3.5.1 Ajustar la zona horaria.................................................................................... 25

3.5.2 Configurar las funciones de red ..................................................................... 26

3.5.3 Cambiar el nombre al equipo ......................................................................... 29

3.5.4 Agregar los iconos básicos al escritorio.......................................................... 30

3.5.5 Anclar las herramientas básicas a la barra de tareas ...................................... 31

3.5.6 Mostar las carpetas, archivos y extensiones ocultas ...................................... 32

4.

Instalación y configuración de Active Directory y DNS..................... 34

4.1 Introducción .......................................................................................................... 34

4.2 Instalación de Active Directory............................................................................. 34

4.3 Creación de un dominio ........................................................................................ 38

4.4 Habilitación de las actualizaciones dinámicas ..................................................... 45

5.

Creación de carpetas, unidades organizativas, usuarios y grupos ..47

5.1 Introducción ...........................................................................................................47

5.2 Creación de la jerarquía de carpetas en el servidor ...............................................47

5.3 Creación de las unidades organizativas ................................................................ 49

7

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

5.4 Creación de los usuarios ........................................................................................ 51

5.5 Creación de los grupos ...........................................................................................55

5.5.1 Ámbitos y tipos de grupos................................................................................55

5.5.2 IGDLA............................................................................................................. 56

5.5.3 Crear grupos globales ..................................................................................... 56

5.5.4 Crear grupos locales ....................................................................................... 58

5.5.5 Agregar los usuarios y grupos a los grupos .................................................... 59

5.6 Script de configuración de usuarios y grupos ....................................................... 62

Compartición de carpetas y asignación de permisos ........................... 66

6.

6.1 Introducción .......................................................................................................... 66

6.2 Compartición de carpetas ..................................................................................... 66

6.3 Configuración de los permisos de seguridad ......................................................... 71

Asignación de unidades de red ..................................................................... 81

7.

7.1 Introducción ........................................................................................................... 81

7.2 Asignación de unidades de red en el perfil de un usuario ..................................... 81

Incorporación de los equipos e impresoras al dominio ...................... 83

8.

8.1 Introducción .......................................................................................................... 83

8.2 Cambiar el nombre y añadir un equipo cliente al dominio .................................. 83

8.3 Añadir y compartir una impresora ....................................................................... 84

8.4 Configurar las colas de impresión ........................................................................ 85

Pruebas de configuración .............................................................................. 86

9.

9.1 Introducción .......................................................................................................... 86

9.2 Unidad de red ....................................................................................................... 86

9.3 Permisos de acceso ............................................................................................... 87

9.4 Acceso a las impresoras ........................................................................................ 92

10.

Conclusiones ................................................................................................... 93

11.

Bibliografía ..................................................................................................... 95

8

9

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

1.

Introducción

1.1 Motivación

Actualmente, los productos de Microsoft gozan de una gran presencia tanto en el

mercado empresarial como en el hogar. Desde sus conocidos sistemas operativos

hasta sus sistemas corporativos, pasando por sus aplicaciones ofimáticas,

Microsoft cuenta con una amplia batería de artículos en el mercado. Y una de las

grandes salidas profesionales para los Ingenieros Informáticos en este mercado

es la administración de sistemas corporativos en red. Una salida en la que resulta

primordial sumergirse en el mundo de Microsoft Server y adquirir las bases

esenciales antes de salir a trabajar.

Windows Server 2012 R2 es el último lanzamiento de Microsoft en el mercado

de los sistemas corporativos. Mercado que Microsoft lidera en el ámbito de la

virtualización de plataformas en sistemas x86 en Latinoamérica según el estudio

IDC Latin America Server Virtualization Tracker Q3 2013. Pero además,

Microsoft News Center Latinoamérica destaca:

La adopción de la virtualización de infraestructura de TI es una muestra más de

cómo la región Latinoamericana […] verá un aumento de casi el doble en el

número de envíos de dispositivos inteligentes conectados a comparación de los

enviados a los mercados desarrollados; aumentará siete veces el mercado de

nube; y con respecto a Big Data, serán más del 40% del „universo digital‟ en

2014 y sobrepasarán el 60% para 2020, lo que los convertirá en un lugar ideal

para el desarrollo del mercado del internet de las cosas, como se muestra en las

predicciones del estudio de IDC sobre servidores empresariales (Novelli, 2014).

Por tanto, el proyecto proporciona una oportunidad única para adquirir la

experiencia de instalar y configurar desde cero un sistema corporativo de la

mano de Microsoft.

1.2 Contexto y herramientas

El proyecto ha sido orientado a configurar un sistema corporativo en red

haciendo especial hincapié en el servicio de directorio Active Directory, por lo

que se ha enfatizado en los elementos más utilizados como son los grupos y los

permisos de seguridad.

El material utilizado durante el proyecto ha sido facilitado por la Universidad

Politécnica de Valencia (UPV) y consiste en:

- Ordenador de sobremesa (300 GB de espacio libre, 4 GB RAM, doble

núcleo). Trabaja como servidor.

- Ordenador portátil (4 GB RAM, doble núcleo). Trabaja como cliente.

- Switch HP ProCurve Switch 408. Resulta imprescindible tener conectado el

servidor con un cable de red para permitir la instalación de Active Directory.

- Licencia Windows Server 2012 R2 Standard.

- Manual de prácticas: Administración de sistemas corporativos Windows

Server 2000, 2003 y 2008. Ha sido proporcionado por los directores del

proyecto.

10

-

Ocho diapositivas de Microsoft que contienen información sobre Windows

Server, Active Directory, DNS, directivas de grupo y recursos.

1.3 Objetivos

El principal objetivo de este proyecto es implementar un sistema corporativo que

explote las funcionalidades de Active Directory, integrando a un grupo de

empleados que puedan trabajar y compartir información bajo unos permisos

concretos. La configuración debe buscar la forma más rápida y eficaz de

satisfacer las necesidades de la hipotética empresa. Todo el trabajo realizado

debe ser plasmado en el proyecto así como en un manual más orientado al

aprendizaje de los alumnos, que permita reproducir toda la configuración en un

laboratorio de prácticas. Además, se deben componer un conjunto de

transparencias que expliquen de forma teórica los conceptos trabajados. Para

alcanzar todo esto, es necesario cumplir con los siguientes objetivos parciales:

-

Analizar la estructura de la empresa, identificando los roles de los empleados y

los recursos, equipos e impresoras disponibles. Esta información será la base de

la configuración posterior.

-

Instalar y configurar Windows Server 2012 R2 Standard en el servidor de la

empresa así como las herramientas necesarias que faciliten la configuración.

-

Instalar y configurar el servicio de directorio activo y el servidor DNS para

promover al servidor como controlador de dominio de un nuevo dominio.

-

Crear en el controlador del dominio la jerarquía de carpetas y unidades

organizativas junto a todos los usuarios, grupos, equipos e impresoras. Es

necesario analizar y otorgar a cada grupo los permisos necesarios para realizar

su trabajo.

-

Configurar las unidades de red, los equipos e impresoras para que los usuarios

puedan trabajar y acceder a todos los recursos del dominio. Es necesario realizar

una evaluación del funcionamiento de las unidades de red y los permisos.

-

Componer un manual de prácticas sobre Windows Server 2012 R2, comparando

el nuevo sistema con Windows Server 2008 y enfatizando el trabajo en el

aprendizaje del lector. El manual debe centrarse más en explicar las

herramientas de Active Directory que en lograr una configuración concreta.

-

Elaborar ocho transparencias explicativas que detallen las características de

Windows Server 2012 respecto a su predecesor, así como la configuración

realizada en el servidor.

11

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

1.4 Estructura del trabajo

12

-

Análisis de la empresa: se presenta una hipotética compañía basada en la

experiencia de las prácticas de empresa del alumno. Se realiza un análisis del

organigrama empresarial, se estudian los distintos roles y por último, se listan

los recursos de los que dispone la empresa.

-

Instalación y configuración de Windows Server 2012 R2: se detalla paso a paso

la instalación del sistema Windows Server 2012 R2 así como la configuración

inicial más adecuada para la empresa. Se incluyen los requisitos mínimos que

debe tener el sistema y unas ligeras instrucciones para preparar el BIOS.

-

Instalación y configuración de Active Directory y DNS: se detallan los pasos

para instalar Active Directory y poder generar un nuevo dominio (Iberica.es) en

el servidor. También se realiza la instalación de un servidor DNS y se habilitan

las actualizaciones dinámicas.

-

Creación de carpetas, unidades organizativas, usuarios y grupos: se crea la

jerarquía de unidades organizativas que representa la estructura de la empresa.

También se detallan los pasos para crear las carpetas donde los usuarios

depositarán los archivos de los distintos proyectos. Por último, se agregarn los

usuarios y grupos al sistema.

-

Compartición de carpetas y asignación de permisos: se realiza la compartición

de todas las carpetas necesarias junto a la configuración de los permisos de

seguridad basándose en los requisitos extraídos del análisis de la empresa.

-

Asignación de unidades de red: se configuran los perfiles de usuario para que

cada empleado disponga de una unidad de red que le lleve a su carpeta de

proyecto.

-

Incorporación de los equipos e impresoras al dominio: se detallan los pasos para

añadir los equipos y las impresoras al dominio Iberica.es y modificar las

prioridades de estas últimas.

-

Pruebas de configuración: se realiza la evaluación de la configuración de los

puntos 5, 6 y 7. A través de seis usuarios se prueba el acceso a los recursos

compartidos y la asignación correcta de las unidades de red.

-

Conclusiones: se presenta un resumen de todo el trabajo realizado durante el

proyecto y la evaluación del cumplimiento de los objetivos. También se recoge

una valoración personal del alumno.

-

Bibliografía: fuentes utilizadas en el proyecto.

2.

Análisis de la empresa

2.1 Introducción

A fin de configurar un sistema corporativo en un entorno empresarial, se

presenta la organización y estructura de una hipotética empresa. Se trata de

Iberica, una pyme inmersa en el ámbito de las tecnologías de la información que

da soluciones informáticas y servicios integrados a medida.

2.2 Organigrama

A continuación se representan las estructuras departamentales y las personas que

las dirigen e integran.

DIRECTOR

GENERAL

Juan Director

SECRETARIO DE

DIRECCIÓN

Salvador Secretario

DIRECTOR DE

ADMINISTRACIÓN

Y FINANZAS

Ester Director

COORDINADOR

ADMINISTRATIVO

Mario Coordinador

COORDINADOR DE

PRESUPUESTO

Carlos Coordinador

COORDINADOR DE

CONTABILIDAD

Rubén Coordinador

DIRECTOR DE

ÁREA TÉCNICA

Ernesto Director

DIRECTOR

COMERCIAL

Laura Director

DIRECTOR DE

R.R.H.H.

Hugo Director

Adela Coordinador

COORDINADOR DE

ÁREA COMERCIAL

Estefanía Supervisor

José Coordinador

Rodrigo Supervisor

COORDINADOR

TÉCNICO

SECRETARIA DE

R.R.H.H.

Isabel Secretario

Manuel Coordinador

TÉCNICO

INFORMÁTICO

COMERCIAL

Alexis Informático

Daniela Comercial

Arturo Informático

David Comercial

Esteban Informático

Diego Comercial

Ezequiel Informático

Felipe Informático

Fernando Informático

Guillermo Informático

Eva Comercial

Natalia Comercial

Valentina Comercial

Jairo Informático

Lucas Informático

Marco Informático

Pablo Informático

Xavier Informático

Figura 1: Organigrama

13

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

La empresa está compuesta por 33 empleados que trabajan en distintas áreas.

Destacan 5 secciones (la dirección y 4 departamentos) en las que está divida la

empresa. En cada sección existe un director responsable y el grueso de la

plantilla reside en los departamentos de área técnica y comercial. Las cinco

secciones son las siguientes:

1. Dirección: la componen el director general y el secretario de dirección.

2. Departamento de administración y finanzas: formado por el director

del departamento, el coordinador administrativo, el coordinador de

presupuesto y el coordinador de contabilidad. Un total de cuatro

empleados.

3. Departamento de área técnica: es el departamento con mayor número

de empleados. A partir del director del departamento, los empleados se

organizan en equipos de un coordinador y cuatro técnicos informáticos,

lo que hace un total de tres coordinadores y doce técnicos.

4. Departamento comercial: es el segundo departamento más numeroso,

consta de un director comercial, dos supervisores del área comercial y

seis comerciales. Se organiza en equipos de un coordinador y tres

comerciales.

5. Departamento de recursos humanos (R.R.H.H.): compuesto por un

director y una secretaria.

2.3 Carpetas y permisos

Iberica es una empresa orientada a los proyectos y actualmente todos sus

empleados están inmersos en dos. En el servidor existe una jerarquía de carpetas

en las que los empleados pueden dejar sus archivos. Solo los empleados que

están involucrados en los proyectos pueden acceder a las carpetas. En ambos

proyectos existen las carpetas de Cuentas, Contratos y Aplicaciones pero en el

segundo proyecto existe una carpeta adicional denominada Equipos. Respecto a

los permisos:

El director general y los directores de departamento tienen control total

sobre los archivos y las carpetas.

Figura 2: Permisos de los directores

14

El secretario de dirección y la secretaria de R.R.H.H. tienen permisos de

lectura y ejecución sobre toda la jerarquía.

Figura 3: Permisos de los secretarios

Los tres coordinadores del departamento de administración y finanzas

tienen permisos de modificación en las carpetas de Cuentas de ambos

proyectos. Adicionalmente, también pueden leer y ejecutar los archivos

de las carpetas de Contratos de los dos proyectos.

Figura 4: Permisos de los coordinadores de administración y finanzas

Cada coordinador del área técnica es responsable de cuatro técnicos. El

primer coordinador (Adela) está al mando de los cuatro primeros

técnicos (Alexis, Arturo, Esteban y Ezequiel), el segundo coordinador es

responsable de los cuatro siguientes y así sucesivamente. El primer

equipo, compuesto por un coordinador y cuatro técnicos, tienen permisos

de modificación sobre la carpeta Aplicaciones de Proyecto_1. El

segundo equipo tiene permisos de modificación sobre la carpeta

Aplicaciones de Proyecto_2. El tercer equipo tiene permisos de

modificación sobre la carpeta Equipos de Proyecto_2.

15

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 5: Permisos de los equipos de técnicos

Cada supervisor del área comercial es responsable de tres comerciales. El

primer supervisor (Estefanía) está al mando de los tres primeros

comerciales (Daniela, David y Diego) y el segundo supervisor es

responsable de los tres siguientes. El primer grupo puede modificar

sobre la carpeta Contratos de Proyecto_1. El segundo grupo puede

modificar sobre la carpeta Contratos correspondiente al Proyecto_2.

Figura 6: Permisos de los equipos de comerciales

2.4 Infraestructura y recursos

La empresa ya dispone de una serie de equipos e impresoras conectadas en una

red de área local a la espera de que el administrador configure el nuevo. Cada

empleado tiene su propio equipo y acceso a las impresoras. A continuación se

listan las direcciones IP privadas del router y del servidor:

16

Router: 192.168.1.1

Servidor (Pegasus): 192.168.1.200

Figura 7: Dispositivos de la empresa

17

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

3. Instalación y configuración de

Windows Server 2012 R2

3.1 Introducción

Actualmente, la familia Windows Server ofrece una base sólida para toda la

carga de trabajo del servidor al mismo tiempo que es fácil de implementar y

administrar. Las nuevas herramientas de virtualización, los recursos Web, las

mejoras de administración y la integración con Windows 8 son solo unas de las

pocas razones por las que gestionar nuestro negocio con Windows Server 2012

R2.

Windows Server 2012 R2 ofrece flexibilidad a los profesionales de TI, al

acelerar la implementación y el mantenimiento de los sistemas y facilitar la

administración del trabajo en entornos muy virtualizados (nube pública y

privada). Basado en el núcleo Windows NT 6.3, añade y mejora algunas

características respecto a Windows Server 2008 R2, como una nueva interfaz de

Server Manager que permite crear grupos de servidores, una actualización de

Hyper-V con la característica Hyper-V Replica, que permite replicar una

máquina virtual de una locación a otra con Hyper-V, un rol de administración de

direcciones IP, un nuevo sistema de archivos: ReFS y cientos de cmdlets más.

Se dispone de cuatro ediciones: Foundation, Essentials, Standard y Datacenter.

Los administradores solo tienen que elegir la edición que más les convenga de

acuerdo con sus necesidades. La edición Standard incluye todas las

características incluidas en la antigua edición Enterprise y ofrece la mejor base

para la infraestructura de red de una pequeña organización.

En este apartado se detalla paso a paso la instalación del sistema Windows

Server 2012 R2 así como la configuración inicial más adecuada para la empresa.

Se incluyen los requisitos mínimos que debe tener el sistema y unas ligeras

instrucciones para preparar el BIOS.

3.2 Requisitos del sistema

A continuación se incluyen los requisitos del sistema Windows Server 2012 R2.

El equipo debe cumplir con los requisitos mínimos para instalar el producto

correctamente. Los requisitos reales varían según la configuración del sistema y

las aplicaciones y características que se instalen.

Las recomendaciones de instalación de Windows Server 2012 R2 son las

siguientes:

18

Componente

Requisito

Procesador

• Mínimo: procesador de 64 bits a 1,4 GHz.

Memoria

• Mínimo: 512 MB

El programa de instalación dará error si ha creado una máquina virtual con el

mínimo de parámetros de hardware admitidos (procesador de 1 núcleo y

512 MB de memoria RAM) y después trata de instalar esta versión en dicha

máquina virtual.

Para evitarlo, realice una de las acciones siguientes:

Espacio en

disco

disponible

Asigne más de 800 MB de memoria RAM a la máquina virtual en la

que quiera instalar esta versión. Cuando el programa de instalación

se haya completado, podrá cambiar la asignación de nuevo a 512 MB

de RAM, según cuál sea la configuración de servidor real.

• Mínimo: 32 GB

32 GB debe considerarse como el valor mínimo absoluto para una instalación

correcta. Con este valor mínimo debería poder instalar Windows

Server 2012 R2 en modo Server Core con el rol del servidor de servicios web

(IIS). Un servidor en modo Server Core es unos 4 GB más pequeño que el

mismo servidor en modo Servidor con una GUI.

La partición del sistema requerirá más espacio en cualquiera de las siguientes

circunstancias:

Si se instala el sistema en una red.

Los equipos con más de 16 GB de RAM necesitarán más espacio en

disco para los archivos de paginación, hibernación y volcado.

Unidad

Unidad de DVD-ROM (si necesita instalar por medio de DVD).

Pantalla y

periféricos

• Monitor Super VGA (1024 x 768) o de mayor resolución.

• Teclado y mouse de Microsoft (u otro dispositivo señalador

compatible).

Figura 8: Requisitos del sistema

3.3 Preparación del Basic Input/Output System (BIOS)

El BIOS es un estándar de facto que define un firmware de interfaz y es el primer

programa que se ejecuta cuando se enciende el ordenador. El propósito fundamental

del BIOS es inicializar y probar el hardware del sistema y cargar un bootloader o un

sistema operativo de un dispositivo de almacenamiento de datos. Los pasos siguientes

son necesarios si el equipo no se inicia desde la unidad de DVD-ROM:

19

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

1. Reiniciar el ordenador.

2. Acceder a la BIOS: presione sobre Supr o F1 o F2 o F10 durante la fase

de arranque.

3. Acceder al apartado de BOOT (mediante las flechas del teclado).

4. Colocar el cursor sobre la primera posición y presionar la tecla Enter.

5. Seleccionar arranque de CD/DVD en primer lugar.

6. Presionar la tecla Esc y desplazarse al apartado Exit.

7. Presionar sobre Exit and Save Changes y confirmar con OK.

3.4 Instalación de Windows Server 2012 R2

1. Introducir el disco compacto Microsoft Windows Server 2012 en la unidad de

DVD-ROM.

2. Si aparece el mensaje Press any key to boot from CD (Presione cualquier tecla

para iniciar desde el DVD), presionar BARRA ESPACIADORA y continuar en el

paso siguiente.

3. La primera pantalla solicita el idioma de instalación, la zona horaria y el idioma

predeterminado para el teclado. Seleccionar los deseados y presionar Siguiente.

Figura 9: Ventana de idioma y zona horaria

4. En la siguiente pantalla presionar Instalar Ahora.

20

Figura 10: Ventana de instalar ahora

5. Seleccionar el sistema operativo: Windows Server 2012 R2 Standard (servidor

con una GUI).

Tanto la edición Standard como la edición Datacenter proporcionan el

mismo conjunto de características, lo único que diferencia las ediciones

es el número de Máquinas Virtuales (VMs).

Windows Server 2012 R2 Standard: permite ejecutar como máximo

dos VMs en hasta dos procesadores. Es ideal para un entorno no

virtualizado o poco virtualizado en el que se desee incluir

características de alta disponibilidad.

Windows Server 2012 R2 Datacenter: permite ejecutar un número

ilimitado de VMs en hasta dos procesadores. Se recomienda para un

entorno altamente virtualizado que requiera características de alta

disponibilidad, incluida la agrupación en clústeres.

Respecto a la interfaz de usuario, se ofrecen dos posibilidades pero siempre

se podrá pasar de una opción a la otra libremente en cualquier momento.

Server Core: reduce el espacio requerido en el disco, la posible

superficie expuesta a ataques y especialmente los requisitos de servicio

y reinicio del servidor.

Servidor con una GUI: ofrece los elementos de la interfaz de usuario y

las herramientas de administración de gráficos. Esta opción es el

equivalente de Windows Server 2012 a la opción de instalación

completa en Windows Server 2008 R2.

21

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 11: Ventana de tipo de sistema operativo

6. Elegir el tipo de instalación, Personalizada: Instalar solo Windows

(avanzado)

22

Actualización: significa pasar del sistema operativo actual a Windows

Server 2012 R2 en el mismo hardware.

Personalizada (instalar): es el concepto básico de implantar un nuevo

sistema operativo en el hardware. Una instalación limpia requiere que se

elimine el sistema operativo anterior.

Figura 12: Ventana de instalación personalizada

7. Seguidamente muestra los discos duros locales. Seleccionar donde se

instalará el sistema operativo y presionar Siguiente.

Figura 13: Ventana de espacio de disco

23

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

8. Esperar a que se copien los archivos y se cree la partición.

Figura 14: Ventana de progreso de la instalación

El equipo se reiniciará automáticamente al cabo de 15 segundos.

9. Introducir la contraseña y presionar Finalizar.

Figura 15: Asignación de la contraseña del administrador

24

3.5 Configuración inicial del servidor

Al arrancar, el sistema mostrará el panel de administración del servidor.

Presione sobre Configurar este servidor local.

Figura 16: Configurar este servidor local

3.5.1 Ajustar la zona horaria

1. La pantalla actual muestra las propiedades del servidor local. Comprobar

que la zona horaria es correcta (UTC +1.00). Si es necesario cambiarla,

apretar sobre el enlace.

Figura 17: Zona horaria

25

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

2. A continuación presionar Cambiar zona horaria…y desplegar la lista

para encontrar la zona horaria apropiada. Al finalizar, pulsar Aceptar.

Figura 18: Cambiar zona horaria

3.5.2 Configurar las funciones de red

1. El siguiente paso es configurar las funciones de red para asignar al servidor la

dirección IP correcta. Pulsar en el enlace de Ethernet.

Figura 19: Ethernet

2. Aparece la página Conexiones de red en la que figuran todos los adaptadores de

red.

3. Hacer clic derecho sobre el primer adaptador de red y pulsar en

Propiedades.

4. Pulsar sobre Protocolo de Internet versión 4 (TCP/IPv4) y presionar en

Propiedades.

26

Figura 20: Conexiones de red

5. En el cuadro de diálogo Propiedades de Protocolo Internet versión 4

(TCP/IPv4), hacer clic en Usar la siguiente dirección IP.

6. En el cuadro Dirección IP, escribir 192.168.1.200.

7. Presionar TAB para mostrar la máscara de subred predeterminada 255.255.255.0.

8. En Puerta de enlace predeterminada indicar la dirección del router: 192.168.1.1

9. Comprobar que está seleccionado Usar las siguientes direcciones de

servidor DNS, a continuación escribir 192.168.1.200 en el cuadro Servidor

DNS preferido.

27

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 21: Configuración de red

10. Haga clic en Aceptar y, después, haga clic en Aceptar.

11. Para consultar o comprobar la configuración basta con ejecutar ipconfig en la consola de

ejecución o en el símbolo del sistema.

Figura 22: Comprobación de la configuración de red

28

3.5.3 Cambiar el nombre al equipo

1. Para cambiar el nombre del equipo y agregarlo al dominio pulsar sobre el

enlace de Nombre de equipo.

Figura 23: Nombre de equipo

2. Pulsar el botón Cambiar… e introducir los valores establecidos para el nombre

del equipo: Pegasus. A continuación pulse Aceptar.

Figura 24: Cambiar nombre de equipo

3. Aceptar el cuadro de diálogo de cambio de nombre y reiniciar el equipo.

29

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

3.5.4 Agregar los iconos básicos al escritorio

1. Pulsar el botón de inicio.

Figura 25: Barra de tareas

2. Presionar sobre el icono de Panel de control.

Figura 26: Inicio

3. Escribir en la caja de búsqueda: “escritorio”. Y pinchar en el enlace Mostrar

u ocultar iconos en el escritorio en el apartado Pantalla.

4. Marcar, como mínimo, las casillas Equipo y Red y pulsar en Aplicar.

30

Figura 27: Configuración de iconos de escritorio

3.5.5 Anclar las herramientas básicas a la barra de tareas

1. Desde el panel de Inicio, pulsar sobre la flecha de la esquina inferior izquierda.

Figura 28: Flecha de inicio

31

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

2. Hacer clic derecho sobre Símbolo del sistema y Ejecutar.

3. Seleccionar Anclar a la barra de tareas (opcionalmente: Anclar a Inicio).

Figura 29: Anclar iconos

3.5.6 Mostar las carpetas, archivos y extensiones ocultas

1. Abrir Este Equipo.

2. De la barra menú, escoger Vista y después hacer clic en Opciones.

32

Figura 30: Mostrar carpetas y archivos ocultos

3. En la ficha Ver :

a. Seleccionar la casilla “Mostrar la ruta completa en la barra de título”.

b. Seleccionar la casilla “Mostrar todos los archivos y carpetas ocultos”.

c. Dejar sin seleccionar la casilla “Ocultar las extensiones para tipos

de archivos conocidos”.

d. Dejar sin seleccionar la casilla “Ocultar archivos protegidos del sistema

operativo”. Aparecerá una advertencia, clic en Sí.

e. Dejar sin seleccionar “Usar el asistente para compartir”.

f. Hacer clic en el botón Aplicar.

g. Estas acciones se aplicarán por defecto a todas las carpetas.

33

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

4. Instalación y configuración de

Active Directory y DNS

4.1 Introducción

El Directorio Activo o Active Directory (AD) es una base de datos de

información sobre usuarios, computadoras, impresoras y casi absolutamente

cualquier objeto que pueda ser implementado dentro de una empresa. Ofrece a

los usuarios el acceso a diferentes recursos de una red mediante un único inicio

de sesión. Esto reduce considerablemente el número de contraseñas y facilitando

la administración de usuarios por parte del administrador.

No obstante, cualquier objeto de la red solo puede existir dentro de un dominio.

Los dominios se usan para agrupar objetos relacionados con el fin de reflejar la

red de una organización. Cada dominio que se crea almacena información acerca

de los objetos que contiene. Cada dominio representa un límite de seguridad. El

acceso a los objetos dentro de cada dominio se controla mediante entradas de

control de acceso (ACE, Access Control Entries) contenidas en listas de control

de acceso (ACL, Access Control Lists).

El Sistema de Nombres de Dominio (DNS) es un sistema de nomenclatura

jerárquica para computadoras, servicios o cualquier recurso conectado a una red.

Este sistema asocia información variada con nombres de dominios asignados a

cada uno de los participantes. Su función más importante es traducir (resolver)

nombres en identificadores binarios asociados a los equipos con el propósito de

poder localizarlos y direccionarlos.

Las consultas DNS se resuelven de diferentes formas. A veces, un cliente

responde a una consulta localmente mediante la información almacenada en la

cache obtenida de una consulta anterior. Un servidor DNS también puede

consultar o ponerse en contacto con otros servidores DNS en nombre del cliente

solicitante para resolver el nombre por completo y, a continuación, enviar una

respuesta al cliente. DNS utiliza los protocolos TCP y UDP en el puerto 53 para

servir las peticiones. Generalmente la mayoría de consultas DNS consisten en un

solo paquete UDP enviado por el cliente seguido de un paquete UPD de

respuesta generado por el servidor. TCP se utiliza en los casos en que la

respuesta excede de los 512 bytes.

A continuación se detallan los pasos para instalar Active Directory y poder

generar un nuevo dominio (Iberica.es) en el servidor. También se realiza la

instalación de un servidor DNS y se habilitan las actualizaciones dinámicas.

4.2 Instalación de Active Directory

Active Directory permite administrar las identidades en Windows Server 2012

junto al resto de identidades dispersas en otros sistemas y plataformas, incluida

la implementación de directivas de seguridad y acceso a otros recursos. Como

34

resultado, Active Directory puede ser utilizado como un depósito global para las

identidades, información sobre autenticación y autorización que puede ser

extendida a otras aplicaciones, sistemas y plataformas.

Para instalar el servicio de directorio activo Active Directory:

1. Iniciar una sesión en la máquina Pegasus como Administrador.

2. Abrir el Administrador del servidor y pulsar sobre Agregar roles y

características.

Figura 31: Agregar rol de Active Directory

3. Pulsar Siguiente en la página del asistente.

4. Seleccionar el tipo de instalación: Instalación basada en características o en

roles.

5. Seleccionar un servidor del grupo de servidores y escoger Pegasus.

35

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 32: Elección de servidor

6. Marcar la casilla Servicios de dominio de Active Directory.

Figura 33: Servicios de dominio de Active Directory

7. En el asistente para marcar roles y características pulsar sobre Agregar

características y después en Siguiente.

36

Figura 34: Asistente para agregar roles y características

8. Se muestran las características necesarias para instalar Active Directory. Pulsar

Siguiente.

Figura 35: Características necesarias

9. Pulsar Siguiente y después Instalar.

37

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 36: Resumen de la instalación de Active Directory

4.3 Creación de un dominio

Para utilizar los servicios de Active Directory es necesario promover un

controlador de dominio. Un controlador de dominio (DC) es un servidor que

contiene una copia de Active Directory. Puede existir más de un DC en un

mismo dominio pero todos los controladores de dominio son homólogos y

mantienen versiones replicadas de Active Directory. El controlador de dominio

desempeña un papel importante tanto en la estructura lógica como en la

estructura física de Active Directory. Organiza todos los datos de objetos del

dominio en un almacén de datos lógico y jerárquico. También autentica usuarios,

proporciona respuestas a consultas acerca de objetos de la red y realiza la

replicación de los servicios de directorio.

Para promover un controlador de dominio solo hay que continuar con la

configuración anterior:

1. Partiendo de la ventana Resultados de la instalación de Active Directory, pulsar

en Promover este servidor a controlador de dominio.

38

Figura 37: Resultados

2. Si se había cerrado la ventana anterior es posible acceder a ella pulsando en el

icono de advertencia de la barra de herramientas del Administrador del

servidor.

Figura 38: Promover este servidor a controlador de dominio

Un dominio es una unidad mínima de directorio que internamente contiene

información sobre los recursos (usuarios, grupos, directivas...) disponibles para

los ordenadores que forman parte de dicho dominio.

El primer dominio de un árbol se denomina dominio raíz. Todos los dominios

que comparten el mismo dominio raíz forman un árbol de dominios y

constituyen un espacio de nombres contiguo. Los dominios adicionales del

mismo árbol de dominios se denominan dominios secundarios o subdominios.

Un dominio que se encuentra inmediatamente encima de otro dominio del

39

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

mismo árbol se denomina dominio principal del dominio secundario. Los

dominios que forman parte de un árbol están unidos entre sí mediante relaciones

de confianza transitivas y bidireccionales. Estas relaciones permiten que un

único proceso de inicio de sesión sirva para autenticar un usuario en todos los

dominios del bosque o del árbol de dominios.

Un bosque está formado por uno o varios árboles de dominio. Los árboles de

dominio de un bosque no constituyen un espacio de nombres contiguo, pero

podría ocurrir que hubiese dos árboles en un bosque con nombres de subdominio

iguales. Los bosques no tienen ningún dominio raíz propiamente dicho. El

dominio raíz de un bosque por convenio es el primer dominio que se creó en el

bosque.

De momento, el servidor Pegasus no pertenece a ningún dominio. Tampoco

existe un bosque al que agregar un nuevo dominio. Por lo tanto, el primer paso

para formar el dominio Iberica.es es crear un nuevo bosque.

3. Seleccionar la opción Agregar un nuevo bosque. Tras escribir el nombre del

dominio: Iberica.es, pulsar Siguiente.

Figura 39: Agregar un nuevo bosque

La funcionalidad de los dominios y los bosques proporciona una forma de

habilitar características para todo el dominio o características de Active

Directory para todo el bosque en su entorno de red. Hay disponibles varios

niveles de funcionalidad del dominio y funcionalidad del bosque, dependiendo

de su entorno de red.

40

A continuación se enumeran los niveles funcionales de dominio y los

controladores de dominio que admiten cada uno de ellos.

Windows 2000 nativo: Windows 2000 y Windows Server 2003 y

Windows Server 2008, Windows Server 2008 R2.

Windows Server 2003: Windows Server 2003, Windows Server 2008,

Windows Server 2008 R2, Windows Server 2012, Windows Server 2012

R2.

Windows Server 2008: Windows Server 2008, Windows Server 2008

R2, Windows Server 2012, Windows Server 2012 R2.

Windows Server 2008 R2: Windows Server 2008 R2, Windows Server

2012, Windows Server 2012 R2.

Windows Server 2012: Windows Server 2012, Windows Server 2012

R2.

Windows Server 2012 R2: Windows Server 2012 R2.

Se puede elevar el nivel funcional de dominio pero después de realizarlo no es

posible incluir controladores de dominio que utilicen sistemas operativos

anteriores. Se describe el nivel funcional de dominio y las funciones que se

habilitan en ese nivel para todo el dominio:

Windows 2000 nativo: grupos universales, anidamiento de grupos,

conversión de grupos e Historial SID.

Windows Server 2003: todas las características de Windows 200 nativo

y las herramientas para cambiar el nombre de controladores de dominio,

actualizar marca de hora de inicio de sesión y números de versión de la

clave del KDC Kerberos.

Windows Server 2008: todas las características de Windows Server

2003, el motor de replicación del sistema de archivos distribuido (DFS)

para el recurso compartido SYSVOL y la compatibilidad del cifrado AES

de 256 bits con el protocolo de autenticación Kerberos.

Windows Server 2008 R2: todas las características de Windows

Server 2008 y la comprobación del mecanismo de autenticación, que

empaqueta la información sobre el tipo de método de inicio de sesión

(tarjeta inteligente o nombre de usuario/contraseña) empleado para

autenticar a usuarios del dominio dentro del token de Kerberos de cada

usuario.

Windows Server 2012: el apoyo KDC para reclamaciones, la

autenticación compuesta y la política de plantilla administrativa Kerberos

armoring KDC tiene dos ajustes (siempre proporcionar las reclamaciones

y fallar las solicitudes de autenticación sin blindaje).

Windows Server 2012 R2: añade nuevas características como

protecciones del lado del controlador del dominio para usuarios

protegidos. Éstos ya no podrán autenticarse con la autenticación NTLM,

ni utilizar los cifrados DES o RC4 en la autenticación de Kerberos,

renovar los tickets (TGTs) más allá de 4 horas y nuevas políticas de

autenticación para controlar que las cuentas pueden inscribirse y aplicar

las condiciones de control de acceso.

41

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

4. Seleccionar Windows Server 2012 R2 tanto en el nivel funcional del bosque

como para el nivel funcional de dominio. En capacidades del controlador del

dominio, el Servidor de Sistema de nombres de dominio (DNS) y el Catálogo

global (GC) deben estar marcados.

Figura 40: Opciones del controlador de dominio

El Catálogo Global es el conjunto de todos los objetos de un bosque de los

Servicios de dominio de Active Directory (AD DS). Un servidor de catálogo

global es un controlador de dominio que almacena una copia completa de todos

los objetos del directorio para su dominio host y una copia parcial de solo lectura

de todos los objetos del resto de dominios del bosque. Cuando se forma un

nuevo bosque, se crea automáticamente el Catálogo Global en el primer

controlador de dominio del bosque. Se puede agregar la funcionalidad de

Catálogo Global a otros controladores de dominio adicionales. Un servidor de

catálogo global:

Busca objetos.

Proporciona autenticación de nombre principal de usuario.

Valida referencias de objeto de un bosque.

Proporciona información de pertenencia a grupos universales en un

entorno de varios dominios.

5. NetBIOS es una especificación de interfaz utilizado para nombrar recursos de

red en sistemas Windows anteriores a Windows 2000. Verificar el nombre

NetBIOS IBERICA y pulsar Siguiente.

42

Figura 41: NetBIOS

6. Se muestran las rutas de acceso. Pulsar Siguiente.

Figura 42: Rutas de acceso

43

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

7. Revisar que toda la configuración figura en el informe y pulsar Siguiente.

Figura 43: Revisar opciones

8. Si todo ha sido configurado correctamente, hacer clic en Instalar.

Figura 44: Comprobación de requisitos

44

4.4 Habilitación de las actualizaciones dinámicas

Para reducir la carga de trabajo del administrador, DHCP y los equipos cliente

actualizarán automáticamente los registros DNS. Para ello:

1. Abrir el Administrador de DNS (Inicio->Herramientas administrativas). En el

árbol de la consola, expandir PEGASUS y, a continuación, expandir Zonas de

búsqueda directa.

2. Hacer clic con el botón secundario del ratón en Iberica.es y, después, clic en

Propiedades.

Figura 45: Propiedades DNS

3. En la ficha General del cuadro Propiedades, en la lista Actualizaciones dinámicas,

elegir sin seguridad y con seguridad, a continuación hacer clic en Aceptar.

45

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 46: Actualizaciones dinámicas

46

5. Creación de carpetas, unidades

organizativas, usuarios y grupos

5.1 Introducción

La estructura lógica de Windows Server 2012 se basa en la utilización de

dominios y unidades organizativas. En un dominio se puede crear una jerarquía

de unidades organizativas, las cuales pueden contener usuarios, grupos, equipos,

impresoras y carpetas compartidas, además de otras unidades organizativas.

Las unidades organizativas son objetos Contenedor del directorio. Se

representan gráficamente como carpetas en Usuarios y equipos de Active

Directory y permiten ver con más facilidad los objetos de directorio de un

dominio, simplificando su administración.

En esta sección se crea la jerarquía de unidades organizativas que representa la

estructura de la empresa. También se detallan los pasos para crear las carpetas

donde los usuarios depositarán los archivos de los distintos proyectos. Por

último, se agregarán los usuarios y grupos al sistema.

5.2 Creación de la jerarquía de carpetas en el servidor

Desde la unidad C:

1. Crear una carpeta llamada Proyectos.

Figura 47: Carpeta Proyectos

47

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

2. Dentro de la carpeta Proyectos, crear dos carpetas: Proyecto_1 y Proyecto_2.

Figura 48: Carpetas Proyecto_1 y Proyecto_2

3. En Proyecto_1 crear tres carpetas nuevas llamadas: Cuentas, Contratos y

Aplicaciones.

Figura 49: Carpetas del Proyecto_1

48

4. En Proyecto_2 crear cuatro carpetas llamadas: Cuentas, Contratos,

Aplicaciones y Equipos.

Figura 50: Carpetas del Proyecto_2

5.3 Creación de las unidades organizativas

Las unidades organizativas son el ámbito de menor tamaño en el que se puede

dividir el directorio. En el caso de Iberica, se ha decidido crear las unidades

organizativas siguiendo la estructura departamental de la empresa, por lo

tanto, cada unidad organizativa representa a una sección de la empresa, de tal

forma que existen cuatro unidades organizativas (Direccion, DptoAdmon,

DptoTecnico, DptoComercial y DptoRRHH) más una (Iberica) que contiene

a las demás.

1. Abrir Usuarios y equipos de Active Directory desde Herramientas

administrativas.

2. En el árbol de la consola hacer clic con el botón derecho del ratón sobre el

dominio Iberica.es. Seleccionar Nuevo y hacer clic en Unidad Organizativa.

Aparece el cuadro de diálogo Nuevo objeto – Unidad Organizativa.

49

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 51: Crear unidad organizativa

3. Escribir el nombre de la primera unidad organizativa: Iberica.

Figura 52: Nueva unidad organizativa

50

4. Dentro de la unidad organizativa recién creada, crear el resto de unidades

organizativas repitiendo los pasos anteriores (Direccion, DptoAdmon,

DptoTecnico, DptoComercial y DptoRRHH).

Figura 53: Jerarquía de unidades organizativas

5.4 Creación de los usuarios

Cada empleado de la empresa dispone de una cuenta de usuario propia lo que

hace un total de treinta y tres cuentas de usuario de las cuales:

2 (Juan Director, Salvador Secretario) pertenecen a la unidad

organizativa Dirección.

4 (Ester Director, Mario Coordinador, Carlos Coordinador, Rubén

Coordinador) pertenecen a la unidad organizativa DptoAdmon.

16 (Ernesto Director, Adela Coordinador, José Coordinador, Manuel

Coordinador, Arturo Informático, Esteban Informático, Ezequiel

Informático, Felipe Informático, Fernando Informático, Guillermo

Informático, Jairo Informático, Lucas Informático, Marco Informático,

Pablo Informático, Xavier Informático) pertenecen a la unidad

organizativa DptoTecnico.

9 (Laura Director, Estefanía Supervisor, Rodrigo Supervisor, Daniela

Comercial, David Comercial, Diego Comercial, Eva Comercial, Natalia

Comercial, Valentina Comercial) pertenecen a la unidad organizativa

DptoComercial.

2 (Hugo Director, Isabel Secretario) pertenecen a la unidad organizativa

DptoRRHH.

51

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

A continuación se listan los pasos para crear una cuenta de usuario en una

unidad organizativa concreta:

1. Desde Usuarios y equipos de Active Directory, hacer clic con el botón

derecho del ratón sobre la unidad organizativa Dirección (dentro de Iberica).

Seleccionar Nuevo y hacer clic en Usuario. Aparece el cuadro de diálogo

Nuevo objeto – Usuario.

Figura 54: Crear nuevo usuario

2. Rellenar la plantilla con el nombre y apellidos del usuario Juan Director.

Escribir como nombre de inicio de sesión el nombre y el número 1: juan1.

52

Figura 55: Nuevo usuario

3. Escribir una contraseña temporal para el usuario y dejar marcado la opción El

usuario debe cambiar la contraseña en el siguiente inicio de sesión. Pulsar

Siguiente.

Figura 56: Contraseña de usuario

4. Pulsar en Finalizar.

53

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 57: Finalizar creación de usuario

5. Repetir los pasos para cada usuario en su correspondiente unidad organizativa.

Figura 58: Usuarios de la UO Direccion

54

Nota: Al ser un total de 33 usuarios, incluirlos en el sistema de forma manual se

convierte en una labor tediosa. Por tanto, se ha diseñado un script en el apartado

5.6 para crear las cuentas de usuario a partir de un fichero CSV. En él también se

crean las carpetas, las unidades organizativas, los grupos y toda la configuración

de la sección 5.

5.5 Creación de los grupos

Los grupos se utilizan para reunir las cuentas de usuario, las cuentas de equipo y

otras cuentas de grupo en unidades administrables. Al trabajar con grupos en

lugar de usuarios individuales se simplifica el mantenimiento y la administración

de la red.

5.5.1 Ámbitos y tipos de grupos

Hay dos tipos de grupos en Active Directory: grupos de distribución y grupos de

seguridad.

Los grupos de distribución sólo se pueden utilizar con aplicaciones de correo

electrónico (como Exchange) para enviar correo electrónico a grupos de

usuarios. Los grupos de distribución no tienen habilitada la seguridad, lo que

significa que no se pueden incluir en las listas de control de acceso.

Los grupos de seguridad suponen un modo eficaz de asignar el acceso a los

recursos de su red. Permiten:

Asignar derechos de usuario a grupos de seguridad en Active Directory.

Asignar permisos a grupos de seguridad en recursos.

Cualquier grupo, ya sea un grupo de seguridad o un grupo de distribución, se

caracterizan por tener un ámbito que identifica el alcance de aplicación del

grupo en el árbol de dominios o en el bosque. Existen tres ámbitos de grupo:

universal, global y dominio local.

Los grupos de ámbito universal: pueden incluir como miembros las cuentas de

cualquier dominio del bosque, los grupos globales y los grupos universales.

Además, al grupo se le puede asignar permisos en cualquier dominio.

Los grupos de ámbito global: pueden incluir como miembros las cuentas del

mismo dominio y los grupos globales del mismo dominio. Además, se le puede

asignar permisos en cualquier dominio.

Los grupos de ámbito de dominio local: pueden incluir como miembros

cuentas de cualquier dominio, grupos globales, grupos universales y grupos

locales de dominio pero sólo del mismo dominio que el grupo local de dominio

principal. Además, los permisos de miembro sólo se pueden asignar en el mismo

dominio que el grupo local de dominio principal.

55

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

5.5.2 IGDLA

IGDLA es la mejor forma para el anidamiento de grupos:

Las Identidades (cuentas de usuario y equipo) son miembros de los grupos

Globales que representan roles de negocio. Esos grupos de roles (grupos

globales) son miembros de los grupos de Dominio Local que representan las

reglas de gestión de, por ejemplo, quien tiene permiso de lectura a una colección

específica de carpetas. A estos grupos se les concede el Acceso a los recursos.

Kit MCTS Paced Training (Exam70-640): ConfiguringWindows ® Server 2008

Active Directory ® (2 ª edición)

Esto quiere decir que la política de creación de grupos consiste en:

1. Observar los roles de los usuarios en la empresa.

2. Crear grupos globales según esos roles.

3. Agregar las cuentas de usuarios y equipos a los grupos globales.

4. Observar los permisos de las carpetas.

5. Crear grupos locales según esos permisos.

6. Agregar los grupos globales a los grupos locales.

7. Conceder los permisos de las carpetas a los grupos locales.

5.5.3 Crear grupos globales

Tras una observación del análisis de la empresa y la forma de trabajo orientada a

los proyectos se han determinado los siguientes grupos de seguridad de ámbito

global según las necesidades de agrupar a los usuarios por su rol y por su grupo

de trabajo:

56

global_directores: formado por el director general y los cuatro

directores de departamento.

global_secretarios: formado por el secretario de dirección y la secretaria

de RRHH.

global_coordinadores: formado por el coordinador de administración, el

coordinador de presupuesto y el coordinador de contabilidad.

global_tecnicos_A: formado por el primer coordinador técnico y los

cuatro primeros técnicos.

global_tecnicos_B: formado por el segundo coordinador técnico y los

cuatro siguientes técnicos.

global_tecnicos_C: formado por el tercer coordinador técnico y los

cuatro últimos técnicos.

global_comerciales_A: formado por el primer supervisor comercial y

los tres primeros comerciales.

global_comerciales_B: formado por el segundo supervisor comercial y

los tres últimos comerciales.

global_proyecto_1: formado por todos aquellos que trabajan en el

Proyecto_1, es decir, global_directores, global_secretarios,

global_coordinadores, global_tecnicos_A y global_comerciales_A.

global_proyecto_2: formado por todos aquellos que trabajan en el

Proyecto_2, es decir, global_directores, global_secretarios,

global_coordinadores, global_tecnicos_B, global_tecnicos_C y

global_comerciales_B.

A continuación se detallan los pasos para crear un grupo global:

1. Abrir Usuarios y equipos de Active Directory desde Herramientas

administrativas.

2. Expandir el dominio Iberica.es y la unidad organizativa Iberica.

3. Hacer clic con el botón secundario del ratón en Direccion, seleccionar Nuevo

y elegir Grupo.

Figura 59: Crear un grupo global

4. Aparece el cuadro de diálogo Nuevo objeto - Grupo, escribir sobre la caja

Nombre de grupo el nombre del grupo: global_directores.

5. En Ámbito de grupo, hacer clic en global. En Tipo de grupo, comprobar que

está seleccionado Seguridad y, a continuación, hacer clic en Aceptar.

57

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

Figura 60: Nuevo grupo global

6. Repetir los pasos anteriores para crear el resto de grupos globales.

5.5.4 Crear grupos locales

Siguiendo la política de creación de grupos, se diseñan los grupos de seguridad

de dominio local según los permisos de las carpetas. De forma que, por cada

permiso específico que requiere una carpeta, se crea un grupo de dominio local.

El nombre de los grupos sigue el patrón consistente en: ACL_Carpeta_Permiso.

Por tanto:

ACL_Proyectos_ControlTotal: se requiere un permiso de Control Total

sobre todas las carpetas para los directores. Proyectos es la carpeta raíz

de toda la jerarquía y ofrece una solución a este requisito.

ACL_Proyectos_Leer: se requiere un permiso de Leer y Ejecutar sobre

todas las carpetas para los secretarios. Proyectos vuelve a ofrecer la

mejor solución.

ACL_Proyecto1_Listar: únicamente los empleados que participan en el

Proyecto 1 pueden listar el contenido de dicha carpeta. Por tanto, se

forma un grupo de dominio local al que se le conceden los permisos de

Listar para facilitar esta restricción.

ACL_Proyecto2_Listar: únicamente los empleados que participan en el

Proyecto 2 pueden listar el contenido de dicha carpeta. Por tanto, se

forma un grupo de dominio local al que se le conceden los permisos de

Listar para facilitar esta restricción.

ACL_Cuentas1_Modificar: la carpeta Cuentas del Proyecto 1 requiere

permisos de Modificación para los coordinadores administrativos.

ACL_Cuentas2_Modificar: la carpeta Cuentas del Proyecto 2 requiere

permisos de Modificación para los coordinadores administrativos.

58

ACL_Contratos1_Leer: la carpeta Contratos del Proyecto 1 requiere

permisos de Lectura y Ejecución para que los coordinadores

administrativos puedan ver los contratos.

ACL_Contratos1_Modificar: la carpeta Contratos del Proyecto 1

requiere permisos de Modificación para el grupo de comerciales.

ACL_Contratos2_Leer: la carpeta Contratos del Proyecto 2 requiere

permisos de Lectura y Ejecución para que los coordinadores

administrativos puedan ver los contratos.

ACL_Contratos2_Modificar: la carpeta Contratos del Proyecto 2

requiere permisos de Modificación para el grupo de comerciales.

ACL_Aplicacion1_Modificar: la carpeta Aplicacion del Proyecto 1

requiere permisos de Modificación para el primer grupo de técnicos.

ACL_Aplicacion2_Modificar: la carpeta Aplicacion del Proyecto 2

requiere permisos de Modificación para el segundo grupo de técnicos.

ACL_Equipos_Modificar: la carpeta Equipos del Proyecto 2 requiere

permisos de Modificación para el tercer grupo de técnicos.

5.5.5 Agregar los usuarios y grupos a los grupos

A continuación se incorporan las cuentas de usuario a los grupos globales y los

grupos globales a los grupos de dominio local.

1. En el panel de Usuarios y equipos de Active Directory, hacer clic en la

unidad organizativa Direccion y, después, hacer clic con el botón derecho del

ratón sobre global_directores. Seleccionar Propiedades.

Figura 61: Nuevos miembros al grupo

59

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

2. En la ficha Miembros, hacer clic en Agregar…

Figura 62: Agregar miembros

3. En el cuadro de diálogo Seleccionar Usuarios, Contactos, Equipos o

Grupos, en el cuadro Ubicaciones, comprobar que Iberica.es está incluida.

4. Escribir los nombres de usuario de los miembros separados por comas y

pulsar en Comprobar nombres. Si los nombres han sido subrayados, pulsar en

Aceptar.

Figura 63: Escribir miembros

5. Pulsar en Aplicar.

60

Figura 64: Aplicar miembros

6. Repetir los pasos anteriores para añadir todos los usuarios a sus grupos

globales correspondientes.

7. Repetir los pasos anteriores para añadir todos los grupos globales a sus grupos

de dominio local correspondientes.

Figura 65: Añadir grupos globales a los grupos de dominio local

61

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

5.6 Script de configuración de usuarios y grupos

Es necesario ejecutar previamente el comando Set-ExecutionPolicy

Unrestricted para poder ejecutar cualquier script en la máquina.

Los usuarios se han incluido en un archivo CSV. En él figuran los nombres, el

primer apellido y el grupo al que pertenecen. Los valores deben estar separados

por comas. A continuación se presenta el contenido de plantilla.csv:

Nombre,Apellido,Grupo

Juan,Director,global_directores

Salvador,Secretario,global_secretarios

Ester,Director,global_directores

Mario,Coordinador,global_coordinadores

Carlos,Coordinador,global_coordinadores

Ruben,Coordinador,global_coordinadores

Ernesto,Director,global_directores

Laura,Director,global_directores

Hugo,Director,global_directores

Isabel,Secretario,global_secretarios

Estefania,Supervisor,global_comerciales_A

Rodrigo,Supervisor,global_comerciales_B

Daniela,Comercial,global_comerciales_A

David,Comercial,global_comerciales_A

Diego,Comercial,global_comerciales_A

Eva,Comercial,global_comerciales_B

Natalia,Comercial,global_comerciales_B

Valentina,Comercial,global_comerciales_B

Adela,Coordinador,global_tecnicos_A

Jose,Coordinador,global_tecnicos_B

Manuel,Coordinador,global_tecnicos_C

Alexis,Informatico,global_tecnicos_A

Arturo,Informatico,global_tecnicos_A

Esteban,Informatico,global_tecnicos_A

Ezequiel,Informatico,global_tecnicos_A

Felipe,Informatico,global_tecnicos_B

Fernando,Informatico,global_tecnicos_B

Guillermo,Informatico,global_tecnicos_B

Jairo,Informatico,global_tecnicos_B

Lucas,Informatico,global_tecnicos_C

Marco,Informatico,global_tecnicos_C

Pablo,Informatico,global_tecnicos_C

Xavier,Informatico,global_tecnicos_C

62

A continuación se muestra el contenido del script por partes:

Import-Module ActiveDirectory

$path="ou=Direccion,ou=Iberica,dc=iberica,dc=es"

New-ADOrganizationalUnit -name Iberica -path "dc=iberica,dc=es" ProtectedFromAccidentalDeletion $false

New-ADOrganizationalUnit -name Direccion -path "ou=Iberica,dc=iberica,dc=es" ProtectedFromAccidentalDeletion $false

New-ADOrganizationalUnit -name DptoAdmon -path "ou=Iberica,dc=iberica,dc=es" ProtectedFromAccidentalDeletion $false

New-ADOrganizationalUnit -name DptoTecnico -path "ou=Iberica,dc=iberica,dc=es"

-ProtectedFromAccidentalDeletion $false

New-ADOrganizationalUnit -name DptoComercial -path

"ou=Iberica,dc=iberica,dc=es" -ProtectedFromAccidentalDeletion $false

New-ADOrganizationalUnit -name DptoRRHH -path "ou=Iberica,dc=iberica,dc=es" ProtectedFromAccidentalDeletion $false

New-Item -ItemType Directory -path "C:\Proyectos\Proyecto_1" -name "Cuentas"

New-Item -ItemType Directory -path "C:\Proyectos\Proyecto_1" -name "Contratos"

New-Item -ItemType Directory -path "C:\Proyectos\Proyecto_1" -name

"Aplicaciones"

New-Item -ItemType

New-Item -ItemType

New-Item -ItemType

"Aplicaciones"

New-Item -ItemType

Directory -path "C:\Proyectos\Proyecto_2" -name "Cuentas"

Directory -path "C:\Proyectos\Proyecto_2" -name "Contratos"

Directory -path "C:\Proyectos\Proyecto_2" -name

Directory -path "C:\Proyectos\Proyecto_2" -name "Equipos"

En estas líneas de código se han formado la jerarquía de unidades organizativas.

También se han creado las carpetas en el servidor. Las carpetas Proyectos, Proyecto_1 y

Proyecto_2 se crean indirectamente al crear las carpetas Cuentas.

New-ADGroup -Name "ACL_Proyectos_ControlTotal" -GroupCategory Security GroupScope DomainLocal -Path $path

New-ADGroup -Name "ACL_Proyectos_Leer" -GroupCategory Security -GroupScope

DomainLocal -Path $path

New-ADGroup -Name "ACL_Proyecto1_Listar" -GroupCategory Security -GroupScope

DomainLocal -Path $path

New-ADGroup -Name "ACL_Proyecto2_Listar" -GroupCategory Security -GroupScope

DomainLocal -Path $path

New-ADGroup -Name "ACL_Cuentas1_Modificar" -GroupCategory Security -GroupScope

DomainLocal -Path $path

New-ADGroup -Name "ACL_Cuentas2_Modificar" -GroupCategory Security -GroupScope

DomainLocal -Path $path

New-ADGroup -Name "ACL_Contratos1_Leer" -GroupCategory Security -GroupScope

DomainLocal -Path $path

New-ADGroup -Name "ACL_Contratos2_Leer" -GroupCategory Security -GroupScope

DomainLocal -Path $path

New-ADGroup -Name "ACL_Contratos1_Modificar" -GroupCategory Security GroupScope DomainLocal -Path $path

New-ADGroup -Name "ACL_Contratos2_Modificar" -GroupCategory Security GroupScope DomainLocal -Path $path

New-ADGroup -Name "ACL_Aplicaciones1_Modificar" -GroupCategory Security GroupScope DomainLocal -Path $path

New-ADGroup -Name "ACL_Aplicaciones2_Modificar" -GroupCategory Security GroupScope DomainLocal -Path $path

New-ADGroup -Name "ACL_Equipos_Modificar" -GroupCategory Security -GroupScope

DomainLocal -Path $path

New-ADGroup -Name "global_directores" -GroupCategory Security -GroupScope

Global -Path $path

New-ADGroup -Name "global_secretarios" -GroupCategory Security -GroupScope

Global -Path $path

63

Administración de Sistemas Corporativos basados en Windows 2012 Server: Active Directory

New-ADGroup -Name "global_proyecto_1" -GroupCategory Security -GroupScope

Global -Path $path

New-ADGroup -Name "global_proyecto_2" -GroupCategory Security -GroupScope

Global -Path $path

New-ADGroup -Name "global_coordinadores" -GroupCategory Security -GroupScope

Global -Path $path

New-ADGroup -Name "global_tecnicos_A" -GroupCategory Security -GroupScope

Global -Path $path

New-ADGroup -Name "global_tecnicos_B" -GroupCategory Security -GroupScope

Global -Path $path

New-ADGroup -Name "global_tecnicos_C" -GroupCategory Security -GroupScope

Global -Path $path

New-ADGroup -Name "global_comerciales_A" -GroupCategory Security -GroupScope

Global -Path $path

New-ADGroup -Name "global_comerciales_B" -GroupCategory Security -GroupScope

Global -Path $path

Se han creado todos los grupos globales y de dominio local en la ruta indicada por la

variable $path.

Add-ADGroupMember

"cn=global_proyecto_1,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

"cn=global_directores,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

Add-ADGroupMember

"cn=global_proyecto_1,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

"cn=global_secretarios,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

Add-ADGroupMember

"cn=global_proyecto_1,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

"cn=global_coordinadores,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

Add-ADGroupMember

"cn=global_proyecto_1,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

"cn=global_tecnicos_A,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

Add-ADGroupMember

"cn=global_proyecto_1,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

"cn=global_comerciales_A,ou=Direccion,ou=Iberica,dc=iberica,dc=es"

Add-ADGroupMember

"cn=global_proyecto_2,ou=Direccion,ou=Iberica,dc=iberica,dc=es"