- Ninguna Categoria

de Network Associates

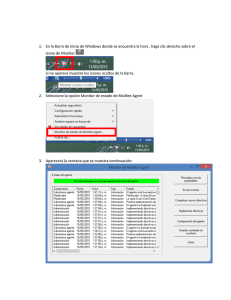

Anuncio