PROTOCOLO TCP/IP UNIVERSIDAD TÉCNICA DE MACHALA FACULTAD DE CIENCIAS EMPRESARIALES

Anuncio

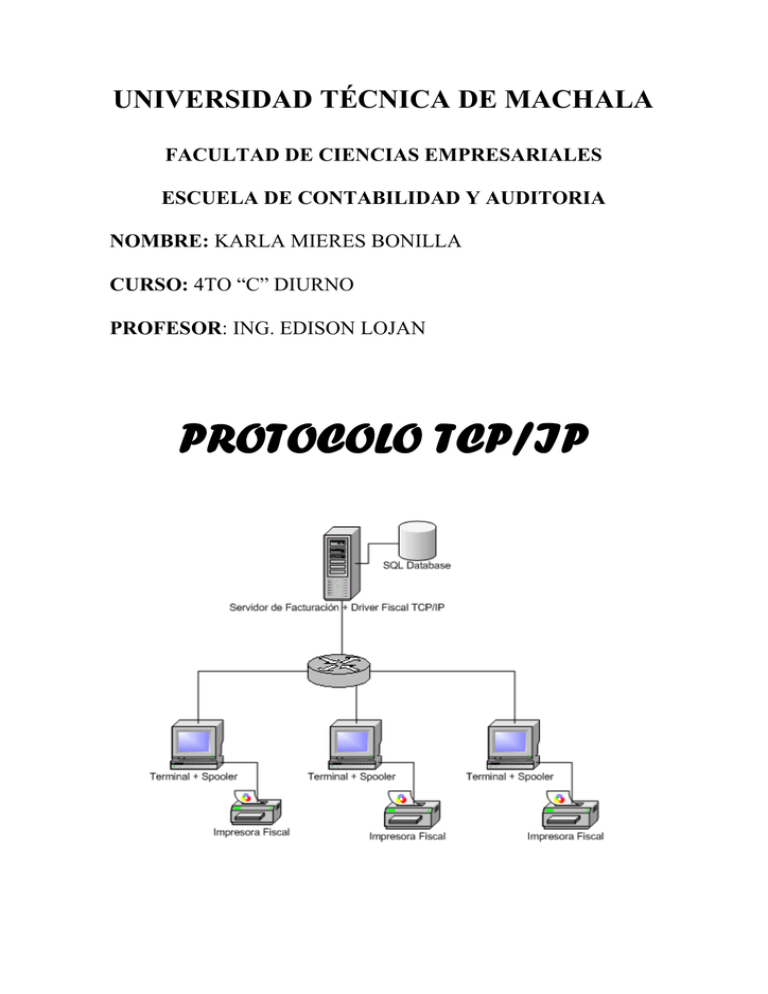

UNIVERSIDAD TÉCNICA DE MACHALA FACULTAD DE CIENCIAS EMPRESARIALES ESCUELA DE CONTABILIDAD Y AUDITORIA NOMBRE: KARLA MIERES BONILLA CURSO: 4TO “C” DIURNO PROFESOR: ING. EDISON LOJAN PROTOCOLO TCP/IP GENERALIDADES Las siglas TCP/IP se refieren a un conjunto de protocolos para comunicaciones de datos. Este conjunto toma su nombre de dos de sus protocolos más importantes, el protocolo TCP (Transmission Control Protocol) y el protocolo IP (Internet Protocol). El Protocolo de Control de Transmisión (TCP) permite a dos anfitriones establecer una conexión e intercambiar datos. El TCP garantiza la entrega de datos, es decir, que los datos no se pierdan durante la transmisión y también garantiza que los paquetes sean entregados en el mismo orden en el cual fueron enviados. Se han desarrollado diferentes familias de protocolos para comunicación por red de datos para los sistemas UNIX. El más ampliamente utilizado es el Internet Protocol Suite, comúnmente conocido como TCP / IP. Es un protocolo DARPA que proporciona transmisión fiable de paquetes de datos sobre redes. El TCP / IP es la base del Internet que sirve para enlazar computadoras que utilizan diferentes sistemas operativos, incluyendo PC, minicomputadoras y computadoras centrales sobre redes de área local y área extensa. El Protocolo de Internet (IP) utiliza direcciones que son series de cuatro números ocetetos (byte) con un formato de punto decimal, por ejemplo: 69.5.163.59 Los Protocolos de Aplicación como HTTP y FTP se basan y utilizan TCP/IP. Principales Protocolos del TCP/IP TELNET. FTP. Protocolo de Transferencia de Archivos SMTP. Protocolo Simple De Transferencia De Correo. DNS. Servidor De Nombre De Dominio. SNMP. Protocolo Simple De Administración De Red. Un agente proporciona información sobre un dispositivo, en tanto que el administrador se comunica a través de la red. TCP. Protocolo De Control De Transmisión es un protocolo de comunicaciones que proporciona transferencia confiable de datos. Es responsable de ensamblar datos pasados desde aplicaciones de capas superiores a paquetes estándar y asegurarse que los datos se transfieren correctamente. UDP. Protocolo de Datagrama de Usuario. Es un protocolo orientado a comunicaciones sin conexión, lo que significa que no tiene mecanismo para la retransmisión de datagramas (a diferencia de TCP, que es orientado a conexión). IP. Protocolo Internet. es responsable de mover a través de las redes los paquetes de datos ensamblados Dispositivos de conexión o Hubs o Repetidores o Gateway o Routers - Ruteadores o Switch HUBS.- Se utiliza conectar hosts dentro de una red Repetidor.- Sirve conectar dos segmentos de red, cuando las distancias de interconexión son muy grandes. Router – Ruteador.- Es un sistema utilizado para transferir datos entre dos redes que utilizan el mismo protocolo. Un router puede ser un dispositivo software, hardware o una combinación de ellos. Gateway.- Conexión a nivel de presentación, entre dos redes distintas. Se trata de un ordenador u otro dispositivo que interconecta redes radicalmente distintas (incompatibles). Switch.- Es un dispositivo que se utiliza para conectar los nodos de una red. Evolución La evolución del protocolo TCP/IP siempre ha estado muy ligada a la de Internet. En 1969 la agencia de proyectos de investigación avanzada, ARPA (Advanced Research Projects Agency) desarrolló un proyecto experimental de red conmutada de paquetes al que denominó ARPAnet. ARPAnet comenzó a ser operativa en 1975, pasando entonces a ser administrada por el ejército de los EEUU. En estas circunstancias se desarrolla el primer conjunto básico de protocolos TCP/IP. Posteriormente, y ya entrados en la década de los ochenta, todos los equipos militares conectados a la red adoptan el protocolo TCP/IP y se comienza a implementar también en los sistemas Unix. Poco a poco ARPAnet deja de tener un uso exclusivamente militar, y se permite que centros de investigación, universidades y empresas se conecten a esta red. Se habla cada vez con más fuerza de Internet y en 1990 ARPAnet deja de existir oficialmente. En los años sucesivos y hasta nuestros días las redes troncales y los nodos de interconexión han aumentado de forma imparable. La red Internet parece expandirse sin límite, aunque manteniendo siempre una constante: el protocolo TCP/IP. En efecto, el gran crecimiento de Internet ha logrado que el protocolo TCP/IP sea el estándar en todo tipo de aplicaciones telemáticas, incluidas las redes locales y corporativas. Y es precisamente en este ámbito, conocido como Intranet, donde TCP/IP adquiere cada día un mayor protagonismo. La popularidad del protocolo TCP/IP no se debe tanto a Internet como a una serie de características que responden a las necesidades actuales de transmisión de datos en todo el mundo, entre las cuales destacan las siguientes: • Los estándares del protocolo TCP/IP son abiertos y ampliamente soportados por todo tipo de sistemas, es decir, se puede disponer libremente de ellos y son desarrollados independientemente del hardware de los ordenadores o de los sistemas operativos. • TCP/IP funciona prácticamente sobre cualquier tipo de medio, no importa si es una red Ethernet, una conexión ADSL o una fibra óptica. • TCP/IP emplea un esquema de direccionamiento que asigna a cada equipo conectado una dirección única en toda la red, aunque la red sea tan extensa como Internet. La naturaleza abierta del conjunto de protocolos TCP/IP requiere de estándares de referencia disponibles en documentos de acceso público. Actualmente todos los estándares descritos para los protocolos TCP/IP son publicados como RFC (Requests for Comments) que detallan lo relacionado con la tecnología de la que se sirve Internet: protocolos, recomendaciones, comunicaciones, etcétera. MODELO DE TRANSFERENCIA Modelo OSI Virtualmente, todas las redes que están en uso hoy en día, están basadas de algún modo en el modelo OSI (Open Systems Interconnection). El modelo OSI fue desarrollado en 1984 por la organización internacional de estándares, llamada ISO, el cual se trata de una federación global de organizaciones representando a aproximadamente 130 países. El núcleo de este estándar es el modelo de referencia OSI, una normativa formada de siete capas que define las diferentes fases por las que deben pasar los datos para viajar de un dispositivo a otro sobre una red de comunicaciones. La utilidad de esta normativa estandarizada viene al haber muchas tecnologías, fabricantes y compañías dentro del mundo de las comunicaciones, y al estar en continua expansión, se tuvo que crear un método para que todos pudieran entenderse de algún modo, incluso cuando las tecnologías no coincidieran. De este modo, no importa la localización geográfica o el lenguaje utilizado. Todo el mundo debe atenerse a unas normas mínimas para poder comunicarse entre sí. Esto es sobre todo importante cuando hablamos de la red de redes, es decir, Internet. Las capas del modelo OSI Piensa en las siete capas que componen el modelo OSI como una línea de ensamblaje en un ordenador. En cada una de las capas, ciertas cosas pasan a los datos que se preparan para ir a la siguiente capa. Las siete capas se pueden separar en dos grupos bien definidos, grupo de aplicación y grupo de transporte. En el grupo de aplicación tenemos: Capa 7: Aplicación - Esta es la capa que interactúa con el sistema operativo o aplicación cuando el usuario decide transferir archivos, leer mensajes, o realizar otras actividades de red. Por ello, en esta capa se incluyen tecnologías tales como http, DNS, SMTP, SSH, Telnet, etc. Capa 6: Presentación - Esta capa tiene la misión de coger los datos que han sido entregados por la capa de aplicación, y convertirlos en un formato estándar que otras capas puedan entender. En esta capa tenemos como ejemplo los formatos MP3, MPG, GIF, etc. Capa 5: Sesión – Esta capa establece, mantiene y termina las comunicaciones que se forman entre dispositivos. Se pueden poner como ejemplo, las sesiones SQL, RPC, NetBIOS, etc. En el grupo de transporte tenemos: Capa 4: Transporte – Esta capa mantiene el control de flujo de datos, y provee de verificación de errores y recuperación de datos entre dispositivos. Control de flujo significa que la capa de transporte vigila si los datos vienen de más de una aplicación e integra cada uno de los datos de aplicación en un solo flujo dentro de la red física. Como ejemplos más claros tenemos TCP y UDP. Capa 3: Red – Esta capa determina la forma en que serán mandados los datos al dispositivo receptor. Aquí se manejan los protocolos de enrutamiento y el manejo de direcciones IP. En esta capa hablamos de IP, IPX, X.25, etc. Capa 2: Datos – También llamada capa de enlaces de datos. En esta capa, el protocolo físico adecuado es asignado a los datos. Se asigna el tipo de red y la secuencia de paquetes utilizada. Los ejemplos más claros son Ethernet, ATM, Frame Relay, etc. Capa 1: Física – Este es el nivel de lo que llamamos llánamente hardware. Define las características físicas de la red, como las conexiones, niveles de voltaje, cableado, etc. Como habrás supuesto, podemos incluir en esta capa la fibra óptica, el par trenzado, cable cruzados, etc. Seguramente oirás hablar de otro modelo paralelo al modelo OSI, llamado capas TCP/IP. Lo cierto es que son muy parecidas, y de hecho, las capas se entremezclan solo que este último modelo solo utiliza niveles para explicar la funcionalidad de red. Las capas son las siguientes: Capa 1: Red - Esta capa combina la capa física y la capa de enlaces de datos del modelo OSI. Se encarga de enrutar los datos entre dispositivos en la misma red. También maneja el intercambio de datos entre la red y otros dispositivos. Capa 2: Internet – Esta capa corresponde a la capa de red. El protocolo de Internet utiliza direcciones IP, las cuales consisten en un identificador de red y un identificador de host, para determinar la dirección del dispositivo con el que se está comunicando. Capa 3: Transporte – Corresponde directamente a la capa de transporte del modelo OSI, y donde podemos encontrar al protocolo TCP. El protocolo TCP funciona preguntando a otro dispositivo en la red si está deseando aceptar información de un dispositivo local. Capa 4: Aplicación – LA capa 4 combina las capas de sesión, presentación y aplicación del modelo OSI. Protocolos con funciones específicas como correo o transferencia de archivos, residen en este nivel. SEGURIDADES La vulnerabilidad del protocolo TCP/IP se debe a dos puntos • El formato de los paquetes • El modo de funcionamiento de los protocolos Tres tipos de ataques • Ataque físico • Ataque sintáctico • Ataque semántico Dos aproximaciones complementarias. *Filtrado y control de accesos a equipos/aplicaciones sensibles. Uso de Cortafuegos/Firewalls *Uso de protocolos seguros. Diferentes posibilidades para asegurar los protocolos de los distintos niveles Seguridad en el nivel de red Se busca garantiza que el trafico que envían los protocolos de nivel superior (TCP, UDP) se transmita protegido. Inconveniente: puede ser necesario adaptar/reconfigurar la infraestructura de red (routers) para gestionar la nueva información añadida al protocolo IP. Seguridad en el nivel de transporte Ventaja: solo precisa actualizar las implementaciones de TCP y/o UDP en los extremos de la comunicación. Supone un cambio a nivel de software (S.O. o librerías de sistema) Seguridad en el nivel de aplicación Ventaja: mayor Flexibilidad Se puede responder mejor a las necesidades especificas de protocolos concretos (HTTPS, SSH, SET) TRÁFICO Al hacer clic en el link, se inicia un grupo de información dentro del computador, esta información viaja hacia su local propio de mensajería personal, donde un protocolo de comunicaciones (IP), lo empaqueta, etiqueta y pone en camino. Cada paquete es limitado en su tamaño, el local de mensajería debe decidir cómo dividir la información y como empaquetarla. Cada paquete necesita una etiqueta, describiendo información del remitente, del destinatario y el tipo del paquete que es; debido a que este paquete en particular va dirigido a internet, también recibe una etiqueta para el servidor proxy, en este punto los datos abandonan nuestra maquina y salen hacia la red cableada de nuestra corporación, el paquete es lanzado hacia la red de área local o LAN (esta redes usada para conectar a todas las computadoras locales, impresoras, etc.…). La LAN es un lugar nada controlado y desafortunadamente pueden ocurrir accidentes, la carretera en la LAN esta repleta de todo tipo de información, hay paquetes ip, nobel, apelton; el router local lee las direcciones y si es necesario pone los paquetes en otra red, (router; símbolo de control en un mundo desordenado sin par, sistemático, desinteresado, metódico, conservador y en algunas veces, no precisamente rápido, pero exacto, casi siempre). Cuando los paquetes dejan el ruteador siguen su camino a trabes de la infranet o red corporativa. Adelante hacia el switch ruteador, un poco más eficiente que el router, el switch router, trabaja rápido y suelta los paquetes enrutandolos hábilmente por su camino, (una maquina de pinball digital).