1 desarrollo e implementación del manual de políticas de seguridad

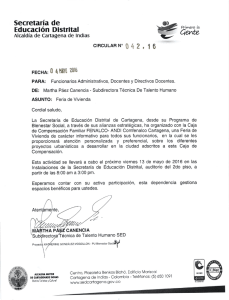

Anuncio