BIBLIOGRAFIA [1]http://www.monografias.com/trabajos11/yantucod

Anuncio

![BIBLIOGRAFIA [1]http://www.monografias.com/trabajos11/yantucod](http://s2.studylib.es/store/data/007977432_1-595c2d8b9329ad61f226ebb4ecf5c520-768x994.png)

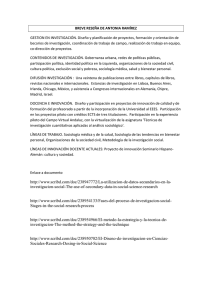

BIBLIOGRAFIA [1]http://www.monografias.com/trabajos11/yantucod/yantucod.shtml [Consulta 15/03/2012]. [2]http://www.idautomatica.com/informacion-tecnica/codigo-de-barras.php [Consulta 20/03/2012]. [3]http://www.scribd.com/doc/2983518/Marco-Logico-10-casos-practicos [Consulta 27/03/2012]. [4]http://www.redpai.org/jefferson/files/-1/44/GuiaMarcoLogico.pdf [Consulta 04/04/2012]. [5]UML y Patrones - Craig Larman [Consulta 02/04/2012]. [6]- Areitio, J. “Análisis en torno a la auditoria de seguridad en tecnologías de la información y las comunicaciones”. Revista Española de Electrónica. Nº 625. [Consulta 25/05/2012]. [7] - Revista de Reese, R. “Network Security”. John Wiley & Sons. Inc. 2007 [Consulta 26/05/2012].