OR-ASIP-02-02.03

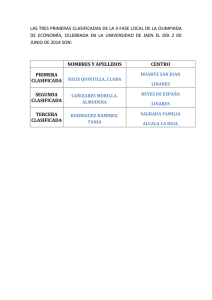

Anuncio