pasarela x25 ip - IIT - Universidad Pontificia Comillas

Anuncio

UNIVERSIDAD PONTIFICIA COMILLAS

ESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO EN INFORMÁTICA

PROYECTO FIN DE CARRERA

PASARELA X25 IP

AUTOR: JOSÉ LUIS PEDROSA MONTES MADRID, JUNIO 2007

Autoriza la entrega del proyecto del alumno:

José Luis Pedrosa Montes

EL DIRECTOR DE PROYECTO

Alejandro Besada Juez

Fdo.: Fecha: / / Vº Bº del Coordinador de Proyectos

David Contreras Bárcena

Fdo.: Fecha: / / Pasarela X25­IP

“Sentir gratitud y no expresarla es como envolver un regalo y no darlo”

William Arthur Ward

AGRADECIMIENTOS

Realizar este proyecto ha sido muy interesante y ha sido una gran aportación tanto académica como profesional, no obstante no ha sido una tarea sencilla y ha requerido mucho esfuerzo, el cual ha sido canalizado hacia un fin gracias a mi director de proyecto Alejandro Besada Juez, sin el cual este proyecto habría sido prácticamente imposible. A la Universidad Pontificia Comillas y en especial a la Facultad de Ingeniería Informática por haberme dado la oportunidad de realizar los estudios de Ingeniera Superior Informática, así como a los catedráticos que me impartieron clase, por haberme brindado sus conocimientos e ideas.

Dentro del marco de la universidad a David Contreras el coordinador del proyecto, por aportarme una visión profesional del proyecto, uniendo los entornos laboral y universitario. A Mario Castro Ponce, coordinador de este proyecto en sus primeros estadios y profesor durante todos mis años de carrera, sin él la pila de protocolos sería un misterio sin resolver. Quiero agradecer también a Pedro Sánchez Fuentes, antiguo alumno de ésta escuela, por su compresión en el trabajo, y el permitirme compatibilizar los estudios de mi ultimo año de carrera con el desempeño laboral en la empresa.

A mis padres José Luis y Mercedes, por el hábito que me inculcaron hacia el estudio en forma de superación y que me enseñaron que es la mejor herencia que se puede recibir.

Asimismo reconozco la contribución personal de cada uno de mis familiares y amigos, pues cada uno con su propio estilo me han ofrecido su apoyo moral y su amistad.

Aunque la memoria me traicione y no mencione a otras tantas, no son menos importantes, en momentos especiales las recuerdo y agradezco de corazón el apoyo que recibí de ellos.

José Luis Pedrosa Montes

III

Pasarela X25­IP

RESUMEN

Actualmente la tecnología X25 esta cada vez mas en desuso, a pesar de ello, en ciertos

entornos sobre todo en los relacionados con el mundo de las transacciones económicas, como

pueden ser las entidades bancarias, sigue siendo la manera estándar de establecer comunicaciones

entre distintas empresas, este es el caso del cliente de Ansib, corporación cuyo principal negocio es

el de hacer de intermediario entre los comercios, grandes superficies o entidades recargadoras de

menor tamaño y los distintos operadores de telefonía móvil, con los que se “recargan” los móviles

prepago de estas compañías.

El objetivo principal de éste proyecto es el desarrollo e implantación de una aplicación

Linux, que sirva de pasarela entre los comercios que realizan recargas y la entidad recargadora. En

la actualidad ya existe un software realizando estas funciones, sin embargo se ha elegido hacer el

desarrollo de una nueva pasarela, por los siguientes motivos:

Un movimiento global de la empresa hacia tecnologías basadas en software libre, como

por ejemplo la migración de los distintos servidores a Linux, ofreciendo sus servicios web a través

de servidores Apache ó Tomcat.

Uno de los motivos para basarse en soluciones GNU, es la posesión del código fuente,

muy necesario en un negocio que cambia con mucha rapidez, ya que con mucha frecuencia surge la

necesidad de modificar cierto comportamiento o añadir alguna funcionalidad en alguna de las

múltiples piezas que integran el sistema.

La empresa cliente no sólo acepta transacciones por X25, sino también por RTB e IP,

con diferentes protocolos para cada uno de los interfaces. Las transacciones recibidas a través de

X25 están formadas con el protocolo PRA. Este protocolo ha sido recientemente actualizado a su

versión 4, el cual ofrece mejoras significativas respecto sus versiones anteriores. Ayudando a

conseguir una mayor fiabilidad en el estado de las transacciones.

Debido al gran número de conexiones, el cliente demanda un mayor control e

información del estado de las comunicaciones, es por ello que se desarrollará un interfaz web que

muestre el estado de la misma, así como control sobre la máquina y el proceso.

José Luis Pedrosa Montes

IV

Pasarela X25­IP

ABSTRACT

Nowadays X.25 technology is becoming more and more uncommon, despite of this, in

some business, mainly in economical transactions environments, such as banks, it still is the

standard way of establishing communications between different companies. This is the case of

AnSiB's client, a corporation dedicated to intermediate between shops, malls or cell phone resellers

and the others cell phone carriers, which adds the credit on the customeraccount.

The prime goal of this project is the development and implementation of a Linux

application, which serves as a gateway between the retailers which provide the customer with credit

and the carrier.

In this moment there is already a software gateway solving this problem,

nevertheless, the coporation has decided to develop a new gateway because of the following

reasons:

A global movement of the corporation towards technologies based on open source

software, such as the migration of the different servers to Linux, offering their web services through

Apache or Tomcat server.

One of the main reasons for using GNU or GPL software is the possession of the

source code, absolutely unavoidable in a business that changes very fast, especially taking into

account that in many cases there is the need to modify a behavior or to add a function in one of the

many pieces that conform the system.

AnSiB's client not only accepts transactions through X25 interfaces, but also through

PSTN an IP with different protocols for each interfaces; in the case of the X25 interface

communications are made using a protocol called PRA. This PRA protocol has been rencently

updated to version 4, which offers relevant advantages being compared to earlier versions, one of

them is to provide with an accurate state of the transaction. Depending on the customer profile who

connects, this protocol can be also used on TCP/IP connexions. Nevertheless this question exceeds

the scope of the project.

Because of the huge amount of connexions, whether the number or the different

networks in which this corporation works on, the client demands a higher control and information

level of the system state; that is why a web interface will be developed, showing the state of the

gateway providing control over itself.

José Luis Pedrosa Montes

V

Pasarela X25­IP

José Luis Pedrosa Montes

VI

Pasarela X25­IP

INDICE

0 AnSiB Net Solutions...............................................................................................

...........................1

1 JUSTIFICACIÓN DEL PROYECTO.....................................................................

...........................4

1.1 Justificación académica.................................................................................

.............................4

1.2 Justificación económica......................................................................................................

........4

2 PLANTEAMIENTO DEL PROYECTO.........................................................................................

...5

2.1 Organigrama de los componentes............................................................................................

...5

2.2 Descripción de los integrantes...................................................................................................

.5

2.3 Estimación......................................................................................................

............................6

2.4 Presupuesto..............................................................................................................

...................6

2.5 Elección Hardware..................................................................................................................

....7

2.6 Elección Software...........................................................................................................

............9

2.7 Metodología de desarrollo.........................................................................................

...............10

2.8 Programación temporal.........................................................................................................

....13

3 ANÁLISIS DE REQUISITOS.................................................................................

........................14

4 PROTOCOLO PRA V.4.................................................................................................

..................24

4.1 Introducción..........................................................................................................

....................25

4.2 Descripción del protocolo........................................................................................................

.26

4.3 Tramas del terminal al host...........................................................................

...........................29

4.4 Mensaje de solicitud de recarga.......................................................................................

.........31

4.5 Mensaje de solicitud de recarga por tarjeta....................................................................

..........33

4.6 Anulación...........................................................................................................................

.......38

4.7 Consulta................................................................................................................

....................39

4.8 Resumen de códigos de respuestas..............................................................................

.............41

4.9 Tramas contables (fin de día)..............................................................................

.....................42

5 DISEÑO DE LA PASARELA...............................................................................

..........................45

5.1 X25 y Api Eicon................................................................................................

.......................46

5.2 Clases................................................................................................................

........................51

5.3 Aplicación Web.....................................................................................................................

....78

6 INSTALACIÓN DEL HARDWARE Y SOFTWARE.....................................................................91

6.1 Instalación Hardware.........................................................................................

.......................92

6.2 Pasarela................................................................................................................

.....................99

6.3 Bastionado del servidor...................................................................................

.......................102

6.4 Entorno Web...................................................................................................

........................105

7 FICHERO DE CONFIGURACIÓN....................................................................................

...........107

8 CONCLUSIONES........................................................................................................

..................109

BIBLIOGRAFÍA................................................................................................................................

110

José Luis Pedrosa Montes

VII

Pasarela X25­IP

GLOSARIO.............................................................................................................................

...........111

ANEXO A CONECTORES X25...............................................................................................

........116

ANEXO B CODIGOS X25...............................................................................................................

118

José Luis Pedrosa Montes

VIII

Pasarela X25­IP

0 AnSiB Net Solutions

AnSiB Net Solutions SL, es un empresa que nace a finales del año 2003 como Consultora orientada a servicios, productos y proyectos tecnológicos.

En muy poco tiempo se desarrolla ampliamente en el ámbito de la tecnología, prestando sus servicios de telecomunicaciones y desarrollo tanto a grandes multinacionales como a la Banca, administraciones públicas y consultoría.

En la actualidad continúa su crecimiento en las distintas líneas de negocio a las que se dedica. Su expansión no sólo se centra en España, también en Europa y Latinoamérica.

Tiene un único objetivo, y es ser una compañía líder dentro del campo de servicios tecnológicos y desarrollo de productos y proyectos de calidad profesional, que satisfagan a nuestros clientes. El diálogo entre todos los implicados en el proyecto, cliente, empleados y compañía, es un principio a la hora de obtener un óptimo resultado.

Para AnSiB, la satisfacción y el éxito del cliente es su éxito y para alcanzarlo, se compromete a encontrar las mejores soluciones a través de unos profesionales muy capacitados e implicados en ello.

AnSiB, tiene un importante compromiso empresarial, pero no sólo con el cliente, también lo tiene con sus propios empleados y con la actividad que lleva a cabo:

Con el Cliente

Porque es el primer objetivo de la empresa, AnSiB, le aporta las mejores soluciones y le asegura el éxito del proyecto:

●

El éxito de nuestros clientes es el nuestro: alineamos objetivos (win-win)

●

Generar la confianza del cliente es el primer objetivo de cada proyecto

●

Modelo de Interlocutor Único: un gestor de cliente para satisfacer todas sus peticiones

Con los Empleados

La empresa tiene unos empleados formados, de calidad y con talento, que además

cuentan con el soporte y los recursos necesarios para llevar a cabo un trabajo efectivo. Y elabora un

diseño conjunto de cada plan de carrera para generar una relación a largo plazo: cada empleado

José Luis Pedrosa Montes

1

Pasarela X25­IP

tiene “su” proyecto laboral.

El buen trabajo se hace con buenas herramientas: formación adecuada, soporte técnico,

recursos. La cultura de AnSiB se retro-alimenta de los empleados que la componen.

Con la Actividad

La perfecta ejecución de la actividad es sin duda la meta de la empresa, consiguiendo

así la máxima satisfacción del cliente, dicho de otra manera la excelencia es nuestra meta: lo que no

está bien ejecutado, está inacabado. En un entorno cambiante, adaptarse al cambio es la norma:

avanzamos con la tecnología. La calidad la genera el empleado con talento que está capacitado,

tiene recursos, está satisfecho y tiene un proyecto laboral. La labor beneficiosa es siempre

proactiva: (3P) Previsión, Planificación y Prevención.

Misión, Visión y Valores de AnSiB

Misión

Ser una compañía líder dedicada a la prestación de servicios tecnológicos y el desarrollo de productos/ proyectos fundamentados en la excelencia profesional y la satisfacción de nuestros clientes.

Visión

Actuar en sus iniciativas tecnológicas alineando los intereses de todos los implicados, clientes, empleados y compañía, para obtener los mejores resultados en base al talento, el compromiso y la sinergia de las partes en un ecosistema equilibrado y productivo.

Valores

●

La satisfacción del cliente es la medida del éxito.

●

El compromiso en la búsqueda de las mejores soluciones.

●

El capital humano como principal activo de la compañía.

●

La ética del trabajo y del esfuerzo aplicada 360º.

●

La equidad y el diálogo como principios de relación entre las partes.

●

La flexibilidad en la búsqueda de las mejores soluciones para nuestros clientes.

La empresa acoge varias líneas de negocio que a continuación se describen:

●

Ansiva

Pasarela de comunicaciones para datáfonos/tpv’s multiprotocolo

José Luis Pedrosa Montes

2

Pasarela X25­IP

●

TransMit

Sistema transaccional de gestión de recargas para móviles

●

Consultoría

Sistemas y Redes

Plataformas y desarrollos SW

SQA: Aseguramiento de la calidad del SW

Seguridad informática

●

Desarrollo

Aplicaciones Llave en Mano en cliente­servidor (C++, .Net, Visual Studio, java)

Bajo entornos Windows, Unix, Linux

Subcontratación de recursos especializados Desarrollo Plataformas: Oracle, Vignette, CRM, ERP

● Formación

Cursos específicos

Planes y proyectos de formación

Outsourcing de sistemas

Arquitectura y Planes de sistemas

●

Mantenimiento y evolución de plataformas y sistemas

Diseño y configuración de CPDs

Redes y comunicaciones

● Outsourcing de aplicaciones

Mantenimiento y evolución de plataformas y aplicaciones existentes

Proyectos de desarrollo y mantenimiento asociado, tanto en cliente como externamente Calidad del Software (SQA)

Oficinas de Proyectos

José Luis Pedrosa Montes

3

Pasarela X25­IP

1 JUSTIFICACIÓN DEL PROYECTO

1.1 Justificación académica:

1. Profundizar en los conocimientos sobre Linux

2. Practicar los conocimientos sobre la comunicación entre aplicaciones

3. Profundizar en la teoría Cliente/Servidor

4. Utilización y estudio del lenguaje C++

5. Desarrollo de aplicaciones utilizando la plataformas de bajo nivel

1.2 Justificación económica:

1. Una mayor estabilidad implica una menor pérdida de transacciones.

2. Mayor seguridad al filtrar por NRI + CUD

3. Implementación del protocolo v4, con paquetes de confirmación simplificando las conciliaciones de facturación entre empresas.

4. Uso de hardware con soporte para back­up de X25 por RDSI

5. Mayor control sobre el estado y comportamiento de la pasarela (entorno web)

José Luis Pedrosa Montes

4

Pasarela X25­IP

2 PLANTEAMIENTO DEL PROYECTO

2.1 Organigrama de los componentes:

2.2 Descripción de los integrantes:

Director : Alejandro Besada Juez, es el responsable de dar las especificaciones técnicas, orientar al alumno en las decisiones tecnológicas así como de la marcha del proyecto. Como representante de la empresa en el proyecto, es el responsable de suministrar los equipos hardware y software necesarios para el desarrollo del proyecto.

Coordinador: David Contreras Bárcena, su misión consiste en realizar revisiones periódicas del estado del proyecto. Al final del proyecto deberá validarlo, y también actuará como el responsable en última instancia de la calificación final del proyecto, teniendo en cuenta las valoraciones del director. Es el responsable administrativo del proyecto.

Alumno: José Luis Pedrosa, es el responsable de la planificación del proyecto, bajo la supervisión del coordinador y el director. El alumno diseñara, programara e implantará la pasarela. Diseñara y ejecutará las pruebas de carga para la posterior validación por parte del director José Luis Pedrosa Montes

5

Pasarela X25­IP

2.3 Estimación:

A continuación se adjunta una tabla con la estimación de horas requeridas para la consecución del desarrollo.

Rol

Director

Coordinador

Alumno

Sep Oct Nov Dic Ene Feb Mar Abril May Jun

2

2

1

30

1

40

2

1

1

1 0

45 30

0

35

2

3

4

Horas

Tarifa

€

5

4

26

50

1300

1

2

2

3

30 40 45 50

4

45

15

390

Total:

45

25

675

9750

11725

2.4 Presupuesto:

Teniendo en cuenta las estimaciones sobre las horas requeridas para el desarrollo del proyecto, tomando unas tarifas estándar y el precio aproximado de un servidor de las características necesarias, se genera el siguiente presupuesto:

Personal

Concepto

Presupuesto Pasarela X25-IP

Cantidad

Precio/ud.

Horas Director

27

50

1350

Horas Coordinador

20

45

900

400

25

10000

Horas Alumno

Sub Total:

Equipos

Total €

12250

Instalación Línea X25

1

300

300

Alquiler Línea X25

9

100

900

Servidor Dell PowerEdge

1

1500

Sub Total:

1500

2700

José Luis Pedrosa Montes

6

Pasarela X25­IP

2.5 Elección Hardware:

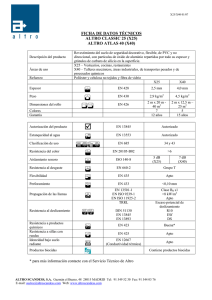

Dado que los productos X25 no son muy abundantes en el mercado, no fue muy complicada la elección de la tarjeta a utilizar, se incluyen las dos tarjetas que se consideraron como opciones.

FarSync X25 T1U

●

50MHz AMD Am186­CH (FS6140, FS6240)

●

1 Mbyte zero wait state SRAM

●

Intelligent Universal bus mastering PCI card

●

Short card (height 107mm, length 167mm)

●

PCI­X compatible

●

PCI v2.2 compliant

●

X.21 (V.11, RS422) ­ 15 pin male D type

●

V.35 ­ MRAC­34 male 'brick' type

●

RS232C (V.24, X.21bis) ­ 25 pin male D type

●

RS530 ­ 25 pin male D type

●

G.703 and G.704 BNC / RJ45 with I/F converters

José Luis Pedrosa Montes

7

Pasarela X25­IP

EICON C91 V2

●

MCP850 protocol processor

●

512KB RAM ●

Bus Type: PCI 2.2 32bit / 66MHz (3V PCI­X compatible)

●

Plug and Play ●

One V.24 connector ●

One ISDN S/T interface

●

V.24 DB­25 • CCITT V.24 Signaling ●

CCITT V.28 Electrical

●

CCITT X.21bis Electrical and signaling

●

EIA RS­232­C Electrical and signaling

Los dos fabricantes ofrecían una garantía de 5 años, la tecnología X25 esta mas que desarrollada y establecida, ninguna de las dos tarjetas ofrecían diferencias tecnológicas significativas y ambas compañías tienen un gran prestigio en el hardware de comunicaciones.

El factor determinante que hizo decantarnos por la tarjeta de Eicon, fue el hecho de que era la única que tenía soporte para back­up por RDSI. Esta capacidad tiene que estar acompañada por la contratación de la línea X25 con soporte RDSI, servicio que sí ofrece Telefónica, único proveedor de X25 en España.

José Luis Pedrosa Montes

8

Pasarela X25­IP

2.6 Elección Software:

La empresa cliente para la que se desarrolla el proyecto, se halla en un proceso de transición hacia soluciones basadas en software libre, eso hace que la mejor opción como sistema operativo sea Linux.

El lenguaje idóneo para esta clase de procesos es C/C++:

Debido a la naturaleza del proyecto, una pasarela de comunicaciones, tiene mas similitud con un programa en tiempo real que a una aplicación de tratamiento de datos. Dentro de los lenguajes de alto nivel, C y su extensión C++, son los que permiten un acceso a funciones de bajo nivel como pueden ser los semáforos, herramienta que en Java ha sido ocultada por funciones de sincronización. Esta clase de aplicaciones tienen una íntima relación con las funciones que ofrece el sistema operativo, solo accesibles normalmente desde C. Su velocidad de ejecución así como una gran potencia para hacer procesos de bajo nivel como gestión de memoria operaciones a nivel de bit, acceso a registros, hacen de C el lenguaje ideal, no obstante se ha elegido C++ como lenguaje para el desarrollo ya que permite la creación de clases, facilitando el diseño así como su mantenibilidad. Como se explicó en el anterior apartado, uno de los principales motivos para la elección de la tarjeta Eicon fue su potente API para C.

Siguiendo esta misma filosofía basada en software libre para el interfaz web, se hará uso de la arquitectura LAMP:

Un servidor de paginas web (A), montado sobre Linux(L), dejando a elección de la empresa el usar la misma máquina o no para este fin, usando MySql(M) como motor de base de datos, y PHP(P) para la programación de los interfaces web.

Debido al aislamiento que tendrá la máquina de desarrollo, no será posible tener acceso físico a la misma salvo el día de la instalación, esto hace que no se pueda instalar el correspondiente IDE gráfico, por otro lado tampoco es posible desarrollar la aplicación en una estación de trabajo, puesto que las librerías del hardware no se instalan correctamente en un ordenador sin la tarjeta físicamente conectada. Todos estos factores hacen que la opción mas recomendable para la codificación de la pasarela sea a través de sesiones de terminal remoto (SSH) y el editor VIM. José Luis Pedrosa Montes

9

Pasarela X25­IP

2.7 Metodología de desarrollo:

La empresa AnSiB Net solutions esta especializada en sistemas transaccionales, siendo una parte fundamental del negocio las pasarelas, AnSiB ha desarrollado una gran variedad de pasarelas entre distintos protocolos así como interfaces hardware. La experiencia personal del alumno en esta empresa de la cual es empleado desde hace dos años, nos ha hecho descartar el uso de una metodología de desarrollo de software tradicional, como pueda ser la metodología en cascada.

A priori la estructura de la pasarela ya estaba decidida, pues es común con otros proyectos, no requiriendo un estudio detallado. La experiencia nos dice que en esta clase de proyectos, es óptimo utilizar una metodología en espiral, haciendo un prototipo inicial que contenga una estructura sólida y que pueda ser modificada con facilidad. Las funcionalidades necesarias para el correcto funcionamiento se añaden en sucesivas iteraciones, evolucionando el prototipo inicial. Normalmente este tipo de pasarelas, dependen en exceso del comportamiento de las diferentes API's que proporciona el fabricante, no obteniendo el comportamiento que se podría extraer de los documentos técnicos. En este caso debido al tipo de negocio, no se puede proporcionar el cliente software que ha de usar la pasarela, y los diferentes nodos que se conectan a través de IPX25D implementan el protocolo PRA de maneras mas o menos laxas, este comportamiento obliga en numerosas ocasiones a modificar el software, por lo que una vez mas la fase de diseño no habría echo una gran aportación.

Son muchos los motivos que hacen diferente un pasarela de una aplicación, de esta última se espera flexibilidad, una interfaz de usuario cómoda e intuitiva, facilidad de uso, consumo de la menor cantidad de recursos posibles. Sin embargo lo que se le exige a una pasarela es fundamentalmente:

Estabilidad: son procesos sin los cuales los sistemas transaccionales se paran, y por lo tanto el negocio en si. Suelen ser aplicaciones que no se detienen jamas salvo por actualizaciones de software o mantenimiento. La pasarela debe tener un tiempo de funcionamiento sin fallos del orden de meses, requisito que no suele ser necesario en aplicaciones cliente. Es muy importante la correcta gestión de la memoria que no genere ningún “Memory Leak” es decir, uso de memoria José Luis Pedrosa Montes

10

Pasarela X25­IP

dinámica que crece indefinidamente, haciendo que la aplicación se detenga después de algunos horas o días. Su comportamiento ante la misma entrada siempre debe ser la misma salida. Tiempo de respuesta: Para todo problema siempre hay diferentes soluciones, dentro de las adecuadas, unas son mas lentas que otras usando menos recursos, en las pasarelas esto no es así siempre que se pueda se ha de elegir la solución que genere un tiempo de respuesta mas bajo, aun teniendo una peor relación recursos/velocidad.

Es decir, la mayor parte del tiempo de desarrollo en esta clase de proyectos se emplea en optimización, muchas pequeñas modificaciones del comportamiento y corrección de errores en tiempo de ejecución. Una vez mas la experiencia en proyectos de este tipo en el que se usa metodología en espiral, es necesario tener un control absoluto sobre las diferentes versiones se han ido desarrollado en las diferentes fases.

Para conseguir este control se ha usado el sistema de identificadores usado en la empresa cliente, ya que el proyecto se desarrollará en sus instalaciones. No se usará ningún programa o control riguroso de gestión de la configuración debido al escaso tamaño del proyecto. Se usará una carpeta en red en la que se almacenaran las diferentes versiones así como un registro de cambios (Changelog.txt)

Todo elemento entregable, documental o ejecutable se ajustara a la siguiente nomenclatura:

●

Tres caracteres alfanúmeros con las iniciales del cliente del proyecto.

●

Tres caracteres numéricos con el orden correlativo del proyecto para este cliente, empezando en cero y aumentando de uno en uno.

Documentales:

●

Tres caracteres fijos con el valor DOC.

●

Tres caracteres con el tipo de documento, dentro de la siguiente lista:

○

ACT: Actas de reunión.

○

ISE: Informes de seguimiento

○

EVA: Evaluación

José Luis Pedrosa Montes

11

Pasarela X25­IP

●

Dos caracteres numéricos para indicar la versión, la primera versión será siempre la 1

●

Un punto “.”

●

Dos caracteres numéricos con la revisión del documento, empezando en 0

Software:

●

Tres caracteres fijos con el valor SOF.

●

Tres caracteres con el tipo de documento, dentro de la siguiente lista:

○

SRC: Fichero con código fuente.

○

BIN: Fichero ejecutable.

○

LIB: Fichero con librerías

○

SRI: Fichero con script

○

CNF: Ficheros de configuración

○

MAN: Ficheros de ayuda integrados en programa

○

MKC: Ficheros de compilación automatizada

○

PRJ: Ficheros de definición del proyecto en el IDE

●

Hasta un máximo de 8 caracteres describiendo el elemento, en proyectos con orientación a objetos se usará el nombre de clase

●

Dos caracteres numéricos para indicar la versión, la primera versión será siempre la 1

●

Un punto “.”

●

Dos caracteres numéricos con la revisión del objeto, empezando en 0

●

Un punto “.”

●

Dos caracteres numéricos con el parche del objeto, empezando en 0

José Luis Pedrosa Montes

12

Pasarela X25­IP

2.8 Programación temporal:

Para la finalización del proyecto, AnSiB no ha puesto inconvenientes en establecer como fecha para la finalización del proyecto el fin del año lectivo, se ha dado como plazo hasta el mes de Junio. Se adjunta un diagrama con la planificación realizada: Se ha excluido la parte de pruebas del proyecto, ya que una vez desarrollado, y realizadas las

pruebas con el emulador, es necesario, ponerse en contacto con las diversas entidades que usa esta

pasarela e informarles de que será necesario que actualicen su software para implementar la versión

4 del protocolo, esto requiere un cierto tiempo de margen hasta que lo hayan desarrollado, una vez

los clientes estén listos comenzará la última parte de pruebas y refinamiento.

José Luis Pedrosa Montes

13

Pasarela X25­IP

3 ANÁLISIS DE REQUISITOS

José Luis Pedrosa Montes

14

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: X25IPD

Fecha: Jefe proyecto:Alejandro Besada

Versión: 1.0

Fuente: Alejandro Besada Juez Estado: Aceptado

Pag: 1/10

Prioridad: Normal

Cliente: Identificador Requisito: R01

Tipo Requisito: Otros

Descripción Requisito: Todas las partes software utilizado ha de ser GNU

Beneficios: Acceso al código fuente de todas las partes del sistema.

Capacidad de depuración de problemas

Modificación del comportamiento

Comentarios / Soluciones requeridas:

Documentos relacionados:

GNU license

Requisitos relacionados: José Luis Pedrosa Montes

15

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: IPX25D

Fecha: Jefe proyecto:Alejandro Besada

Versión: 1.0

Fuente: Alejandro Besada Juez

Estado: Pag: 2/10

Prioridad: Critica

Cliente: Identificador Requisito: R02

Tipo Requisito: Otros

Descripción Requisito: Registro de transacciones en fichero

Beneficios: Posibilidad de seguir las transacciones a lo largo del sistema transaccional.

Resolver posibles incidencias de facturación.

Comentarios / Soluciones requeridas:

Documentos relacionados:

Requisitos relacionados: José Luis Pedrosa Montes

16

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: IPX25D

Fecha: Jefe proyecto:Alejandro Besada

Versión: 1.0

Fuente: Alejandro Besada

Estado: Aceptado

Pag: 3/10

Prioridad: Baja / Opcional

Cliente: Identificador Requisito: R03

Tipo Requisito: Funcional

Descripción Requisito: Registro en syslog

Beneficios: Syslog permite la redirección automática de ficheros, permitiendo así un copia de seguridad constante

Comentarios / Soluciones requeridas:

Se trata de un complemento a añadir no un requisito.

Documentos relacionados:

Requisitos relacionados: Es complementario a R02

José Luis Pedrosa Montes

17

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: IPX25D

Fecha: Jefe proyecto: Alejandro Besada

Versión: 1.0

Fuente: Alejandro Besada Juez

Estado: Aceptado

Pag: 4/10

Prioridad: Alta

Cliente: Identificador Requisito: R04

Tipo Requisito: Otros

Descripción Requisito: Back Up RDSI de X25

Beneficios: El sistema transaccional no se detiene ante una incidencia de comunicaciones

Comentarios / Soluciones requeridas:

Elección del Hardware adecuado que soporte este tipo de back­up

Documentos relacionados:

Requisitos relacionados: José Luis Pedrosa Montes

18

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: IPX25D

Fecha: Jefe proyecto: Alejandro Besada

Versión: 1.0

Fuente: Alejando Besada Juez

Estado: Pag: 5/10

Prioridad: Alta

Cliente: Identificador Requisito: R05

Tipo Requisito: Funcional

Descripción Requisito: Control de acceso

Beneficios: Evitar accesos indebidos

Comentarios / Soluciones requeridas:

Se ha de filtrar las llamadas X25 por RNI+CUD

Documentos relacionados:

Requisitos relacionados: José Luis Pedrosa Montes

19

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: IPX25D

Fecha: Jefe proyecto: Alejandro Besada

Versión: 1.0

Fuente: Alejandro Besada Juez

Estado: Pag: 6/10

Prioridad: Alta

Cliente: Identificador Requisito: R06

Tipo Requisito: Funcional

Descripción Requisito: Herramienta monitorización y control multiplataforma

Beneficios: Capacidad para parar y arrancar la pasarela de manera remota.

Información sobre el estado y transacciones cursadas

Comentarios / Soluciones requeridas:

Diseñar una página web que ofrezca estas funcionalidades, usando ssh para el control, y MySql

para las estadísticas

Documentos relacionados:

Requisitos relacionados: José Luis Pedrosa Montes

20

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: IPX25D

Fecha: Jefe proyecto:Alejandro Besada

Versión: 1.0

Fuente: Alejandro Besada

estado: Aceptado

Pag: 7/10

Prioridad: Media

Cliente:

Identificador Requisito: R07

Tipo Requisito: Funcional

Descripción Requisito: Cambio de tablas de rutas y/o control de acceso sin reinicio

Beneficios: Dar de alta nuevos clientes, o cambiar su servidor de manera dinámica

Comentarios / Soluciones requeridas:

Al ser un proceso demonio, no es posible interactuar con el de una manera habitual, sera necesario usar IPC y señales.

Documentos relacionados:

Requisitos relacionados: José Luis Pedrosa Montes

21

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: IPX25D

Fecha: Jefe proyecto:Alejandro Besada

Versión: 1.0

Fuente: Alejandro Besada Juez Estado: Aceptado

Pag: 8/10

Prioridad: Alta

Cliente: Identificador Requisito: R08

Tipo Requisito: Funcional

Descripción Requisito: Modos de funcionamiento: único, secuencial y concurrente

Beneficios: No es necesario forzar a los clientes a un protocolo rígido.

Mayor aprovechamiento de las lineas X25 al soportar concurrencia.

Comentarios / Soluciones requeridas:

Las entidades que realicen conexiones operan de tres maneras diferentes:

Único: Llamada, petición, respuesta y liberación del circuito

Secuencial: Llamada, petición, respuesta, petición, respuesta.... liberación del circuito.

Concurrente: Llamada, varias peticiones en vuelo, respuesta/s.... liberación del circuito.

Documentos relacionados:

Requisitos relacionados: José Luis Pedrosa Montes

22

Pasarela X25­IP

HOJA DE REQUISITOS

Proyecto: IPX25D

Fecha: Jefe proyecto:Alejandro Besada

Versión: 1.0

Fuente: Estado: Aceptado

Pag: 9/10

Prioridad: Alta

Cliente:

Identificador Requisito: R09

Tipo Requisito: Funcional

Descripción Requisito: Soporte protocolo PRA v.1 hasta v.4

Beneficios: Comentarios / Soluciones requeridas:

Documentos relacionados:

Especificaciones Protocolo PRA v.4, se adjunta a continuación Requisitos relacionados: José Luis Pedrosa Montes

23

Pasarela X25­IP

4 PROTOCOLO PRA V.4

José Luis Pedrosa Montes

24

Pasarela X25­IP

4.1 Introducción

El objeto del presente protocolo es servir de pasarela entre entidades externas y el servicio de recarga electrónica. Actualmente la conexión a través de esta pasarela se puede realizar vía IP o X25.

Las conexiones IP se establecen a través de líneas punto a punto o bien vía VPN y la conexión X25 se realiza a una línea asignada, de esta forma se ofrecen varios servicios de recarga electrónica:

Online, se envían los datos de la petición al operador final, que valida y ejecuta la operación. El servicio Online comprende las siguientes transacciones, dependiendo del operador:

•

Recargas.

•

Anulaciones.

•

Consultas.

Offline, se proporciona un código que el cliente final debe usar siguiendo las instrucciones de cada operador. Finalmente el operador ejecuta y valida la operación. No admite devolución. El servicio Offline comprende las siguientes transacciones:

•

Recargas.

•

Consultas.

Tarjeta, el cliente proporciona una tarjeta de recarga. Los datos de la tarjeta y de la recarga se envían al operador final, que valida y ejecuta la operación. Incluye los dos tipos de servicio anteriores, las transacciones pueden ser recargas y consultas pero las anulaciones solo se pueden hacer si están permitidas por el operador de la tarjeta.

La entidad externa realiza las anteriores operaciones enviando tramas en el formato definido por este protocolo.

José Luis Pedrosa Montes

25

Pasarela X25­IP

4.2 Descripción del protocolo:

En las operaciones de recarga correctas es imprescindible enviar una trama de confirmación para asegurar que el terminal recibió correctamente la respuesta. Cuando en una recarga se devuelve un error, no es necesario confirmar la recepción de dicho error.

Con cada petición de recarga se envía información sobre el resultado de la recarga anterior en el campo resultado previo (cabecera). Ante cualquier error que se genere en el terminal una vez enviada la confirmación se debe informar a través de este campo de dicho error. De esta forma se registra impresiones erróneas de tickets, desconexiones de corriente y cualquier otro tipo de error accidental que no permita la visualización de la información de la recarga.

Recarga offline (resultado previo = ‘00’):

TERMINAL

ENTIDAD EXTERNA

HOST

(1)RCG

­­­­­­­­­­­­­­>

­­­­­­­­­­­­­­>

<­­­­­­­­­­­­­­

<­­­­­­­­­­­­­­

REF

CONF

­­­­­­­­­­­­­­>

­­­­­­­­­­­­­­>

Recarga online (resultado previo = ‘01’):

TERMINAL

ENTIDAD EXTERNA

HOST

José Luis Pedrosa Montes

26

Pasarela X25­IP

(2)RCG

­­­­­­­­­­­­­­>

­­­­­­­­­­­­­­>

Registra error

<­­­­­­­­­­­­­­

<­­­­­­­­­­­­­­

REF

CONF

­­­­­­­­­­­­­­>

­­­­­­­­­­­­­­>

Cuando se recibe un código de error (NAK) no es necesario el envío de la trama de confirmación:

Recarga errónea:

TERMINAL

ENTIDAD EXTERNA

HOST

RCG

­­­­­­­­­­­­­­>

­­­­­­­­­­­­­­>

<­­­­­­­­­­­­­­

<­­­­­­­­­­­­­­

NAK

Tampoco es necesario el envío de la trama de confirmación para las transacciones de devolución (ANL), consulta (EST) y fin de día (FIN):

Devolución:

TERMINAL

ENTIDAD EXTERNA

HOST

ANL

­­­­­­­­­­­­­­>

­­­­­­­­­­­­­­>

José Luis Pedrosa Montes

27

Pasarela X25­IP

<­­­­­­­­­­­­­­

<­­­­­­­­­­­­­­

RAL

Consulta:

TERMINAL

ENTIDAD EXTERNA

HOST

EST

­­­­­­­­­­­­­­>

<­­­­­­­­­­­­­­

<­­­­­­­­­­­­­­

REN

Fin de día:

TERMINAL

ENTIDAD EXTERNA

HOST

FIN

­­­­­­­­­­­­­­>

<­­­­­­­­­­­­­­

<­­­­­­­­­­­­­­

José Luis Pedrosa Montes

FIN

28

Pasarela X25­IP

4.3 Tramas del terminal al host

Pre­cabecera:

Todas las entidades externas que acceden vía IP deben llevar este campo. Para las conexiones X25 no es necesario enviar este campo.

Campo

LONGITUD

Descripción

Valor fijo “00”

F/V Formato Longitud

F Alfanumérico 2 (bytes)

La respuesta desde el host son 2 bytes cuya traducción de hexadecimal a decimal es la longitud de la trama. El primer byte indica si se sobrepasa la longitud de 255 caracteres y cuantas veces, por ejemplo:

0x03 0x37 3 55 (3*255)+55= 820 caracteres de longitud (cabecera +

cuerpo de la trama)

0x00 0x63 0 99 0+99= 99 caracteres de longitud (cabecera + cuerpo de

la trama)

Cabecera:

Permite al sistema de recargas de la entidad externa identificar cada transacción para poder entregar correctamente la respuestas.

El campo RESULTADO PREVIO confirma que la transacción anterior fue correcta, este valor va asociado al código de comercio y al código de terminal. Se debe enviar la información correcta para cada recarga.

Se adjunta una tabla describiendo cada uno de los campos de la trama, sus posibles valores y el tipo José Luis Pedrosa Montes

29

Pasarela X25­IP

de dato:

Campo

Versión

Dial Indicator

DAD

RESULTADO

PREVIO

REFERENCIA

CÓDIGO

MERCHANT

CÓDIGO

COMERCIO

CÓDIGO

TERMINAL

TSC

OPERADOR

IMPORTE

Descripción

F/V Formato

• Versión 04. Valor fijo

F

Numérico

“04”.

• Nº De reintentos

generados por el

F

terminal para esta

transacción. Solo aplica

sobre terminales RTB

• Nº telefónico marcado

para establecer

comunicación.

Confirma la transacción

anterior. Valores posibles:

• Recarga anterior

F

Numérico

correcta. Valor “00”.

• Recarga anterior

incorrecta. Valor “01”.

Valor incremental con

respecto a la transacción del F

terminal.

código de Merchant,

F

Numérico

Proporcionado por la entidad

Longitud

2

2

6

Proporcionado por Entidad

F

Numérico

8

Proporcionado por Entidad.

F

Numérico

8

SECUENCIA +TIME_STAMP. En

formato ‘YYYYMMDD

F

Numérico

HHMMSSMS’ + Modificador

GTM

Identifica el operador al que

se envía la recarga. Es

F Alfanumérico

proporcionado por Entidad

Identifica el producto

F

Numérico

asociado al operador.

20

4

8

Confirma la transacción anterior. Valores posibles:

Recarga anterior correcta, el terminal recibió la respuesta a la recarga (REF). Valor “00”. Recarga anterior incorrecta, el terminal no recibió la respuesta. Valor “01”.

José Luis Pedrosa Montes

30

Pasarela X25­IP

4.4 Mensaje de solicitud de recarga

Campo

Descripción

F/V Formato Longitud

PRELa misma que se envió en

CABECERA+CABECE

F Alfanumérico

64

la petición de recarga.

RA

código de operación

Separador

cantidad

Tipo de mensaje: RLOA

Espacio, usado para

F Alfanumérico

delimitar campo = '|' pipe

Importes definidos por el

operador. Se añaden dos

ceros por la derecha para

los decimales y se completa

la longitud del campo con F

Numérico

espacios por la derecha.

p.e.: “500

“,”15000

José Luis Pedrosa Montes

4

1

6

”

Espacio, usado para

delimitar campo = '<FS>'

Número de teléfono a

recargar.

De tratarse de una recarga

extranjera, se usara el nº

Número

del cliente en el país de

origen de la tarjeta

obviando códigos

internacionales

Espacio, usado para

Separador

delimitar campo = '<DLE>'

Sector al que pertenece

terminal de la entidad

Sector

recargadora, asignado por

convenio.

Espacio, usado para

Separador

delimitar campo = '<CR>'

Código de provincia, desde

donde se realiza la recarga,

código de provincia

ver tablas de

correspondencia entre

códigos y provincia

Separador

Espacio, usado para

Separador

F Alfanumérico

F Alfanumérico

F

Numérico

1

15

F Alfanumérico

1

F Alfanumérico

20

F Alfanumérico

1

F Alfanumérico

2

F Alfanumérico

1

31

Pasarela X25­IP

Campo

Referencia

Separador

Impuesto

Separador

Identificador de

Moneda

Trailer ó Cola

CheckSum

José Luis Pedrosa Montes

Descripción

F/V Formato Longitud

delimitar campo = '<LF>'

Referencia local de la

entidad externa. Este

campo debe ser único

F

Numérico

20

para cada operación de

recarga y controlado por

la entidad

Espacio, usado para

F Alfanumérico

1

delimitar campo = '#'

Valores posibles:

1: 16% (Península Y

Baleares)

2: 4% (Ceuta)

3: 3% (Melilla)

F

Numérico

1

4: 0% (Canarias)

Este valor se refiere al

emplazamiento físico desde

el cual se realizo la recarga,

no el de la empresa.

Espacio, usado para

F Alfanumérico.

1

delimitar campo = '*'

Consultar tabla de

correspondencia entre

F Hexadecimal

1

códigos y monedas, para la

zona euro valor A

Valor constante usado

como delimitador de trama, V Hexadecimal

4

Secuencia fija =FAAF

CheckSum de 2 bytes

V Hexadecimal

2

32

Pasarela X25­IP

4.5 Mensaje de solicitud de recarga por tarjeta

Similar a la petición de recarga normal. Se añaden los detalles de la tarjeta del operador.

Campo

Descripción

F/V Formato Longitud

PRELa misma que se envió en

CABECERA+CABECER

F Alfanumérico

64

la petición de recarga.

A

Espacio, usado para

Separador

F Alfanumérico

1

delimitar campo = '<LF>'

código

Tipo de mensaje: CLOA

F Alfanumérico

4

Espacio, usado para

Separador

F Alfanumérico

1

delimitar campo = '|' pipe

Importes definidos por el

operador. Se añaden dos

ceros por la derecha para

los decimales y se

cantidad

completa la longitud del

F

Numérico

5

campo con espacios por la

derecha.

Separador

tarjeta de recarga

p.e.: “500

“,”15000 ”

Espacio, usado para

delimitar campo = '<FS>'

La información

capturada de la pista 2

de la banda magnética

por el terminal:

• Número de tarjeta

• Carácter “=”

• Fecha de

caducidad

Espacio, usado para

delimitar campo = '<LS>'

Clave de la entidad

clave_cliente_operador

recargadora

Clave de la entidad

clave_cliente

externa, definida por esta

última.

Espacio, usado para

Separador

delimitar campo = '#'

Separador

José Luis Pedrosa Montes

F Alfanumérico

F

Numérico

1

50

F Alfanumérico

1

F Alfanumérico

20

F Alfanumérico

20

F Alfanumérico

1

33

Pasarela X25­IP

Campo

Descripción

F/V Formato Longitud

Código de provincia, desde

donde se realiza la recarga,

código de provincia

ver tablas de

F Alfanumérico

2

correspondencia entre

códigos-provincia

Espacio, usado para

Separador

F Alfanumérico

1

delimitar campo = '#'

Referencia local de la

Referencia

F

Numérico

20

entidad externa.

Espacio, usado para

Separador

F Alfanumérico

1

delimitar campo = '|' pipe

Valores posibles:

1: 16% (Península Y

Baleares)

2: 4% (Ceuta)

3: 3% (Melilla)

Impuesto

F

Numérico

1

4: 0% (Canarias)

Este valor se refiere al

emplazamiento físico desde

el cual se realizo la recarga,

no el de la empresa.

Espacio, usado para

Separador

F Alfanumérico

1

delimitar campo = '#'

Consultar tabla de

correspondencia entre

Identificador de Moneda

F Hexadecimal

1

códigos y monedas, para la

zona euro valor A

Valor constante usado

Trailer ó Cola

como delimitador de trama, V Hexadecimal

4

Secuencia fija =FAAF

CheckSum

CheckSum de 2 bytes

V Hexadecimal

2

José Luis Pedrosa Montes

34

Pasarela X25­IP

Mensaje de respuesta para una recarga correcta

Campo

Descripción

F/V Formato Longitud

PRELa misma que se envió en la

CABECERA+CAB

F Alfanumérico

64

petición de recarga.

ECERA

código

F Alfanumérico

4

Tipo de mensaje: REFL

Espacio, usado para delimitar

Separador

F Alfanumérico

1

campo = '<FS>'

• Offline, número de

referencia local enviada

por la entidad externa

Referencia

F Alfanumérico

20

(LOCAL_REF).

• Online: referencia del

operador.

Espacio, usado para delimitar

Separador

F Alfanumérico

1

campo = '<FS>'

• Offline:

CÓD. ADMIN. (Longitud 20)

CÓD. ACTIV. (Longitud 20)

Código

Se completan longitudes con

F Alfanumérico

40

espacios por la derecha.

• Online, se completa con

espacios.

Espacio, usado para delimitar

Separador

F Alfanumérico

1

campo = '<FS>'

Texto

Mensajes.

V Alfanumérico

700

Espacio, usado para delimitar

Separador

F Alfanumérico

1

campo = '<FS>'

Adicionalmente se informa a la

entidad recargadora en caso de

que haya insuficiencia de

crédito o este cerca de

crédito

F Alfanumérico

1

agitarse:

Limite Crédito. Posibles Valores:

1.- CRÉDITO BAJO.

2.- CREDITO SUFICIENTE.

Valor constante usado como

Trailer ó Cola

delimitador de trama,

V Hexadecimal

4

Secuencia fija =FAAF

CheckSum

CheckSum de 2 bytes

V Hexadecimal

2

José Luis Pedrosa Montes

35

Pasarela X25­IP

Mensaje de respuesta de recarga errónea:

Campo

Descripción

F/V Formato Longitud

PRELa misma que se envió en la

CABECERA+CABE

F Alfanumérico

64

petición de recarga.

CERA

CODIGO

F Alfanumérico

3

Tipo de mensaje: NOP

Espacio, usado para

Separador

F Alfanumérico

1

delimitar campo = '<FS>'

Códigos de error e

interpretación. Posibles

valores:

CODRESP

01 - Error en número de

teléfono.

02 - Operación no permitida

en tarjeta.

03 - Cantidad incorrecta.

04 - Error de aplicación.

05 - Error de protocolo.

06 – Tiempo sobrepasado.

07 - Otro error.

F

Numérico

2

F

F

Alfanumérico

Alfanumérico

1

40

V

Hexadecimal

4

V

Hexadecimal

2

Otros errores:

11 - La transacción ya

existe.

12 - CIF o SFID incorrecto.

13 - SFID bloqueado.

14 – Crédito entidad

agotado.

Separador

Texto

Trailer ó Cola

CheckSum

Espacio

Texto descriptivo del error.

Valor constante usado como

delimitador de trama,

Secuencia fija =FAAF

CheckSum de 2 bytes

José Luis Pedrosa Montes

36

Pasarela X25­IP

Trama de confirmación de recarga

La entidad externa confirma que ha recibido la trama de respuesta a la

recarga.

Campo

Descripción

F/V Formato Longitud

PRELa misma que se envió en la

CABECERA+CAB

F Alfanumérico

64

petición de recarga.

ECERA

Espacio, usado para delimitar

Separador

F Alfanumérico

1

campo = '<FS>'

Valor constante usado como

Trailer ó Cola

delimitador de trama,

V Hexadecimal

4

Secuencia fija =FAAF

CheckSum

CheckSum de 2 bytes

V Hexadecimal

2

José Luis Pedrosa Montes

37

Pasarela X25­IP

4.6 Anulación

Las peticiones de anulación se realizan mediante la referencia local enviada por la entidad externa.

Campo

PRECABECERA+CAB

ECERA

Código

Separador

Referencia

Trailer ó Cola

CheckSum

Descripción

F/V

Formato

Longitud

La pre-cabecera recoge la

longitud y la cabecera

F

Alfanumérico

54

identifica la transacción.

F

Alfanumérico

4

Tipo de mensaje: DEVP

Espacio, usado para delimitar

F

Alfanumérico

1

campo = '<FS>'

Referencia local de la entidad

F

Numérico

20

externa.

Valor constante usado como

delimitador de trama,

V

Hexadecimal

4

Secuencia fija =FAAF

CheckSum de 2 bytes

V

Hexadecimal

2

Mensaje de respuesta a la anulación:

Campo

Descripción

F/V

Formato Longitud

PRESe responden los mismos

CABECERA+CAB

F Alfanumérico

54

valores que se enviaron.

ECERA

Código

F Alfanumérico

3

Tipo de mensaje: DEVR

Espacio, usado para delimitar

Separador

F Alfanumérico

1

campo = '<FS>'

Referencia local de la

Referencia

F Alfanumérico

20

recarga.

Espacio, usado para delimitar

Separador

F Alfanumérico

1

campo = '<FS>'

Códigos de respuesta e

interpretación. Posibles

Código Respuestavalores:

F

Numérico

5

Se especifican mas adelante

los posibles valores

Espacio, usado para delimitar

Separador

F Alfanumérico

1

campo = '<FS>'

Texto

Texto descriptivo de error.

F Alfanumérico

40

Valor constante usado como

Trailer ó Cola

delimitador de trama,

V Hexadecimal

4

Secuencia fija =FAAF

CheckSum

CheckSum de 2 bytes

V Hexadecimal

2

José Luis Pedrosa Montes

38

Pasarela X25­IP

4.7 Consulta

A continuación se describe las tramas de consulta y sus respuestas

Mensaje de consulta:

Campo

Descripción

F/V Formato Longitud

PRELa pre-cabecera recoge la

Alfanuméric

CABECERA+CAB

longitud y la cabecera

F

54

o

ECERA

identifica la transacción.

Alfanuméric

Código

F

3

Tipo de mensaje: EST

o

Espacio, usado para delimitar

Alfanuméric

Separador

F

1

campo = '<FS>'

o

Referencia local de la entidad

Referencia

F Numérico

20

externa.

Valor constante usado como

Hexadecima

Trailer ó Cola

delimitador de trama,

V

4

l

Secuencia fija =FAAF

Hexadecima

CheckSum

CheckSum de 2 bytes

V

2

l

Mensaje de respuesta a la consulta:

Campo

PRECABECERA+CAB

ECERA

Código

Descripción

Se responden los mismos

valores que se enviaron.

Tipo de mensaje: REN

Espacio, usado para delimitar

Separador

campo = '<FS>'

Offline, referencia

Online, referencia del

Referencia

operador. Se completa con

espacios a la derecha.

Código RespuestaCódigos de respuesta e

interpretación. Posibles

valores:

José Luis Pedrosa Montes

F/V

Formato

Longitu

d

F Alfanumérico

54

F Alfanumérico

3

F Alfanumérico

1

F

F

Numérico

2

39

Pasarela X25­IP

Campo

Separador

Texto

Separador

Trailer ó Cola

CheckSum

José Luis Pedrosa Montes

Descripción

Se especifican mas adelante

los posibles valores

Espacio, usado para delimitar

campo = '<FS>'

Texto descriptivo de error.

Espacio, usado para delimitar

campo = '<FS>'

Valor constante usado como

delimitador de trama,

Secuencia fija =FAAF

CheckSum de 2 bytes

F/V

Formato

F Alfanumérico

Alfanumérico

Longitu

d

1

40

F Alfanumérico

1

F Hexadecimal

4

F Hexadecimal

2

40

Pasarela X25­IP

4.8 Resumen de códigos de respuestas

VENTAS

ACK ­ Transacción realizada.

NOP 01 – Identificador de Terminal incorrecto

NOP 02 – Clave cliente errónea

NOP 03 ­ Cantidad incorrecta.

NOP 04 ­ Error de aplicación.

NOP 05 ­ Error de protocolo.

NOP 06 – Trama mal formada

NOP 07 ­ Otro error.

NOP 08 – Impuesto no valido para provincia

NOP 11 ­ La transacción ya existe.

NOP 12 ­ CIF o SFID incorrecto.

NOP 14 – Clave operador errónea

NOP 15 ­ Operación no permitida en esta tarjeta.

NOP 16 – Operación rechazada

NOP 17 ­ Numero de teléfono no corresponde al operador.

NOP 18 – Error interno al servidor.

NOP 19 – Tiempo sobrepasado.

NOP 20 – Servicio no disponible temporalmente.

DEVOLUCIONES

DEV 00 ­ Devolución realizada.

DEV 01 – Transacción ya anulada.

DEV 02 ­ No se acepta la anulación (el crédito es inferior a la cantidad a anular).

CONSULTAS

CON 00 ­ Transacción realizada.

CON 02 ­ La transacción no existe.

CON 03 ­ Transacción en proceso.

José Luis Pedrosa Montes

41

Pasarela X25­IP

4.9 Tramas contables (fin de día)

El proceso contable de transacciones se realiza a través de una petición contable. Esta operación proporciona la información sobre las recargas realizadas por un terminal en el sistema. Se debe lanzar diariamente y es una operación de carácter informativo.

Devuelve la información ordenada por operador y tipo de recarga. La información final es el operador, el tipo de recarga, el número de recargas efectivas (aquellas sobre las que no se ha realizado una anulación) y el importe total de estas.

Para cerrar la información sobre las recargas realizadas, el terminal envía una trama que desencadena la generación de los totales de las recargas realizadas ordenadas por operador y tipo de operación.

Trama de petición.

Longitud

CABECERA

Versión

Resultado

previo

Usuario

Administrador

Código

comercio

Código

terminal

Fecha

Operador

Producto

Longitud de la trama

F

Alfanumérico.

2

Valor fijo: “04”

Solo utilizado para

recargas.

Se permite a la entidad,

asignar un usuario de

seguridad que sera

validado en la recepción

de la petición

Identifica el comercio

(Merchant).

Identifica el terminal

asociado al comercio.

‘ddmmaaaahhmmss’

Solo utilizado para

recargas, devoluciones y

consultas. Completar con

ceros por defecto.

F

Numérico

2

F

Numérico

2

F

Alfanumérico

F

Numérico

8

F

Alfanumérico

8

F

Numérico

17

F

Numérico

4

F

Numérico

8

Solo utilizado para

recargas, devoluciones y

consultas. Completar con

ceros por defecto.

José Luis Pedrosa Montes

42

Pasarela X25­IP

Longitud

CUERPO DE

LA TRAMA

Código

Separador

Trailer ó Cola

CheckSum

Longitud de la trama

F

Alfanumérico.

2

Identifica el tipo de

operación:

F

Alfanumérico

3

F

Alfanumérico

1

F

Hexadecimal

4

F

Hexadecimal

2

FDDI

Espacio, usado para

delimitar campo =

'<FS>'

Valor constante usado

como delimitador de

trama, Secuencia fija

=FAAF

CheckSum de 2 bytes

Respuesta petición correcta

En el caso de no haber recargas desde el último fin de día la trama de respuesta coincide con la de petición.

Campo

V/F

PRE-CABECERA

Descripción

Se responde la misma

cabecera que llega con la

petición.

Tipo de operación:

Código

FIN

Separador

Separador

Tipo de

operación

Separador

Operador 1

Separador

Espacio

Pipe (|)

off – Operación offline.

onl – Operación online.

Pipe (|)

Nombre del operador.

Pipe (|)

Número de recargas

efectivas.

Pipe (|)

Valor en euros del total de

recargas.

Valor constante usado

como delimitador de

trama, Secuencia fija

Recargas

Separador

Importe

Trailer ó Cola

José Luis Pedrosa Montes

Formato

Longitud

Alfanumérico

54

f

Alfanumérico

3

f

f

Alfanumérico

Alfanumérico

1

1

f

Alfanumérico

3

f

f

f

Alfanumérico

Alfanumérico

Alfanumérico

1

Variable

1

f

Numérico

Variable

f

Alfanumérico

1

f

Numérico

Variable

F

Hexadecimal

4

43

Pasarela X25­IP

Campo

Descripción

=FAAF

CheckSum de 2 bytes

CheckSum

V/F

Formato

Longitud

F

Hexadecimal

2

Respuesta petición incorrecta

Todos los valores de los campos son fijos.

Campo

PRECABECERA

CABECERA

CUERPO DE

LA TRAMA

Código

Descripción

Se responde la misma

cabecera que llega con la

petición.

V/F

Formato

Longitud

Alfanumérico

54

Alfanumérico

3

Espacio

Alfanumérico

1

Único valor posible “0”

Numérico

1

Espacio

“PETICIÓN INCORRECTA”

Valor constante usado

como delimitador de

trama, Secuencia fija

=FAAF

CheckSum de 2 bytes

Alfanumérico

Alfanumérico

1

19

F

Hexadecimal

4

F

Hexadecimal

2

Identifica el tipo de

operación que se realiza

en el sistema, valor:

FIN

Separador

Código de

respuesta

Separador

Mensaje

Trailer ó Cola

CheckSum

José Luis Pedrosa Montes

44

Pasarela X25­IP

5 DISEÑO DE LA PASARELA

José Luis Pedrosa Montes

45

Pasarela X25­IP

5.1 X25 y Api Eicon

X25 es un estándar UIT-T para redes de área amplia de conmutación de paquetes. Su

protocolo de enlace, LAPB, está basado en el protocolo HDLC proveniente de IBM. Establece

mecanismos de direccionamiento entre usuarios, negociación de características de comunicación y

técnicas de recuperación de errores. Los servicios públicos de conmutación de paquetes admiten

numerosos tipos de estaciones de distintos fabricantes. Por lo tanto, es de suma importancia definir

la interfaz entre el equipo del usuario final y la red.

La norma X25 es el estándar para redes de paquetes recomendado por CCITT, el cual

emitió el primer borrador en 1974. Este original sería revisado en 1976, en 1978 y en 1980, y de

nuevo en 1984, para dar lugar al texto definitivo publicado en 1985. El documento inicial incluía

una serie de propuestas sugeridas por Datapac, Telenet y Tymnet, tres nuevas redes de conmutación

de paquetes.

La X25 se define como la interfaz entre equipos terminales de datos y

equipos de terminación del circuito de datos para terminales que trabajan en modo paquete sobre

redes de datos públicas. Las redes utilizan la norma X25 para establecer los procedimientos

mediante los cuales dos ETD que trabajan en modo paquete se comunican a través de la red. Este

estándar pretende proporcionar procedimientos comunes de establecimiento de sesión e

intercambio de datos entre un ETD y una red de paquetes (ETCD). Entre estos procedimientos se

encuentran funciones como las siguientes: identificación de paquetes procedentes de ordenadores y

terminales concretos, asentimiento de paquetes, rechazo de paquetes, recuperación de errores y

control de flujo. Además, X25 proporciona algunas facilidades muy útiles, como por ejemplo en la

facturación a estaciones ETD distintas de la que genera el tráfico. Dentro de la perspectiva de X25,

una red opera en gran parte como un sistema telefónico. Una red X25 se asume como si estuviera

formada por complejos conmutadores de paquetes que tienen la capacidad necesaria para el

enrutamiento de paquetes. Los anfitriones no están comunicados de manera directa a los cables de

comunicación de la red. En lugar de ello, cada anfitrión se comunica con uno de los conmutadores

de paquetes por medio de una línea de comunicación serial. En cierto sentido la comunicación entre

un anfitrión y un conmutador de paquetes X25 es una red miniatura que consiste en un enlace

serial. El anfitrión puede seguir un complicado procedimiento para transferir paquetes hacia la red.

El estándar X25 no incluye algoritmos de , pero conviene resaltar que, aunque los interfaces

ETD/ETCD de ambos extremos de la red son independientes uno de otro, X25 interviene desde un

José Luis Pedrosa Montes

46

Pasarela X25­IP

extremo hasta el otro, ya que el tráfico seleccionado se encamina desde el principio hasta el final. A

pesar de ello, el estándar recomendado es asimétrico ya que solo se define un lado de la interfaz

con la red(ETD/ETCD).

Ha sido la base para la implementación de varios protocolos. Entre los protocolos comúnmente asociados con el modelo OSI, el conjunto de protocolos conocido como X25 es probablemente el mejor conocido y el más ampliamente utilizado. X25 fue establecido como una recomendación de la ITU­TS (Telecommunications Section de la International Telecommunications Union), una organización internacional que recomienda estándares para los servicios telefónicos internacionales. X25 ha sido adoptado para las redes públicas de datos y es especialmente popular en Europa.

La recomendación X25 para el nivel de paquetes coincide con una de las recomendaciones del tercer nivel OSI. X25 abarca el tercer nivel y también los dos niveles más bajos. El interfaz de nivel físico recomendado entre el ETD y el ETCD es el X21. X25 asume que el nivel físico X21 mantiene activados los circuitos T(transmisión) y R(recepción) durante el intercambio de paquetes. Asume también, que el X21 se encuentra en estado 13S(enviar datos), 13R(recibir datos) o 13(transferencia de datos). Supone también que los canales C(control) e I(indicación) de X21 están activados. Por todo esto X25 utiliza el interfaz X21 que une el ETD y el ETCD como un "conducto de paquetes", en el cual los paquetes fluyen por las líneas de transmisión(T) y de recepción(R). El nivel físico de X25 no desempeña funciones de control significativas. Se trata más bien de un conducto pasivo, de cuyo control se encargan los niveles de enlace y de red.

En X25 se supone que el nivel de enlace es LAPB. Este protocolo de línea es un conjunto de HDLC. LAPB y X25 interactúan de la siguiente forma: En la trama LAPB, el paquete X25 se transporta dentro del campo I(información). Es LAPB el que se encarga de que lleguen correctamente los paquetes X25 que se transmiten a través de un canal susceptible de errores, desde o hacia la interfaz ETD/ETCD. La diferencia entre paquete y trama es que los paquetes se crean en el nivel de red y se insertan dentro de una trama, la cual se crea en nivel de enlace. Para funcionar bajo el entorno X25, LAPB José Luis Pedrosa Montes

47

Pasarela X25­IP

utiliza un subconjunto específico de HDLC. Los comandos que maneja son: ●

Información(I), ●

Receptor Preparado(RR), ●

Rechazo(REJ), ●

Receptor No Preparado(RNR), ●

Desconexión(DSC), ●

Activar Modo de Respuesta Asíncrono(SARM) ●

Activar Modo Asíncrono Equilibrado(SABM). Las respuestas utilizadas son las siguientes: Receptor Preparado(RR), Rechazo(REJ),

Receptor No Preparado(RNR), Asentimiento No Numerado(UA), Rechazo de Trama(FRMR) y

Desconectar Modo(DM). Los datos de usuario del campo I no pueden enviarse como respuesta. De

acuerdo con las reglas de direccionamiento HDLC, ello implica que las tramas I siempre

contendrán la dirección de destino con lo cual se evita toda posible ambigüedad en la interpretación

de la trama. X25 exige que LAPB utilice direcciones específicas dentro del nivel de enlace. Tanto

X25 como LAPB utilizan números de envió(S) y de recepción(R) para contabilizar el tráfico que

atraviesan sus respectivos niveles. En LAPB los números se denotan como N(S) y N(R), mientras

que en X25 la notación de los números de secuencia es P(S) y P(R).

A continuación adjunto un esquema en el que se puede ver de una manera gráfica la

relación X25 con la capa de protocolos OSI

José Luis Pedrosa Montes

48

Pasarela X25­IP

Por los motivos expuestos anteriormente se ha comprado una tarjeta X25 eicon C95 v.2. La API

proporcionada no es un estándar, por lo tanto requiere un estudio en detalle, ya que puede

condicionar el diseño de la pasarela, al desconocer las funcionalidades que implementa y a que

nivel.

La API en C para el uso de estas tarjetas, consta esencialmente de unos fichero de

cabeceras, en el que se definen los tipos de datos, así como los prototipos de las funciones, en el

momento del compilado, se enlaza la pasarela con las librerías, que son las encargadas de

relacionarse con el modulo del kernel (driver). Adjunto un diagrama explicativo:

José Luis Pedrosa Montes

49

Pasarela X25­IP

Al usar las librerías, se nos libera de todas las capas de protocolos inferiores, salvo

acceder a algunos bit característicos de niveles inferiores, no obstante, la arquitectura X25 no se

adapta al modelo IP al que estamos acostumbrados, apoyándonos directamente en TCP o UDP,

pudiendo tener cualquier protocolo en la capa de enlace/físico.

José Luis Pedrosa Montes

50

Pasarela X25­IP

5.2 Clases

Dentro de la lista de requisitos, es necesario tener en cuenta el numero 5 (R05 control

de acceso) a la hora de plantear la estructura del programa. Se nos indico que la pasarela ha de tener

control de acceso, pero ninguna de las versiones del protocolo PRA tiene en cuenta esta

funcionalidad, normalmente en X25 a tales efectos se usa un campo llamado Call User Data. Al

tratarse de una red de comunicación de paquetes exclusiva, junto con el hecho es con conexión, es

decir, hay un procedimiento de llamada, la hace muy segura, es decir, es como si se tratase de una

llamada módem a módem en un red TRC, la única manera de interceptar las comunicaciones es a

nivel físico, por todo esto, no se implementaran medidas de seguridad adicionales.

Cuando realizamos una llamada, se incluye un campo de como máximo 12 bytes, este es el CALL

USER DATA, CUD en adelante, la pasarela debe recoger ese campo y usarlo para validar el acceso,

así como decidir a que IP:PUERTO encaminarla.

A continuación se puede ver un paquete de llamada X25: José Luis Pedrosa Montes

51

Pasarela X25­IP

El campo CUD en detalle:

Si buscamos en la API, nos encontramos la siguiente función:

OSEXTERN OSINT OSFNDEF x25xlisten (

OSINT OSDTPTR cid,

OSINT waitmode,

OSINT port,

OSINT info,

struct x25data OSDTPTR facility,

struct x25data OSDTPTR udata,

char OSDTPTR remote,

char OSDTPTR local,

void (OSFNPTR post)(struct x25doneinfo *));

Esta función nos permite “escuchar” llamadas X25, antes de ser ejecutada, la variable local, debe estar inicializada con el NRI local en el que queremos escuchar, es instalaciones sencillas esto es simplemente en NRI de la linea en la que escuchamos, no obstante, no siempre es trivial, ya que es muy común el uso de extensiones (similares a las de una PBX), que puede ser indicadas en el proceso de marcado como un único numero. Las librerías esperan una cadena típica de C, es decir ASCII, con un '\0' al final de la cadena, también soportan el uso de caracteres comodines como '*' y '?'.

José Luis Pedrosa Montes

52

Pasarela X25­IP

La variable PORT, se usa para indicar la tarjeta que debe realizar esta acción, la numeración en Linux empieza en 1 y acaba en 48.

El campo CID, intenta imitar el comportamiento de file descriptor de Linux, cuando la llamada a esta función termina (sin errores) nos asigna un entero con el descriptor de la conexión, no obstante esto pese a intentar facilitar la programación, lleva a una confusión puesto que no es compatible con las funciones de Linux que soportan FILE DESCRIPTORS como pueda ser la función SELECT, en la cual puedes “interrogar” tantos FD's como se quiera, pudiendo ser de diferentes tipos, por ejemplo, un socket, y el descriptor de la entrada por consola. Lo cual nos lleva a analizar en detalle los modos de funcionamiento de las librerías, estos modos son elegidos mediante el campo WAITMODE, siendo desde un punto de vista lógico, síncrono y asíncrono: Si especificamos la macro X25NOWAIT, las llamadas a las funciones son asíncronas, es decir, simplemente manda la orden a las librerías y devuelve el control a la pasarela, siendo necesario llamar a x25done para comprobar el estado de la operación. En modo X25WAIT, tenemos el funcionamiento síncrono, es decir, la llamada a la función espera a que se complete (satisfactoriamente o no) y regresa al programa. Estos modos de funcionamiento pese a parecer un pequeño detalle a la hora de codificar la aplicación, resulta fundamental y determinante a la hora de elegir el diseño, este apartado se vera en detalle cuando se analicen en detalle el requisito R06.

El resto de parámetros de la función son asignados por la librería cuando se ha completado la llamada, el campo UDATA, es el que contendrá el contenido del campo CUD de la llamada recibida:

José Luis Pedrosa Montes

53

Pasarela X25­IP