70-410 - Modulo 3

Anuncio

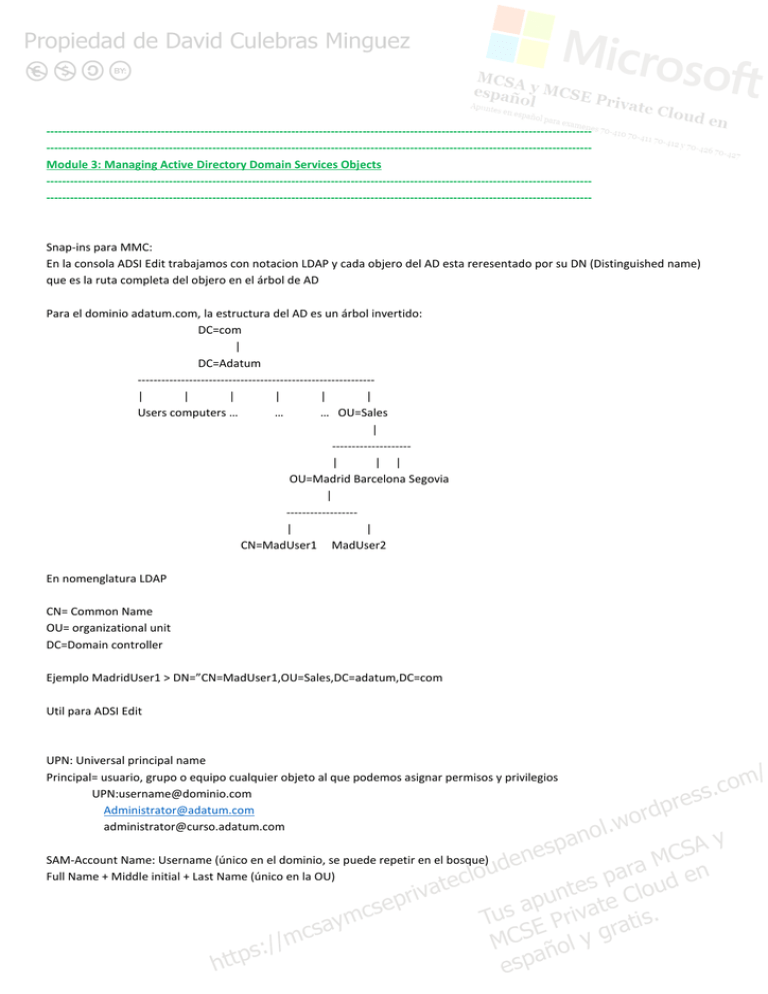

----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------Module 3: Managing Active Directory Domain Services Objects ----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- Snap-ins para MMC: En la consola ADSI Edit trabajamos con notacion LDAP y cada objero del AD esta reresentado por su DN (Distinguished name) que es la ruta completa del objero en el árbol de AD Para el dominio adatum.com, la estructura del AD es un árbol invertido: DC=com | DC=Adatum -----------------------------------------------------------| | | | | | Users computers … … … OU=Sales | -------------------| | | OU=Madrid Barcelona Segovia | -----------------| | CN=MadUser1 MadUser2 En nomenglatura LDAP CN= Common Name OU= organizational unit DC=Domain controller Ejemplo MadridUser1 > DN=”CN=MadUser1,OU=Sales,DC=adatum,DC=com Util para ADSI Edit UPN: Universal principal name Principal= usuario, grupo o equipo cualquier objeto al que podemos asignar permisos y privilegios UPN:[email protected] [email protected] [email protected] SAM-Account Name: Username (único en el dominio, se puede repetir en el bosque) Full Name + Middle initial + Last Name (único en la OU) Para ver en powershell Almacenar contraseñas en modo reversible: Cuando un usuario necesita iniciar sesión remota (a través de una VPN) (Por ejemplo IAS) usando como método de autentificación CHAP Challenge authenticacion protocol Para perfiles móviles (Roaming profiles), en el centro administrativo indicamos una UNC en la ruta del perfil. UNC: Universal Naming Convention Ejemplo UNC: \\LON-DC1\Compartida\Users\Usuarioprueba Profile path: \\LON-DC1\Compartida\Users\Usuarioprueba Home folder: para que solo guarde las carpetas que tu le digas Cambiar la unidad organizativa default donde se crean los objetos Redircmp.exe Redircmp OU=Sales,DC=adatum,DC=com Creacion de objetos desde la línea de comandos (CMD): Funcionan con terminología LDAP Comandos de directory services (DS): Dsadd: añadir objetos Dsadd user ”CN=user1,CN=Users,DC=adatum,DC=adatum,DC=com” –pwd P4$$w0rd –disable no Dsrm: eliminar ojetos Dsrm “CN=user1,CN=users,DC=adatum,DC=com” Dsget: obtener información de objetos Dsget user “CN=administrator,CN=users,DC=adatum,DC=com” -memberof Dsadd ou “OU=Sales,DC=adatum,DC=com” Dsadd ou “OU=Madrid,OU=Sales,DC=adatum,DC=com” Dsrm: eliminar objetos no hace falta indicar que tipo de objeto es COMANDOS POWERSHEL PARA ADDS Cuando añadimos el rol adds, con las management tols se incluye el modulo de Powershell para active directory Obtener comandos de un modulo Get-command –module activedirectory Muestra la ayuda del comando en una ventana separada Get-help new-ADUser -showwindow Muestra un commando en modo grafico Show-command New-ADUser Cifrar contraseñas en una cadena segura para crear usuarios por ejemplo Convertto-securestring “P4$$w0rd” –asplaintext –force Hay que poner force por que es inseguro cifrar una contraseña en texto plano por que se veria a simple vista Crear usuario powershell New-ADuser –name user2 –accountpassword (convertto-securestring “P4$$w0rd” –asplaintext -force) –displayname “usuario prueba2” –enabled $true –path “OU=sales,DC=adatum,DC=com” –userprincipalname (“user2”+”adatum.com”) Para obtener informacion de usuarios Get-aduser –filter * SID: S-1-5-21-3977870721-810956739-910124135-500 identifica al admin Operadores para filtros: Eq= equal NE= not equal Lt= less than (<) Gt= greater than (>) Le= Less or equal (<=) Ge= greater or equal (>=) Busca usuarios en la UO: SALES Get-ADUser -Filter * -SearchBase "OU=Sales,DC=adatum,DC=com" Buscar segun filtro: usuarios con el parametro Enabled igual (equal) a True Get-ADUser -Filter {Enabled -eq $true} -SearchBase "OU=Sales,DC=adatum,DC=com" Eliminar objetos desde un filter OJO sin pedir confirmacion: Get-ADUser -Filter {Enabled -ne $true} –SearchBase "OU=Sales,DC=adatum,DC=com" | Remove-ADObject –Confirm:$false ¡Commando especial! Tipos de grupos: Seguridad: se le pueden dar permisos Distribucion: no se le pueden dar permisos Destribucion: Solo para enviar correos electronicos a sus mienbros. NO SID Seguridad: permite asignar permisos y privilegios a sus miembros, asi como envíarles correos electrónicos. si SID Ambitos de grupos de seguridad Bosque: adatum.com Contoso.com Usuarios Recursos Adatum.com Usuarios Recursos Grupos nivel BOSQUE: Local de dominio (DL) Global (GG) Universal (UG) Curso.adatum.com Usuarios Recursos Factores a tener en cuenta ¿Quien puede ser miembro? ¿Dónde se le pueden asignar permisos y privilegios? Prevalece el mas restrictivo DL (Domain local): pueden entrar en ese grupo cualquiera del bosque usuarios equipos individuales solo en visible en su dominio no puedes añadir un dl a otro dl solo se pueden asignar permisos dentro de su dominio ya que en el resto no le ven GG (Global Group): es el mas usado y por defecto se crean asi el mas restrictivo Es visible en todo el bosque Solo admite usuarios y equipos de su dominio Ejemplo solo podrán entrar usuarios y grupos de adatum.com y no podrán entrar desde curso.adatum.com o contoso.com Se le pueden dar permisos en todo el bosque ya que es visible en todo el dominio UG (universal group): pueden entrar en ese grupo cualquiera del bosque usuarios equipos es visible en todo el bosque GG pueden entrar DL no puede entar por que el no llega Se le pueden dar permisos en todo el bosque ya que es visible en todo el dominio Pracica de grupos LON-DC1 LON-SRV3 Al unico que no se le puede dar permisos es a DL_Adatum por que no lo encuentran desde LON-SRV3 No encuentra el DL de adatum desde curso Grupos que entran en DL_Curso Propiedades del GG No deja ni cambiar la localizacion tampoco deja entrar grupos de su dominio que puedan tener objetos de otro dominio IGDLA recomendación de microsoft Usuarios y equipos siempre en un grupo global y despues metes el grupo global en un DL Ejercicio: En el dominio curso.adatum.com tenemos un grupo “Sales” que tienen que acceder en modo lectura/escritura a una carpeta “Sales” en la raiz de C: de LON-SRV3. En el dominio adatum.com tenemos un grupo auditors que tiene que acceder a la misma carpeta en modo solo lectura. Crear la estructura de grupos recomendada según la metodologia de IGDLA para controlar el acceso a la carpeta. LON-DC1 LON-SRV3 Crear DL para meter los GG dentro Recomendación microsoft Ahora metemos el DL que tiene permisos de lectura Se crea grupo DL para lectura y escritura y se mete al grupo Sales que contiene los usuarios de Sales Ahora en seguridad de la carpeta metemos al grupo de lectura y escritura. Terminado. IMPORTANTE EXAMEN ACL access control list ACE access control entry Cuentas de equipo: Pre-stage: Pre-creamos la cuenta de equipo en una UO de nuestro dominio para que al unir ese equipo al dominio, su cuenta no se crea en Computers, sino en la OU que nos interesa. Asi cuando esa maquina entre en el dominio tendra aplicadas las GPO de su UO ODJ = Offline Domain Join: Unir el equipo al dominio cuando no tiene conexion con el dominio Caracteristica disponible desde windows server 2008 R2. Los equipos clientes que soportan offline domain join son: windows 7,8, 8.1+ ODJ se usa cuando entre el cliente que vamos a unir al dominio y el DC no hay buena conexion Se puede usar ODJ con maquina en ejecucion o una imagen offline. Dada una imagen WIM que no pertenece a un dominio, queremos modificarla para que se una a un dominio y luego usarla como origen para un despliegue con WDS. Pasos para ODJ: 1. Creamos un archivo de “provisionamiento” en el DC este archivo contiene la informacion necesaria para uq el equipo entre en el dominio. Entre otra informacion, tendra la “cuenta de equipo” (precreada en el dominio o no) y la contraseña del canal seguro. La comunicación entre el cliente y el DC va siempre cifrada por el canal seguro 2. Copiamos el archivo a la maquina cliente. 3. Ejecutamos el ODJ El comando usado en el paso 1 y 3 es “djoin” 1. djoin /provision /domain adatum.com /machine LON-CL2 /reuse /savefile C:\LON-CL2.txt /reuse :si hemos pre-creado la maquina en el dominio 2. 3. Ahora el archivo hay que llevarlo a la maquina cliente que queremos unir En la maquina cliente ejecutamos djoin /requestodj /loadfile C:\Users\user\Desktop\LON-CL2.txt /windowspath %syst emroot% /localos Secure Channel: Cuando una maquina se una a un dominio, entre ella y el DC se crea un “canal seguro” para las comunicaciones. La seguridad del canal se basa en una constraseña asociada a la cuenta de equipo que se cambia, por defecto, cada 30 dias. Es posible que el canal seguro (Trust relationship) se rompa. Pueden aparecer diferentes errores cuando se rompe el canal: -no es posible con un servidor de autentificacion. -la cuenta de equipo o de usuario no existe. -se ha roto la relacion de confianza con el DC En cualquier caso, tenemos que “resetear la cuenta de equipo” para restablecer el canal. Otra opcion es eliminar la cuenta de equipo y colver a unir la maquina al dominio. Al meter de nuevo la maquina en el dominio se crea un nuevo SID y la maquina perdera los permisos que tenia asignados. Para resetear la cuenta: SI sale este error Resetear cuenta de equipo Entrar como usuario local sacar y volver a meter al dominio Para resetear equipo desde CMD dsmod computer LON-CL2 -reset Para resetear equipo por POWERSHELL Desde la maquina cliente: Test-ComputerSecureChannel Si sale false (esta roto) Para resetear equipo Test-ComputerSecureChannel –Repair Desde el DC Echaria a todas las maquinas del dominio Get-adcomputers –filter * | Reset-ComputerMachinePassword Para hacerlo en una maquina concreta Invoke-Command -ComputerName LON-CL2 -ScriptBlock {Reset-ComputerMachinePassword} Acceso efectivo: Con la caracteristicas avanzadas habilitadas Pestaña seguridad Eliges usuario y view effective access