- Ninguna Categoria

PDF - Occam`s Razor

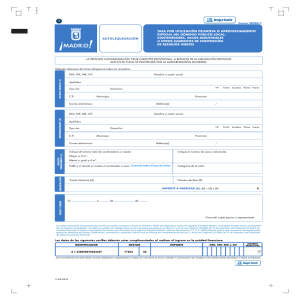

Anuncio